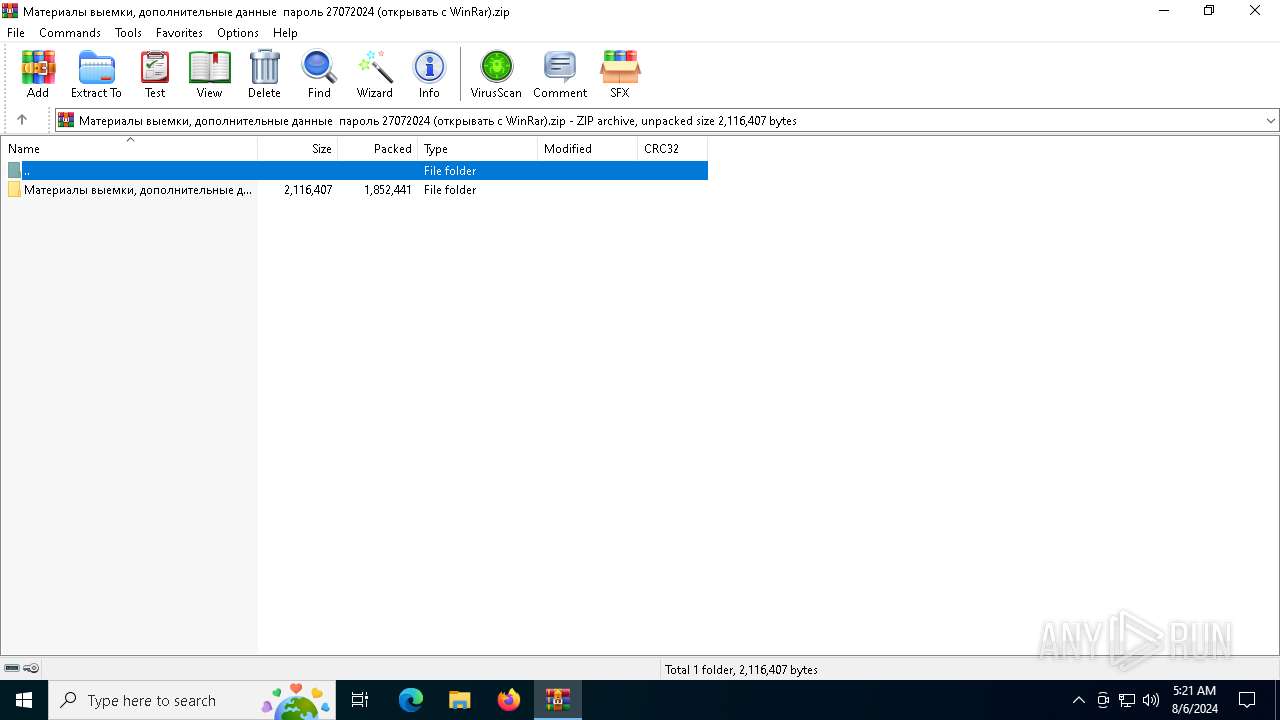

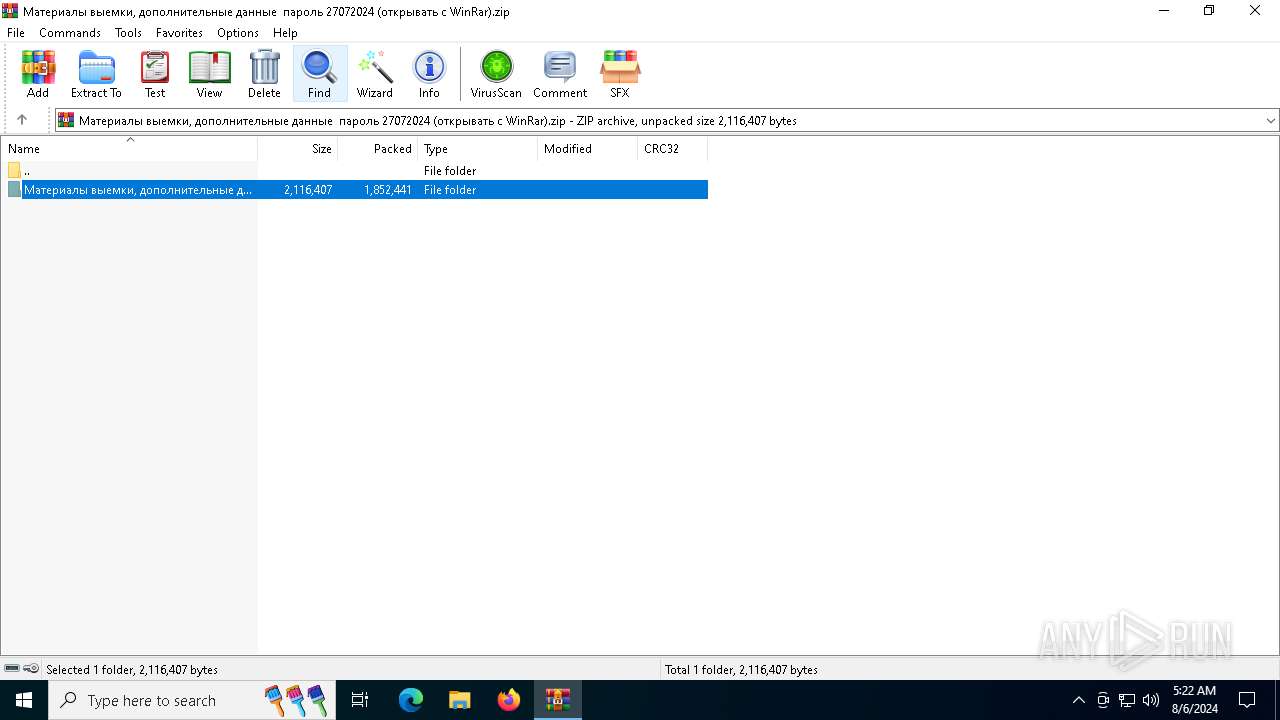

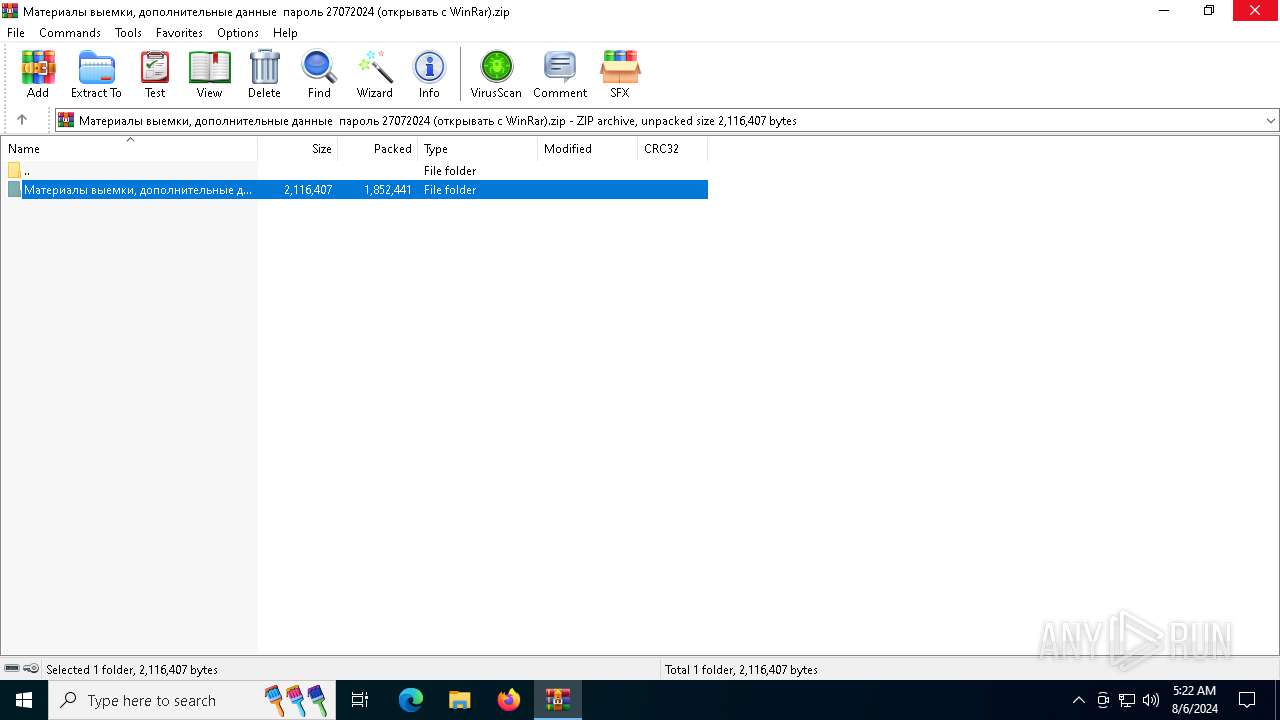

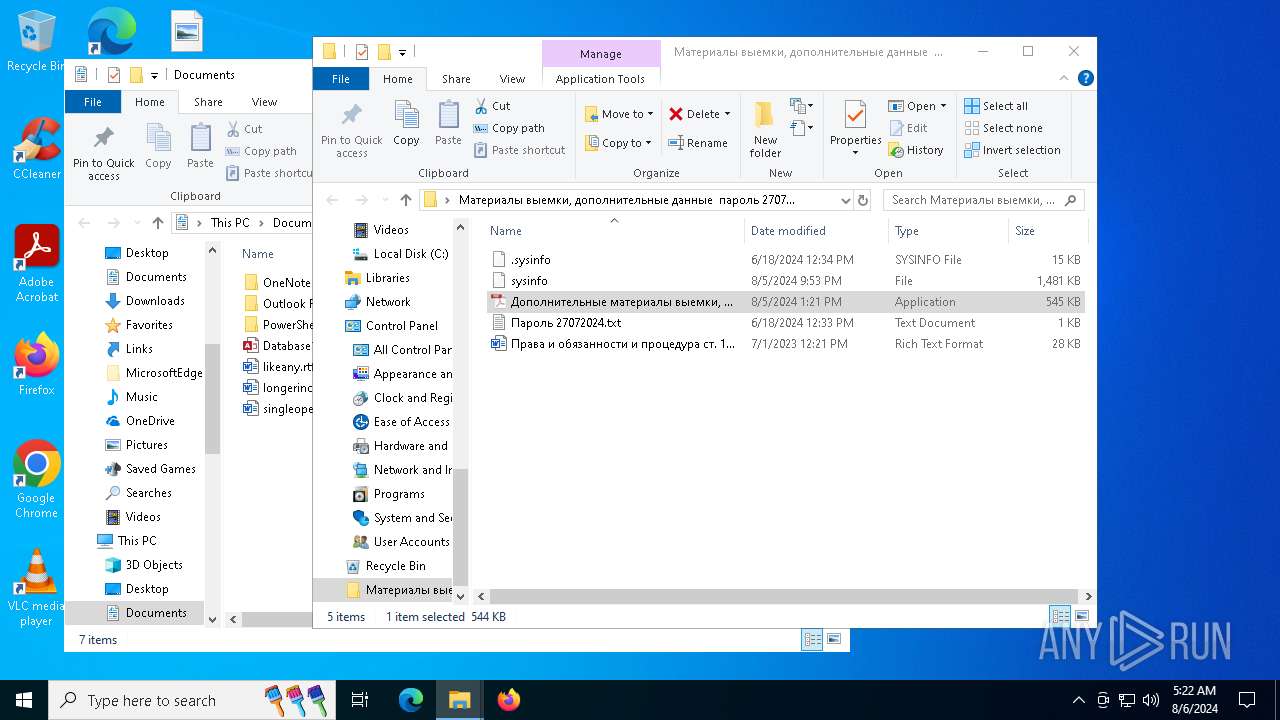

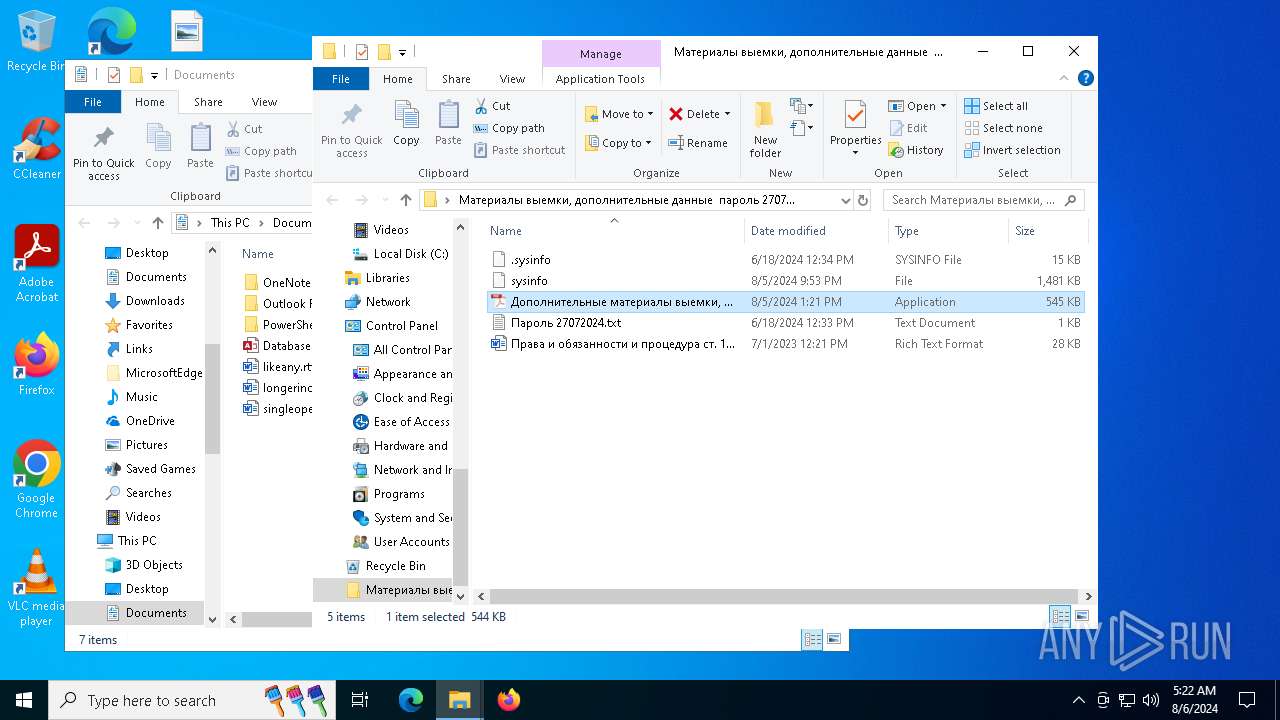

| File name: | Материалы выемки, дополнительные данные пароль 27072024 (открывать с WinRar).zip |

| Full analysis: | https://app.any.run/tasks/567cf184-dbb5-41d3-96ca-33b3954c343c |

| Verdict: | Malicious activity |

| Threats: | A backdoor is a type of cybersecurity threat that allows attackers to secretly compromise a system and conduct malicious activities, such as stealing data and modifying files. Backdoors can be difficult to detect, as they often use legitimate system applications to evade defense mechanisms. Threat actors often utilize special malware, such as PlugX, to establish backdoors on target devices. |

| Analysis date: | August 06, 2024, 05:21:40 |

| OS: | Windows 10 Professional (build: 19045, 64 bit) |

| Tags: | |

| Indicators: | |

| MIME: | application/zip |

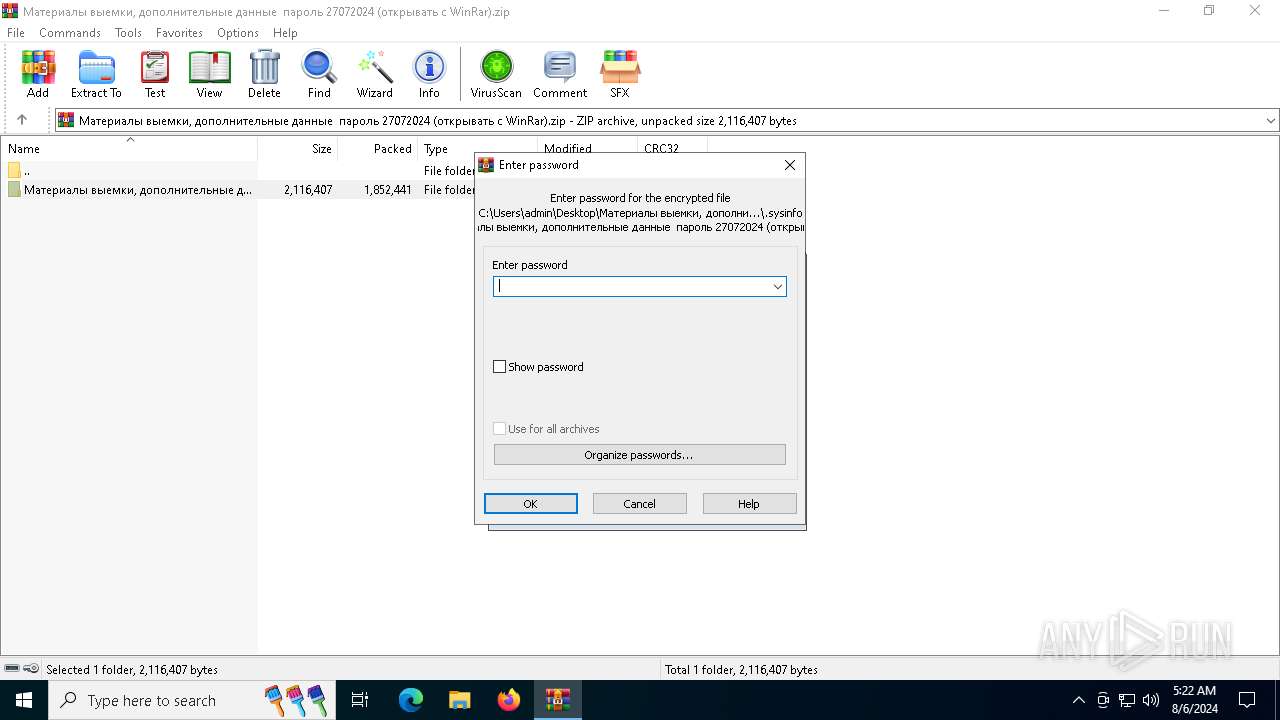

| File info: | Zip archive data, at least v6.3 to extract, compression method=AES Encrypted |

| MD5: | C88DA0C3575C6021C3DCEF6F00F58260 |

| SHA1: | 0898104991931D1018DEB57A555914EE056E8CE4 |

| SHA256: | 45773BE048026A2DD8DBA3A0F41818A984AC228147371282F6956C9AA140D842 |

| SSDEEP: | 98304:hmJWTvQpr+vh1TSC/8woi0d3JRrYaQbdM98ZRk0MHPVQxsIha1Yc4vYJOl/GUwUx:vBo2tR3 |

MALICIOUS

No malicious indicators.SUSPICIOUS

Reads security settings of Internet Explorer

- Дополнительные материалы выемки, предоставление данных.exe (PID: 3116)

Checks for external IP

- Дополнительные материалы выемки, предоставление данных.exe (PID: 3116)

INFO

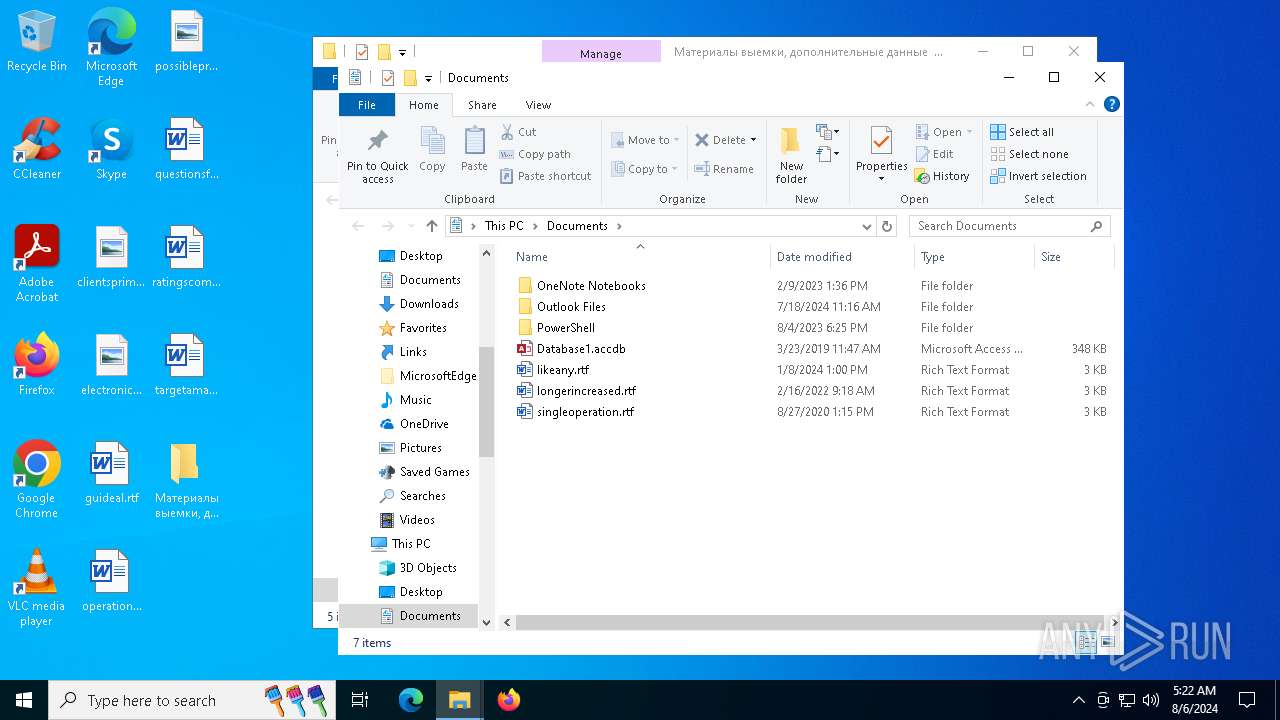

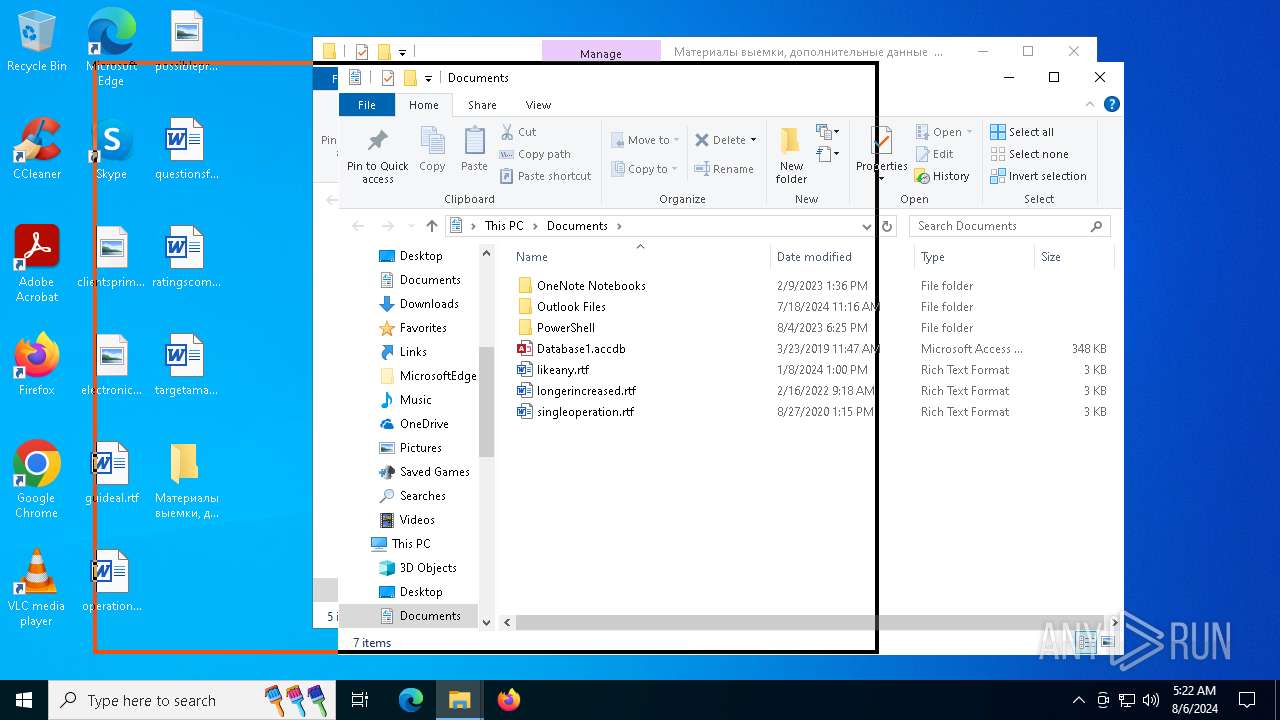

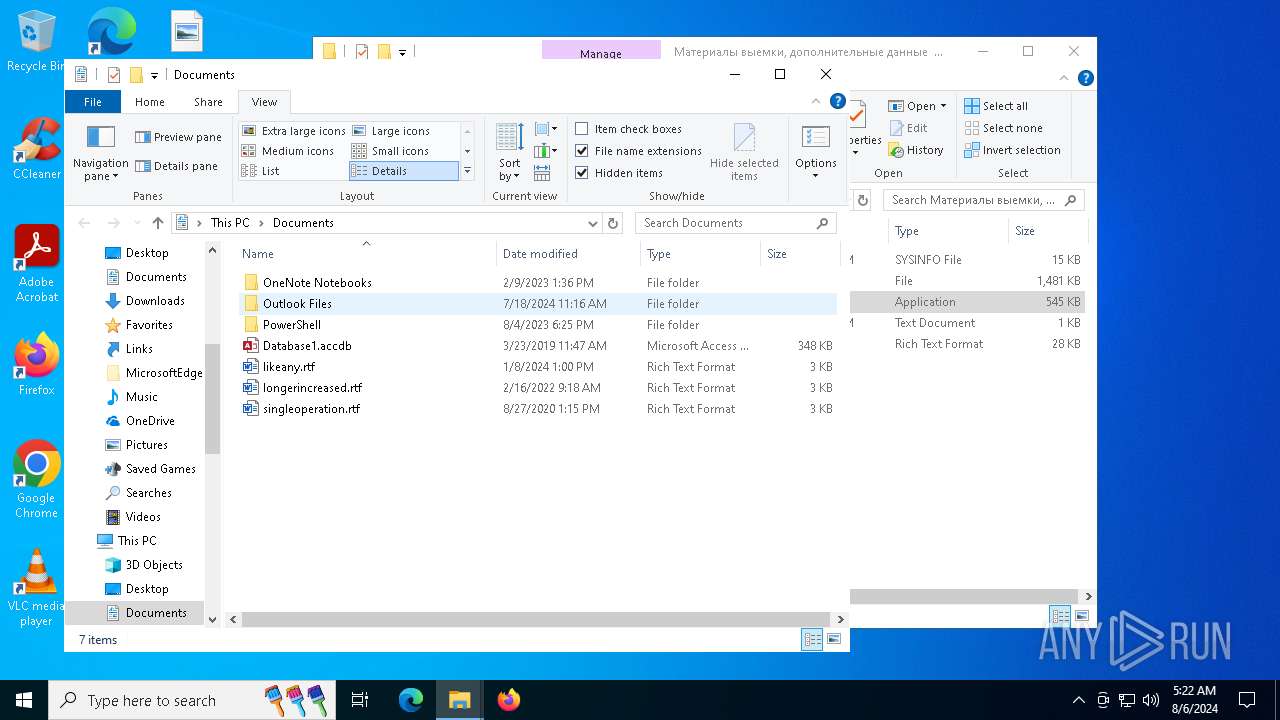

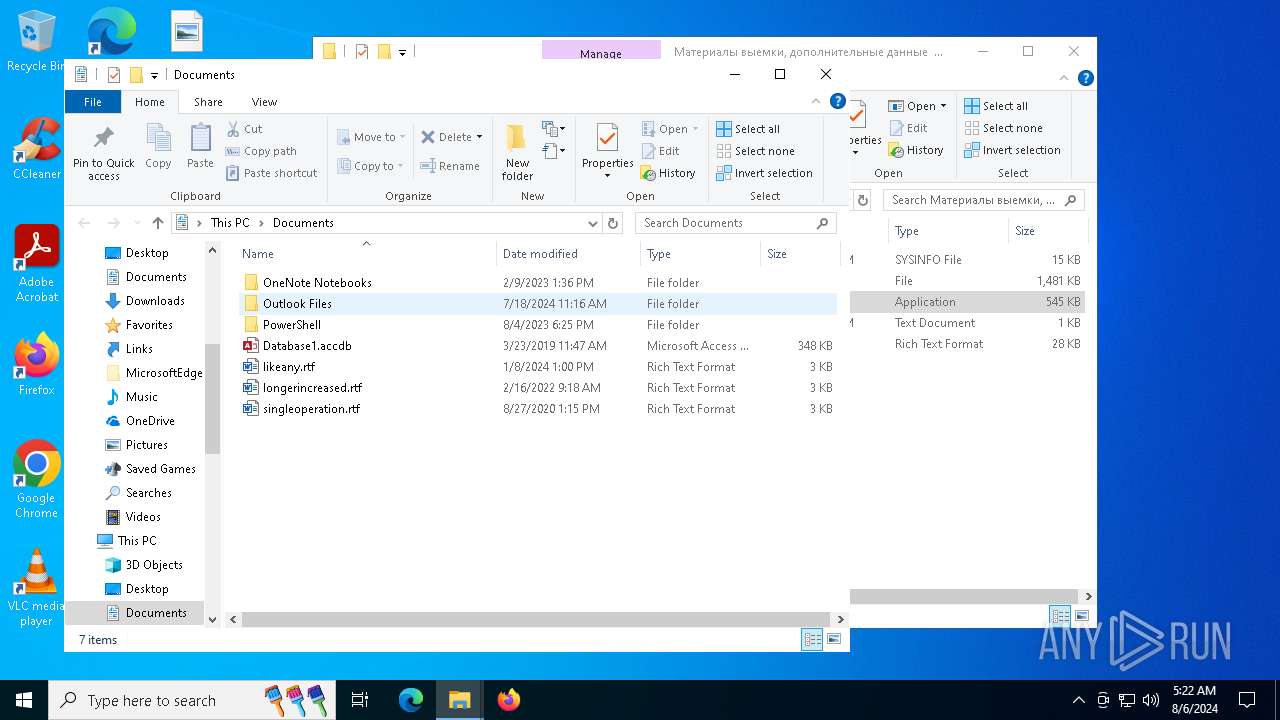

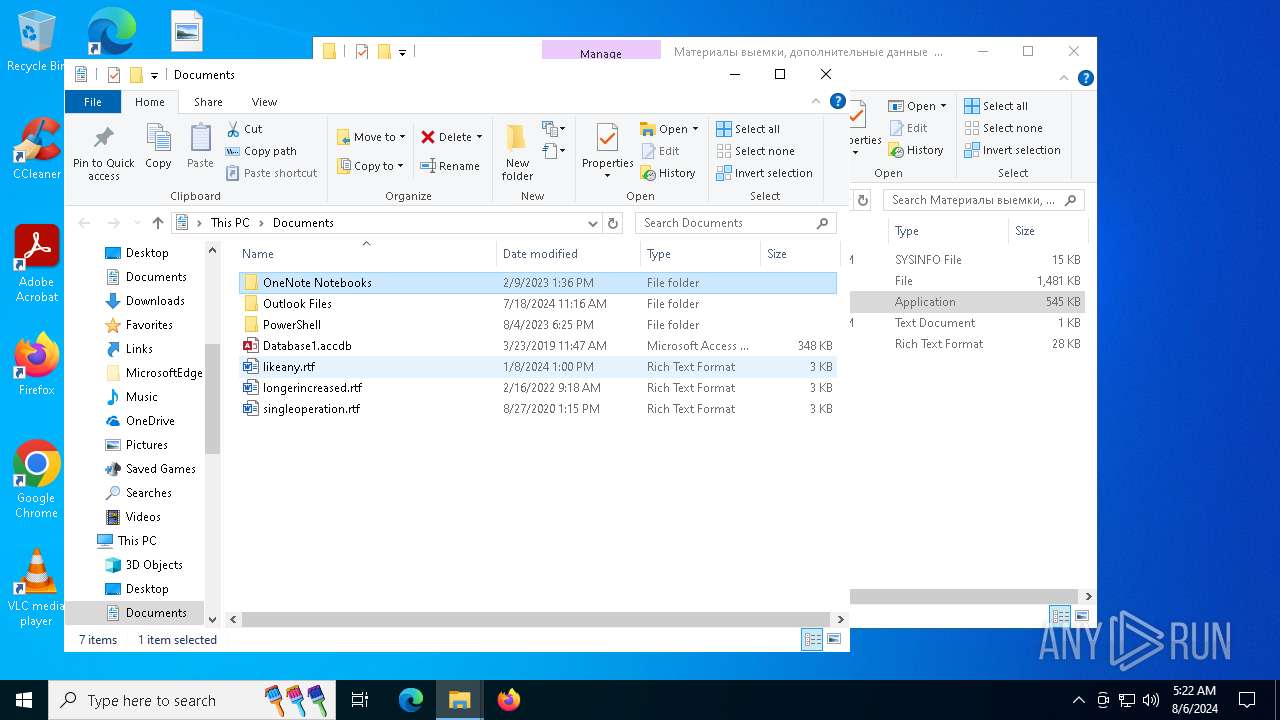

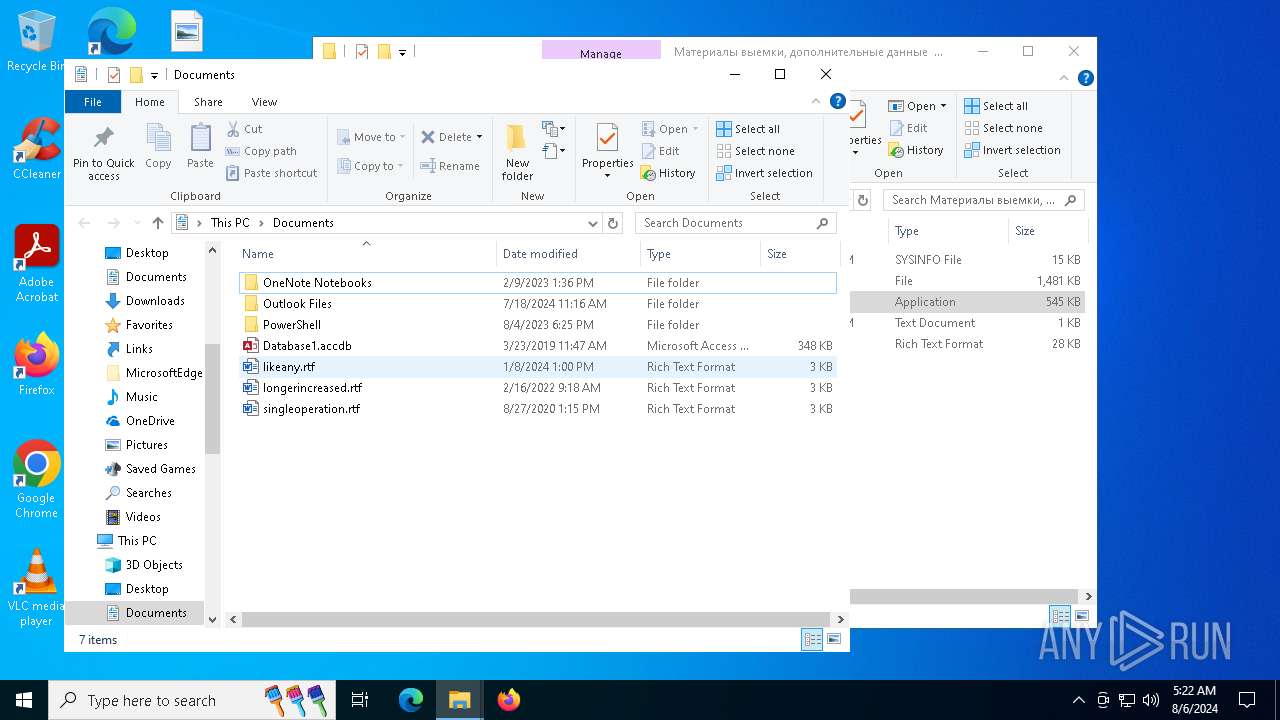

Creates files or folders in the user directory

- Дополнительные материалы выемки, предоставление данных.exe (PID: 3116)

Reads security settings of Internet Explorer

- explorer.exe (PID: 5984)

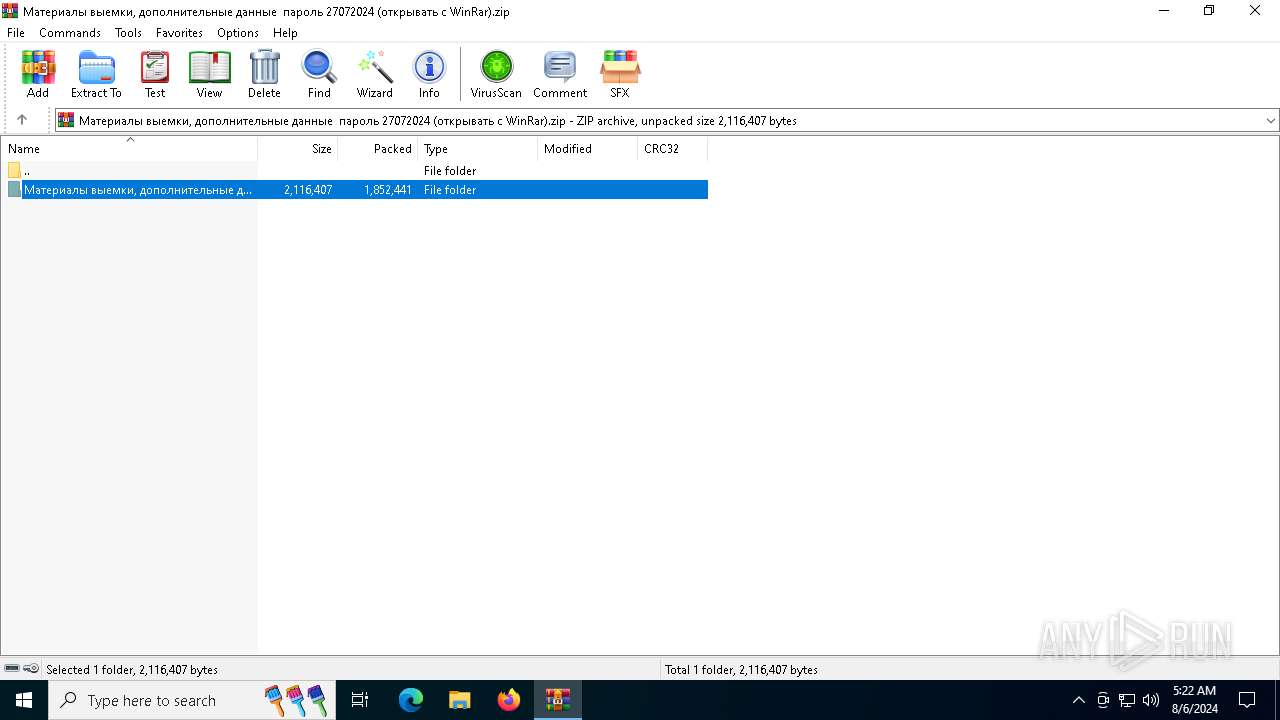

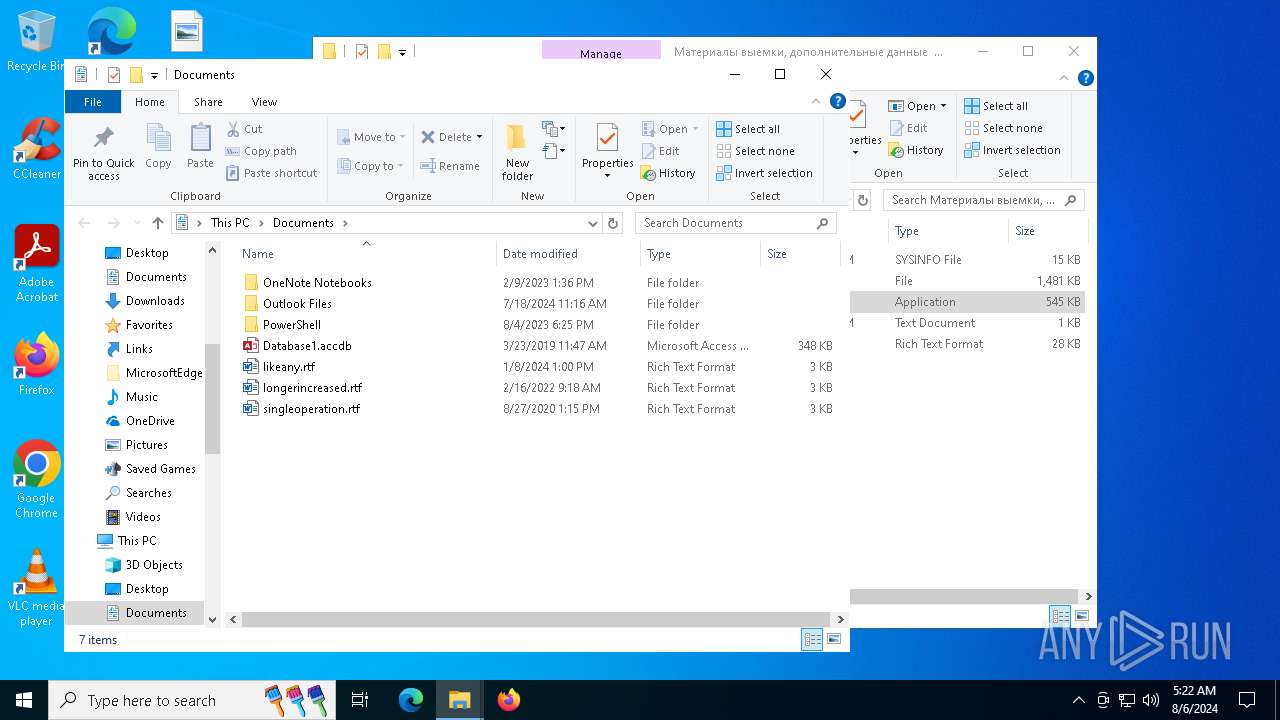

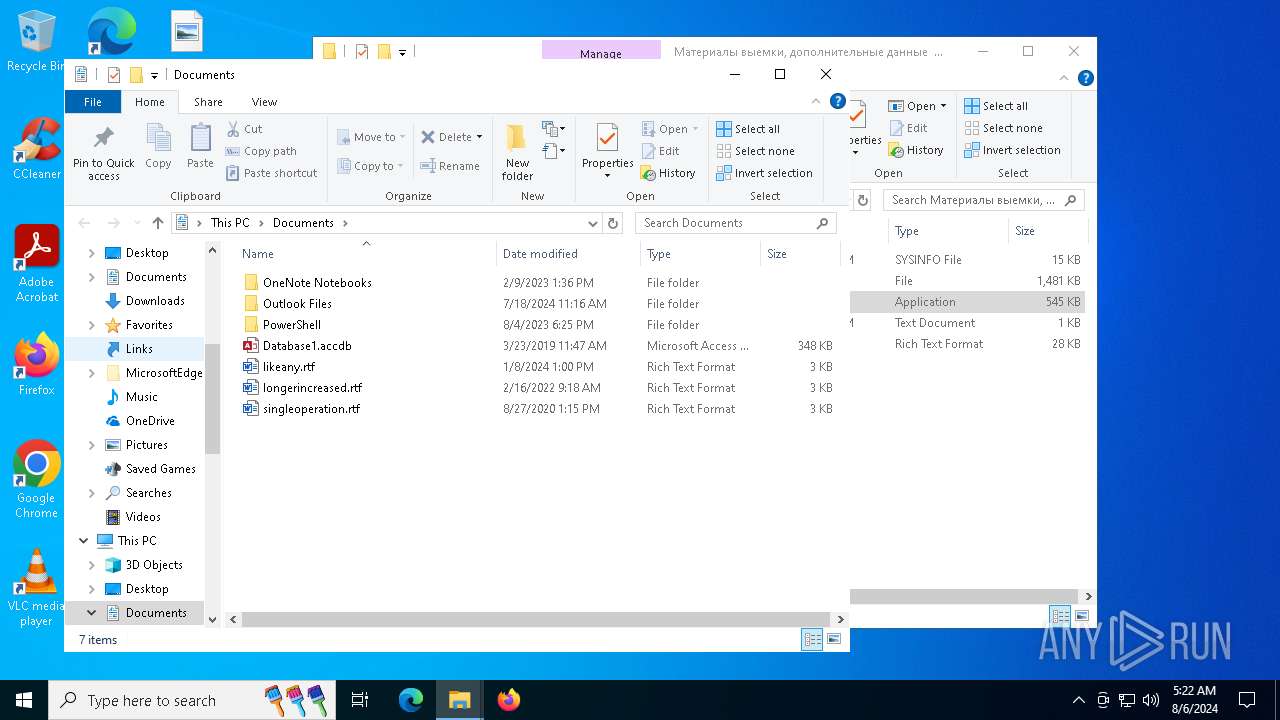

Drops the executable file immediately after the start

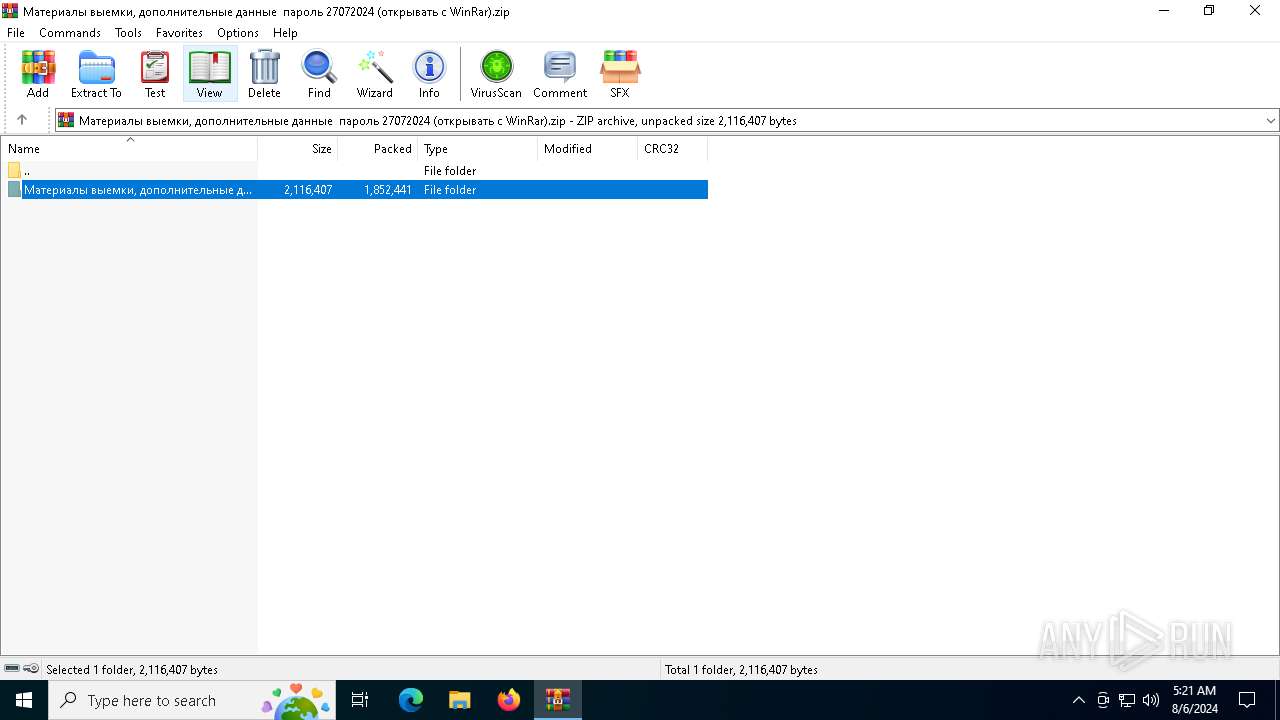

- WinRAR.exe (PID: 6332)

Executable content was dropped or overwritten

- WinRAR.exe (PID: 6332)

Checks supported languages

- Дополнительные материалы выемки, предоставление данных.exe (PID: 3116)

Checks proxy server information

- Дополнительные материалы выемки, предоставление данных.exe (PID: 3116)

Create files in a temporary directory

- Дополнительные материалы выемки, предоставление данных.exe (PID: 3116)

Manual execution by a user

- Дополнительные материалы выемки, предоставление данных.exe (PID: 3116)

Reads the computer name

- Дополнительные материалы выемки, предоставление данных.exe (PID: 3116)

Find more information about signature artifacts and mapping to MITRE ATT&CK™ MATRIX at the full report

TRiD

| .zip | | | ZIP compressed archive (100) |

|---|

EXIF

ZIP

| ZipRequiredVersion: | 63 |

|---|---|

| ZipBitFlag: | 0x0803 |

| ZipCompression: | Unknown (99) |

| ZipModifyDate: | 2024:06:18 12:34:32 |

| ZipCRC: | 0xddf9a265 |

| ZipCompressedSize: | 14708 |

| ZipUncompressedSize: | 14477 |

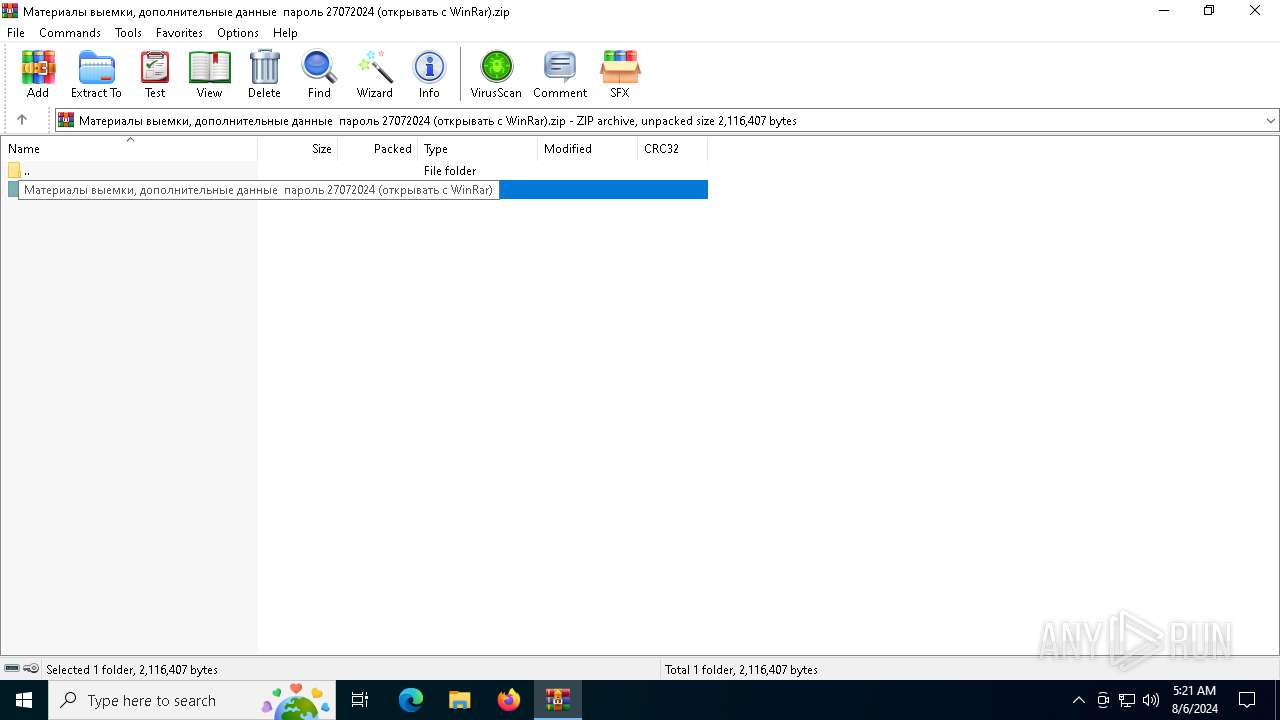

| ZipFileName: | Материалы выемки, дополнительные данные пароль 27072024 (открывать с WinRar)/.sysinfo |

Total processes

137

Monitored processes

6

Malicious processes

0

Suspicious processes

1

Behavior graph

Click at the process to see the details

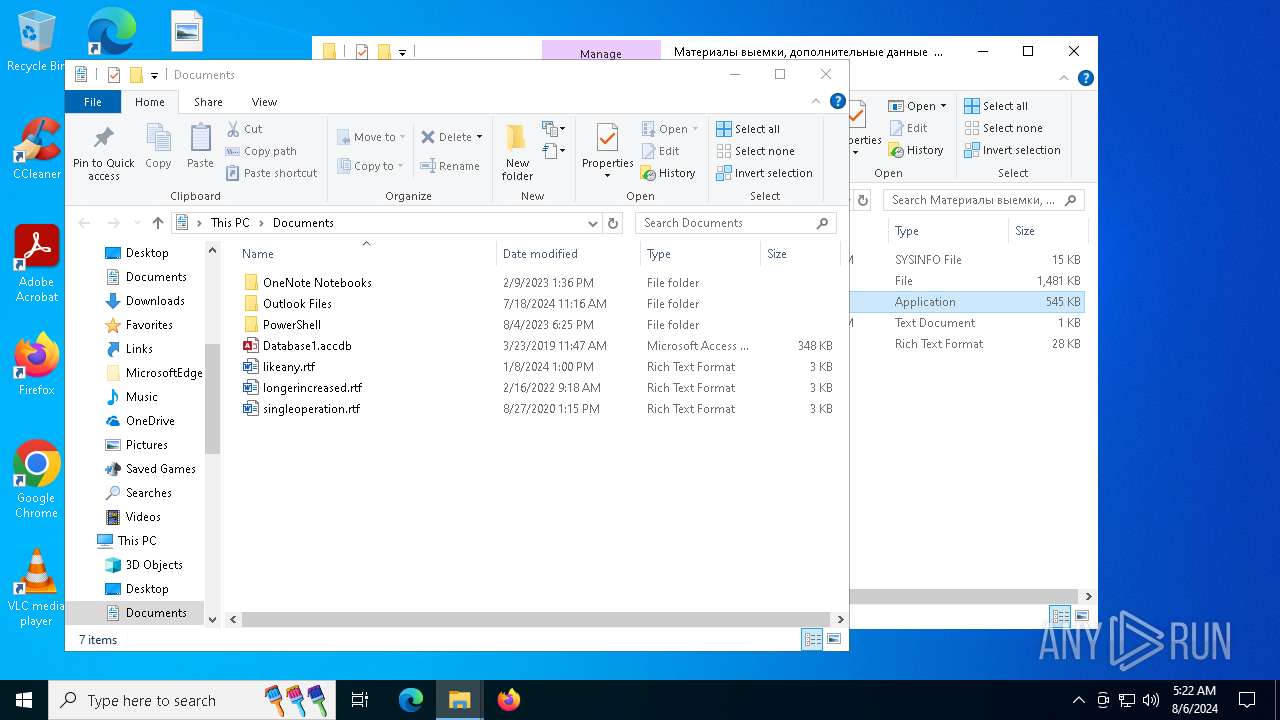

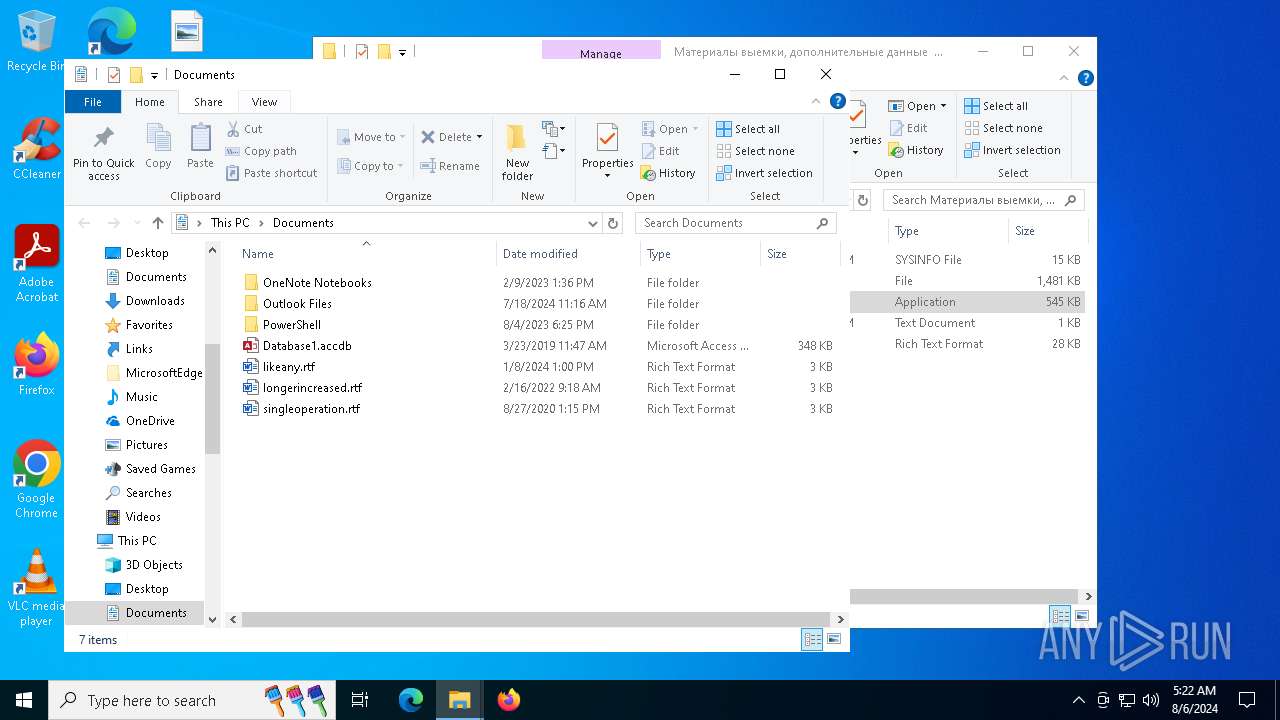

Process information

PID | CMD | Path | Indicators | Parent process | |||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 1360 | \??\C:\WINDOWS\system32\conhost.exe 0xffffffff -ForceV1 | C:\Windows\System32\conhost.exe | — | Дополнительные материалы выемки, предоставление данных.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Console Window Host Exit code: 0 Version: 10.0.19041.1 (WinBuild.160101.0800) Modules

| |||||||||||||||

| 2064 | explorer.exe C:\Users\admin\AppData\Local\Temp\Дополнительные материалы выемки, предоставление данных.pdf | C:\Windows\SysWOW64\explorer.exe | — | Дополнительные материалы выемки, предоставление данных.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Explorer Exit code: 1 Version: 10.0.19041.3758 (WinBuild.160101.0800) Modules

| |||||||||||||||

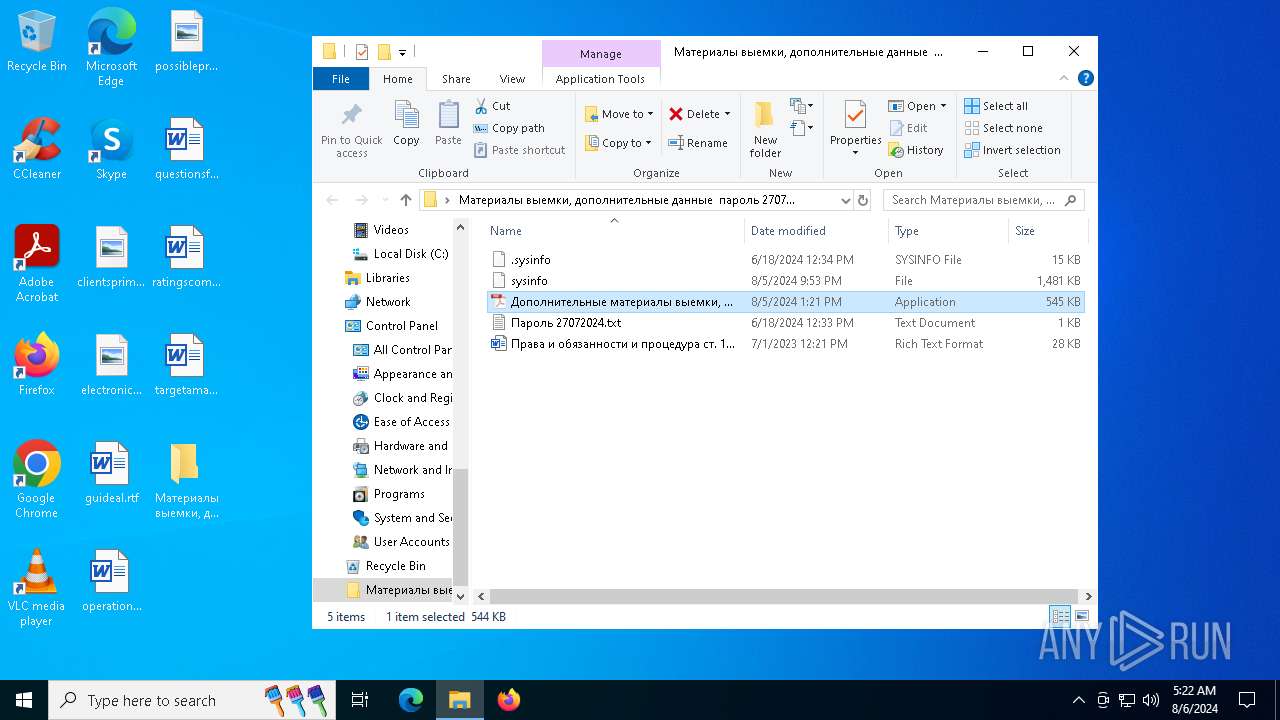

| 3116 | "C:\Users\admin\Desktop\Материалы выемки, дополнительные данные пароль 27072024 (открывать с WinRar)\Дополнительные материалы выемки, предоставление данных.exe" | C:\Users\admin\Desktop\Материалы выемки, дополнительные данные пароль 27072024 (открывать с WinRar)\Дополнительные материалы выемки, предоставление данных.exe | explorer.exe | ||||||||||||

User: admin Integrity Level: MEDIUM Exit code: 0 Modules

| |||||||||||||||

| 5984 | C:\WINDOWS\explorer.exe /factory,{75dff2b7-6936-4c06-a8bb-676a7b00b24b} -Embedding | C:\Windows\explorer.exe | — | svchost.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Explorer Version: 10.0.19041.3758 (WinBuild.160101.0800) Modules

| |||||||||||||||

| 6292 | C:\WINDOWS\System32\rundll32.exe C:\WINDOWS\System32\shell32.dll,SHCreateLocalServerRunDll {9aa46009-3ce0-458a-a354-715610a075e6} -Embedding | C:\Windows\System32\rundll32.exe | — | svchost.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows host process (Rundll32) Exit code: 0 Version: 10.0.19041.1 (WinBuild.160101.0800) Modules

| |||||||||||||||

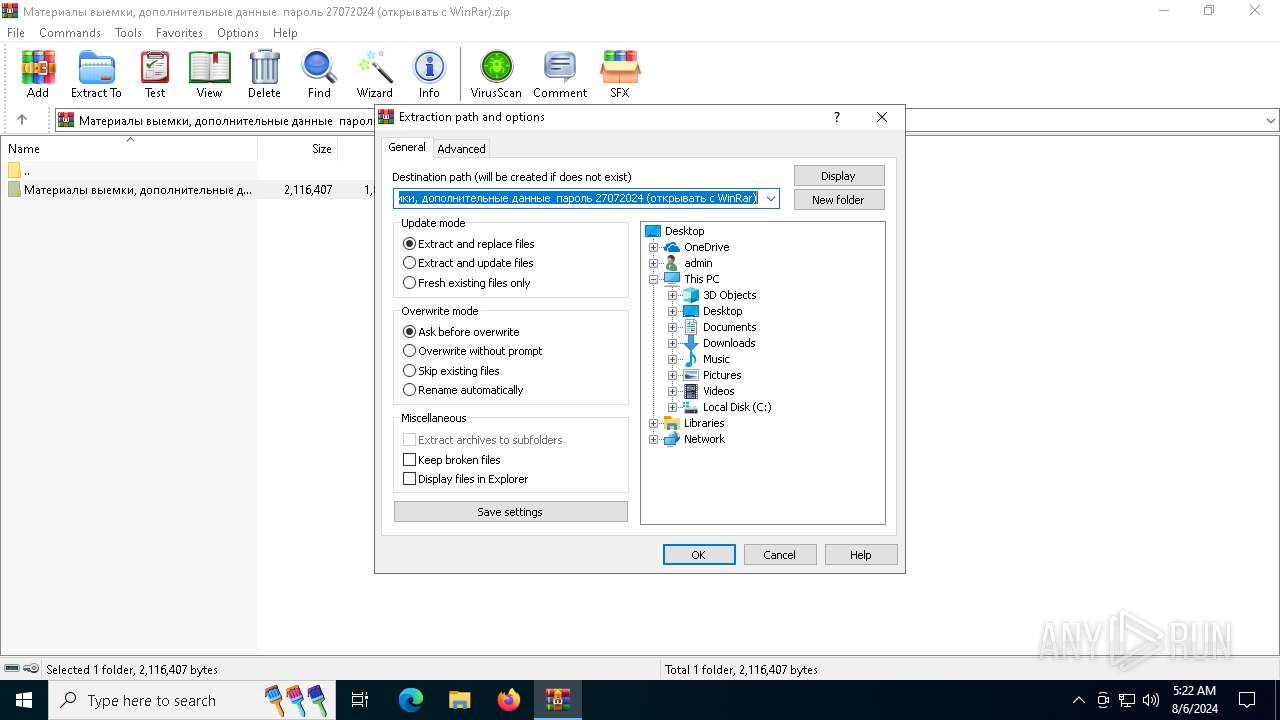

| 6332 | "C:\Program Files\WinRAR\WinRAR.exe" "C:\Users\admin\AppData\Local\Temp\Материалы выемки, дополнительные данные пароль 27072024 (открывать с WinRar).zip" | C:\Program Files\WinRAR\WinRAR.exe | explorer.exe | ||||||||||||

User: admin Company: Alexander Roshal Integrity Level: MEDIUM Description: WinRAR archiver Exit code: 0 Version: 5.91.0 Modules

| |||||||||||||||

Total events

18 830

Read events

18 748

Write events

82

Delete events

0

Modification events

| (PID) Process: | (6332) WinRAR.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\WinRAR\Interface\Themes |

| Operation: | write | Name: | ShellExtBMP |

Value: | |||

| (PID) Process: | (6332) WinRAR.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\WinRAR\Interface\Themes |

| Operation: | write | Name: | ShellExtIcon |

Value: | |||

| (PID) Process: | (6332) WinRAR.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\WinRAR\ArcHistory |

| Operation: | write | Name: | 1 |

Value: C:\Users\admin\Desktop\GoogleChromeEnterpriseBundle64.zip | |||

| (PID) Process: | (6332) WinRAR.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\WinRAR\ArcHistory |

| Operation: | write | Name: | 0 |

Value: C:\Users\admin\AppData\Local\Temp\Материалы выемки, дополнительные данные пароль 27072024 (открывать с WinRar).zip | |||

| (PID) Process: | (6332) WinRAR.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\WinRAR\FileList\FileColumnWidths |

| Operation: | write | Name: | name |

Value: 120 | |||

| (PID) Process: | (6332) WinRAR.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\WinRAR\FileList\FileColumnWidths |

| Operation: | write | Name: | size |

Value: 80 | |||

| (PID) Process: | (6332) WinRAR.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\WinRAR\FileList\FileColumnWidths |

| Operation: | write | Name: | type |

Value: 120 | |||

| (PID) Process: | (6332) WinRAR.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\WinRAR\FileList\FileColumnWidths |

| Operation: | write | Name: | mtime |

Value: 100 | |||

| (PID) Process: | (6332) WinRAR.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\WinRAR\DialogEditHistory\ExtrPath |

| Operation: | write | Name: | 0 |

Value: C:\Users\admin\Desktop | |||

| (PID) Process: | (6332) WinRAR.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\WinRAR\Interface |

| Operation: | write | Name: | ShowPassword |

Value: 0 | |||

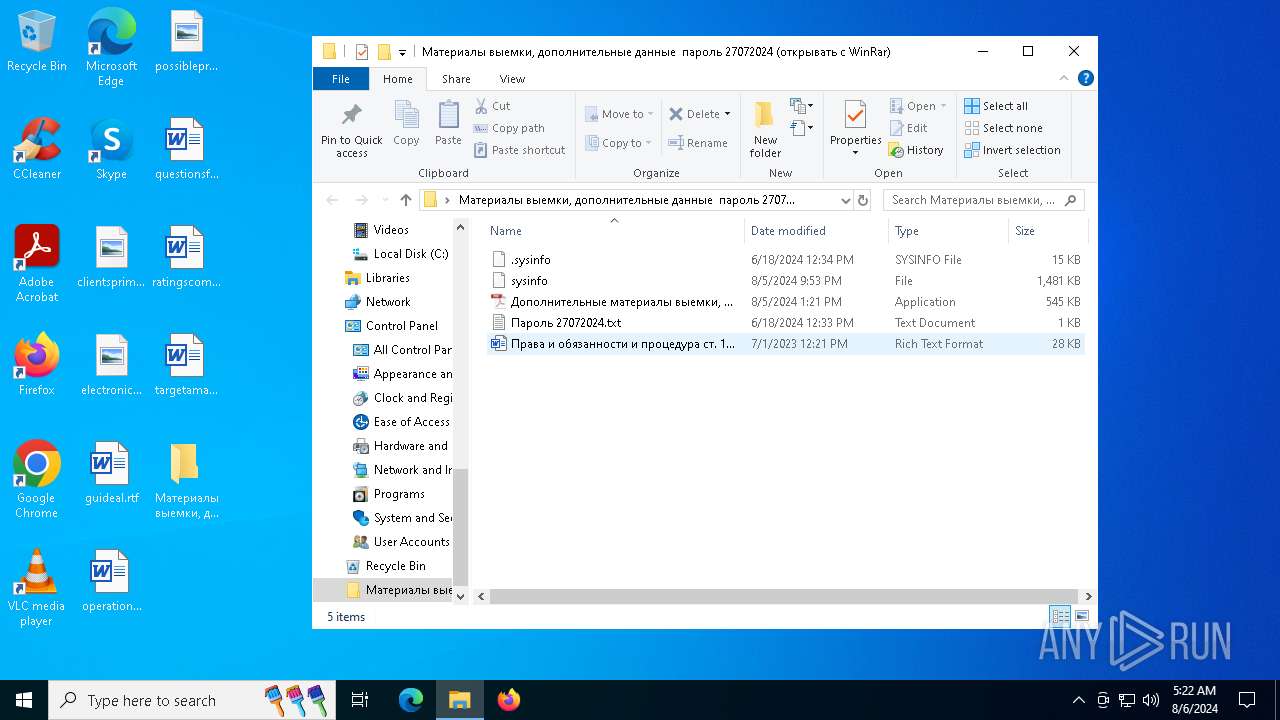

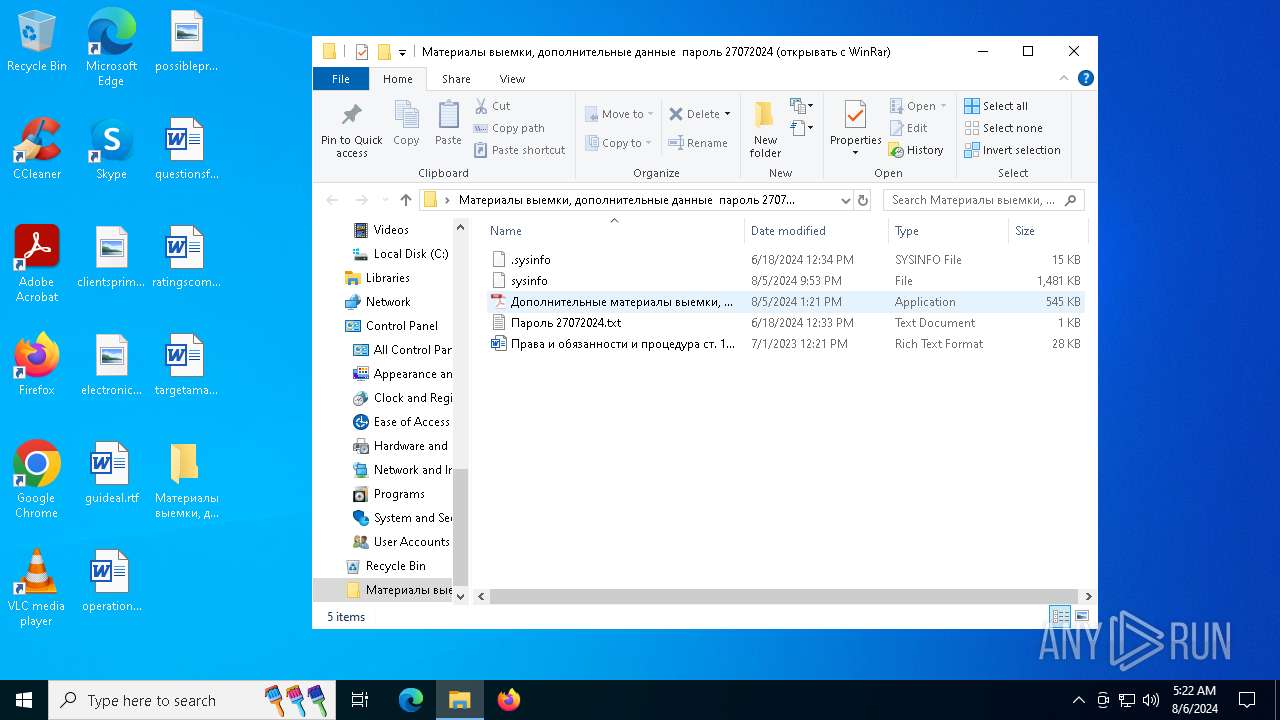

Executable files

1

Suspicious files

3

Text files

4

Unknown types

0

Dropped files

PID | Process | Filename | Type | |

|---|---|---|---|---|

| 3116 | Дополнительные материалы выемки, предоставление данных.exe | C:\Users\admin\AppData\Local\Temp\Дополнительные материалы выемки, предоставление данных.pdf | ||

MD5:38D26F36E20B9CDDA599A8CEA2BB1A8B | SHA256:35EFCD9750D0EC45A2EC1B3E542B90E220BFD08D0E28C80714ADBADE4ACD177F | |||

| 3116 | Дополнительные материалы выемки, предоставление данных.exe | C:\Users\admin\AppData\Local\Microsoft\Windows\INetCache\IE\KCV3KQBA\stats[1].htm | text | |

MD5:3212F5F463EDB370FF55D3C3A7A15C8F | SHA256:ABECDF3503635C0BE9ECA61CDDF5B25C7F8380D5AAE7D73D0F62E9A38C87B70D | |||

| 6332 | WinRAR.exe | C:\Users\admin\Desktop\Материалы выемки, дополнительные данные пароль 27072024 (открывать с WinRar)\Дополнительные материалы выемки, предоставление данных.exe | executable | |

MD5:88EAB2AAD0676BA9D110E377F8D4E8AE | SHA256:A8FDB1C8C187B9EBCE33C9E586C60B5067605010FC27586787EFC0F102C26BEA | |||

| 6332 | WinRAR.exe | C:\Users\admin\Desktop\Материалы выемки, дополнительные данные пароль 27072024 (открывать с WinRar)\sysinfo | binary | |

MD5:05322612976B93E2C38B16FE88492030 | SHA256:9E40982AD546410E151126F34A0D8737DCDE5072EB9FB03A302F85BFAA3B1B96 | |||

| 3116 | Дополнительные материалы выемки, предоставление данных.exe | C:\Users\admin\AppData\Local\Microsoft\Windows\INetCache\IE\AH8CR9J5\59ORV0U1.txt | text | |

MD5:3F8147BF6B7DD5E8ED5C4F9004AC5BCC | SHA256:A0C9EE7BADB302CECC1729B62A090080999C69AD7E8BAB092EC5BF97D53EAF07 | |||

| 6332 | WinRAR.exe | C:\Users\admin\Desktop\Материалы выемки, дополнительные данные пароль 27072024 (открывать с WinRar)\.sysinfo | binary | |

MD5:7260D304A2EA1B2579020151564F363C | SHA256:1E7BBC71AD35C082BC43D4282E71DE81FAD59307B3378F3DA2E9B47F9CF4FFF3 | |||

| 6332 | WinRAR.exe | C:\Users\admin\Desktop\Материалы выемки, дополнительные данные пароль 27072024 (открывать с WinRar)\Пароль 27072024.txt | text | |

MD5:A202D9AE9A81D4B451D46274A248F565 | SHA256:37228EF463EB8FE510719CD3ED9EB25A1D5189A87F6ADDD27D6E2A0B819F43AB | |||

| 6332 | WinRAR.exe | C:\Users\admin\Desktop\Материалы выемки, дополнительные данные пароль 27072024 (открывать с WinRar)\Права и обязанности и процедура ст. 164, 170, 183 УПК РФ.rtf | text | |

MD5:D97FEAD30D2A8D3825B8DC92BEA82769 | SHA256:6AC36DF734E75E78DB111CA23E015DE6A5B6704D4F6E640D30EEE51BB0B18CA5 | |||

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

HTTP(S) requests

8

TCP/UDP connections

40

DNS requests

17

Threats

6

HTTP requests

PID | Process | Method | HTTP Code | IP | URL | CN | Type | Size | Reputation |

|---|---|---|---|---|---|---|---|---|---|

2044 | svchost.exe | GET | 200 | 192.229.221.95:80 | http://ocsp.digicert.com/MFEwTzBNMEswSTAJBgUrDgMCGgUABBSAUQYBMq2awn1Rh6Doh%2FsBYgFV7gQUA95QNVbRTLtm8KPiGxvDl7I90VUCEAJ0LqoXyo4hxxe7H%2Fz9DKA%3D | unknown | — | — | whitelisted |

5336 | SearchApp.exe | GET | 200 | 192.229.221.95:80 | http://ocsp.digicert.com/MFEwTzBNMEswSTAJBgUrDgMCGgUABBTrjrydRyt%2BApF3GSPypfHBxR5XtQQUs9tIpPmhxdiuNkHMEWNpYim8S8YCEAI5PUjXAkJafLQcAAsO18o%3D | unknown | — | — | whitelisted |

6876 | backgroundTaskHost.exe | GET | 200 | 192.229.221.95:80 | http://ocsp.digicert.com/MFEwTzBNMEswSTAJBgUrDgMCGgUABBQ50otx%2Fh0Ztl%2Bz8SiPI7wEWVxDlQQUTiJUIBiV5uNu5g%2F6%2BrkS7QYXjzkCEAn5bsKVVV8kdJ6vHl3O1J0%3D | unknown | — | — | whitelisted |

3116 | Дополнительные материалы выемки, предоставление данных.exe | GET | 200 | 104.26.12.205:80 | http://api.ipify.org/ | unknown | — | — | whitelisted |

3116 | Дополнительные материалы выемки, предоставление данных.exe | GET | 200 | 188.114.97.3:80 | http://updatingservices.net/stats?id=1D1FB0BB-21B9-4FC0-B017-A4DADA231E17 | unknown | — | — | unknown |

2044 | svchost.exe | GET | 200 | 192.229.221.95:80 | http://ocsp.digicert.com/MFEwTzBNMEswSTAJBgUrDgMCGgUABBSAUQYBMq2awn1Rh6Doh%2FsBYgFV7gQUA95QNVbRTLtm8KPiGxvDl7I90VUCEAJ0LqoXyo4hxxe7H%2Fz9DKA%3D | unknown | — | — | whitelisted |

3116 | Дополнительные материалы выемки, предоставление данных.exe | POST | 400 | 188.114.97.3:80 | http://updatingservices.net/authorization/ | unknown | — | — | unknown |

6832 | backgroundTaskHost.exe | GET | 200 | 192.229.221.95:80 | http://ocsp.digicert.com/MFEwTzBNMEswSTAJBgUrDgMCGgUABBQ50otx%2Fh0Ztl%2Bz8SiPI7wEWVxDlQQUTiJUIBiV5uNu5g%2F6%2BrkS7QYXjzkCEAn5bsKVVV8kdJ6vHl3O1J0%3D | unknown | — | — | whitelisted |

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

Connections

PID | Process | IP | Domain | ASN | CN | Reputation |

|---|---|---|---|---|---|---|

2532 | svchost.exe | 4.231.128.59:443 | settings-win.data.microsoft.com | MICROSOFT-CORP-MSN-AS-BLOCK | IE | whitelisted |

4060 | RUXIMICS.exe | 4.231.128.59:443 | settings-win.data.microsoft.com | MICROSOFT-CORP-MSN-AS-BLOCK | IE | whitelisted |

2120 | MoUsoCoreWorker.exe | 4.231.128.59:443 | settings-win.data.microsoft.com | MICROSOFT-CORP-MSN-AS-BLOCK | IE | whitelisted |

3888 | svchost.exe | 239.255.255.250:1900 | — | — | — | whitelisted |

4 | System | 192.168.100.255:138 | — | — | — | whitelisted |

4 | System | 192.168.100.255:137 | — | — | — | whitelisted |

5336 | SearchApp.exe | 104.126.37.168:443 | www.bing.com | Akamai International B.V. | DE | unknown |

5336 | SearchApp.exe | 192.229.221.95:80 | ocsp.digicert.com | EDGECAST | US | whitelisted |

2044 | svchost.exe | 20.190.159.75:443 | login.live.com | MICROSOFT-CORP-MSN-AS-BLOCK | IE | whitelisted |

2044 | svchost.exe | 192.229.221.95:80 | ocsp.digicert.com | EDGECAST | US | whitelisted |

DNS requests

Domain | IP | Reputation |

|---|---|---|

settings-win.data.microsoft.com |

| whitelisted |

google.com |

| whitelisted |

www.bing.com |

| whitelisted |

ocsp.digicert.com |

| whitelisted |

login.live.com |

| whitelisted |

th.bing.com |

| whitelisted |

client.wns.windows.com |

| whitelisted |

fd.api.iris.microsoft.com |

| whitelisted |

arc.msn.com |

| whitelisted |

slscr.update.microsoft.com |

| whitelisted |

Threats

PID | Process | Class | Message |

|---|---|---|---|

3116 | Дополнительные материалы выемки, предоставление данных.exe | Device Retrieving External IP Address Detected | POLICY [ANY.RUN] External IP Lookup by HTTP (api .ipify .org) |

3116 | Дополнительные материалы выемки, предоставление данных.exe | Device Retrieving External IP Address Detected | ET POLICY External IP Lookup api.ipify.org |

2256 | svchost.exe | Misc activity | ET INFO External IP Lookup Domain (ipify .org) in DNS Lookup |

3116 | Дополнительные материалы выемки, предоставление данных.exe | A Network Trojan was detected | BACKDOOR [ANY.RUN] MyScreenshotApp HTTP POST Request |

3116 | Дополнительные материалы выемки, предоставление данных.exe | Device Retrieving External IP Address Detected | SUSPICIOUS [ANY.RUN] An IP address was received from the server as a result of an HTTP request |

1 ETPRO signatures available at the full report