| URL: | https://flibusta.top/books/80192/ |

| Full analysis: | https://app.any.run/tasks/c5ad921e-1ce2-4110-b6dd-06598ae3a865 |

| Verdict: | Malicious activity |

| Analysis date: | April 16, 2025, 09:41:48 |

| OS: | Windows 10 Professional (build: 19044, 64 bit) |

| Tags: | |

| Indicators: | |

| MD5: | 3B71BFE98263300D5A8701A1B1A7D0CA |

| SHA1: | 4780B097A7B77929C3B819C6DFBECA946E7B4336 |

| SHA256: | 46625448080897DE5E1DA3C2D57BC85B23C91C8C5A76253B5C253BE13BB3849F |

| SSDEEP: | 3:N8IHWlKgq5jXK:2nlKJ5ja |

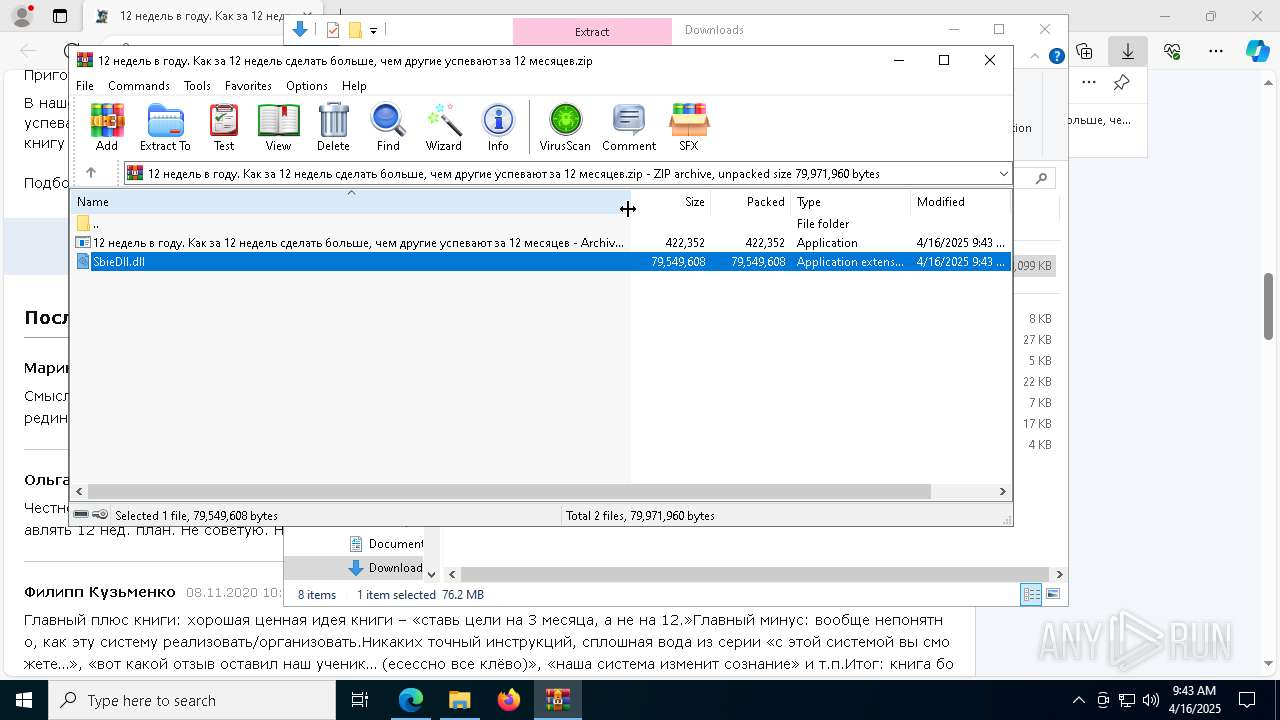

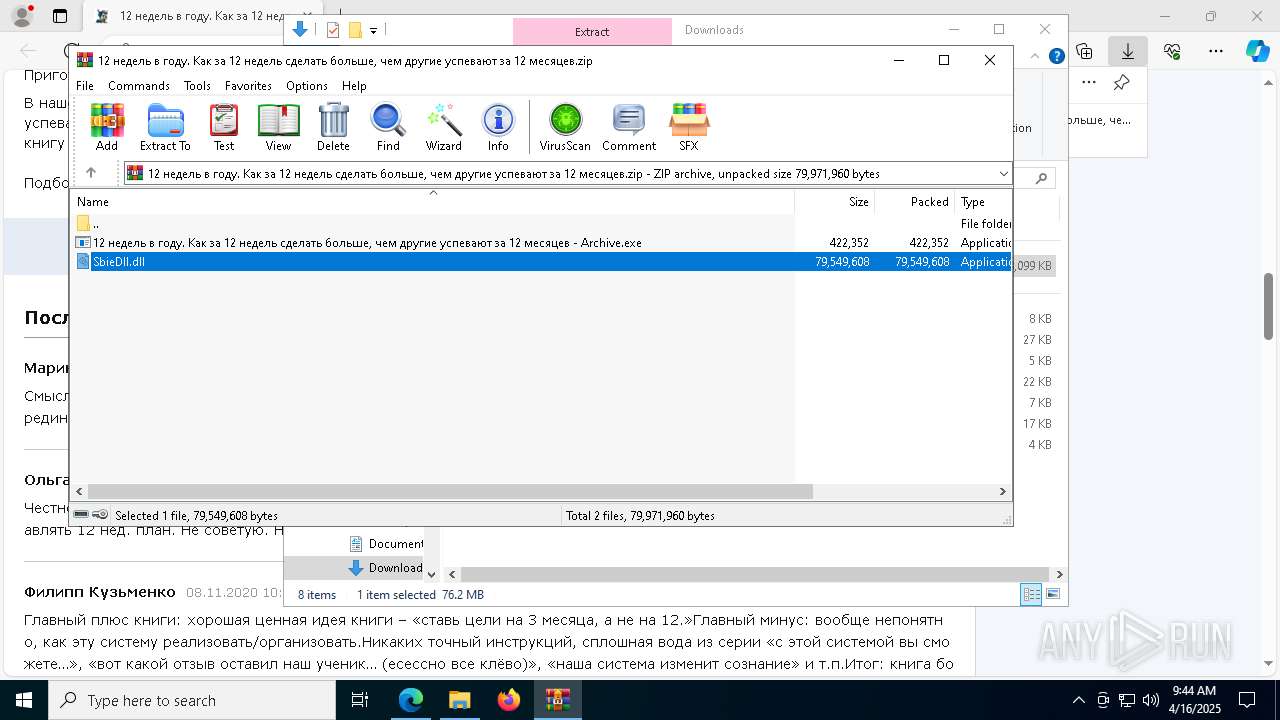

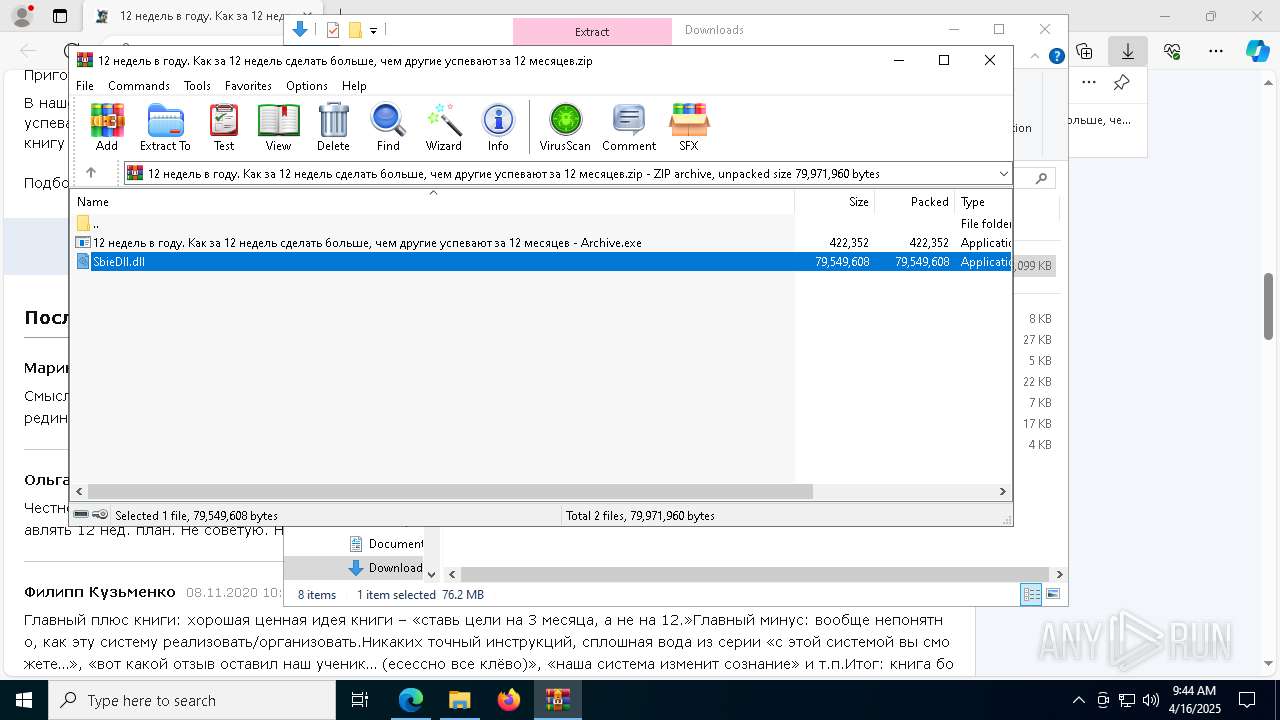

MALICIOUS

XORed URL has been found (YARA)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 1912)

- sandboxie.exe (PID: 5172)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 5812)

Changes the autorun value in the registry

- reg.exe (PID: 3012)

- reg.exe (PID: 5508)

Changes Windows Defender settings

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- updater.exe (PID: 7552)

Adds extension to the Windows Defender exclusion list

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- updater.exe (PID: 7552)

Uninstalls Malicious Software Removal Tool (MRT)

- cmd.exe (PID: 4652)

- cmd.exe (PID: 5344)

Vulnerable driver has been detected

- updater.exe (PID: 7552)

SUSPICIOUS

Reads security settings of Internet Explorer

- WinRAR.exe (PID: 5020)

Starts POWERSHELL.EXE for commands execution

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 1912)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- updater.exe (PID: 7552)

Executable content was dropped or overwritten

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 1912)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- updater.exe (PID: 7552)

Starts itself from another location

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 1912)

There is functionality for taking screenshot (YARA)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 1912)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- sandboxie.exe (PID: 5172)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 5812)

Uses REG/REGEDIT.EXE to modify registry

- sandboxie.exe (PID: 5172)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 5812)

Manipulates environment variables

- powershell.exe (PID: 1004)

- powershell.exe (PID: 5500)

Script adds exclusion path to Windows Defender

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- updater.exe (PID: 7552)

Starts CMD.EXE for commands execution

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- updater.exe (PID: 7552)

Stops a currently running service

- sc.exe (PID: 5608)

- sc.exe (PID: 904)

- sc.exe (PID: 4172)

- sc.exe (PID: 8084)

- sc.exe (PID: 3768)

- sc.exe (PID: 5452)

- sc.exe (PID: 1276)

- sc.exe (PID: 2644)

- sc.exe (PID: 3800)

- sc.exe (PID: 6264)

- sc.exe (PID: 7952)

Script adds exclusion extension to Windows Defender

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- updater.exe (PID: 7552)

Process uninstalls Windows update

- wusa.exe (PID: 456)

- wusa.exe (PID: 6388)

Starts SC.EXE for service management

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- updater.exe (PID: 7552)

Uses powercfg.exe to modify the power settings

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- updater.exe (PID: 7552)

Windows service management via SC.EXE

- sc.exe (PID: 5136)

- sc.exe (PID: 2148)

Creates a new Windows service

- sc.exe (PID: 3956)

Starts process via Powershell

- powershell.exe (PID: 812)

Drops a system driver (possible attempt to evade defenses)

- updater.exe (PID: 7552)

Connects to unusual port

- explorer.exe (PID: 8096)

Executes as Windows Service

- updater.exe (PID: 7552)

INFO

Connecting to InterPlanetary File System domains

- msedge.exe (PID: 7340)

Reads Environment values

- identity_helper.exe (PID: 536)

Reads the computer name

- identity_helper.exe (PID: 536)

The sample compiled with english language support

- WinRAR.exe (PID: 5020)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 1912)

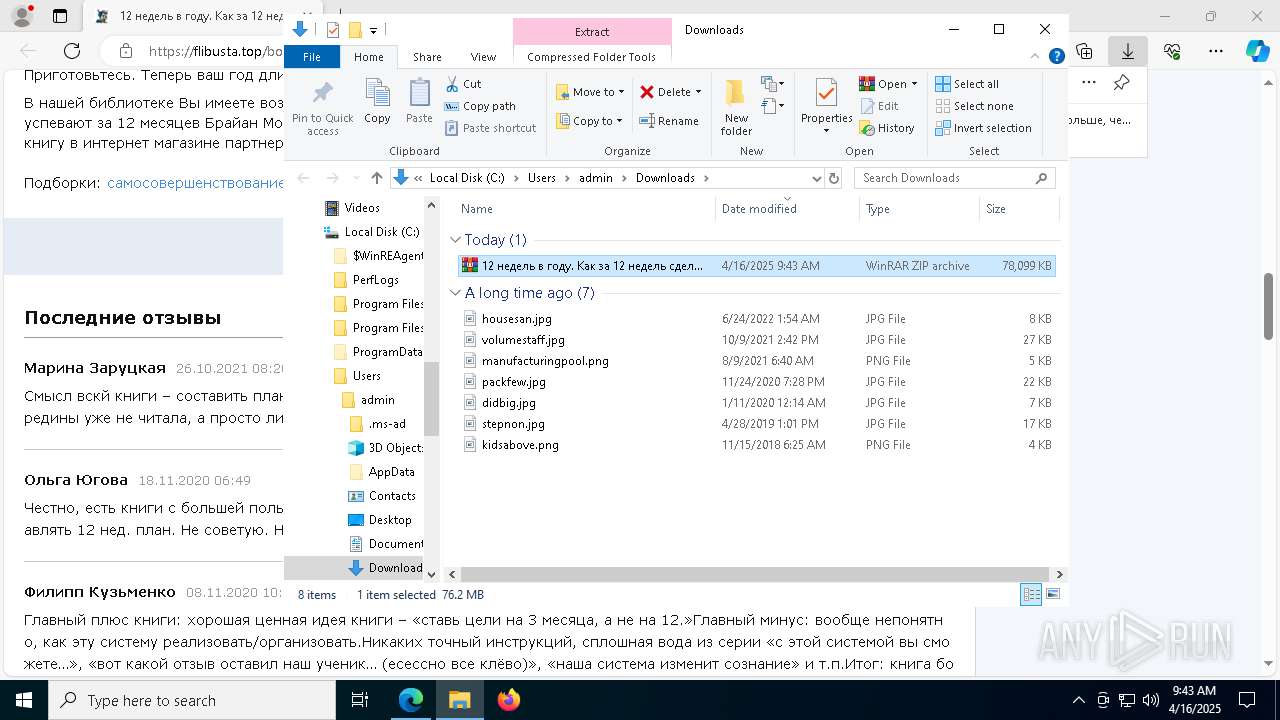

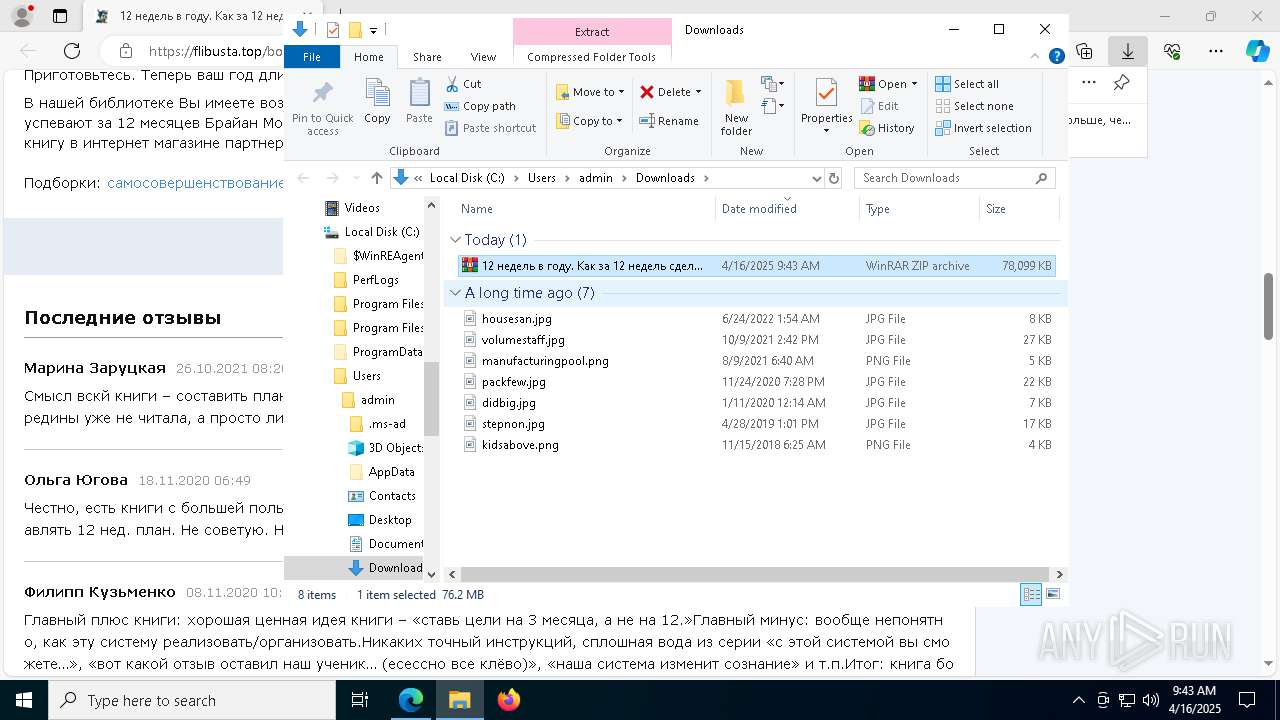

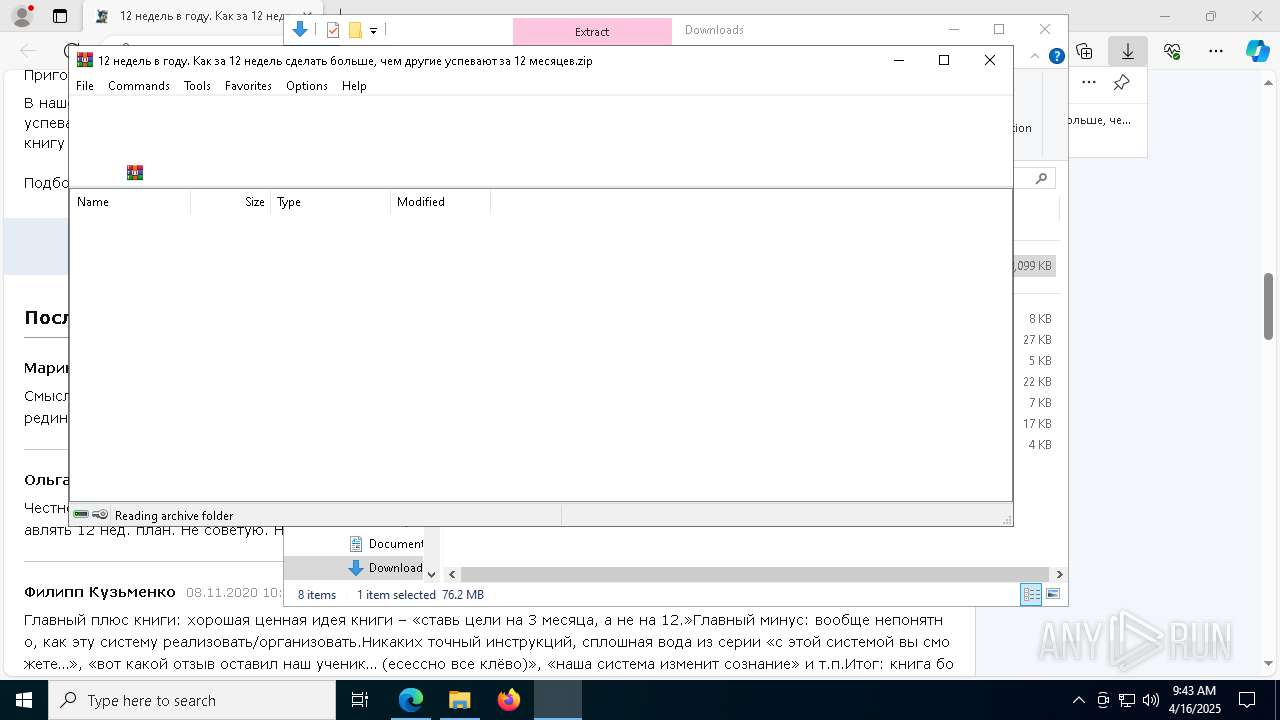

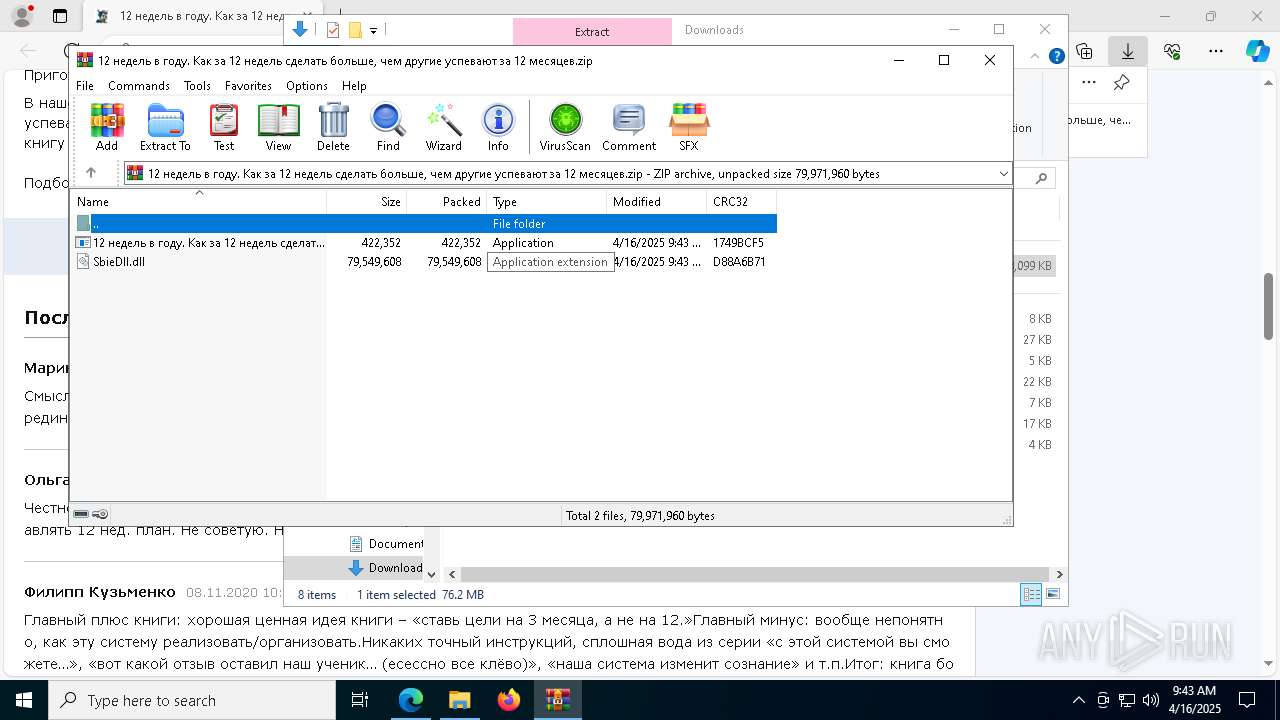

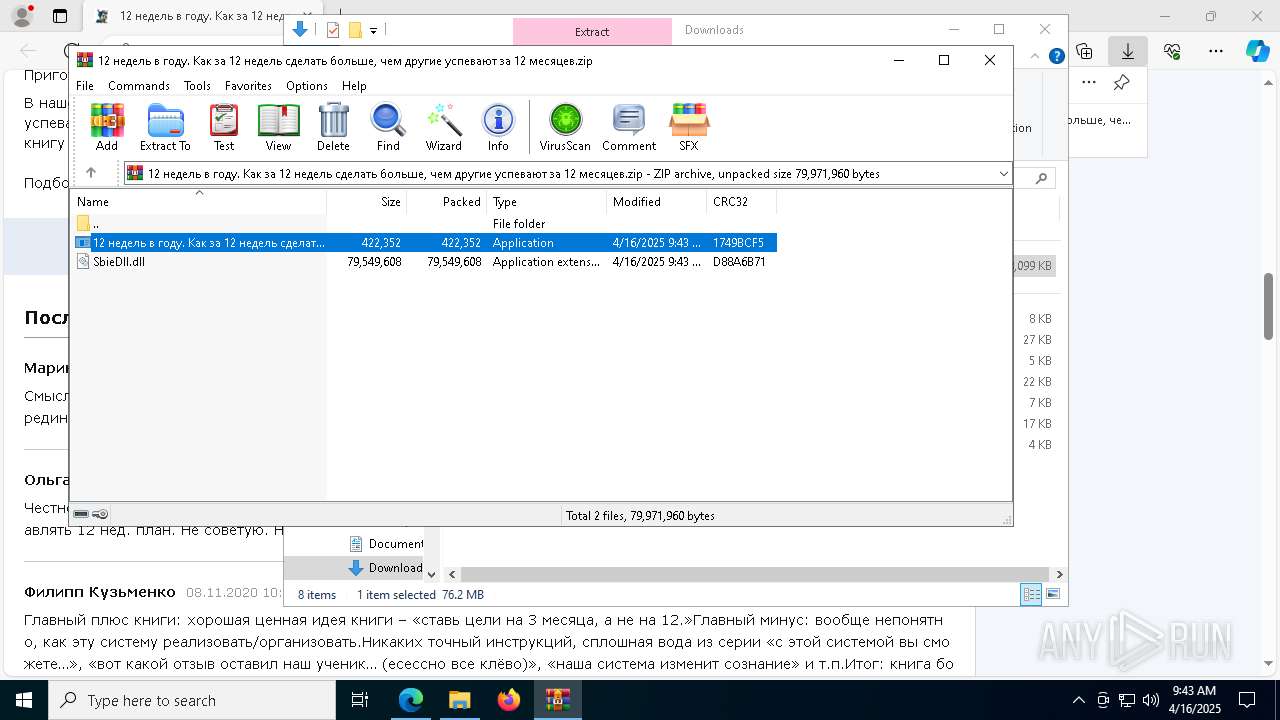

Manual execution by a user

- WinRAR.exe (PID: 5020)

Checks supported languages

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 1912)

- identity_helper.exe (PID: 536)

- sandboxie.exe (PID: 5172)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- updater.exe (PID: 7552)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 5812)

Creates files or folders in the user directory

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 1912)

UPX packer has been detected

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 1912)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

- sandboxie.exe (PID: 5172)

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 5812)

Reads the software policy settings

- slui.exe (PID: 7896)

- slui.exe (PID: 6940)

Executable content was dropped or overwritten

- WinRAR.exe (PID: 5020)

Checks proxy server information

- slui.exe (PID: 6940)

The executable file from the user directory is run by the Powershell process

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

Checks if a key exists in the options dictionary (POWERSHELL)

- powershell.exe (PID: 1004)

- powershell.exe (PID: 5500)

Script raised an exception (POWERSHELL)

- powershell.exe (PID: 1004)

- powershell.exe (PID: 5500)

Application launched itself

- msedge.exe (PID: 6876)

Creates files in the program directory

- 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe (PID: 3192)

The sample compiled with japanese language support

- updater.exe (PID: 7552)

Find more information about signature artifacts and mapping to MITRE ATT&CK™ MATRIX at the full report

Total processes

257

Monitored processes

120

Malicious processes

8

Suspicious processes

5

Behavior graph

Click at the process to see the details

Process information

PID | CMD | Path | Indicators | Parent process | |||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 456 | wusa /uninstall /kb:890830 /quiet /norestart | C:\Windows\System32\wusa.exe | — | cmd.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: HIGH Description: Windows Update Standalone Installer Exit code: 87 Version: 10.0.19041.1 (WinBuild.160101.0800) Modules

| |||||||||||||||

| 536 | "C:\Program Files (x86)\Microsoft\Edge\Application\122.0.2365.59\identity_helper.exe" --type=utility --utility-sub-type=winrt_app_id.mojom.WinrtAppIdService --lang=en-US --service-sandbox-type=none --no-appcompat-clear --mojo-platform-channel-handle=6676 --field-trial-handle=2348,i,1913291695241876404,12023358144408706543,262144 --variations-seed-version /prefetch:8 | C:\Program Files (x86)\Microsoft\Edge\Application\122.0.2365.59\identity_helper.exe | — | msedge.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: PWA Identity Proxy Host Exit code: 0 Version: 122.0.2365.59 Modules

| |||||||||||||||

| 632 | \??\C:\WINDOWS\system32\conhost.exe 0xffffffff -ForceV1 | C:\Windows\System32\conhost.exe | — | powercfg.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: HIGH Description: Console Window Host Exit code: 0 Version: 10.0.19041.1 (WinBuild.160101.0800) Modules

| |||||||||||||||

| 684 | \??\C:\WINDOWS\system32\conhost.exe 0xffffffff -ForceV1 | C:\Windows\System32\conhost.exe | — | sc.exe | |||||||||||

User: SYSTEM Company: Microsoft Corporation Integrity Level: SYSTEM Description: Console Window Host Exit code: 0 Version: 10.0.19041.1 (WinBuild.160101.0800) Modules

| |||||||||||||||

| 732 | \??\C:\WINDOWS\system32\conhost.exe 0xffffffff -ForceV1 | C:\Windows\System32\conhost.exe | — | sc.exe | |||||||||||

User: SYSTEM Company: Microsoft Corporation Integrity Level: SYSTEM Description: Console Window Host Exit code: 0 Version: 10.0.19041.1 (WinBuild.160101.0800) Modules

| |||||||||||||||

| 812 | C:\WINDOWS\system32\WindowsPowerShell\v1.0\powershell.exe Start-Process '"C:\Users\admin\AppData\Local\Temp\Rar$EXa5020.43498\12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe"' -Verb runAs | C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe | — | 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows PowerShell Exit code: 0 Version: 10.0.19041.1 (WinBuild.160101.0800) Modules

| |||||||||||||||

| 904 | C:\WINDOWS\system32\sc.exe stop wuauserv | C:\Windows\System32\sc.exe | — | 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: HIGH Description: Service Control Manager Configuration Tool Exit code: 1062 Version: 10.0.19041.1 (WinBuild.160101.0800) Modules

| |||||||||||||||

| 1004 | C:\WINDOWS\system32\WindowsPowerShell\v1.0\powershell.exe Add-MpPreference -ExclusionPath @($env:UserProfile, $env:ProgramData,$env:windir) -ExclusionExtension @('.exe','.dll') -Force | C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe | — | 12 недель в году. Как за 12 недель сделать больше, чем другие успевают за 12 месяцев - Archive.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: HIGH Description: Windows PowerShell Exit code: 1 Version: 10.0.19041.1 (WinBuild.160101.0800) Modules

| |||||||||||||||

| 1116 | \??\C:\WINDOWS\system32\conhost.exe 0xffffffff -ForceV1 | C:\Windows\System32\conhost.exe | — | sc.exe | |||||||||||

User: SYSTEM Company: Microsoft Corporation Integrity Level: SYSTEM Description: Console Window Host Exit code: 0 Version: 10.0.19041.1 (WinBuild.160101.0800) Modules

| |||||||||||||||

| 1276 | C:\WINDOWS\system32\sc.exe stop WaaSMedicSvc | C:\Windows\System32\sc.exe | — | updater.exe | |||||||||||

User: SYSTEM Company: Microsoft Corporation Integrity Level: SYSTEM Description: Service Control Manager Configuration Tool Exit code: 1062 Version: 10.0.19041.1 (WinBuild.160101.0800) Modules

| |||||||||||||||

Total events

26 017

Read events

25 977

Write events

40

Delete events

0

Modification events

| (PID) Process: | (6876) msedge.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\Microsoft\Edge\BLBeacon |

| Operation: | write | Name: | failed_count |

Value: 0 | |||

| (PID) Process: | (6876) msedge.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\Microsoft\Edge\BLBeacon |

| Operation: | write | Name: | state |

Value: 2 | |||

| (PID) Process: | (6876) msedge.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\Microsoft\Edge\BLBeacon |

| Operation: | write | Name: | state |

Value: 1 | |||

| (PID) Process: | (6876) msedge.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\Microsoft\Edge\StabilityMetrics |

| Operation: | write | Name: | user_experience_metrics.stability.exited_cleanly |

Value: 0 | |||

| (PID) Process: | (6876) msedge.exe | Key: | HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\EdgeUpdate\ClientStateMedium\{56EB18F8-B008-4CBD-B6D2-8C97FE7E9062}\LastWasDefault |

| Operation: | write | Name: | S-1-5-21-1693682860-607145093-2874071422-1001 |

Value: 96C6F66078912F00 | |||

| (PID) Process: | (6876) msedge.exe | Key: | HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\EdgeUpdate\ClientStateMedium\{56EB18F8-B008-4CBD-B6D2-8C97FE7E9062}\LastWasDefault |

| Operation: | write | Name: | S-1-5-21-1693682860-607145093-2874071422-1001 |

Value: 941DFF6078912F00 | |||

| (PID) Process: | (6876) msedge.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowProperties\262986 |

| Operation: | write | Name: | WindowTabManagerFileMappingId |

Value: {9A98B105-02B1-44D8-9DAC-F092AF16D137} | |||

| (PID) Process: | (6876) msedge.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowProperties\262986 |

| Operation: | write | Name: | WindowTabManagerFileMappingId |

Value: {4A5F1AFA-B4B2-43FB-BB48-94417F058551} | |||

| (PID) Process: | (6876) msedge.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowProperties\262986 |

| Operation: | write | Name: | WindowTabManagerFileMappingId |

Value: {A84670EA-C46A-44CE-BCB0-E4F8270B199C} | |||

| (PID) Process: | (6876) msedge.exe | Key: | HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowProperties\262986 |

| Operation: | write | Name: | WindowTabManagerFileMappingId |

Value: {384545DF-D820-4748-8F85-50BDD977E9EA} | |||

Executable files

18

Suspicious files

240

Text files

59

Unknown types

0

Dropped files

PID | Process | Filename | Type | |

|---|---|---|---|---|

| 6876 | msedge.exe | C:\Users\admin\AppData\Local\Microsoft\Edge\User Data\Default\commerce_subscription_db\LOG.old~RF10b75b.TMP | — | |

MD5:— | SHA256:— | |||

| 6876 | msedge.exe | C:\Users\admin\AppData\Local\Microsoft\Edge\User Data\Default\commerce_subscription_db\LOG.old | — | |

MD5:— | SHA256:— | |||

| 6876 | msedge.exe | C:\Users\admin\AppData\Local\Microsoft\Edge\User Data\Default\parcel_tracking_db\LOG.old~RF10b75b.TMP | — | |

MD5:— | SHA256:— | |||

| 6876 | msedge.exe | C:\Users\admin\AppData\Local\Microsoft\Edge\User Data\Default\parcel_tracking_db\LOG.old | — | |

MD5:— | SHA256:— | |||

| 6876 | msedge.exe | C:\Users\admin\AppData\Local\Microsoft\Edge\User Data\Default\discounts_db\LOG.old~RF10b72c.TMP | — | |

MD5:— | SHA256:— | |||

| 6876 | msedge.exe | C:\Users\admin\AppData\Local\Microsoft\Edge\User Data\Default\PersistentOriginTrials\LOG.old~RF10b76b.TMP | — | |

MD5:— | SHA256:— | |||

| 6876 | msedge.exe | C:\Users\admin\AppData\Local\Microsoft\Edge\User Data\Default\discounts_db\LOG.old | — | |

MD5:— | SHA256:— | |||

| 6876 | msedge.exe | C:\Users\admin\AppData\Local\Microsoft\Edge\User Data\Default\PersistentOriginTrials\LOG.old | — | |

MD5:— | SHA256:— | |||

| 6876 | msedge.exe | C:\Users\admin\AppData\Local\Microsoft\Edge\User Data\Default\EdgePushStorageWithConnectTokenAndKey\LOG.old~RF10b76b.TMP | — | |

MD5:— | SHA256:— | |||

| 6876 | msedge.exe | C:\Users\admin\AppData\Local\Microsoft\Edge\User Data\Default\EdgePushStorageWithConnectTokenAndKey\LOG.old | — | |

MD5:— | SHA256:— | |||

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

HTTP(S) requests

29

TCP/UDP connections

111

DNS requests

119

Threats

21

HTTP requests

PID | Process | Method | HTTP Code | IP | URL | CN | Type | Size | Reputation |

|---|---|---|---|---|---|---|---|---|---|

6544 | svchost.exe | GET | 200 | 2.23.77.188:80 | http://ocsp.digicert.com/MFEwTzBNMEswSTAJBgUrDgMCGgUABBSAUQYBMq2awn1Rh6Doh%2FsBYgFV7gQUA95QNVbRTLtm8KPiGxvDl7I90VUCEAJ0LqoXyo4hxxe7H%2Fz9DKA%3D | unknown | — | — | whitelisted |

1672 | SIHClient.exe | GET | 200 | 23.35.229.160:80 | http://www.microsoft.com/pkiops/crl/Microsoft%20ECC%20Update%20Secure%20Server%20CA%202.1.crl | unknown | — | — | whitelisted |

6148 | svchost.exe | GET | 206 | 23.48.23.66:80 | http://msedge.b.tlu.dl.delivery.mp.microsoft.com/filestreamingservice/files/cd4e6fbf-c0e9-4dc2-9e3d-7f538bc7435a?P1=1745358493&P2=404&P3=2&P4=EtxoUGxI9JoYGG3w2CEKRwGwM%2fSWG%2fb%2fsSY%2bJ5US9V1oaMd9ROxjFXLwjVBogEZlzEbYtkwZTgUdHhYVL4z5Zw%3d%3d | unknown | — | — | whitelisted |

6148 | svchost.exe | GET | 206 | 23.48.23.66:80 | http://msedge.b.tlu.dl.delivery.mp.microsoft.com/filestreamingservice/files/bf8090eb-6e5c-4c51-9250-5bf9b46cf160?P1=1745358494&P2=404&P3=2&P4=OG9LhiX9CHTj7tk0CQXlxP6ATitmV5hU0ThY%2bxTtdvb6UYryTtfdsTJVtwVvIApTMVSnu2EgCALYM%2flstpQBeA%3d%3d | unknown | — | — | whitelisted |

6148 | svchost.exe | GET | 206 | 23.48.23.66:80 | http://msedge.b.tlu.dl.delivery.mp.microsoft.com/filestreamingservice/files/68591036-2289-4858-9f7f-9149e89c8a08?P1=1745358493&P2=404&P3=2&P4=b0SMvUZ%2fc7aO%2fL9uMe0bhm4BgKFCoLFizYViTWZlS2T1Fgrvp6hgKE7MeYHcrat33fuDL58VcRQJRuBAJTzizw%3d%3d | unknown | — | — | whitelisted |

6148 | svchost.exe | GET | 206 | 23.48.23.66:80 | http://msedge.b.tlu.dl.delivery.mp.microsoft.com/filestreamingservice/files/cd4e6fbf-c0e9-4dc2-9e3d-7f538bc7435a?P1=1745358493&P2=404&P3=2&P4=EtxoUGxI9JoYGG3w2CEKRwGwM%2fSWG%2fb%2fsSY%2bJ5US9V1oaMd9ROxjFXLwjVBogEZlzEbYtkwZTgUdHhYVL4z5Zw%3d%3d | unknown | — | — | whitelisted |

6148 | svchost.exe | GET | 206 | 23.48.23.66:80 | http://msedge.b.tlu.dl.delivery.mp.microsoft.com/filestreamingservice/files/68591036-2289-4858-9f7f-9149e89c8a08?P1=1745358493&P2=404&P3=2&P4=b0SMvUZ%2fc7aO%2fL9uMe0bhm4BgKFCoLFizYViTWZlS2T1Fgrvp6hgKE7MeYHcrat33fuDL58VcRQJRuBAJTzizw%3d%3d | unknown | — | — | whitelisted |

1672 | SIHClient.exe | GET | 200 | 23.35.229.160:80 | http://www.microsoft.com/pkiops/crl/Microsoft%20ECC%20Product%20Root%20Certificate%20Authority%202018.crl | unknown | — | — | whitelisted |

6148 | svchost.exe | HEAD | 200 | 23.48.23.66:80 | http://msedge.b.tlu.dl.delivery.mp.microsoft.com/filestreamingservice/files/bf8090eb-6e5c-4c51-9250-5bf9b46cf160?P1=1745358494&P2=404&P3=2&P4=OG9LhiX9CHTj7tk0CQXlxP6ATitmV5hU0ThY%2bxTtdvb6UYryTtfdsTJVtwVvIApTMVSnu2EgCALYM%2flstpQBeA%3d%3d | unknown | — | — | whitelisted |

6148 | svchost.exe | GET | 206 | 23.48.23.66:80 | http://msedge.b.tlu.dl.delivery.mp.microsoft.com/filestreamingservice/files/bf8090eb-6e5c-4c51-9250-5bf9b46cf160?P1=1745358494&P2=404&P3=2&P4=OG9LhiX9CHTj7tk0CQXlxP6ATitmV5hU0ThY%2bxTtdvb6UYryTtfdsTJVtwVvIApTMVSnu2EgCALYM%2flstpQBeA%3d%3d | unknown | — | — | whitelisted |

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

Connections

PID | Process | IP | Domain | ASN | CN | Reputation |

|---|---|---|---|---|---|---|

4 | System | 192.168.100.255:137 | — | — | — | whitelisted |

— | — | 20.73.194.208:443 | settings-win.data.microsoft.com | MICROSOFT-CORP-MSN-AS-BLOCK | NL | whitelisted |

5496 | MoUsoCoreWorker.exe | 2.16.164.120:80 | crl.microsoft.com | Akamai International B.V. | NL | whitelisted |

4 | System | 192.168.100.255:138 | — | — | — | whitelisted |

6876 | msedge.exe | 239.255.255.250:1900 | — | — | — | whitelisted |

7340 | msedge.exe | 104.21.7.110:443 | flibusta.top | — | — | unknown |

7340 | msedge.exe | 13.107.42.16:443 | config.edge.skype.com | MICROSOFT-CORP-MSN-AS-BLOCK | US | whitelisted |

7340 | msedge.exe | 150.171.28.11:443 | edge.microsoft.com | MICROSOFT-CORP-MSN-AS-BLOCK | US | whitelisted |

7340 | msedge.exe | 13.107.246.64:443 | edge-mobile-static.azureedge.net | MICROSOFT-CORP-MSN-AS-BLOCK | US | whitelisted |

7340 | msedge.exe | 13.107.6.158:443 | business.bing.com | MICROSOFT-CORP-MSN-AS-BLOCK | US | whitelisted |

DNS requests

Domain | IP | Reputation |

|---|---|---|

settings-win.data.microsoft.com |

| whitelisted |

google.com |

| whitelisted |

crl.microsoft.com |

| whitelisted |

config.edge.skype.com |

| whitelisted |

edge.microsoft.com |

| whitelisted |

edge-mobile-static.azureedge.net |

| whitelisted |

flibusta.top |

| unknown |

business.bing.com |

| whitelisted |

www.bing.com |

| whitelisted |

ssl1.cbu.net |

| unknown |

Threats

PID | Process | Class | Message |

|---|---|---|---|

7340 | msedge.exe | Potentially Bad Traffic | ET DYN_DNS DYNAMIC_DNS Query to a *.cbu .net Domain |

7340 | msedge.exe | Potentially Bad Traffic | ET DNS Query to a *.top domain - Likely Hostile |

7340 | msedge.exe | Potentially Bad Traffic | ET DYN_DNS DYNAMIC_DNS Query to a *.cbu .net Domain |

7340 | msedge.exe | Potentially Bad Traffic | ET DYN_DNS DYNAMIC_DNS Query to a *.cbu .net Domain |

7340 | msedge.exe | Potentially Bad Traffic | ET DYN_DNS DYNAMIC_DNS Query to a *.cbu .net Domain |

7340 | msedge.exe | Misc activity | ET HUNTING IPFS Gateway Domain in DNS Lookup (gateway .pinata .cloud) |

7340 | msedge.exe | Misc activity | ET HUNTING IPFS Gateway Domain in DNS Lookup (gateway .pinata .cloud) |

7340 | msedge.exe | Misc activity | ET HUNTING Observed IPFS Gateway Domain (gateway .pinata .cloud) in TLS SNI |

7340 | msedge.exe | Misc activity | ET HUNTING Observed IPFS Gateway Domain (gateway .pinata .cloud) in TLS SNI |

7340 | msedge.exe | Not Suspicious Traffic | INFO [ANY.RUN] Cloudflare content delivery network (cdnjs .cloudflare .com) |